SSI标准化的两大支柱,一个是VC,之前简单介绍过,另一个就是DID。基本层次上,DID就是一种新型的全局唯一标识符,跟浏览器的URL没有什么不同。深层次上,DID是互联网分布式数字身份和PKI新层级的原子构件。

一、DID概念

W3C定义DID是一种新型的通用唯一标识符:标识资源的字符串。资源可以是任何可以识别的东西。

技术上,DID是一种URI,特定格式,全局唯一的字符串。我们通常所说的URL,是可用于定位网络资源表现层的URI。在网络体系结构中,为永久标识符保留URI的子类称为URN。

DID作为URI,既可以是URL,也可以是URN。其具有四个核心属性:

- 永久标识符,永远不需要改变。

- 可解析标识符,可以通过查找发现元数据。

- 加密可验证标识符,使用密码学来证明控制权。

- 分布式标识,不需要中央注册机构。

任何拥有特定软件的人都可以根据特定的DID方法生成一个DID并开始使用。

二、DID如何工作

在浏览器中输入DID确实可以开展一些工作,但这取决于浏览器是否支持DID解析和与之相关的服务。但我们可以将DID交给DID解析器(专用软件或硬件),解析器用它检索一个被称为DID文档的标准化数据结构。DID文档不是为了终端用户在浏览器或类似软件中直接查看而设计,而是用于数字身份应用程序或服务,如数字钱包、代理、加密数据存储。

1、DID文档包含DID主体的元数据,比如加密密钥、身份验证方法等。基于隐私保护的原因,DID文档只包含最少机器可读元数据:

- 一个或多个公钥,用于交互时对DID主体进行身份验证。

- 与DID对象关联的一项或者多项服务,可能包括各种协议。

- 其他附加元数据,时间戳、数字签名等。

2、四个可以在DID上执行的基本操作,称为CRUD:

- Create,创建

- Read,检索

- Update,更改

- Deactivate,停用

3、获取DID关联的DID文档的过程被称为DID解析。DID应用程序和服务找到由DID文档表示的关于DID主体的机器可读元数据,然后与DID主体进一步交互。

- 查找公钥,验证可验证凭证发证方的数字签名。

- 当DID控制器需要登录到网站或应用程序时,对控制器进行验证。

- 发现并访问与DID控制器相关联的服务。

- 请求与DID控制器的DID到DID的连接。

三、DID行之有效的原因

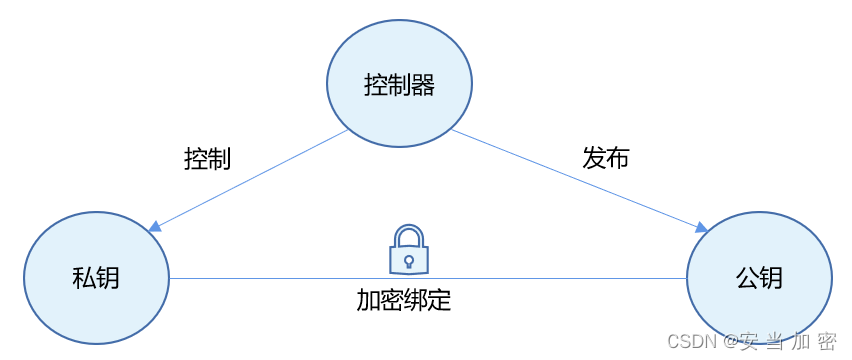

在PKI的信任三角中,仅仅考虑公私钥对是不够的,必须看到每个密钥与其控制器的关系。公私钥在数学上相互绑定,不能伪造。每个密钥只能用于特定的加密算法定义的特定的函数集。

私钥必须保留给控制器独占,公钥必须共享才能对控制器的消息进行验证。

PKI的核心问题就是如何将公钥与控制器绑定,以便依赖该公钥的任何一方都能确保他们在与真正的控制器打交道。

传统的PKI利用由某种类型的证书颁发机构签名的数字凭证解决绑定公钥的问题。

DID的解决方案如何呢?

- 控制器在初始DID文档中发布DID和初始公钥。

- 任何有权访问DID文档的人都可以通过加密方式验证DID和相关公钥之间的绑定,可以采用验证交易地址的方法,也可以采用验证自认证标识符的方法。

- 控制器发布包含初始DID和新公钥的更新DID文档,用初始私钥对其进行数字签名,就在DID文档之间创建了信任链。

四、后记

到这篇一分钟文档,我们已经对SSI的关键支柱,VC和DID都有了概念上的认识。

在传统的PKI体系中,依靠数学方法和中心机构促成了信任三角,在其控制核心中,密钥管理一直也是一个难点。最后的一分钟,我们将介绍一下基于SSI及其关键组件,在密钥管理上带来的变革。

安当也将持续探索互联网身份认证方面的前沿技术,并在未来产品演进中加入更多匹配客户安全需求的功能。

文章作者:太白 ©本文章解释权归安当西安研发中心所有

)

)

Host、Engine 容器)

最新安装教程)

)