高质量的图片处理往往依赖于繁琐的手动操作,耗费大量时间与精力。美摄科技推出了一款革命性的AI图片智能选区抠像解决方案,旨在帮助企业轻松实现图片的高效处理,提升内容创作效率与质量。

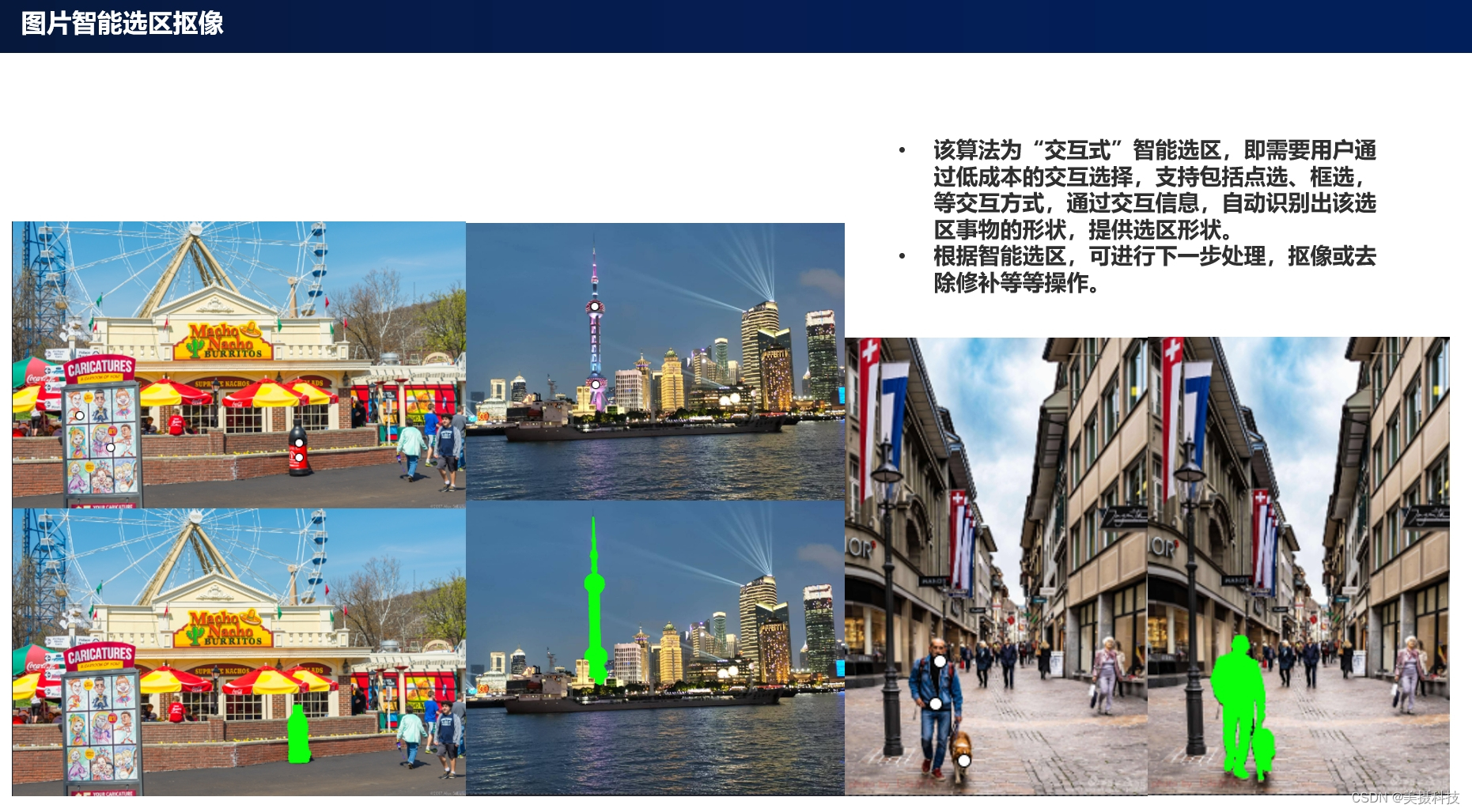

美摄科技的AI图片智能选区抠像解决方案,以“交互式”智能选区为核心,为用户提供了便捷、低成本的交互选择方式。用户只需通过简单的点选、框选等交互操作,即可快速标识出图片中需要处理的区域。这一创新性的交互方式,不仅降低了操作门槛,更让图片处理变得轻松有趣。

在接收到用户的交互信息后,美摄科技的AI系统能够自动识别出选区事物的形状,并提供精确的选区形状。这一功能突破了传统图片处理软件的局限性,能够更准确地识别并提取出图片中的目标元素,为后续处理提供了坚实的基础。

基于智能选区,企业可以进一步进行抠像、去除修补等操作,轻松实现图片的个性化处理。无论是去除图片背景、替换元素,还是进行细节修补,美摄科技的AI图片智能选区抠像解决方案都能轻松应对,让图片处理变得更加高效、便捷。

美摄科技的AI图片智能选区抠像解决方案还具有广泛的应用场景。无论是电商平台的商品展示、广告设计的视觉呈现,还是企业宣传资料的制作,都可以借助这一解决方案,实现图片的快速处理与优化。

美摄科技以其领先的AI技术和创新性的解决方案,为企业提供了全新的图片处理体验。通过降低操作难度、提高处理效率,美摄科技帮助企业重塑视觉内容创作流程,为企业的数字化转型提供了有力支持。

美摄科技将继续深耕AI图片处理技术,不断优化智能选区抠像解决方案,为企业提供更多高效、智能的图像处理工具。相信在美摄科技的引领下,企业的视觉内容创作将迎来更加美好的明天。

—— Wi-Fi扫描实验)

函数详解)

| 谁是内核最重要结构体)

)