word 2010宏已被禁用警告关闭方法

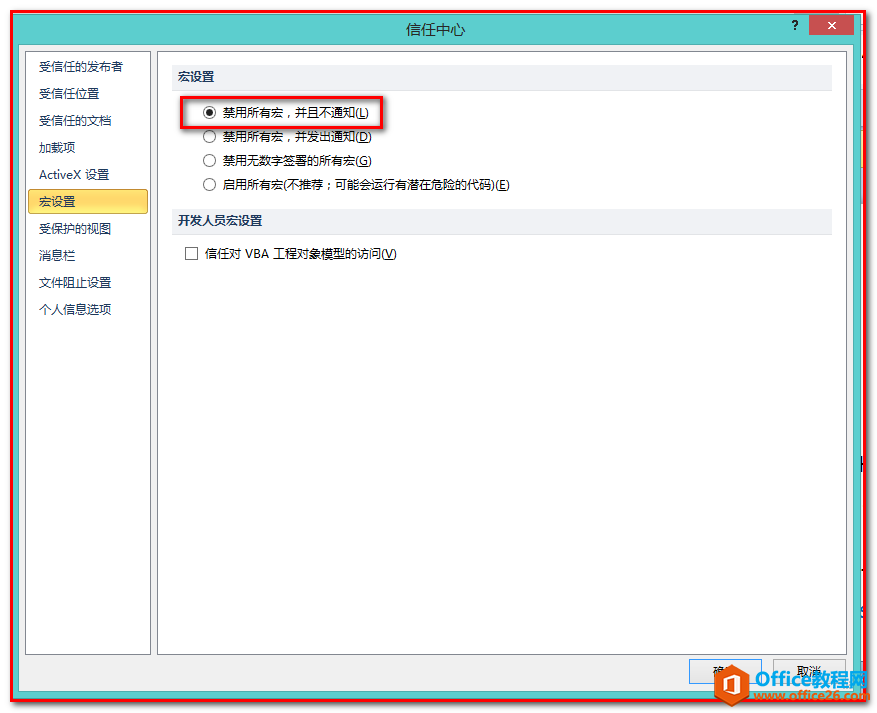

Word2010宏已被禁用警告关闭方法:在「信任中心设置」选项的宏设置中选择「禁用所有宏,并且不通知」即可。

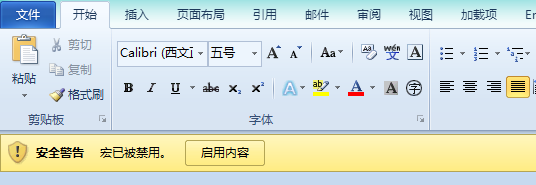

每次打开Word 2010,都会提示「完全警告:宏已被禁用」提示。自从Word 2010安装完毕,就没再管过它,也没进行过自我设置。对于每次的这种提示,真是不耐其烦,那就关闭它吧。

本方法同样适用于 Word 2007。

解决方法

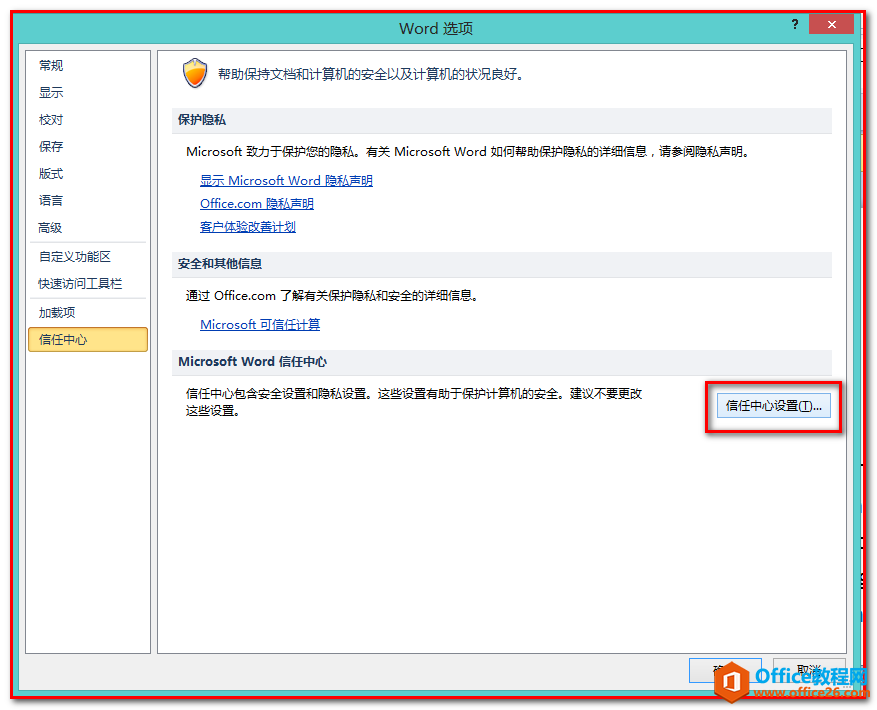

首先进入「选项」→「信息」→「安全警告」→「信任中心设置」→「宏设置」→「禁用所有宏,并且不通知」,然后确定即可。

或者「选项」→「信任中心」→「信任中心设置」→「宏设置」→「禁用所有宏,并且不通知」,然后确定即可。

再次打开 Word 文档,就不会出现上述提示了。

题外话:宏的作用

宏是一个批处理程序命令,简单点说就是批处理,但是要比批处理功能更强大。宏可以使一个简单的操作而完成一批任务。

宏在 Word 中经常用到,最简单的例子就是 Word 稿纸功能,其实本身就是一个宏命令。

但是正因为宏是一个批处理命令,因此,Word 的很多病毒多是宏病毒。鉴于此,对于一般用户来说,还是禁用宏为好。毕竟,宏看上去很强大,可以实际应用的并不多。

Xtarbackup--备份与恢复练习)

![[ABC329B] Next](http://pic.xiahunao.cn/[ABC329B] Next)

——认识与环境搭建(持续更新))