windows2012共享文件夹和防火墙设置

- 1.windows2012文件夹共享

- 1.共享和高级共享的区别

- 2.windows的防火墙设置

- 1.防火墙设置8080端口让tomot可以在主机可以访问

- 1.新建规则

- 2.选择tcp或udp连接规则

- 3.填写特定端口8080

- 4.选择第一个允许连接

- 5.都选上即可

- 6.设置一个名称和填写描述也可以不写

- 7.测试

- 3.防火墙的出站和入站有什么区别

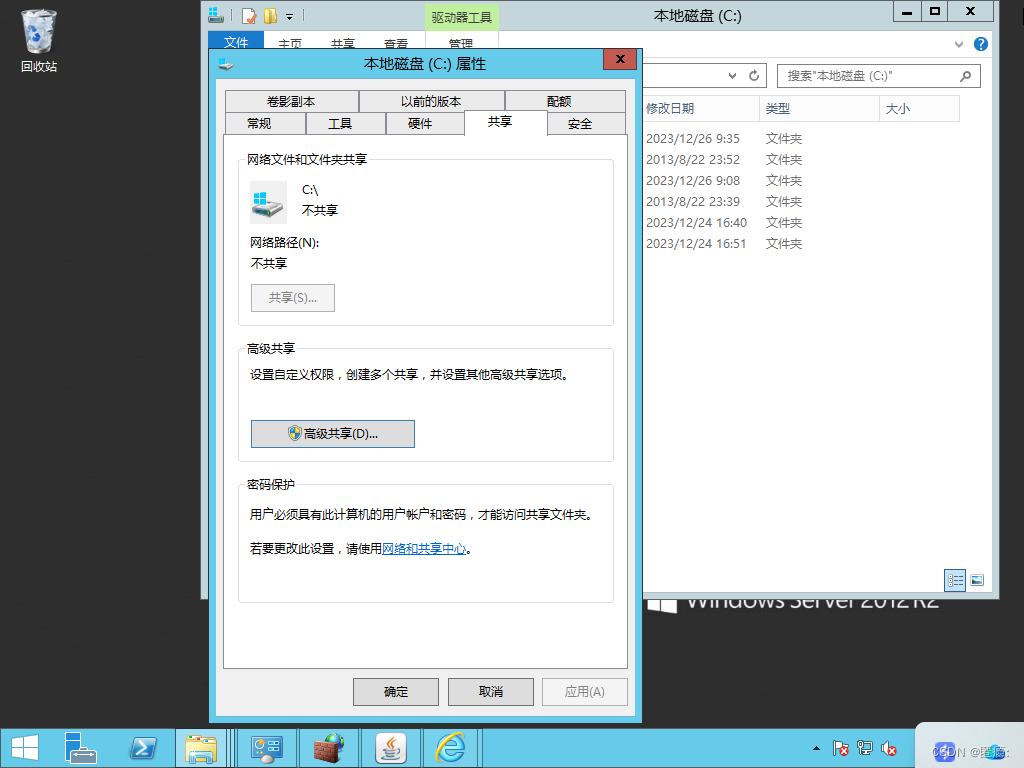

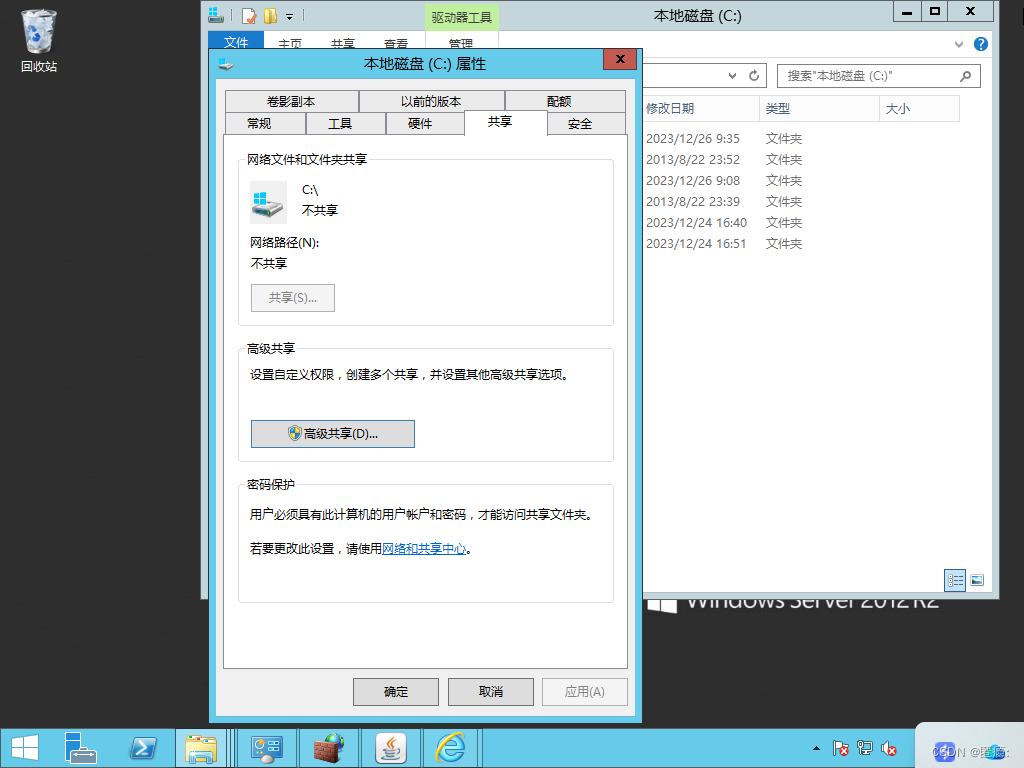

1.windows2012文件夹共享

1.共享和高级共享的区别

高级共享只共享当前的文件夹,而共享会共享当前c盘的所有文件

建议使用高级共享保证文件和数据的安全。

2.windows的防火墙设置

前言:

设置防火墙是计算机网络安全的一项基本措施,它有以下主要目的和原因:

保护网络安全:

防火墙可以阻止未经授权的访问,防范网络入侵、恶意软件和其他网络威胁。它充当了网络的第一道防线,有助于防止恶意用户或软件进入系统。控制网络流量:

防火墙可以根据规则和策略过滤网络流量,从而实现对网络访问的控制。通过配置防火墙规则,管理员可以限制特定端口、协议或IP地址的访问,提高网络的可控性。保护敏感数据:

防火墙可以阻止对敏感数据的未经授权访问。这对于保护企业、个人或组织的敏感信息非常重要,特别是在互联网上存在许多潜在的安全威胁时。防御网络攻击:

防火墙可以检测和阻止一些常见的网络攻击,例如拒绝服务攻击(DoS)、分布式拒绝服务攻击(DDoS)等。它有助于确保网络的稳定性和可用性。符合法规和政策:

在一些行业和国家,有法规和政策要求组织采取必要的措施来保护其网络和信息资产。设置防火墙是满足这些法规和政策要求的一种有效手段。监控和日志记录: 防火墙可以记录网络流量和事件,帮助管理员监控网络活动并及时发现异常。这对于进行安全审计和调查潜在的安全事件非常重要。

总体而言,设置防火墙是网络安全的基础,它通过控制和监控网络流量,防御网络威胁,保护数据安全,确保网络的稳定性和可用性,为整个系统提供了一层重要的保护。

1.防火墙设置8080端口让tomot可以在主机可以访问

1.新建规则

2.选择tcp或udp连接规则

3.填写特定端口8080

4.选择第一个允许连接

5.都选上即可

6.设置一个名称和填写描述也可以不写

7.测试

访问成功

3.防火墙的出站和入站有什么区别

防火墙的出站和入站规则涉及网络通信的两个方向:入站(Inbound)和出站(Outbound)。

入站(Inbound)规则:

入站规则控制外部数据流进入内部网络或系统的流量。这包括来自互联网或外部网络的数据、请求和连接。

入站规则通常用于过滤阻止未经授权的访问、恶意攻击、病毒、恶意软件等威胁进入内部网络。

出站(Outbound)规则:

出站规则控制内部网络或系统向外部传输数据的流量。这包括从内部系统发送到互联网或外部网络的数据、请求和连接。

出站规则通常用于监控和控制内部系统对外部资源的访问,防止敏感信息泄露、未经授权的数据传输以及内部系统对外部网络的不当行为。

区别在于,入站规则关注外部流量进入内部网络,而出站规则则关注内部流量离开内部网络。这两种规则的目的在于保护网络安全,防止未经授权的访问、数据泄露和恶意攻击。

通常,出站规则更注重保护内部系统的数据安全,防止内部系统向外部网络泄露敏感信息,而入站规则更侧重于防止外部威胁进入内部网络系统。

)

》正在公开征求意见)

)

)

覆盖优化 - 附代码)