常用PID调节器/温控仪控制算法包括常规PID、模糊控制、神经网络、Fuzzy-PID、神经网络PID、模糊神经网络、遗传PID及广义预测等算法。常规PID控制易于建立线性温度控制系统被控对象模型;模糊控制基于规则库,并以绝对或增量形式给出控制决策;神经网络控制采用数理模型模拟生物神经细胞结构,并用简单处理单元连接成复杂网络;Puzzy-PID为线性控制,且结合模糊与PID控制优点。

1、引言

温度控制系统是变参数、有时滞和随机干扰的动态系统,为达到满意的控制效果,具有许多控制方法。故对几种常见的控制方法及其优缺点进行了分析与比较。

2、常见温度控制方法

2.1 常规PID控制

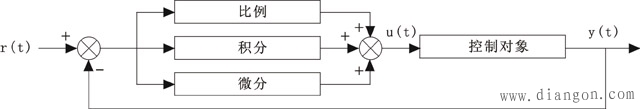

PID控制即比例、积分、微分控制,其结构简单实用,常用于工业生产领域。原理如图1。

图1 常见PID控制系统的原理框图

明显缺点是现场PID参数整定麻烦,易受外界干扰,对于滞后大的过程控制,调节时间过长。其控制算法需要预先建立模型,对系统动态特性的影响很难归并到模型中。

在我国大多数PID调节器厂家生产的调节器均为常规PID控制算法。 2.2 模糊控制

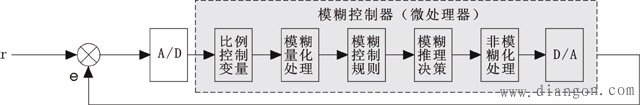

模糊控制(Fuzzy Control)是以模糊集合论、模糊语言变量及模糊逻辑推理为基础的计算机控制。原理如图2。

图2 模糊控制系统原理框图

2.3 神经网络控制

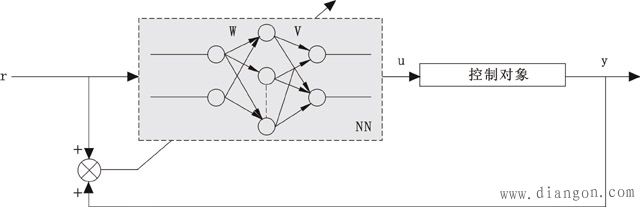

神经网络控制采用数理模型的方法模拟生物神经细胞结构,用简单处理单元连接形成各种复杂网络,并采用误差反向传播算法(BP)。原理如图3:

图3 神经网络控制系统的原理框图

2.4 Fuzzy-PID控制

模糊控制不需知道被控对象的精确模型,易于控制不确定对象和非线性对象。PID本质是线性控制。将模糊控制与PID结合多,以Fuzzy-PID混合控制为例,据给定值与测量值之偏差e选择智能控制器,根据e的变化选择控制方法,当|e|≤emin或|e|≥emax时,采用PID控制;当emin≤|e|≤emax时,采用Fuzzy控制。其结构框图如图4。

图4 Fuzzy-PID混合控制结构框图

2.5 神经网络PID控制

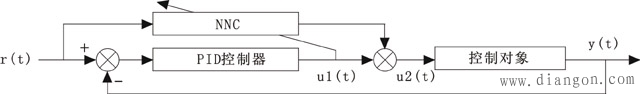

在PID控制的基础上,加入神经网络控制器,构成神经网络PID控制器,如图5。神经网络控制器NNC是前馈控制器,通过对PID控制器的输出进行学习,在线调整自己,目标是使反馈误差e(t) 或u(t)趋近于零,使自己逐渐在控制中占据主导地位,以减弱或最终消除反馈控制器的作用。

图5 神经网络PID控制结构框图

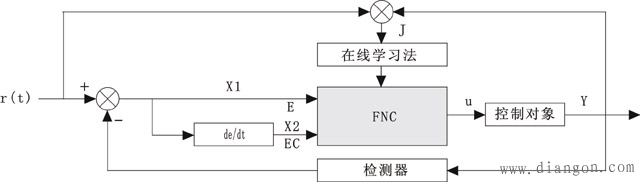

2.6 模糊神经网络控制

将模糊逻辑与神经网络结合,采用神经网络模糊逻辑推理网络模型和快速的自学习算法,通过网络的离线训练和在线自学习使控制器具有自调整、自学习和自适应能力,达到模糊智能控制。如图6。

图6 模糊神经网络控制系统结构图

图7 基于遗传算法的自适应PID控制结构图

2.8 广义预测控制

预测控制(Predictive Control)是基于模型的计算机控制算法。其预测模型有脉冲响应模型、阶跃响应模型、CAMRMA模型和CARIMA模型。基于CARIMA模型的广义预测控制(GPC)是一种新型计算机控制算法。

3、常见温度控制方法的对比分析

通过上述温度控制方法的原理分析,表1给出各种温度控制特性与应用场合的情况。温控仪控制算法

控制算法的控制特性

温控仪应用场合

单

一

控

制

常规PID拄制

优点:结构简单、实用,性价比高。

缺点:鲁棒性不强;适应性不快;协调

性不够好等

易于建立的线性温度控制系统的被控对

象模型

模糊控制

与传统的PID控制相比,响应快,超

调量小,鲁棒性强

纯滞后,参数时变或非线性的温度控制

系统,如干燥机、工业炉等的温度控制

神经网络控制

鲁棒性强,响应速度快,抗干扰能力

强,算法简单,易于用硬件和软件实现

多变量、多参数、非线性与时变系统

如:电阻炉的温度控制等

复

合控

制

Fuzzy-PID控制

具有很强的适应性,只要知道部分知识

即可建立BP算法

一些大滞后系统中自动寻优P、I、D参

数,如管式加热炉的温度控制

模糊神经网络控制

动态响应快,能达到高精度的快速控制,

具有极强的鲁棒性和适应能力,稳定性好

需要不断修正控制参数的温度控制系统。

如热电偶校验仪等控温装置

遗传PID控制

调试方便,控制精度高,抗干扰性强,

较高的稳定性能

寻求全局最优且不需任何初始信息的P、

I、D参数寻优温控系统中,如陀螺温

控系统

自适应广义预测

及控制

鲁棒性强,控制精度高

医用温度控制,如微波热疗中的 温度

控制

模糊、神经网络

模糊控制鲁棒性强。动态响应与上升时

间快,超调小,PID控制器的动态跟踪

品质好和稳态精度高

具有较太的滞后性,非线性、时定性的

温度控制系统,如高分子聚合 物反应

温度控制等

模糊、神经网络

和遗传控制

实现温度随外界干扰条件的乏化,实时的

调节网络和控制规律的功能,具有良好

的温度跟踪性能和抗干扰能力

对升温速度和恒温过程的精度要求较高

的控制系统,如淬此炉温度控制等

将线性与非线性控制相结合。使温度能满足用户的精度要求是温控系统的最终目的。在实际应用中,根据具体的应用场合、不同的加热对象、不同的控制要求和控制精度,选择不同的控制方式。

)

)

)

)

)

)