工具包:https://down.52pojie.cn/Tools/Debuggers/

Cheat Engine 官网:https://www.cheatengine.org/

ce 修改器绿色版(cheat engine) v7.4 官方最新版:http://www.downcc.com/soft/21673.html

这个教程全部是来自 Cheat Engine 软件的中的帮助教程

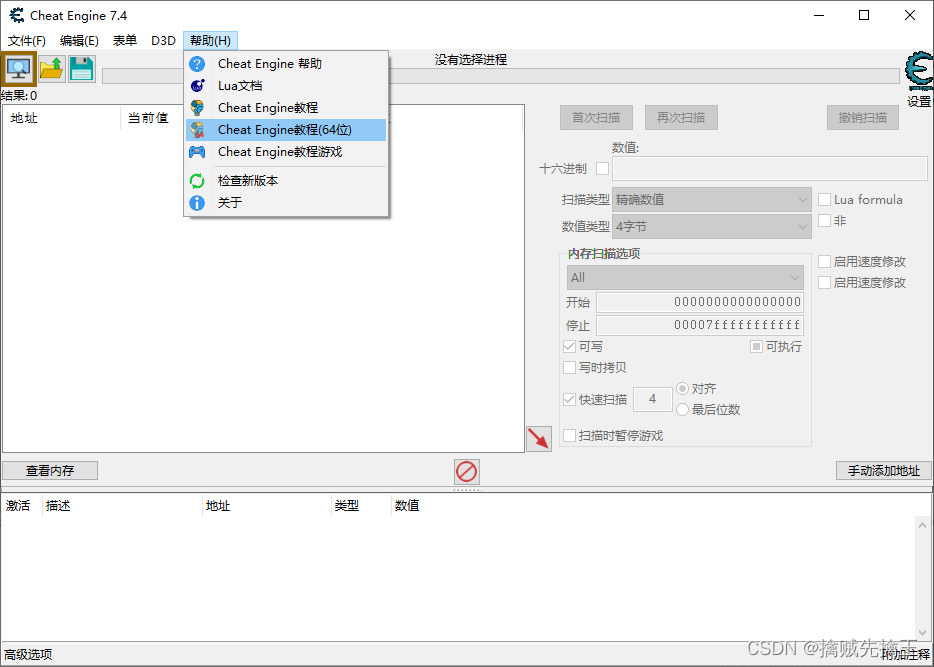

点击教程(64位):

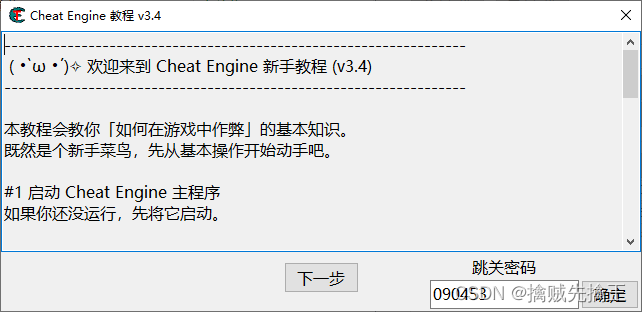

欢迎使用 Cheat Engine 训练教程 (3.3)

本教程将尝试讲解在游戏中作弊的一些基本知识. 并帮助你熟悉 Cheat Engine 的使用方法 (简称为CE). 请按下面的步骤开始.

- 1:首先要打开 Cheat Engine (如果你还没有运行它的话).

- 2:然后点击 "打开进程" 图标( 左上角那个 带有电脑的图标,且位于 "文件" 下方.).

- 3:当进程列表窗口打开后请在列表中找到这个教程程序. 它类似于 "00001F98-Tutorial-x86_64.exe" or "0000047C-Tutorial-i386.exe". (前面的8位数字/字母可能会有差异.)

- 4:如果你找到了这个进程就点击它,然后点击 "打开" 按钮。(现在暂时不要理会其它的按钮,如果你有兴趣的话,以后再研究它们.)

恭喜你! 如果以上步骤没什么意外的话,进程列表窗口将会消失并且在 Cheat Engine 主界面的上方会显示选择的进程名称.

好了,点击 "下一步" 按钮进入下一个步骤

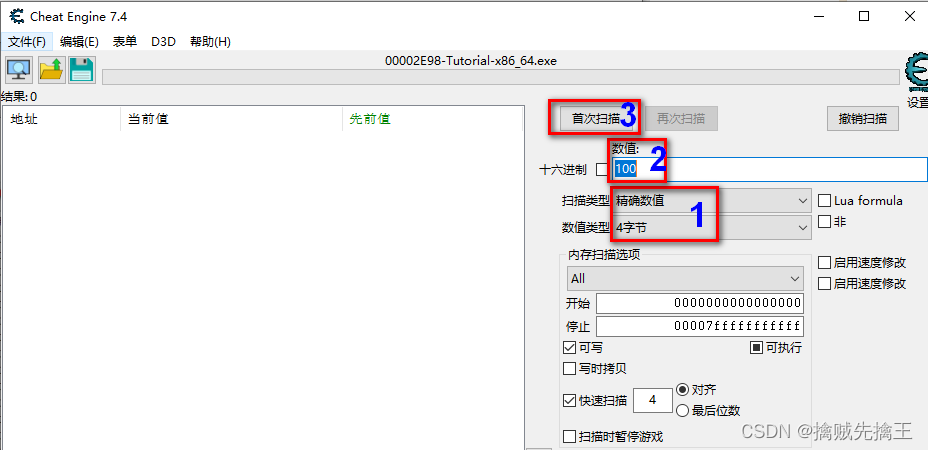

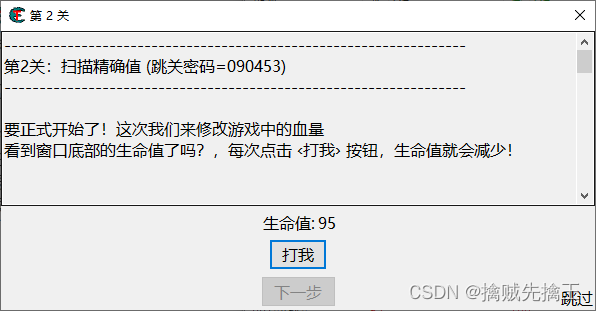

步骤 2: 精确值扫描

要正式开始了!这次我们来修改游戏中的血量

看到窗口底部的生命值了吗?,每次点击 ‹打我› 按钮,生命值就会减少!

- 过关条件:将 生命值 数值修改为 1000

【提示】

尽管有各种不同的方法都能找到生命值的内存地址,但是我会告诉你最简单的那个方法:

- 首先,将 [扫描类型] 设置为「精确数值」

- 接着,把 [数值类型] 设置为「4 字节」

- 然后,在上方的输入框填入当前 生命值 的数值,并点击 ‹首次扫描›

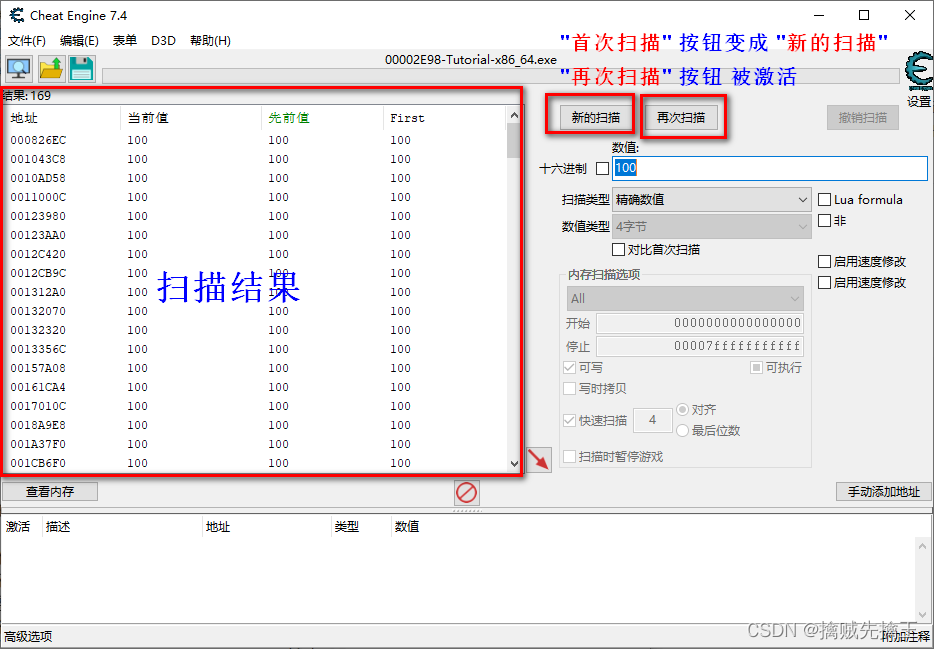

- 等待扫描完毕,左边的列表会显示扫描结果。你可能会找到非常多的地址,而且你无法确认哪个才是真的。

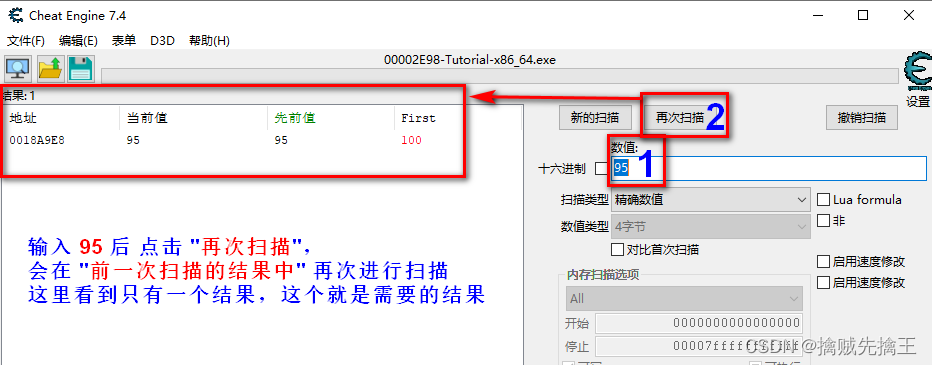

- 现在,可以点击 ‹打我› 按钮,让生命值发生变化,然后再次输入新的数值并点击「再次扫描」按钮。这样反复操作几次,直到你确定找到了真正的地址。(或者列表中只剩下一个地址)

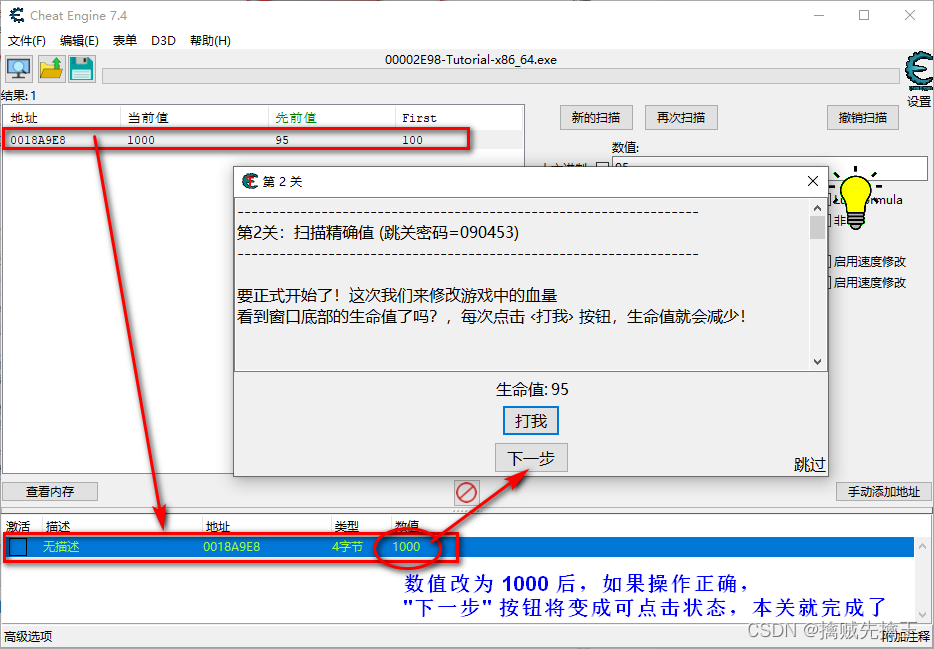

- 双击这个地址,它会出现在窗口下面的列表里,你还能看到它当前的数值,然后双击这个数值,(或者选中并按下回车键),把数值修改成 1000

- 如果操作正确,"下一步" 按钮就会变成激活的状态。

恭喜你,过关了!准备好进入下一关吧!

【备注】:如果在扫描过程中操作失误,或者填错了数值。可以点击 ‹新的扫描› 重新再来。

当然,你也可以点击 "打我" 去查找一些更有价值的线索。

扫描之前 值 是 100,在 CE 中选择 " 精确数值 " 扫描类型,数值 为 100,然后点击 首次扫描

点击完 "首次扫描" 按钮后 左边会出现所有扫描结果。( 点击完 "首次扫描" 按钮后,"首次扫描" 按钮 变成 "新的扫描" 按钮,如果在扫描过程中操作失误,或者填错了数值。可以点击 "新的扫描" 重新再来)

在点击 "打我",健康会发生变化。(我电脑上变为 95 )

再在 CE 中 搜索 95

双击结果,会添加到下面的地址列表,双击下方地址列表中的数值(或者选择它,按下回车),填写你要修改的数值:1000 。如果操作正确,"下一步" 按钮将变成可点击状态,本关就完成了。

注意:当点击 "再次扫描" 时,会在 "前一次扫描的结果" 的 基础上,再次进行扫描。

步骤 3: 未知的初始值、减少的数值

OK, 看来你已经理解了如何利用"精确数值"扫描查找数值了,让我们进行下一步。

首先说明下重点:因为你要进行的是"新的扫描,所以你必须首先点击 "新的扫描" 才能开始一个"新的扫描"。所以请记住这一步骤。如果你已经点击了"新的扫描",请继续。

现在窗口底部只有一个「未知初始值」的血条,数值范围在 0 到 500 之间。每次点击 ‹打我› 按钮就会失去一些生命值。并且本次减少的数值会显示在血条上方。

- 过关条件:将 生命值 数值修改为 5000

【提示】:同样有好几种方法可以找这个数值,(例如使用 "数值减少了..." 扫描方式),但只教你最简单的方法,"未知的初始值" 和 "减少的数值"。

- 由于不知道当前数值的大小,"精确数值" 扫描便派不上了用场,所以选择扫描方式 "未知初始数值"。数值类型仍然选择 4 字节(这是因为大多数WINDOWS应用程序都使用 4 字节存放数据)。点击 "首次扫描" 并等待扫描结束。

- 扫描完成后,点击"打我",你会减少一些健康值。(减少的健康值显示几秒便会消失,你并不需要刻意记下它)。

- 回到 Cheat Engine,在扫描类型中选择 "减少的数值",然后点击 "再次扫描"。

- 扫描完毕后,再次点击"打我",并重复 第三步,直到检索出很少的几个地址。

- 已经知道这个数值在0到500之间,所以挑出那个最为相似的地址,并将它加到下方的地址列表。更改健康值为 5000,就可以进入到下一关。

步骤 4: 单精度 ( float )、双精度 ( double )

单精度、双精度 区别:https://zhidao.baidu.com/question/562495787.html

在前面的教程中我们使用字节的方式进行扫描,但有些游戏使用了"浮点数"来存储数值(这么做是为了给菜鸟制造一些麻烦,让他们没那么容易修改游戏)。

浮点数是带有小数点的数值(如 5.12 或 11321.1)

正如本关中的健康和弹药,两者都以浮点方法储存数据,不同的是,

- 健康值为单精度浮点数,点击"打我"将减少一些健康值,

- 弹药值为双精度浮点数。点击"开火"则消耗掉 0.5 的弹药。

得把这两项都修改到 5000 或者更多才能过关。"精确数值" 扫描的方式虽然也可以完成本关的工作,但你应该试试其它更简练的扫描方式。

提示: 扫描双浮点数类型建议禁用 "快速扫描"

循环上面步骤完成关卡。

步骤 5: 代码查找

某些游戏重新开始时,数据会存储在与上次不同的地方, 甚至游戏的过程中数据的存储位置也会变动。在这种情况下,你还是可以简单几步搞定它。这次我将尽量阐述如何运用 "代码查找" 功能。

下方的数值每次启动教程的时候都会存放在内存不同的位置,所以地址列表中的固定地址是不起作用的。

我们要先找到这个数值当前的存储地址(要如何去做,相信不用我再啰嗦了)。

这里可以使用 "精确数值" 进行扫描进行快速定位。(也可以使用其他类型扫描)

找出是什么改写了这个地址

当你找到了地址就添加在下方的地址列表中,然后右健单击该地址,在弹出的菜单中选择 "找出是什么改写了这个地址",将弹出一个空白的窗口。

接着点击本教程窗体上的"改变数值"按钮,并返回 Cheat Engine 。如果操作没问题 在刚才弹出的空白窗口中会出现一些汇编代码。

选中代码并点击"替换"按钮,将它替换成什么也不做的代码(空指令),汇编的空指令为 nop,同时,修改后的代码也将放置在"高级选项"的代码列表中去(保存地址列表时会同时保存)。

点击"停止",游戏会以正常的方式继续运行下去,点击"关闭"按钮,关掉窗口。

现在,再次点击教程窗口上的"改变数值",没问题的话,"下一步"将变为可点击的状态。

提示:如果你以足够快的速度锁定住该地址,"下一步"按钮也会变为可点击的。

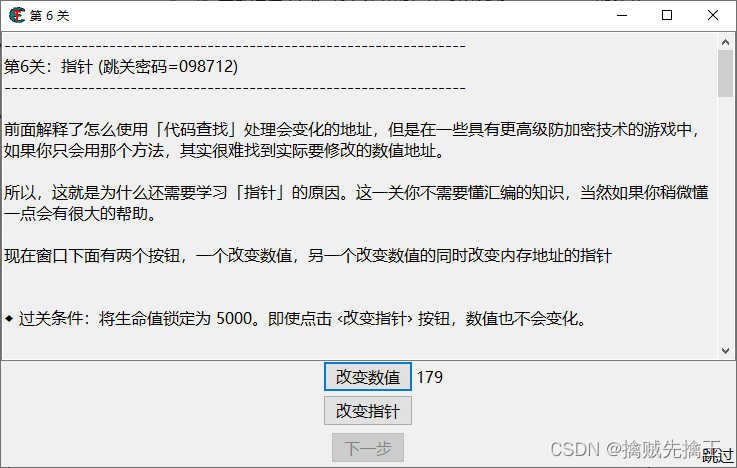

步骤 6: 指针

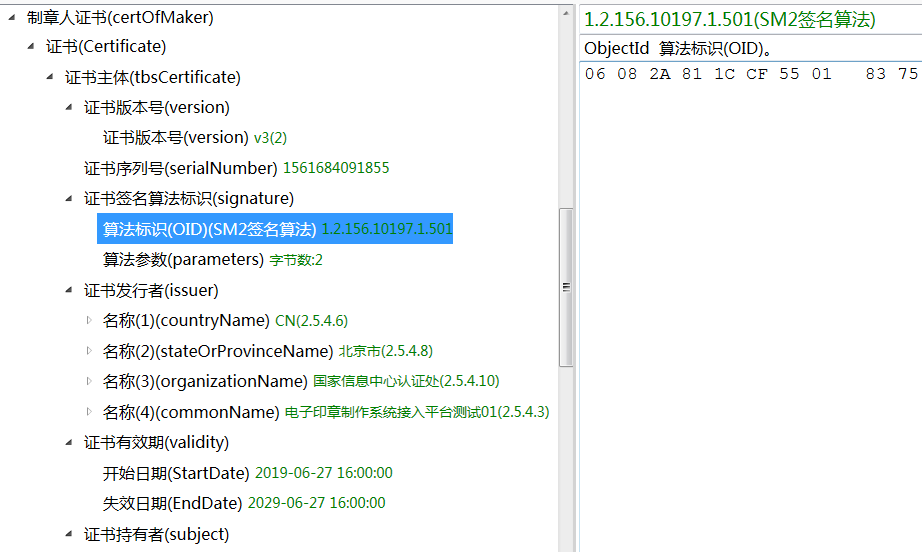

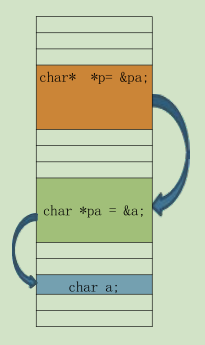

指针图解:

定义变量就是为变量开辟一个内存空间,并把这个内存空间命名为所定义的变量,即 变量 就是 内存空间 的 名称

- char a;定义了一个变量 a, 变量 a 所在的内存单元叫 a。

- char* pa = &a; 定义了一个指针变量 pa,pa 所在的内存单元叫 pa,里面保存的值是 变量a 的内存单元地址。

这一关相当重要,大家一定要多多练习(学会前六关,你已经可以修改大部分的游戏了)

CE傻瓜教程六:指针:https://wenku.baidu.com/view/e6cd76bec77da26925c5b00e.html

CE 中

- 绿色的地址 是 基址,

- 黑色的地址 是 动态地址

上一步说明了如何使用 "代码查找" 功能 对付 变化位置 的 数据地址,但这种方法往往不能达到预期的效果,所以我们需要学习如何利用指针。

在本关的 Tutorial.exe 窗口下面有两个按钮,一个会改变数值,另一个不但能改变数值而且还会改变数值在内存中存储的位置。这一步,你不需要懂得汇编,但如果懂的话会很有帮助。

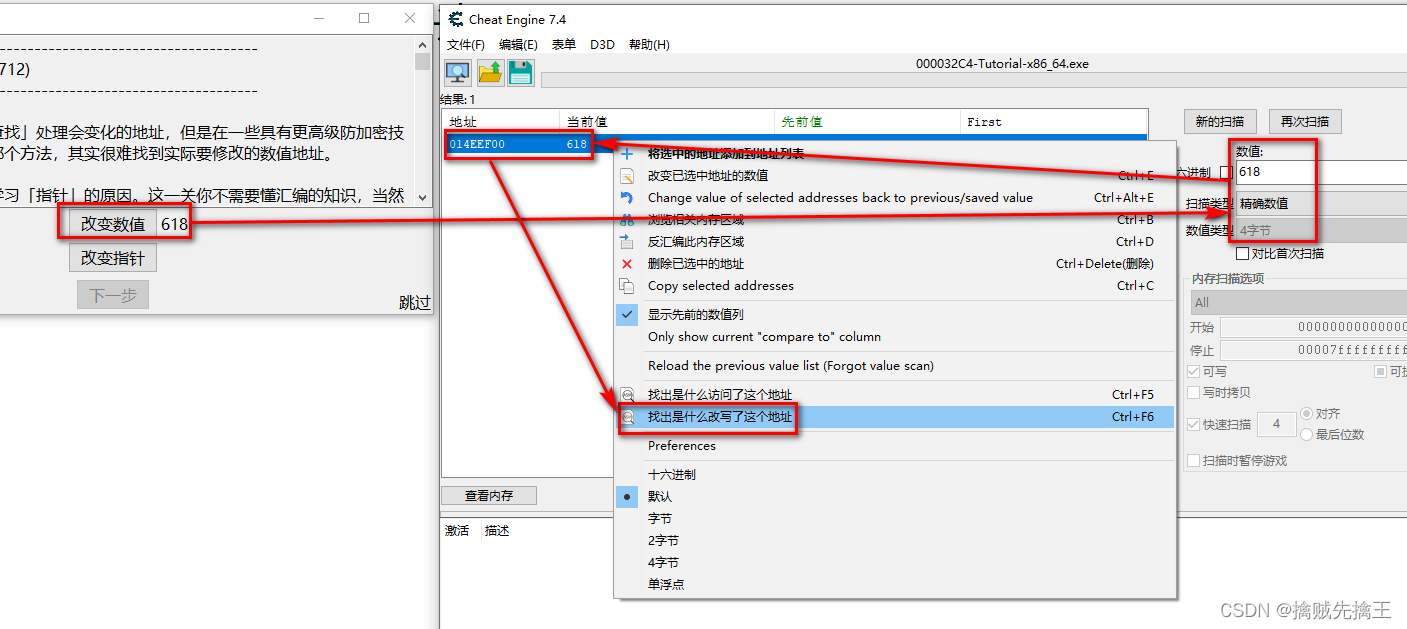

- 首先找到 数值的地址,然后再 "找出是什么改写了这个地址"。

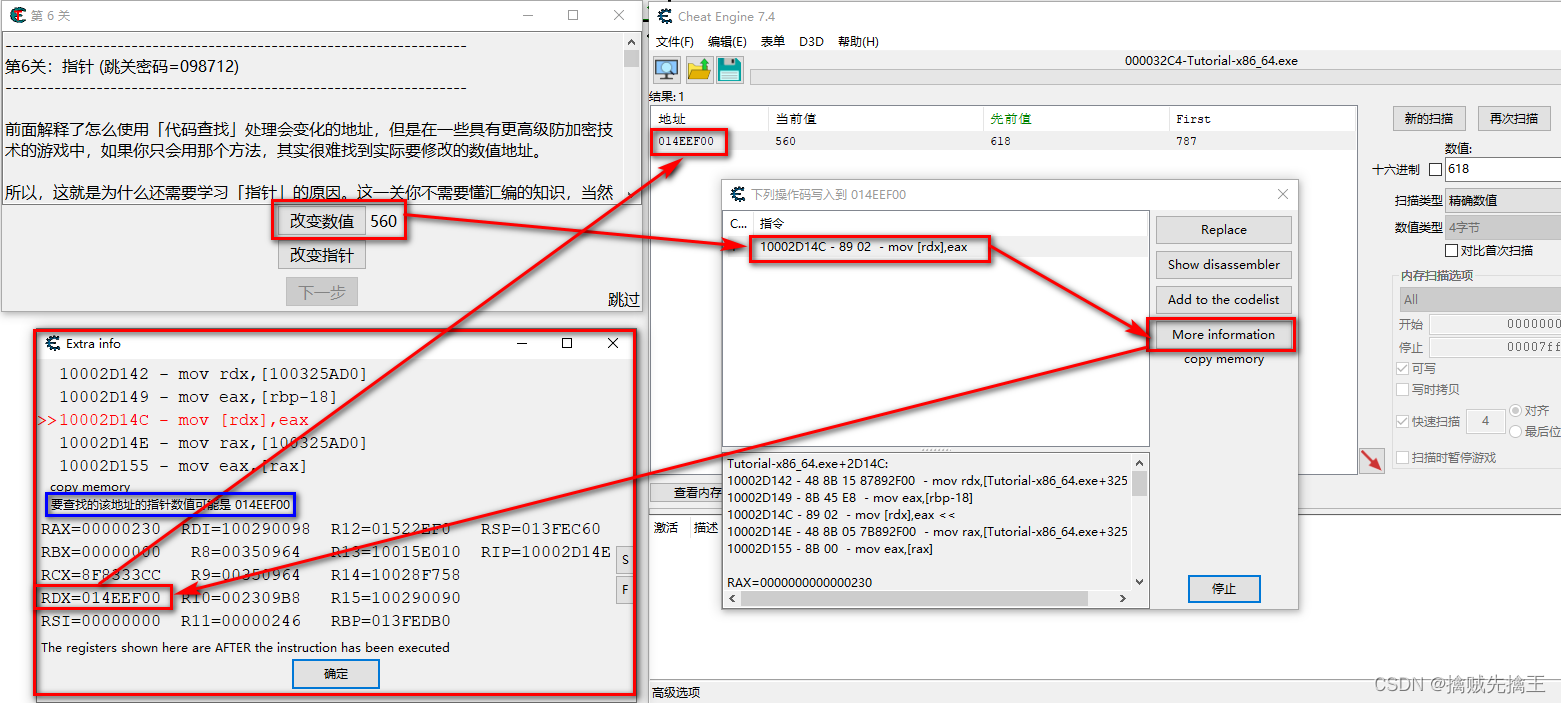

- 再次改变数值,CE 便可以列出找到的汇编代码。 双击一行汇编代码(或选择它并点击 "详细信息")会打开 "详细信息" 窗口以显示详细的信息,这个窗口会告诉你当这个指令运行时发生了什么事情。

- 查找方括号( [ ] ):

如果在这条汇编指令中没看到 [ ] 就应该查看下一条汇编代码的详细信息。

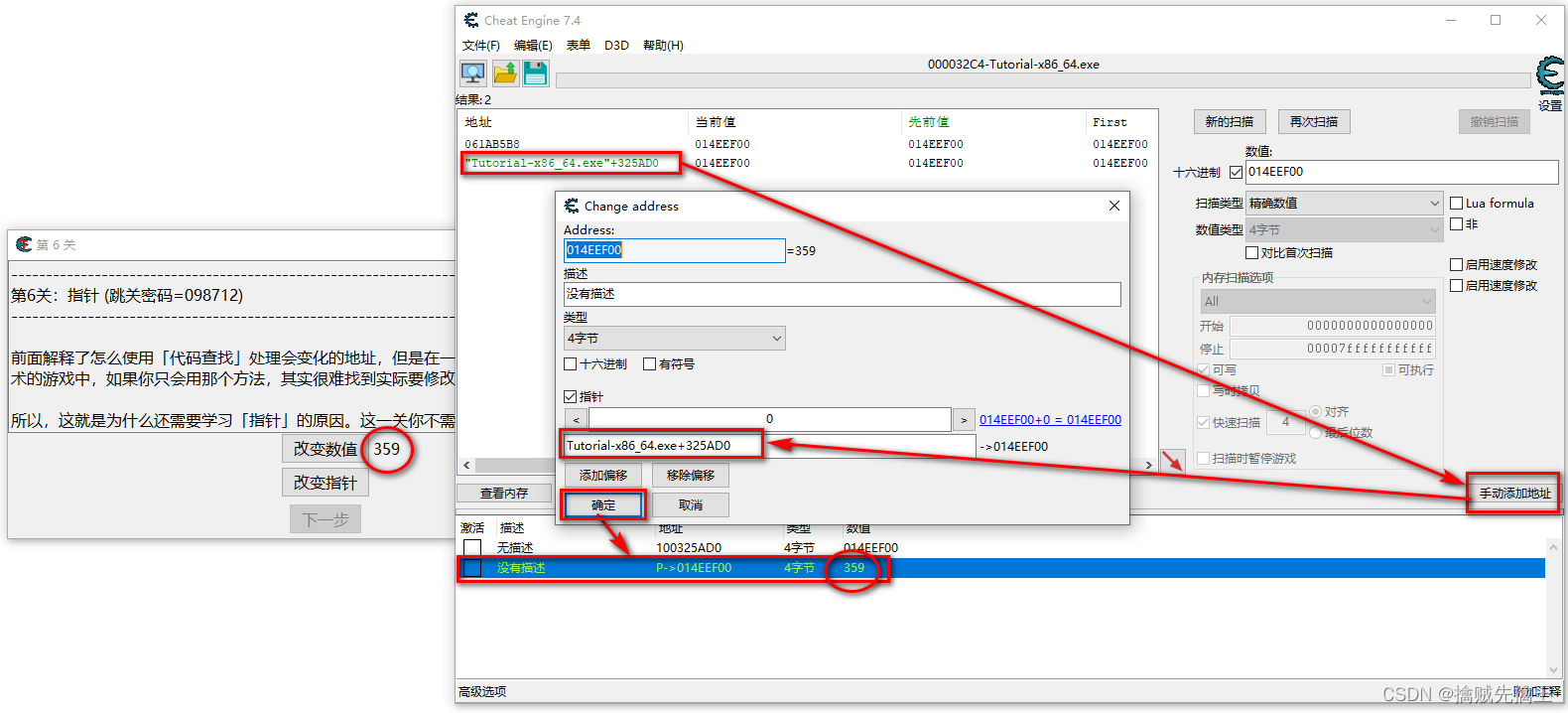

如果有了方括号,那很可能表示我们已经找到了需要的指针。 - 返回到主 cheat engine 窗口 (只要你愿意,你可以保持这个额外的信息窗口为打开状态。如果你要关掉它,那么要记好方栝号中间的代码)并做一次 4 字节的扫描,扫描 "详细信息" 窗口中告诉你的一串十六进制数值。

- 扫描完成时,它可能返回一个或几百个地址。大多数时候你需要的地址将是最少的一个。

- 现在点击 "手工添加地址" 按钮,并勾选 "指针" 选项。"添加地址" 窗口将发生变化,多出了"Address of Pointer(指针地址)" 和 "Offset (Hex)(偏移量(16进制))" 的文本框,以便您键入一个指针的地址和偏移量。请尽量填入刚才扫描到的地址。如果汇编指令中的方栝号里存在计算(例如:[esi+12])则把数值部分填在"Offset (Hex)"的文本框中,如果不存在,则让它保持为 0 。如果看上去是更复杂的计算指令的话(举例说明一下):[EAX*2+EDX+00000310] eax=4C 并且 edx=00801234 。这种情况下 EDX 便是数值的指针,而 EAX*2+00000310 则是它的偏移量, 所以你要填在"Offset (Hex)"的将是 2*4C+00000310=3A8。(这些都是在十六进制下计算的,你可以使用 WINDOWS 的计算器,在科学方式下用十六进制计算)。

- 回到教程,点击"确定"这个地址便会加到 CE 主窗口下方的地址列表中,如果没做错,在地址栏将显示 P->xxxxxxxx,而 xxxxxxxx 和你扫描到的地址数值是一致的,如果不一致,那么可能是哪里出错了。

- 现在, 改变那条指针地址的数值为 5000 并锁定它,然后点击 Tutorial.exe 窗口上的"改变指针"按钮,如果一切正确,"下一步"按钮将变为可点击状态。

备注:也可以使用 "指针扫描" 的方式来查找这个指针地址。

改变数值:

在通过 "精确数值" 搜索,多搜索几次,找出需要的地址。 右键 -> 找出是什么改写了这个地址,

再次改变数值,找到汇编指令 10002D14C - 89 02 - mov [rdx],eax ,查看信息,可以发现 rdx 寄存器的值为 014EEF00,[rxd] 就是 取地址里面的内容。

可以发现 014EEF00 和 搜索的结果的地址相同,所以这个地址就是要找的地址。

搜索 十六进制的数值,发现有变绿色的,这个就是 基址地址,然后 "手动添加地址":添加 描述:

改变指针:按图上所示,即可通过本关

步骤 7: 代码注入

代码注入是将一小段你写出的代码注入到目标进程中并执行它的技巧。

在这一步教程中,你将有一个健康值和一个每按一次将减少 1 点健康值的按钮,

你的任务是利用"代码注入",使你每按一次按钮就增加2点的健康值。

查找这个地址,然后看看是什么在改写它( "找出是什么改写了这个地址" )。

当你看到那条减少数值的汇编代码后,选择"显示反汇编程序",

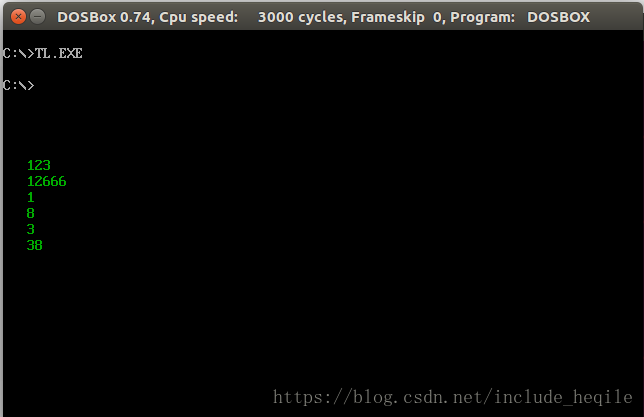

显示反汇编的结果:

然后打开 "自动汇编窗口"( 菜单 -> 工具 -> 自动汇编 或 按下快捷键 Ctrl+a ),选择 "模板" 中的 "代码注入"。CE 将自动生成一部分汇编代码并为你输入指令做好准备(如果 CE 没有给出正确的地址,你也可以手工输入它)。

注意 alloc 这部分代码,它会为你的代码分配出一小块空白的内存,过去,在 Win2000 之前的系统,这种行为存在安全隐患,很可能导致系统崩溃,幸运的是,这种情况在 win2000 以后的操作系统得到改善。

也要注意 line newmem: 、originalcode: 以及用文本"此处放置你的代码"标示出的空白部分

正如你猜测的, 在这儿可以写下每次增加2点健康值的代码。

在这种情况下推荐你使用 "ADD" 汇编指令,

下面是一些示例:

"ADD [00901234],9" 使 [00901234] 地址的值增加9

"ADD [ESP+4],9" 使地址指针 [ESP+4] 的值增加9

在本关的情况下,你可以使用相同的手法处理减少健康值的那条原代码方括号之间的部分。

- 提示 1:推荐你从原代码中删除减少健康值的那行代码,否则你得加 3 点健康值(你增加了3点,原代码减去1点,最终结果才会增加2点),这样看上去很容易让人迷惑,但最终方案还是由你来决定好了。

- 提示 2:某些游戏中,原代码可能在多条指令之外,有时候(并非一向如此),它可能由不同的地方跳转至你的指令中并结束运行,其结果可能引起未知的错误;如果出现了这种情况,通常应当查看附近的那些跳转指令,进行修改,或者尝试使用不同地址进行代码注入,确认无误后便可以将你修改的代码注入到原代码中了。

步骤 8: 多级指针

在这一步将解释如何使用多级指针。在第 6 步,你已经清楚 1 级指针的概念和用途,并可以利用数值的首个地址找到存放数据真正的基址。在本关中,你将看到 4 级指针,它由第一个指针指向第二个指针,再由第二个指针指向第三个指针,由第三个指针指向第四个指针,最终指向健康值的真正地址。

开始的几步与在第 6 步中的操作基本相同。找出是什么访问了这个地址,然后分析汇编指令,查找指针地址中的数值,以及它的偏移量,将它们记下来。但这次你按数值找出的仍然是一个指针,你得依据这些数值,使用同样的操作方法找出指向这个指针的指针。看看是什么访问了你发现的那个指针地址,分析汇编指令,留意可能的代码和偏移量,并加以利用。

持续这种过程,直到不能更进一步查找为止( 通常基址为静态时,地址将以绿色标示 )。

点击"改变数值"改变健康值,

如果你发现列表中那些指针地址所指向的值发生同样的变化时,那表示你可以试着将基址中的值更改为 5000,并锁定它,以便完成本关的任务了。

- 备注1: 本步骤也可以使用自动汇编程序脚本或者使用指针扫描器加以解决。

- 备注2: 在某些情况下,可以改变 CE 软件 "代码查找" 的相关设置。当你遇到类似于 mov eax,[eax] 的指令时,调试程序将显示改变之后的寄存器中的值,也许利用它更容易找出指针的位置。

- 备注3: 你还在读?!当你查看汇编指令时你可能已经注意到,这些指针是在相同的代码块(相同的程序,如果你懂汇编,可以查看程序的起始代码)位置被读写。这种情况并不总会发生,但是当你在查找某个指针遇到问题的时候,没准能起到很大的用处。

首先是 找出是什么改写了这个地址,后面都是 找出是什么访问了这个地址。因为是从后往前推,所以是先找出改写,后面都是找出访问。

分析:

然后 ,新的扫描,16进制,搜索上面的地址 01613A50 ,

再次搜索 16进制地址 016139D0

在继续搜索 16进制地址:015FADA0

下面最后一步,添加指针:

然后点击 更改指针,到此,第八关通过。

步骤 9: 注入++ 之 共享代码

这一步将会解释如何处理游戏中的共用代码, 这种代码是通用在除了自己以外的其他同类型对像上

常常你在修改游戏的时候, 你找到了一个单位的健康, 或是你自己角色的健康, 你会发现一种情况: 如果你把健康相关代码移除的话,其结果是你的角色无敌, 但你的敌人也无敌了。在这种情况下, 你必须想办法区分自己与敌人。

有时候很简单, 你只要检查最前面的4个字节(函数指针表), 它通常指向一个独一无二的地址, 代表着游戏玩家角色,而有的时候它是一个团体号码, 或者也可能是一个指针, 它指向另一个指针, 该址针又指向下一个指针,搞不好还指向下下一个指针, 最后指向一个玩家名字。总之完全取决于游戏的复杂度, 以及你的运气

最简单的方法是以 "找出是什么改写了这个地址" 去找出游戏代码,然后使用 "分析(新/旧)数据/结构"的功能去比较两种结构。(你的单位和敌人的单位)然后看看是不是可以找到一个区分两者的方法。

当你找到如何区分你和电脑单位的方法后,你可以注入一段自动汇编脚本来检查状态,然后看是要运行游戏的代码还是要做其他的修改。(例如一击必杀)

另外, 你还可以用这个方法去创建一般所说的 "字节数组" 的字串, 它可以用来搜寻并产生一份所有你的单位或是敌人单位的列表

在这个教程中, 我已经实现了你将会玩到的最惊人的游戏。这个游戏有4个玩家。2个属于你的阵容, 另外两个属于电脑方。

你的任务是找到改写健康的代码,并且修改以至于你可以获得胜利,但 "绝不能" 使用锁定 HP 的方法.

完成修改以后,请按 "重新启动游戏并自动执行" 来测试你的修改是否正确

提示1: 健康是一个单浮点数

提示2: 解法不只一种

图示步骤:

先看 玩家1,健康值 100," 精确数值 " 搜索,数值类型默认 " 4 字节 ",发现搜索不出来,说明要搜索的数值不是4字节的int 类型,这时候就需要改变 数值类型 为 " 单浮点 ",如果单浮点搜索不出来,在继续改成 " 双浮点 "。如果在搜索不出来,在继续改成其他的数值类型。( 本例改成 " 单浮点 " 之后,可以搜出来)

Cheat Engine Tutorial Step 9:https://wiki.cheatengine.org/index.php?title=Tutorials:Video_Tutorial_Step_9

注意 是 64 的 还是 32 的

32 通关教程:

下面步骤参考:https://wenku.baidu.com/view/f62a48fb700abb68a982fb35.html

https://blog.csdn.net/lyq240919525/article/details/77096790

64 通关教程:

Cheat Engine Tutorial Guide (x64):

https://wiki.cheatengine.org/index.php?title=Tutorials:Cheat_Engine_Tutorial_Guide_x64#Step_9:_Shared_code