除非你在过去几年一直躲在岩石下,否则你可能听说过“3D 建模”和“3D 渲染”这些术语。 但为什么这项技术如此重要,尤其是对于产品制造公司而言? 简而言之,它减少了项目时间和成本。 这为制造商提供了更多的设计试验空间。 未能利用 3D 建模技术的公司很快就会落后于竞争对手。

多年来,消费者变得更加精通技术。 因此,他们在产品选择上变得更加挑剔和挑剔。 即使是最小的错误或混乱也会让潜在客户失去兴趣,并让他们转向你的竞争对手。 这就是制造公司开始利用 3D 建模来展示其产品的原因。 如果你仍然不相信 3D 建模可以改变你企业的销售和营销,请继续阅读 3D 建模对公司产生影响的所有方式。

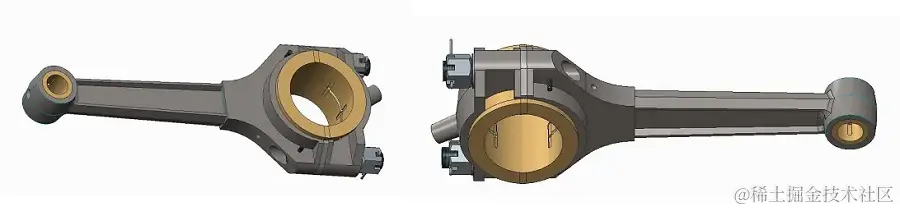

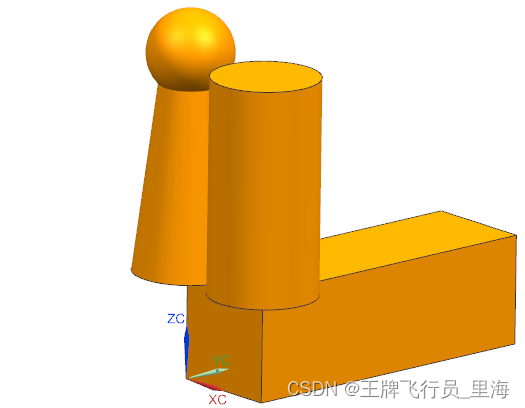

1、3D建模是制作产品原型的完美方法

设计师可以使用 3D 建模技术来创建逼真的产品再现。 凭借高质量的纹理和策略性的照明,这些图像通常比相机拍摄的实际照片更好。 观看者可以以高质量分辨率检查模型的每一个小细节。 3D 建模设计服务通常添加照明、纹理和阴影,以增强数字渲染的真实感。

从闪亮表面反射的光线到椅子的柔软纹理,一切都经过精确绘制,以增强图像的真实感。 就好像观众正在现实生活中观看物体一样。 他们唯一不能做的就是触摸它。 这些图像可以放置在从印刷杂志到在线广告商的任何地方。

2、3D建模比摄影更节省预算

虽然 3D 建模服务可能很昂贵,但它们仍然比雇用专业摄影师便宜。 在寻找和聘请摄影师的漫长过程之后,你仍然需要安排拍摄时间。 有时,你甚至可能需要安排在不同日期进行多次拍摄,具体取决于需要拍摄的产品数量。 安排好拍摄时间后,你需要弄清楚如何

![[架构之路-250]:目标系统 - 设计方法 - 软件工程 - 需求工程 - 需求开发:如何用图形表达需求,面向对象需求分析OOA与UML视图](https://img-blog.csdnimg.cn/922e3986a3514983884582d09de54bf9.png)