很难想象主站居然还有这漏洞

某天的一个晚上,默默的打开了电脑,娴熟的打开了Burp suite,

看到一个很熟悉的注册登录页面,开始测试。

很难想象,还有验证码时效性,于是怼了半刻钟,终于让我逮到了他的数据包。

跳转到注册页面

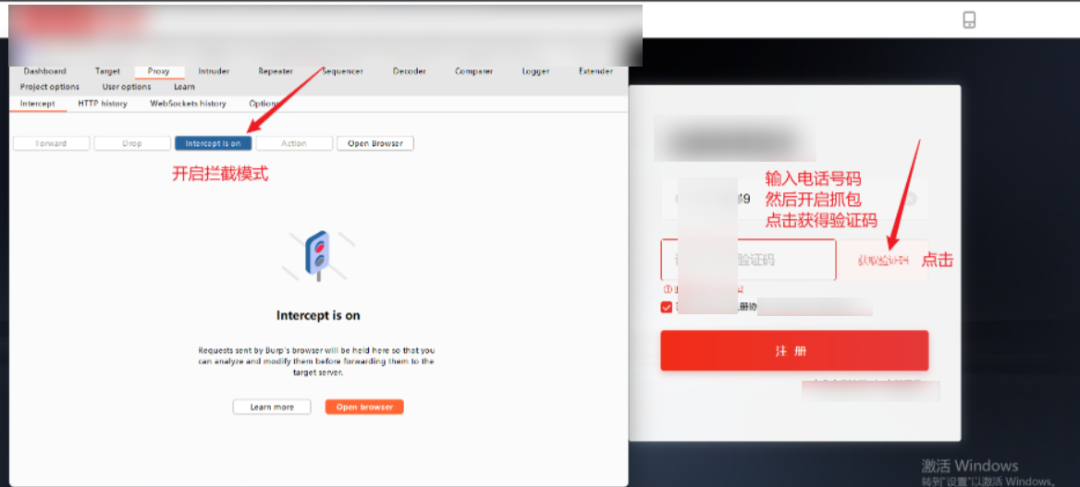

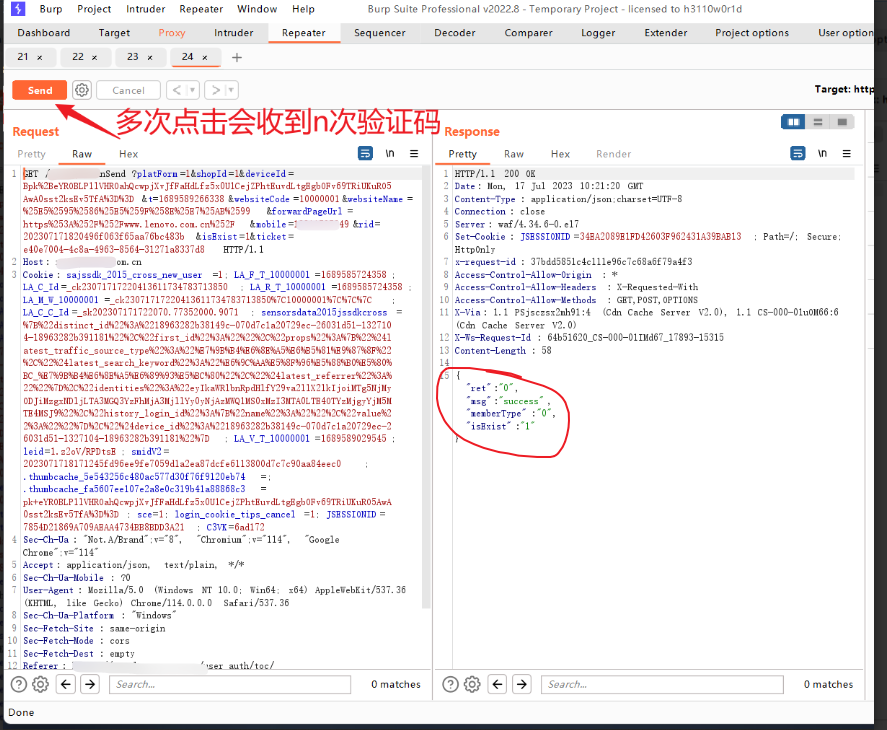

1、输入手机号,点击获取验证码进行抓包

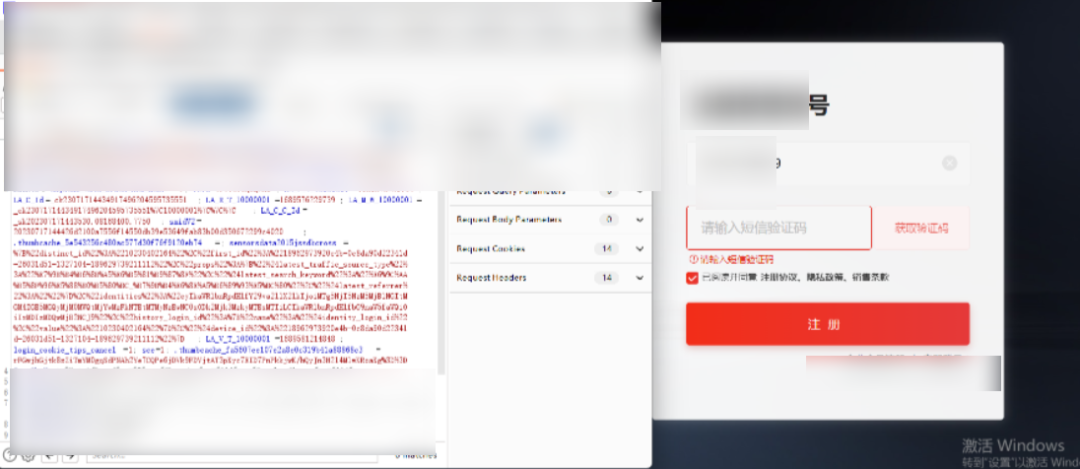

这时会发现有一个验证机制,,抓住验证的数据包,一个一个的放数据包

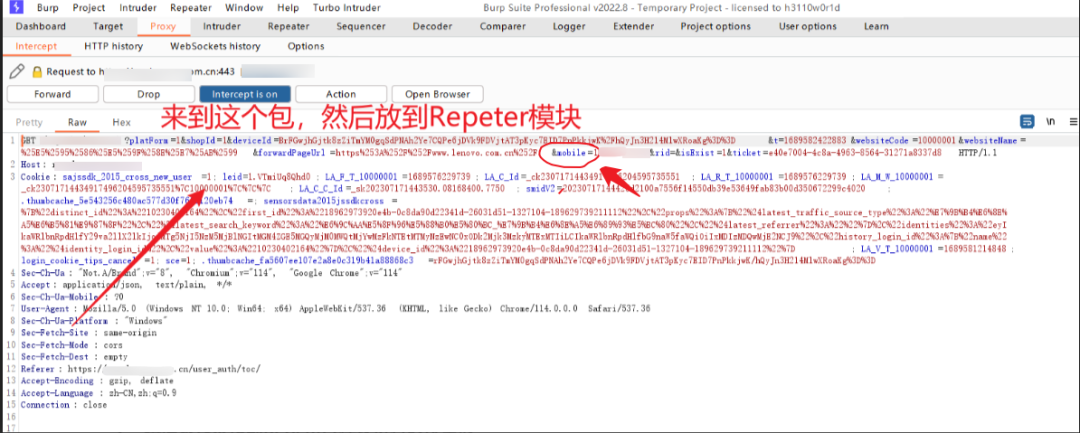

一直放到下面这个包这里,然后放到Repeter模块

看关键字mobile字样。

2、将请求包发送到Repeater模块进行多次重发数据包

3、手机收到大量的短信,造成了短信轰炸。

这边后面又通过遍历手机号轮番轰炸,未果,最后提交src,审核漏洞重复。

声明:⽂中所涉及的技术、思路和⼯具仅供以安全为⽬的的学习交流使⽤,任何⼈不得将其⽤于⾮法⽤途以及盈利等⽬的,否则后果⾃⾏承担。所有渗透都需获取授权!

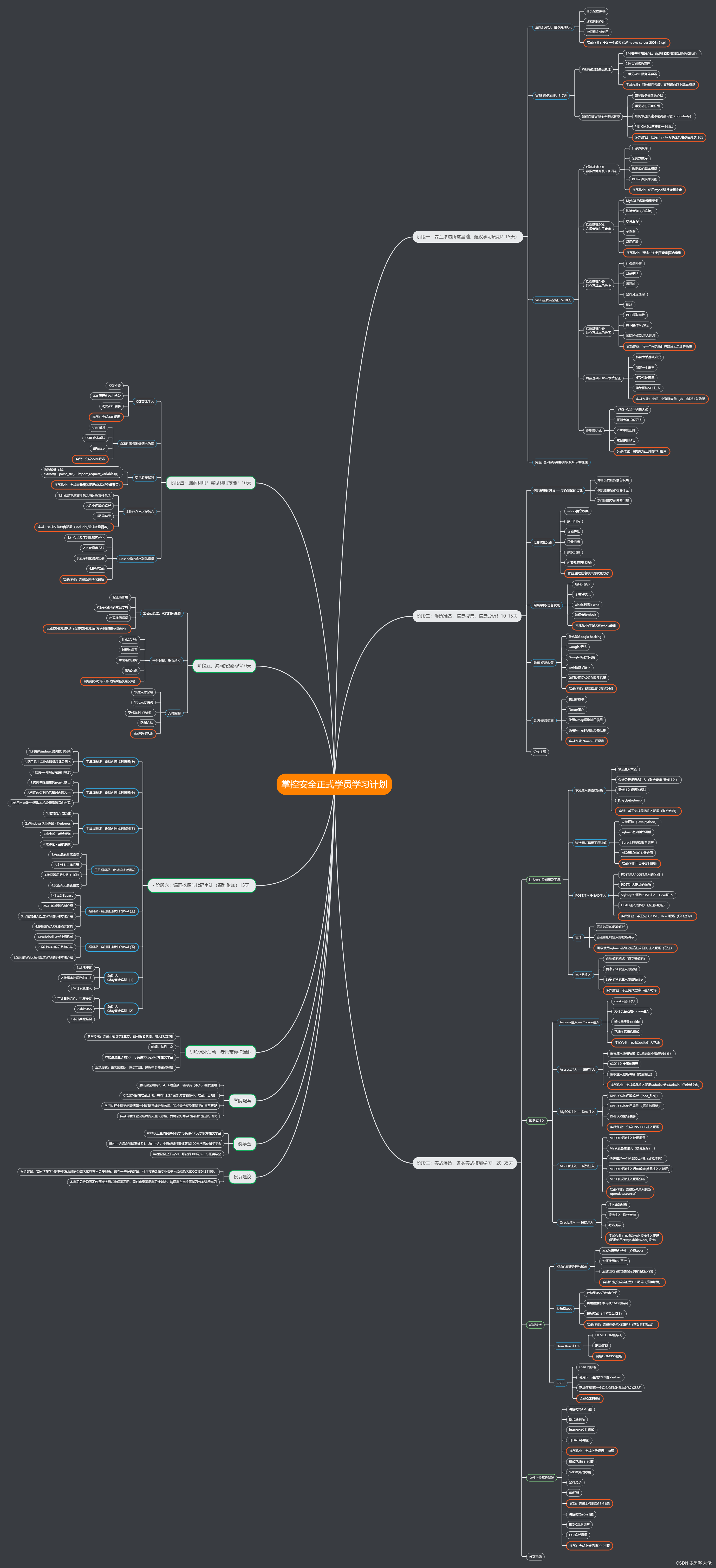

免费领取安全学习资料包!

渗透工具

技术文档、书籍

面试题

帮助你在面试中脱颖而出

视频

基础到进阶

环境搭建、HTML,PHP,MySQL基础学习,信息收集,SQL注入,XSS,CSRF,暴力破解等等

应急响应笔记

学习路线

)

函子与图论)

)