Lockbit与银狐木马是亚信安全2023年重点关注的两支勒索软件家族。Lockbit可谓是2023年度最为活跃和猖獗的勒索软件,受害者上千赎金破亿,攻击技能更是叠加buff不断升级,在经历国际联合执法后在近期卷提重来。银狐木马则是2023年的“卷王”,版本不断迭代,更受到多个黑灰产团伙的利用,已经成为“产业链”上游的重要一环。

国际联合执法,Lockbit卷土重来

Lockbit是全球最活跃、最猖獗的勒索软件。攻击恶行遍及北美、欧洲和亚太地区,据亚信安全数据显示,自2023年下半年至今Lockbit以22.81%高居攻击中国区域勒索家族的榜首。Lockbit的勒索技术和分发勒索策略更新于改进不断,到其3.0版本已经成为“加密、窃密、DDOS”三重勒索的典型达代表。

Lockbit攻击目标也以关键基础设施行业为主,尤其青睐制造业、政务、网络安全和国防等行业领域。葡萄牙市政水务公司攻击、印度国家航空航天实验室攻击、加拿大政府勒索攻击等等攻击事件都出自Lockbit之手。

卷土重来威胁政府

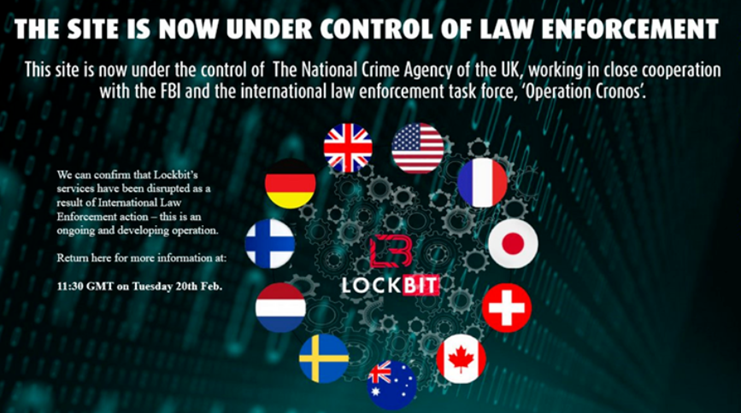

基于其危害性,今年2月20日美、法、英等国执法机构发起名为“克罗诺斯”的联合执法行动,合作打击LockBit组织,行动成功逮捕犯罪分子并解封200个加密钱包。当局查获34台LockBit服务器并推出免费解密工具,分布在多地。法、美发3国际逮捕令、5起诉书。欧洲执法成功摧毁LockBit主要平台。

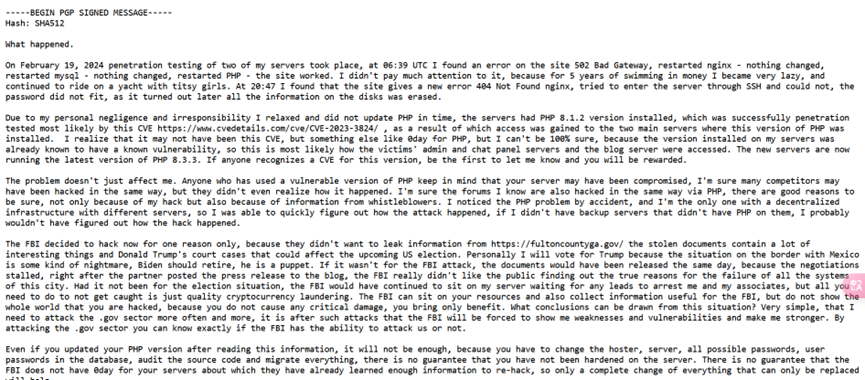

最新消息!LockBit重新启动业务,恢复数据站点并威胁政府。2月24日消息,LockbitSupp负责人表示服务器未及时升级,导致被FBI入侵并泄露数据,并称在更新服务器并悬赏漏洞。其宣布LockBit服务基本恢复,准备发布4.0版本,更名为“FBI Supp”,开始新一轮频繁攻击政府、挑战执法。

【Lockbit回复公开信】

“卷王”银狐进化“树狼”

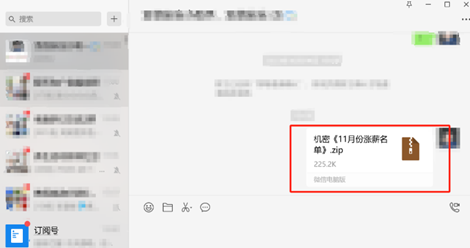

银狐侵扰肆虐金融、能源、电商、教育和医疗等多个行业,攻击范围大、受害企业众多。攻击者通过通信工具投递木马,或者伪装成程序软件包屡屡得手。其伪装程序通常包括各种常见工具、热点新闻名称、视频文件等,通过搜索引擎推广伪造网站来诱导用户下载安装。

这样的文件要注意 ↓↓↓↓↓↓

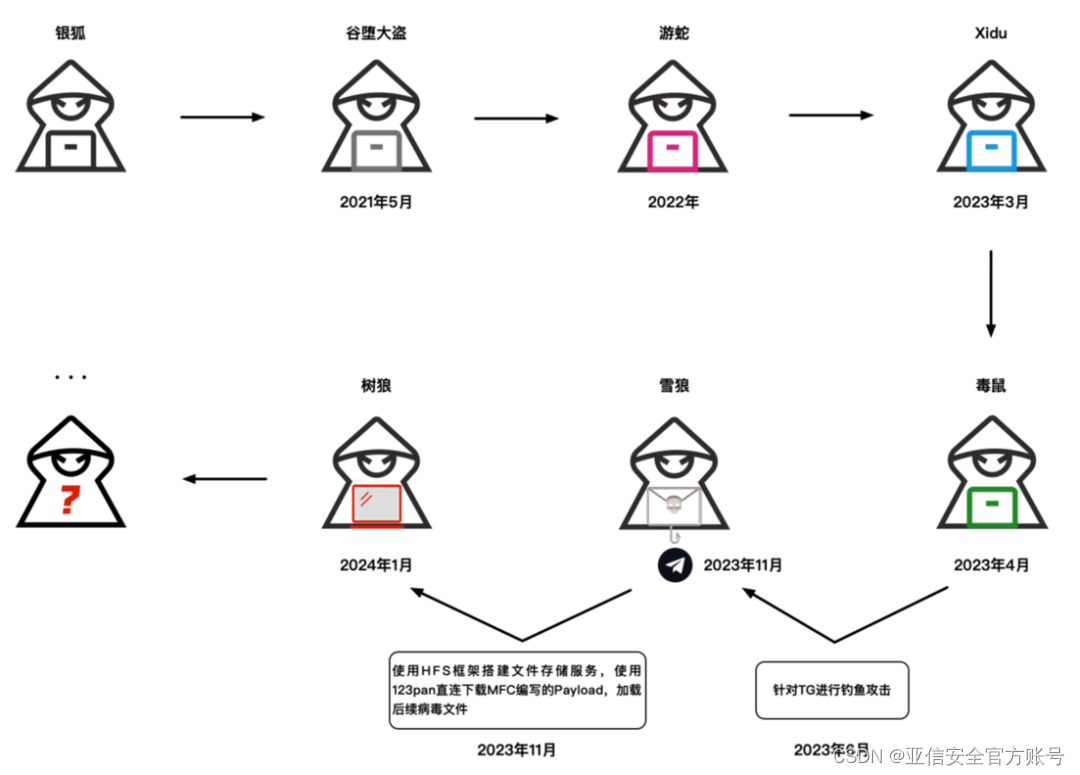

银狐木马在不到一年的时间里迭代6大版本,在攻击方式,攻击组件部署方式,恶意样本投递的升级上下足功夫,白加黑、加密Payload、内存加载等免杀手段玩出花样,在与杀软对抗的路上卷出了新高度。

2023年年底,金融、科技、运营商、企业单位陆续出现了名为“树狼”(又名雪狼)的黑灰产家族,使用HFS搭建平台存储文件,假借“税务”、“稽查”等名义,以微信、QQ、TG传递钓鱼链接或欺诈性文件,亚信安全威胁情报团队通过狩猎二次拓线和归因分析发现,树狼与银狐在样本行为、技战术手法、攻击者资产具有极高的重合度,实则是其新的变种。

树狼攻击解析

时间线

钓鱼诱饵

通过该组织使用“2024税务年度收支报表自动扣除项《电脑版》”、“关于2023年违法乱纪单位名单”、“责令限期整改公告名单”等作为钓鱼诱饵的压缩包文件,压缩包解压后有一个c++写的MFC程序,降低了查杀的可能性,该程序是下载器,用于后续后门下载。

狩猎过程中关联到该组织使用HFS框架,部分使用pexpay82.icu作为C&C的样本payload使用gh0st。

老样本下载地址使用123pan的直连,直连特征为“域名/用户id/目录”,根据关联样本的时间线看该组织从去年10月就开始活动。

存储样本的服务器站点如图所示(目前已无法打开),该组织喜欢使用香港ip作为服务器存放样本,香港服务器具有无需备案、速度与稳定性高,国内外都能访问、价格便宜等特点,深受黑灰产喜爱:

针对tg的木马:

归因

雪狼组织命中银狐规则(body="***预览版"&&body="**文件")||(title="**文件下载");树狼命中了我们半个月前发现的“银狐Puppet”变种,和金山安全团队树狼文章中提到的“-Puppet”参数一致。

以上家族都是使用hfs搭建文件存储服务,下载一个税务稽查、律师函之类比较敏感的文件,最后释放gh0st远控。

钓鱼界面也比较类似,如下图所示

文件托管网站均为HFS搭建,如下图所示:

服务器大多部署在中国香港:

结合以上特征,亚信安全威胁追踪团队判断树狼、雪狼、银狐同属于一个组织。

亚信安全威胁治理思路详解

)

等系统套接字接口函数崩溃问题。)

)