目录

1 -> 数据类型的介绍

1.1 -> 类型的基本归类

2 -> 整型在内存中的存储

2.1 -> 原码、反码、补码

2.2 -> 大小端介绍

3 -> 浮点型在内存中的存储

3.1 -> 浮点数存储规则

1 -> 数据类型的介绍

基本内置类型有:

char //字符数据类型 占1byte(32位系统)

short //短整型 占2byte

int //整形 占4byte

long //长整型 占4byte

long long //更长的整形 占8byte

float //单精度浮点数 占4byte

double //双精度浮点数 占8byte

类型的意义:

1.1 -> 类型的基本归类

整形家族:

charunsigned charsigned charshortunsigned short [ int ]signed short [ int ]intunsigned intsigned intlongunsigned long [ int ]signed long [ int ]

浮点数家族:

float

double

构造类型:

-> 数组类型-> 结构体类型 struct-> 枚举类型 enum-> 联合类型 union

指针类型:

int * pi ;char * pc ;float * pf ;void * pv ;

空类型:

void 表示空类型(无类型)通常应用于函数的返回类型、函数的参数、指针类型。

2 -> 整型在内存中的存储

2.1 -> 原码、反码、补码

计算机中的整数有三种2进制的表示方法,即原码、反码、补码。

原码:

直接将数值按照正负数的形式翻译成二进制。

反码:

原码符号位不变,其他位依次按位取反。

补码:

反码+1。

对于整型来说,数据存放内存中其实是补码。

在计算机系统中,数值一律用补码来表示和存储。原因在于,使用补码,可以将符号位和数值域统 一处理;同时,加法和减法也可以统一处理( CPU 只有加法器 )此外,补码与原码相互转换,其运算过程是相同的,不需要额外的硬件电路。

2.2 -> 大小端介绍

大端:

大端(存储)模式,是指数据的低位保存在内存的高地址中,而数据的高位,保存在内存的低地址中。

小端:

小端(存储)模式,是指数据的低位保存在内存的低地址中,而数据的高位,保存在内存的高地址中。

3 -> 浮点型在内存中的存储

例:

#define _CRT_SECURE_NO_WARNINGS 1#include <stdio.h>int main()

{int n = 21;float* pFloat = (float*)&n;printf("n的值为:%d\n", n);printf("*pFloat的值为:%f\n", *pFloat);*pFloat = 21.0;printf("num的值为:%d\n", n);printf("*pFloat的值为:%f\n", *pFloat);return 0;

}输出结果:

3.1 -> 浮点数存储规则

num 与 *pFloat 在内存中明明是同一个数,为何浮点数与整数解读结果相差如此之大?

根据国际标准IEEE(the Institute of Electrical and Electronics Engineers电气与电子工程协会)754,任意一个二进制浮点数V可以表示成下面的形式:

-> (-1)^S * M * 2^E-> (-1)^S 表示符号位,当 S=0 , V 为正数;当 S=1 , V 为负数。-> M 表示有效数字,大于等于 1 ,小于 2 。-> 2^E 表示指数位。

举例来说:

十进制的5.0,写成二进制为101.0,相当于1.01 × 2^2

那么,按照上面V的格式,可以得出S = 0, M = 1.01, E = 2

十进制的-5.0,写成二进制是-101.0,相当于-1.01 × 2^2

那么,S = 1, M = 1.01, E = 2

IEEE 754规定:

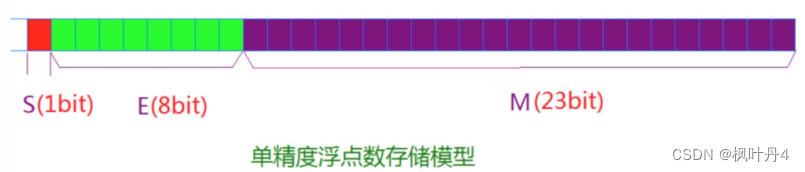

对于32位的浮点数,最高的1位是符号位S,接着的8位是指数E,剩下的23位位有效数字M。

对于32位的浮点数,最高的1位是符号位S,接着的11位是指数E,剩下的52位位有效数字M。

有效数字M的特殊规定:

指数E的特殊规定:

这时,浮点数就采用下面的规则表示,即指数 E 的计算值减去 127( 或 1023) ,得到真实值,再将有效数字M 前加上第一位的 1 。比如:0.5( 1/2) 的二进制形式为 0.1 ,由于规定正数部分必须为 1 ,即将小数点右移 1 位,则为1.0*2^(-1) ,其阶码为 -1+127=126 ,表示为01111110,而尾数 1.0 去掉整数部分为 0 ,补齐 0 到 23 位 00000000000000000000000则其二进制表示形式为: 0 01111110 00000000000000000000000

这时,浮点数的指数 E 等于 1-127( 或者 1-1023) 即为真实值,有效数字M 不再加上第一位的 1 ,而是还原为 0.xxxxxx 的小数。这样做是为了表示 ±0 ,以及接近于0的很小的数字。

这时,如果有效数字 M 全为 0 ,表示 ± 无穷大(正负取决于符号位 s)。

感谢大佬们的支持!!!

)

:C++IO流)

MySQL字符集)

:GitHub操作(远程库操作))

征稿通知!)