本周态势快速感知

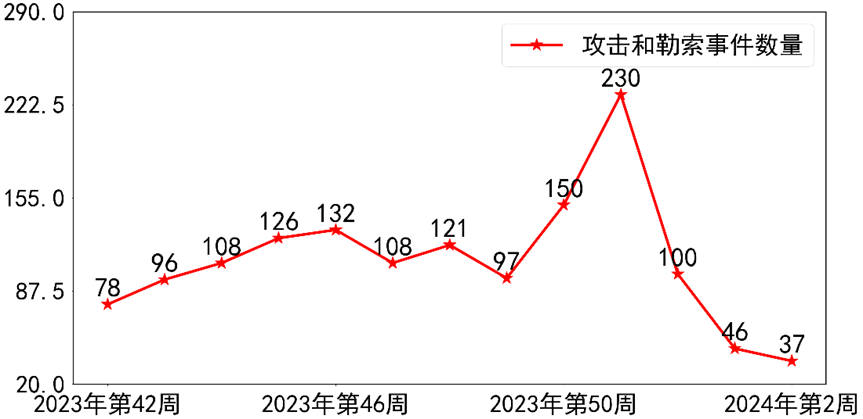

本周(2024年第二期)全球共监测到勒索事件37起,事件数量持续下降,降至近半年最低值。

lockbit3.0仍然是影响最严重的勒索家族;akira和bianlian恶意家族也是两个活动频繁的恶意家族,需要注意防范。

海勒工业遭受了来自akira恶意家族的攻击,勒索软件团伙共获得超过370G的数据,其中包含许多保密协议,知名公司名称、个人文件、财务文件等。

01 勒索态势

1.1 勒索事件数量

本周全球共监测到勒索事件37起,事件数量持续下降,降至近半年最低值,勒索事件趋势见图1.1。

图1.1 勒索事件趋势图

1.2 勒索事件受害者所属行业

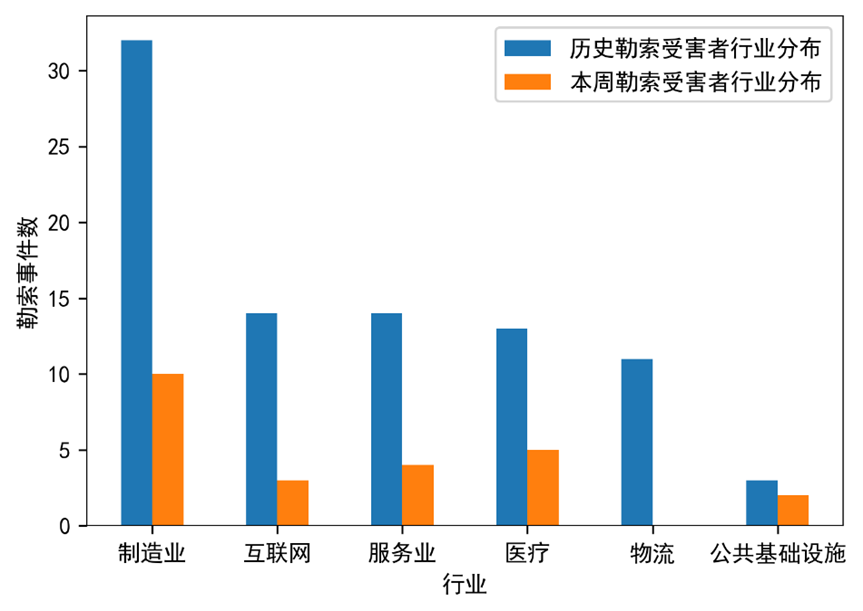

本周全球勒索事件受害者所属行业和历史对比趋势图如图1.2所示。从图中可知,各个行业的勒索事件都有较大幅度减少。

图1.2 勒索受害者行业分布趋势图

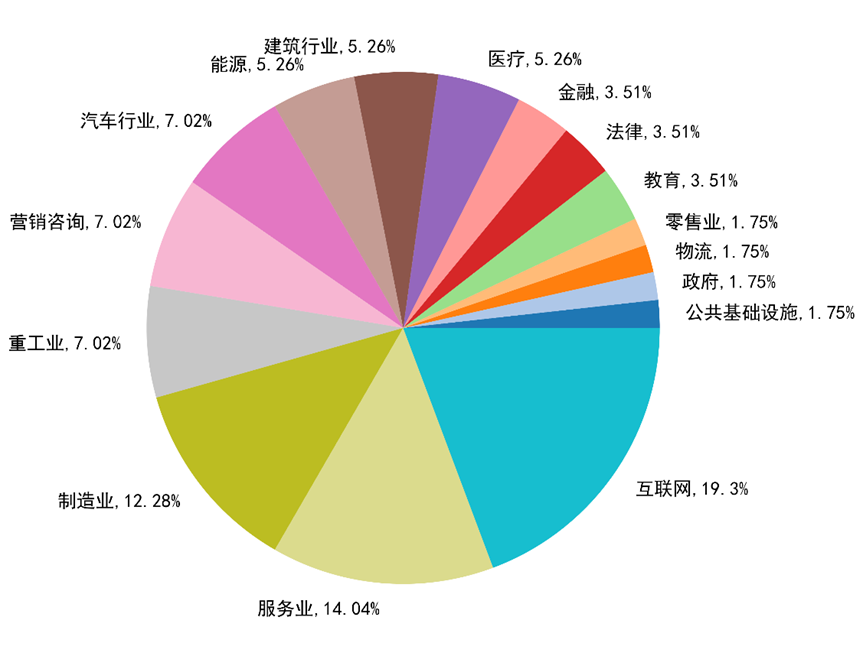

2023年下半年至今,中国区域的勒索事件受害者所属行业分布如图1.3所示,Top5为互联网、服务业、制造业、重工业、营销咨询和汽车行业。

图1.3 2023年下半年至今中国区域勒索受害者行业分布图

1.3 勒索事件受害者所属国家

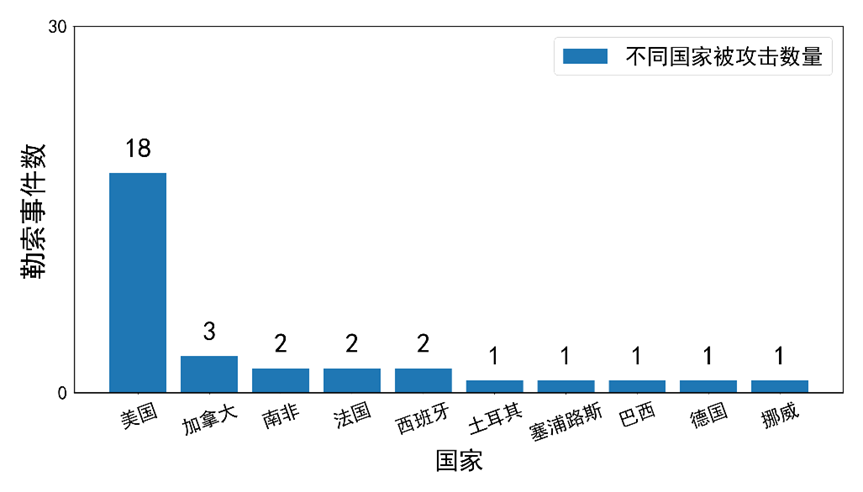

本周勒索事件受害者所属国家Top10如图1.4所示。美国依旧为受勒索攻击最严重的国家,占比49%。

图1.4 Top10受影响国家

1.4 勒索家族

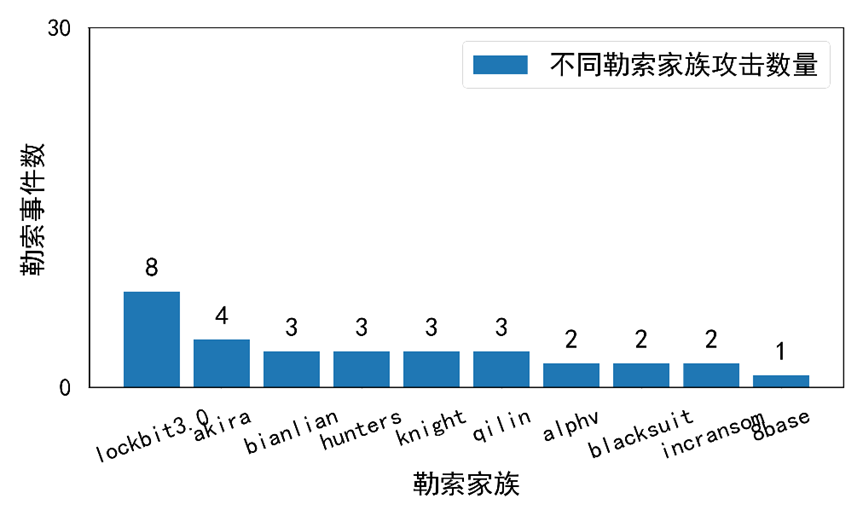

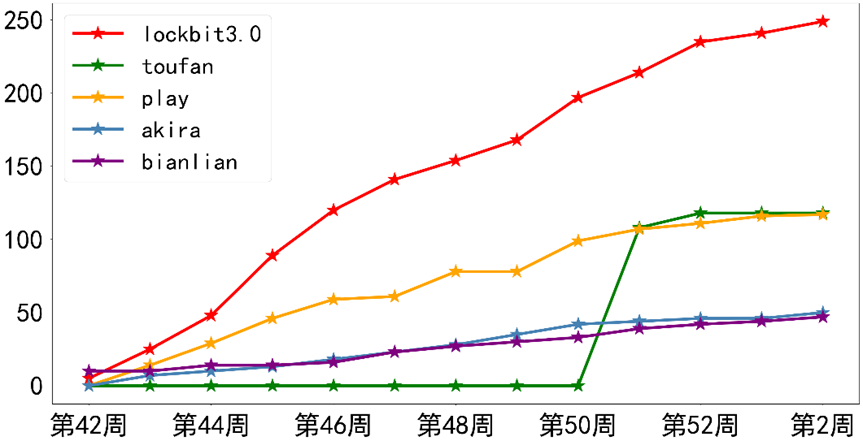

本周监控到活跃的勒索家族共有16个,Top10勒索家族如图1.5所示。本周Top3和历史Top3勒索家族的累积变化趋势如图1.6所示。从图中可知,lockbit3.0仍然是影响最严重的勒索家族;toufan家族本周未发起勒索攻击活动;akira和bianlian恶意家族也是两个活动频繁的恶意家族,需要注意防范。

图1.5 Top10活跃勒索家族

图1.6 流行勒索家族的累积变化趋势图

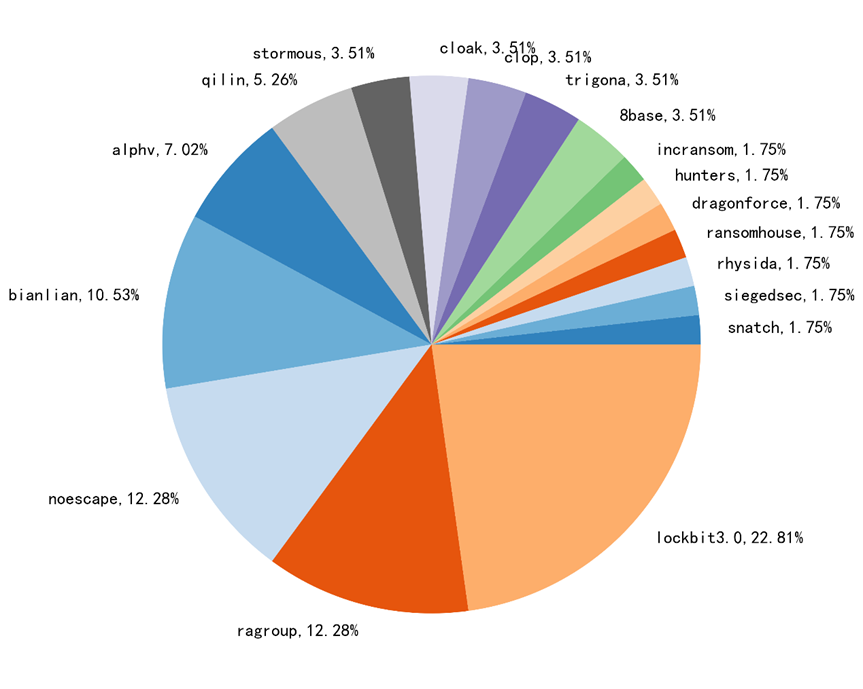

2023年下半年至今,中国区域的勒索家族活跃情况分布如图1.7所示,Top3为lockbit3.0、regroup和noescape。

图1.7 2023年下半年至今攻击中国区域的勒索家族分布图

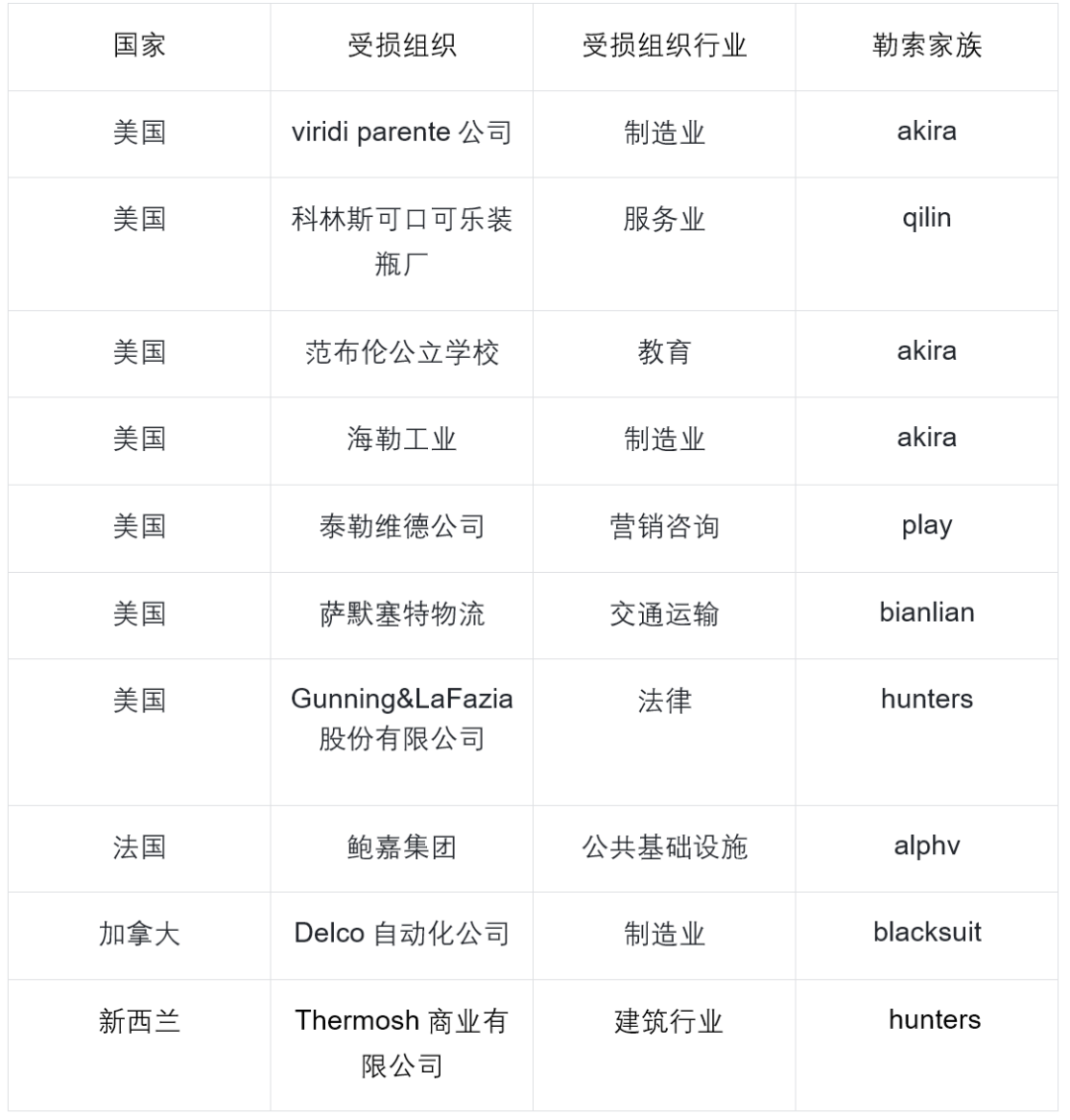

02 勒索事件跟踪

本周监测到勒索事件37起。本周对公共安全造成重大影响的Top10事件如表2.1所示。随后本文在勒索事件详细跟踪分析部分对表中的一些重点事件进行了详细描述。

表2.1 Top10勒索事件详情

勒索事件详细跟踪分析

-

本周akira勒索组织将viridi parente公司添加到其Tor泄露网站的受害者名单中。该公司为工业、医疗、商业、市政和住宅建筑应用设计和制造故障安全电池系统。该勒索组织共获得了超过70 GB 的数据,其中包含大量会计、付款、项目信息的文件,保密文件、保密协议和员工的个人文件。

-

本周akira勒索组织将海勒工业添加到其Tor泄露网站的受害者名单中。该公司为电子制造商和组装商提供固化系统、半导体和回流焊设备。该勒索组织共获得了超过300GB的数据,其中包含许多保密协议,知名公司名称、个人文件以及财务文件等。

-

本周勒索组织play将泰勒维德公司(Televerde)添加到其Tor泄露网站的受害者名单中。泰勒维德公司成立于1994年,总部位于亚利桑那州凤凰城,该公司提供一系列销售和营销解决方案。该勒索组织获得的数据包含大量个人机密数据、客户文件、预算、身份证、工资单、保险、税收和财务信息等。

03 重点勒索组织介绍

本周主要介绍老牌勒索家族Lockbit3.0,以及两个活动频繁的恶意家族Akira和Bianlian,需要注意防范。

LockBit 3.0

lockbit 3.0,又称“LockBit Black”,是一种勒索服务(RaaS)模型,继承了lockbit家族的传统。该模型具备高度自动化和组织化,使用先进的加密算法,迅速加密受害者数据并要求赎金。

Akira

Akira勒索软件团伙使用多种勒索策略,包括在暗网上维护一个专门的泄密网站。该网站列出了受害者,如果不满足他们的要求,就会公开被盗的数据。一旦恶意软件攻击,文件就会被加密并具有文件扩展名 .akira。Akira向受害者提供了如何通过他们的 TOR 门户协商赎金的说明。勒索者只有在支付赎金后才会交出钥匙。Akira主要针对能够支付赎金的公司,其加密木马针对Windows和Linux PC。

BianLian

BianLian 是一家勒索软件开发商、部署者和数据勒索网络犯罪集团,自 2022年6月以来已针对美国多个关键基础设施领域的组织。除了专业服务和房地产开发外,他们还瞄准了澳大利亚的关键基础设施部门。该组织通过远程桌面协议 (RDP) 凭据访问受害者系统,使用开源工具和命令行脚本进行发现和凭据收集,并通过文件传输协议(FTP)、Rclone 或 Mega 泄露受害者数据。BianLian通过威胁如果不付款就发布数据来勒索钱财。该集团最初采用双重勒索模式,在泄露数据后对受害者的系统进行加密。

04 亚信安全勒索检测能力升级

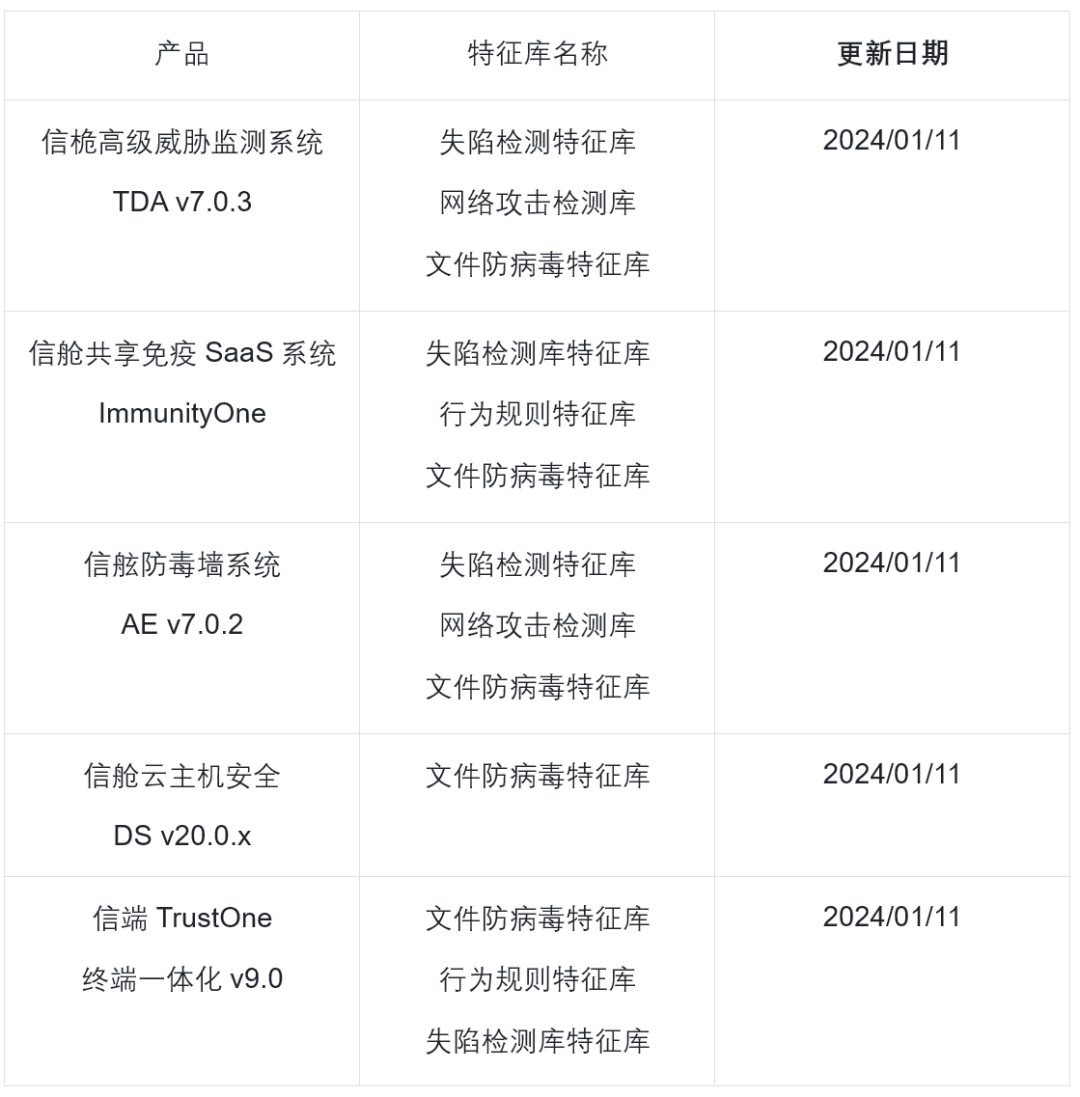

针对全球勒索事件频发的威胁态势,亚信安全推出勒索治理方案,针对近期活跃勒索事件已具备检测能力,请提醒客户及时升级产品及特征库。最新产品版本和特征库列表如下:

表4.1 本周勒索事件特征库更新列表

注:监测数据仅来源于互联网已公开信息,统计不包含亚信安全已拦截事件。

文件系统(六))

)

)