最近被谈论的异常火热的一个术语就是威胁情报,那么威胁情报到底是什么意思,它是一种什么概念或者机制呢?本文中我们就来亲密接触一下威胁情报,并了解它所具有的功能,然后给出几个威胁情报的最佳实践示例,最后分析威胁情报有助于SIEM解决什么问题。

什么是威胁情报?

最近,威胁情报受到广泛的关注。它有很多种不同的定义,下面列出了一些经常被引用的定义:

威胁情报是基于证据的知识,包括上下文、机制、指标、隐含和可操作的建议,针对一个现存的或新兴的威胁,可用于做出相应决定的知识。—Gartner

针对安全威胁、威胁者、利用、恶意软件、漏洞和危害指标,所收集的用于评估和应用的数据集。—SANS研究院

简单地说,威胁情报就是能帮助你识别安全威胁并做出明智决定的知识。威胁情报可以帮助你解决以下问题:

1、针对大量的安全威胁信息,包括网络威胁者、威胁方式、漏洞、目标等等,如何跟上时代的步伐?

2、如何主动获取关于未来安全威胁的信息?

3、如何通知领导关于特定安全威胁的危险和所带来的后果?

为何每个人都在谈论它?

2015年Verizon的DBIR报告估计,从7亿份危害纪录中,安全威胁造成了4亿美元的经济损失,而这些损失则是由79790起安全事件所导致的。只要安全威胁和破坏发生,每个企业都将寻找方法来保护他们的数据。随着我们对IT系统的依赖,威胁的场景总是处于不断变化之中,所以企业的经济损失风险正在不断增大。

威胁同时来自内部和外部,同时管理威胁的组织都承受着巨大的压力。尽管信息的原始数据是可用的,但获取有意义的信息是非常困难且费时的,但是可以通过前期措施来做到这一点。这自然地就把越来越多的用户吸引到威胁情报这一概念,因为这有助于他们在海量数据、警报和攻击中对它们进行主次排序,并能够提供可实施性的信息。

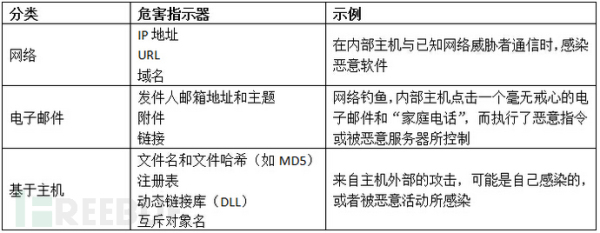

下表给出了威胁情报能够识别的威胁的几种常见指标:

威胁情报的功能

攻击可以大致归类为基于用户的、基于应用程序的和基于基础设施的威胁。一些最常见的威胁是SQL注入、DDoS、Web应用程序攻击和网络钓鱼。

拥有一个IT安全解决方案是非常重要的,因为它能够提供威胁情报的能力,并通过主动式和响应式地来管理这些攻击。攻击者在不断改变他们的方法来挑战安全系统。因此,企业机构就不可避免地从各种源头获取到威胁情报。

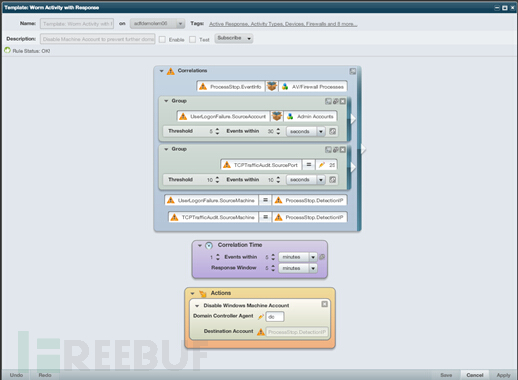

有效应对威胁行之有效的一种方法是,使用SIEM(Security Information & Event Management system,安全信息&事件管理系统)来检测并应对威胁。SIEM可以用来跟踪你的环境中发生的一切,并识别异常的活动。单独的事件可能看起来并不相关,但通过事件关联和威胁情报,你就能看到在你的环境中到底发生了什么。

如今,IT安全专家必须在假定的心理缺口下操作。对威胁情报中已知恶意攻击者的流量进行监控,这将有助于识别恶意活动。然而,这可能需要人工手动操作,并且可能很耗时间。将基于威胁情报的指示器集成到SEIM安全解决方案中,这将有助于识别受危害系统,甚至可能阻止一些攻击。

最佳实践

针对不断变化的威胁场景,整合威胁情报和应对攻击还不足以对抗它。你需要分析形势,并确定你可能面临的威胁,在此基础上提出预防措施。这里有几个最佳实践的例子:

1、制定一个应用程序白名单和黑名单。这有助于防止恶意或未经允许的程序执行操作,包括.DLL文件、脚本和安装器。

2、仔细检查你的日志,看看试图的攻击是否是一个独立的事件,或者某个漏洞是否之前被利用过。

3、确定在试图的攻击中改变了什么。

4、审计日志并确定为什么发生了这个事件—其原因可能包括从系统漏洞到一个过时的驱动程序中的任何一个。

威胁情报有助于SIEM解决什么问题

一个SIEM,就像SolarWinds 日志和事件管理器,从监控的流量中收集和规范日志数据,并自动标记可疑事件。

随着威胁情报机制和内建规则的集成,可以将监控的事件与已知的且不断更新的威胁者对比。从实时的日志数据中你可以快速搜索并监控安全威胁者,并识别常见的危害指标。此外,你也可以自动采取措施,例如禁掉已知的恶意IP地址,以防恶意攻击的发生。

作者:JackFree/编译

来源:51CTO

![vijos 1942 [AH 2005] 小岛](http://pic.xiahunao.cn/vijos 1942 [AH 2005] 小岛)

)

SpringBoot+SpringCloud —— 集成断路器)

![银行计算机设备日常检查表,[计算机]201154安全检查表.doc](http://pic.xiahunao.cn/银行计算机设备日常检查表,[计算机]201154安全检查表.doc)

)