分享总结:

回顾起来,真的感慨很多呀。看着并不难啊,但难的是解题思维:如何判断该页面的关键点,快速地确定问题的核心,找到对应的解决方法。达到便捷、高效的得到结果。我们做了整整近七个半小时。在这个过程中,我发现自己的思维钝化,不太能自主高效地划分判断漏洞类型,并回想到学过的知识,加以利用。 而且这个过程中,不断地自我问询:如果没有其他的帮助的话,能不能找到结果呢。鹅鹅鹅,我只能说很难,可能都做不成。望大家多多注意自己漏洞特征判断这方面的思维能力培养。今天的总结分享结束啦,谢谢大家。

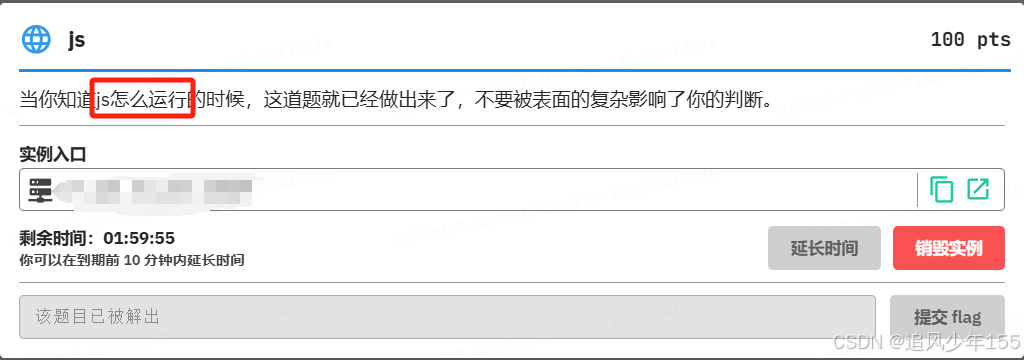

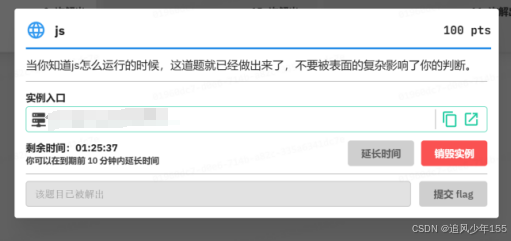

第一题:JS

1. 打开实例:

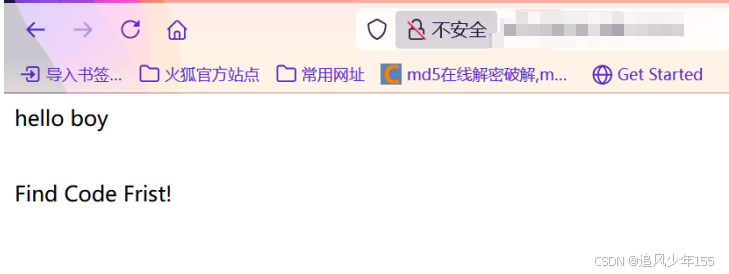

2. 根据描述,仅思考js的运行方式即可。访问实例网站

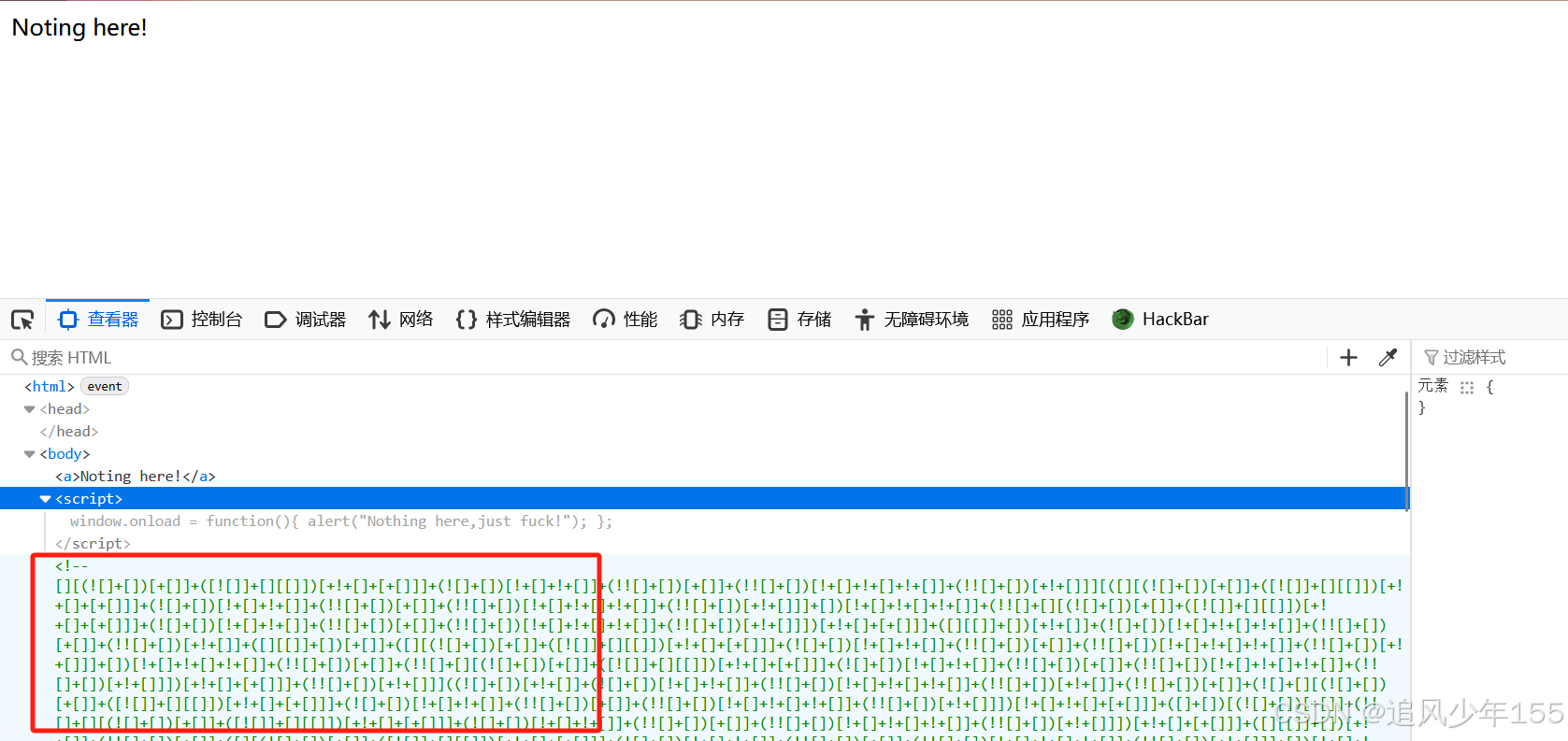

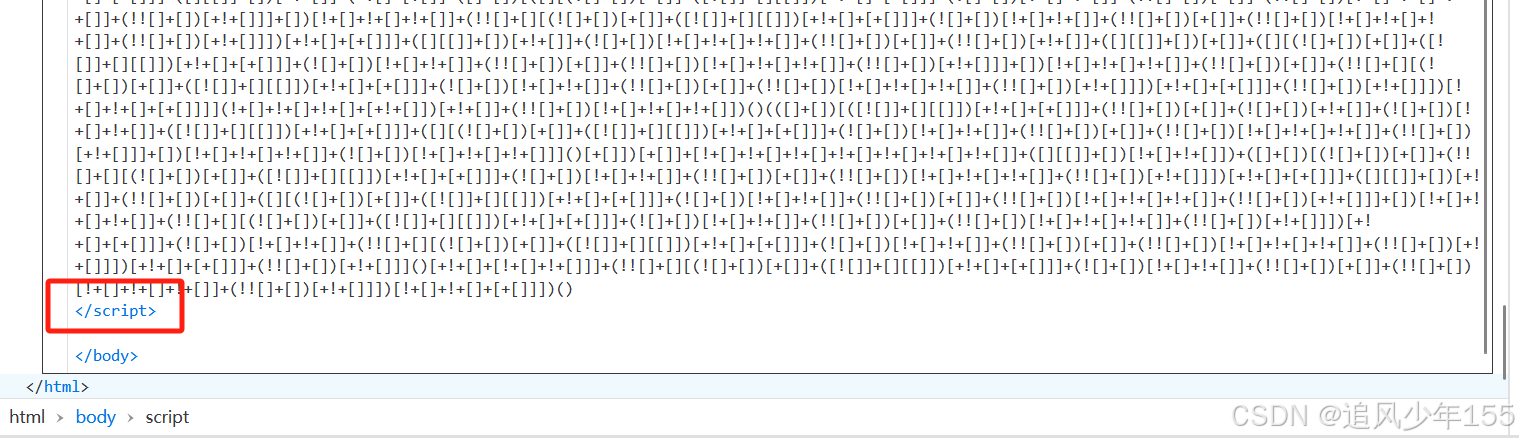

3. F12查看页面代码,发现注释内存在大量字符。

其他代码均属于正常的页面代码,且<a>标签的内容,无法动态显示flag。<script></script>标签中,window.onload功能固定,alert弹窗在访问时即刻生效,无法作用于flag。这里只有<!-- 注释 -->中的内容有可能。

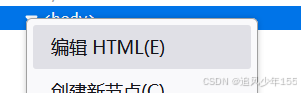

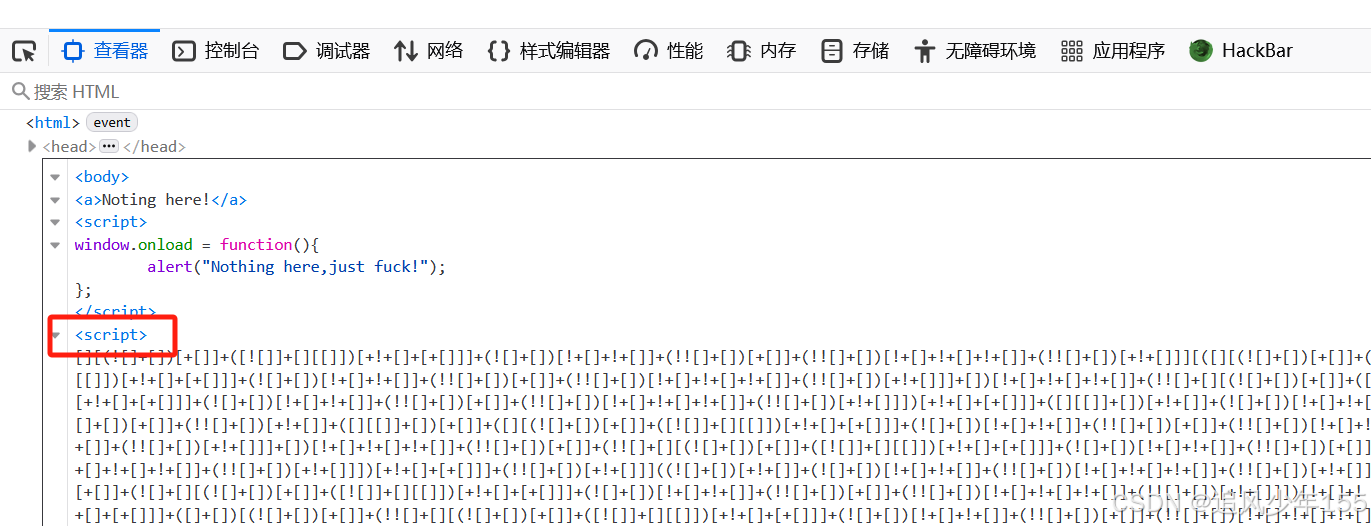

4.(1)js代码在<script></script>标签中进行执行。将注释去掉,添加script标签执行js代码。

右键选中html标签,点击编辑HTML,尝试修改并添加。

修改后,就是不知道怎么保存并运行。

(2)将注释内所有字符,作为内容在控制台输出,使用console.log()函数进行执行。

4.结果页面弹窗提示框,结果就出来了。

GKCTF{jshahahaha}

5.提交FLAG

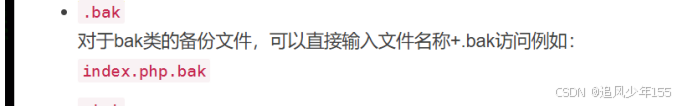

第二题:备份文件

1. 本题考查备份文件,一般备份文件以 .zip 、.bak 、 .tar.gz为后缀。打开实例环境。

2. 访问网站:

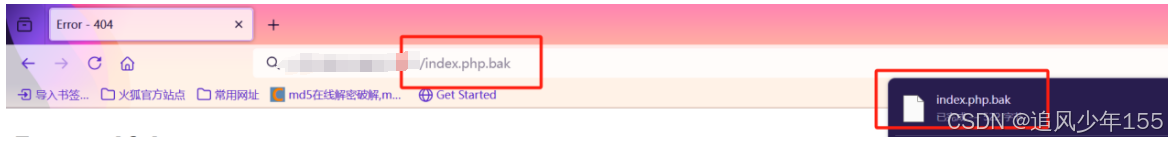

3. 尝试下载默认页面源代码的备份文件。访问url/index.php.bak,成功下载到备份文件。

4. 在记事本打开该文件,发现存在多个参数:ss和mm。

页面谷歌不收录!必须改回分页吗?)