一、什么是防火墙

防火墙是一个网络安全产品,它是由软件和硬件设备组合而成,在内网和外网之间、专用网与公共网之间的一种保护屏障。在计算机网络的内网和外网之间构建一道相对隔离的保护屏障,以达到保护资料的目的。它是一种隔离技术,可以防止非法用户的侵入,同时及时发现并处理计算机网络运行时潜在的安全风险、数据传输等问题,确保计算机网络正常运行。

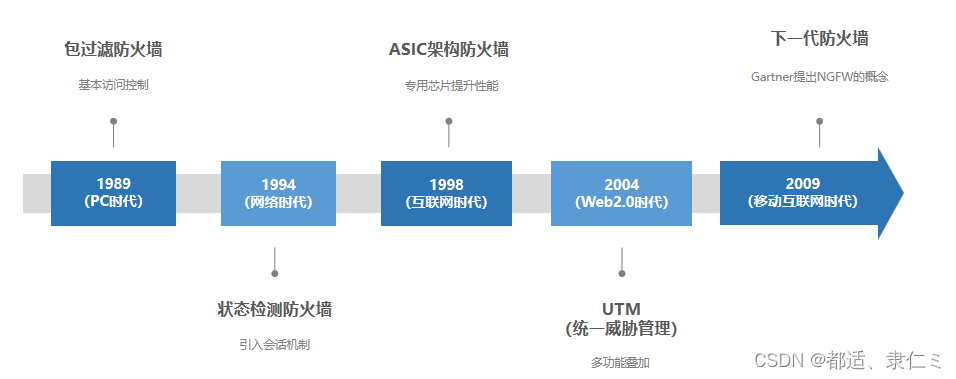

二、防火墙的发展史

防火墙的发展经历了从包过滤到下一代防火墙(NG)的几个重要阶段。

-

包过滤防火墙(第一代防火墙)

- 特点:这一阶段的防火墙主要基于访问控制列表(ACL),以单个数据包为检测对象。它们仅根据数据包的报头信息,如IP地址和端口号进行过滤操作。

- 限制:这种防火墙无法关联数据包之间的联系,且数据往返需要双向全通策略,这导致安全性降低。

-

代理防火墙(第二代防火墙)

- 特点:在应用层代理内部网络和外部网络之间的通信,安全性能较高。

- 限制:处理速度较慢,并且难以针对每种应用独立开发代理服务程序,因此只能够支持有限的应用访问请求。

-

状态监测防火墙(第三代防火墙)

- 特点:通过引入“会话”概念,跟踪网络连接的状态,从而提供更高效的流量控制和安全性能。

- 创新:它解决了包过滤防火墙的局限性,提高了转发效率,并能实现基于连接状态的检测机制。

-

统一威胁管理(UTM,第四代防火墙)

- 特点:集成了状态监测、VPN、防病毒、邮件过滤等多种功能,实现了对网络全方位地保护。

- 限制:由于多个防护功能同时运行,可能导致效率降低,并且缺乏深度报文检测能力。

-

下一代防火墙(NG,第五代防火墙)

- 特点:采用DPI技术深入应用层检测,提供内容识别、用户认证、入侵防御检测功能以及防病毒功能等。

- 优势:基于2-7层的防护,解决了前几代防火墙在效率和深度检测方面的不足,是目前最常见的防火墙类型。

三、部署模式

防火墙的部署模式主要包括路由模式、透明模式、旁路模式和混合模式。

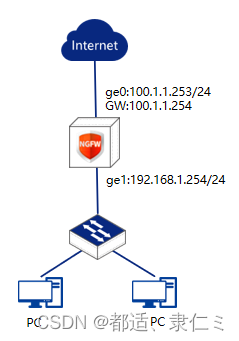

1.路由模式

特点:在路由模式下,防火墙作为网络层的一部分,其接口具有IP地址,需要重新规划原有的网络拓扑。此时,防火墙相当于路由器,位于内部网络与外部网络之间,并连接DMZ(Demilitarized Zone,非军事区)区域。

功能:这种模式能够实现ACL(Access Control List,访问控制列表)包过滤、ASPF(Application Specific Packet Filtering,应用层特定数据包过滤)动态过滤和NAT(Network Address Translation,网络地址转换)等功能。然而,这种模式需要对网络拓扑进行修改,包括更改内部网络用户的网关和路由器的路由配置,因此在实施时需要权衡利弊。

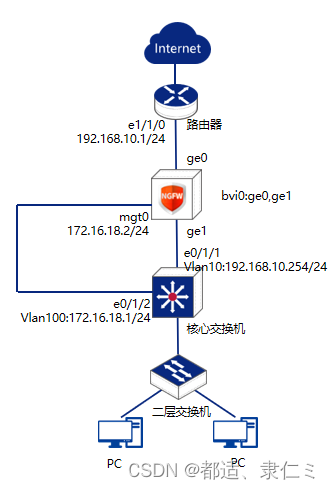

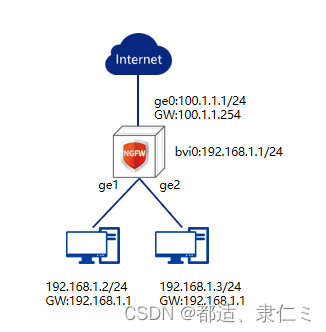

2.透明模式

特点:透明模式下的防火墙接口不具有IP地址,工作在数据链路层,对所有网络设备透明,这意味着用户通常感觉不到防火墙的存在。

功能:该模式避免了修改网络拓扑结构的复杂性,只需将防火墙设备像网桥一样插入网络即可。透明模式通过MAC地址进行通信,防火墙在二层(数据链路层)区域间转发报文时表现为透明网桥。该模式支持ACL规则检查、ASPF状态过滤、防攻击检查及流量监控等功能。

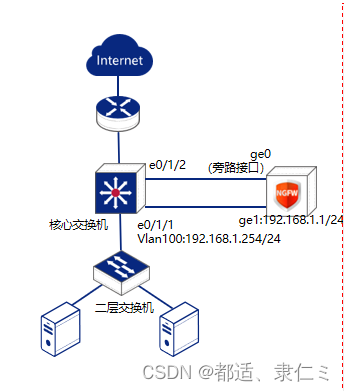

3.旁路模式

特点:旁路模式下,防火墙通过连接到交换机的特定镜像端口(SPAN 或 Mirror Port)获取网络流量的副本。这种方式使得防火墙仅对流量进行监控和分析,而不影响正常流量的传输。

功能:通常需要在交换机上配置相应的端口镜像,将需要监控的流量引导到连接防火墙的接口上。防火墙则将这些接收到的流量进行处理,如入侵检测、防病毒检查等。

4.混合模式

特点:混合模式结合了路由模式和透明模式的特点,部分接口配置IP地址(工作在路由模式),而其他接口不配置IP地址(工作在透明模式)。

应用场景:这种模式主要用于需要双机热备份的情况。例如,当防火墙同时连接到内部网络和外部网络时,某些接口可能配置为使用VRRP(Virtual Router Redundancy Protocol,虚拟路由冗余协议),而其他接口则处于透明模式。这种灵活的部署方式使防火墙能够适应复杂的网络结构,提供更全面的网络保护。

四、功能描述

01、控制策略 :防火墙控制策略是网络安全的重要组成部分,它通过一系列预设的规则和标准来控制网络流量,确保合法通信的进行并阻止未授权的访问。

02、入侵防御:防火墙入侵防御功能是网络安全的重要组成部分,它通过实时监测和分析网络流量,自动识别并阻止恶意活动和攻击,从而保护企业信息系统和网络架构免受侵害。

03、病毒防护:防火墙的病毒防护功能是网络安全的重要组成部分,它不仅能够阻止未经授权的访问,还能防止病毒和恶意软件的传播,从而保护网络系统的安全

04、威胁情报:防火墙威胁情报功能是网络安全的重要组成部分,它通过实时监测和分析网络流量,自动识别并阻止恶意活动和攻击,从而保护企业信息系统和网络架构免受侵害。威胁情报包括对已知恶意IP地址和域的识别与阻止,以及基于威胁智能源的警报和拒绝操作

05、NAT:防火墙的网络地址转换(NAT)功能是网络安全的重要组成部分。网络地址转换(NAT)技术在现代网络架构中扮演着至关重要的角色,尤其在防火墙技术的发展中占据了核心地位。

06、HA:防火墙的高可用性(High Availability, HA)功能是网络安全的重要组成部分,通过构建高可用性集群,确保防火墙在硬件故障或维护情况下仍能持续提供服务,从而大幅提升网络的可靠性和稳定性。

07、QOS:防火墙的服务质量(QoS)功能是网络安全的重要组成部分,它通过为不同类型网络流量提供优先级处理,保证关键业务的网络性能和可靠性。QoS能够解决网络拥塞问题,保障实时业务(如语音、视频)的网络质量。特别是在网络流量突发时,QoS通过流量管理和优先级处理,确保重要业务不受影响。

08、负载均衡:防火墙的负载均衡功能是网络安全的重要组成部分,通过合理分配网络流量和资源,提高网络性能和安全性。确保网络中的每个防火墙都得到合理的流量分配,从而提高整体网络性能和吞吐量,实现高可用性。

09、VPN:防火墙的VPN功能是网络安全的重要组成部分,通过构建虚拟专用网络(VPN),确保数据传输的安全性和隐私性。通过加密和隧道技术,VPN确保数据传输的机密性和完整性,广泛应用于企业内部网、远程访问以及商业伙伴间的信息交流。

外观模式(Facade Pattern))

)

![[AI 大模型] Google Gemini](http://pic.xiahunao.cn/[AI 大模型] Google Gemini)

)