1.折线图的绘制

方法一:

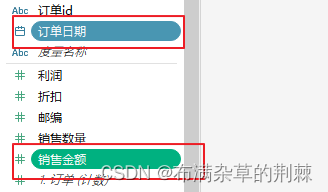

拖入订单日期和销售金额,自动生成一个折线图

方法二:

选中订单日期和销售金额(摁住ctrl可以选择多个纬度)

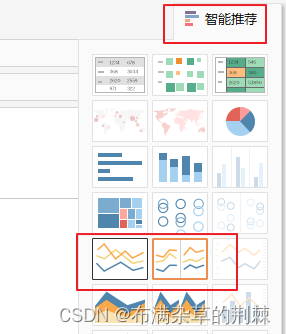

点击右边的智能推荐,选择折线图

2.双线图的绘制、双轴的设置

方法一:

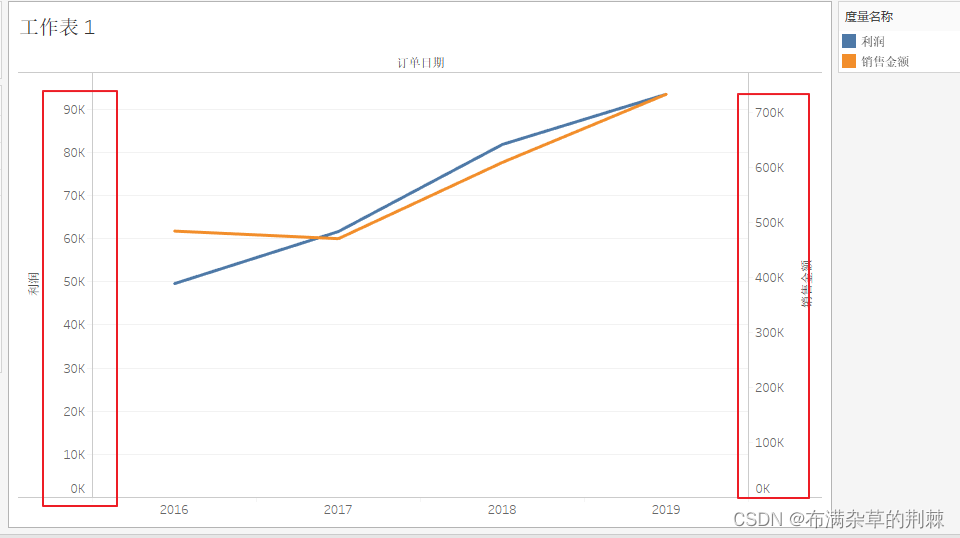

双线图的绘制--将销售金额拖入列的这片区域(趋势对比不明显)

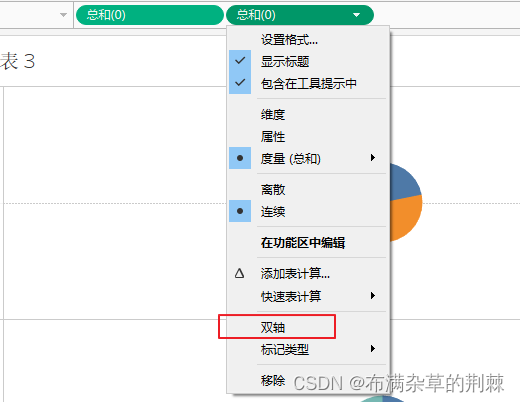

双轴的设置--勾选一下双轴

会出现两个坐标轴(趋势对比明显)

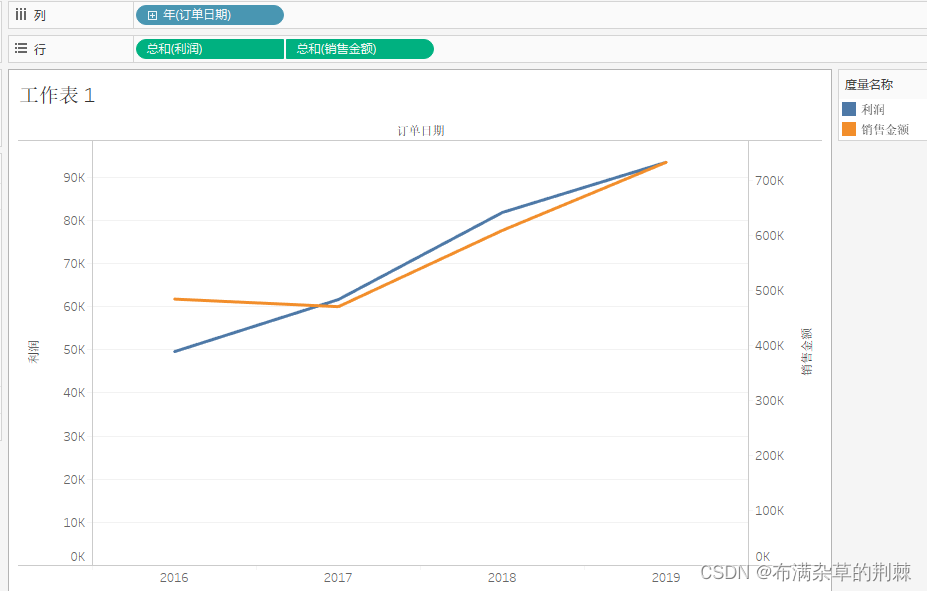

方法二:

将销售金额拖到这边的虚线处

自动生成一个双轴的双线图

3.离散折线图&连续折线图(不仅可以用到折线图,其他图也可以)

度量可以转换为离散或连续(非字符型)

建两个相同的表

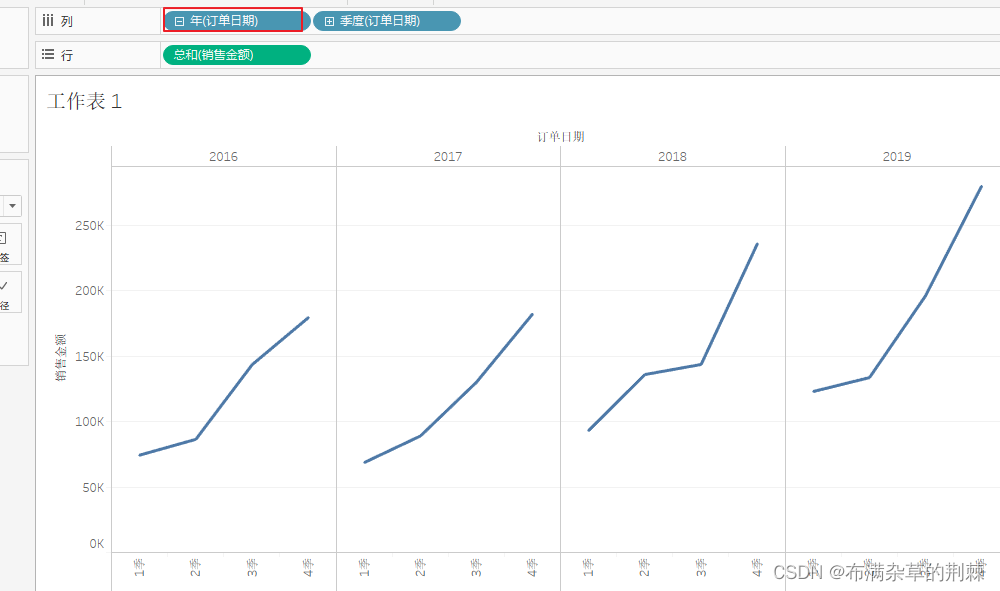

看订单日期的下一级--季度的日期---显示的是离散折线图(订单日期为蓝色代表的是维度)

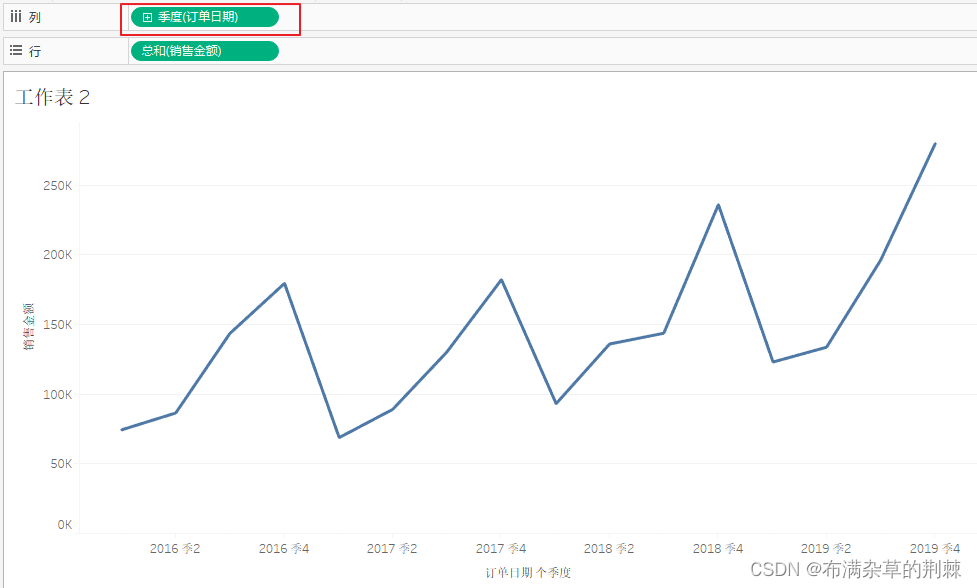

看订单日期的下一级--季度的日期---显示的是连续折线图(订单日期为绿色代表的是度量)

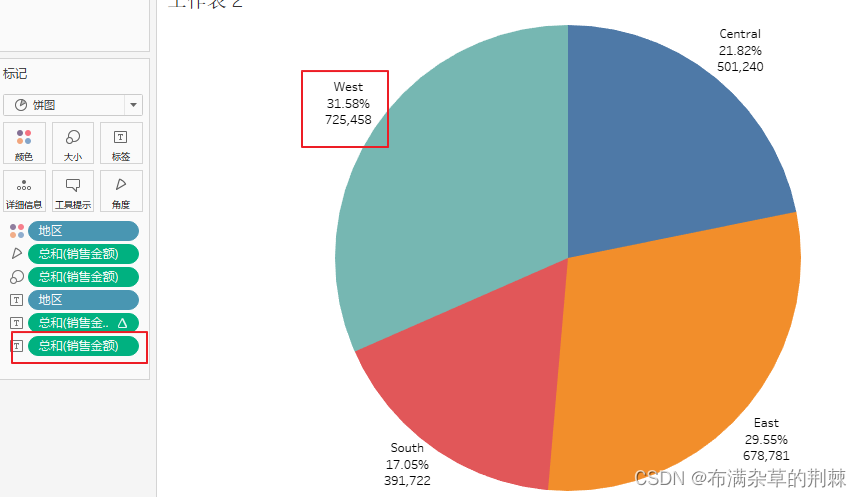

4.饼图的绘制

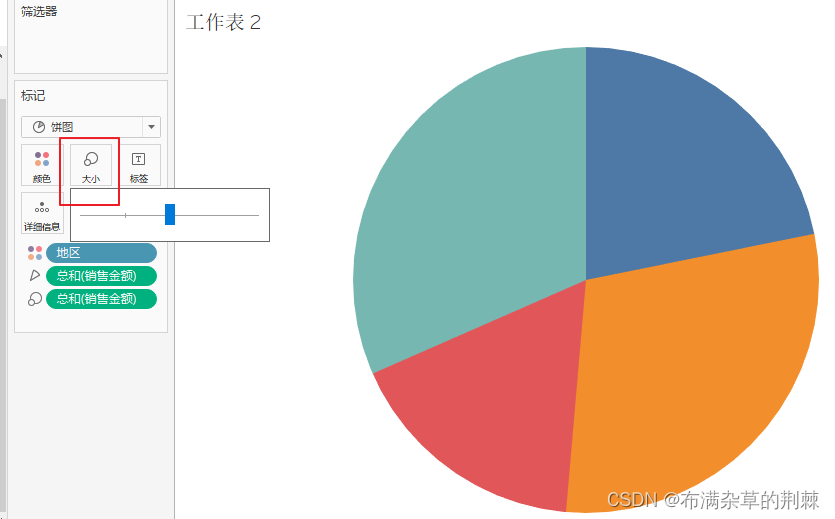

同时点中地区和销售金额---智能推荐---选择饼图

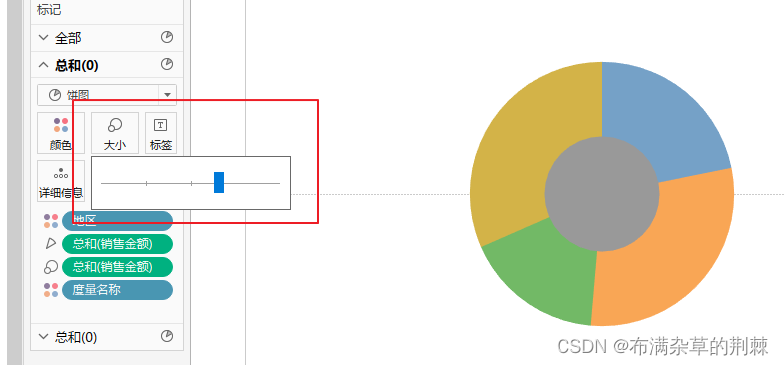

可以在这里修改饼图的大小

将地区和销售金额都拖入标签

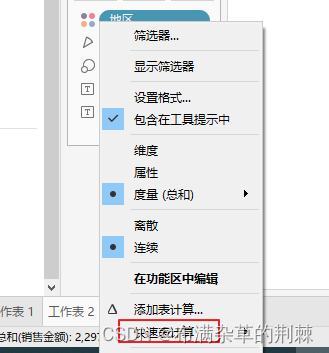

想要添加百分比---点击右边的小三角---快速表处理

想要显示百分比和销售金额,需要再一次将销售金额拖入标签

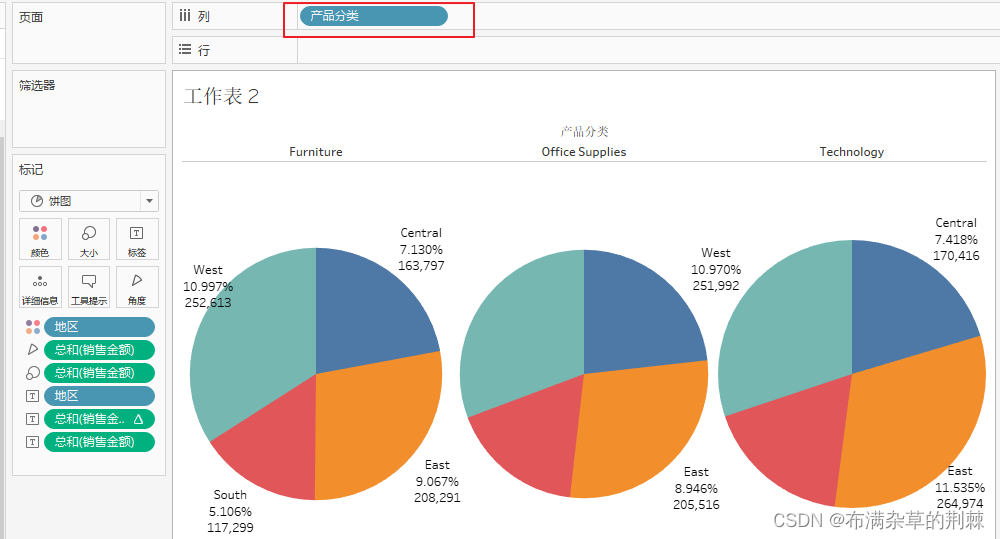

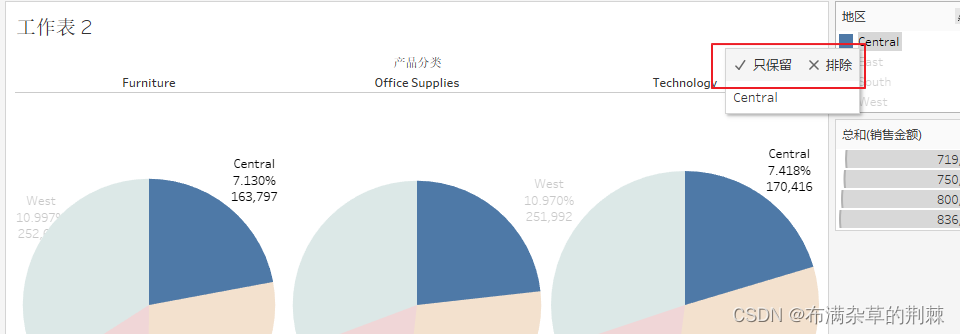

5.多饼图的绘制

将产品分类拖入到行,就会出现三个饼图

重点关注那部分,可以进行筛选

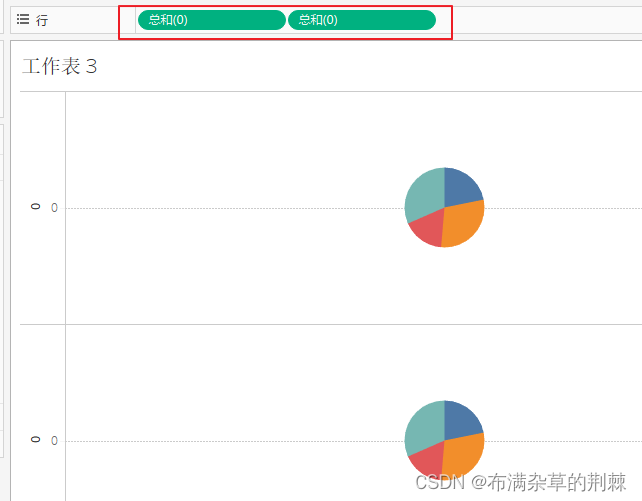

5.饼图变体,环形图的绘制

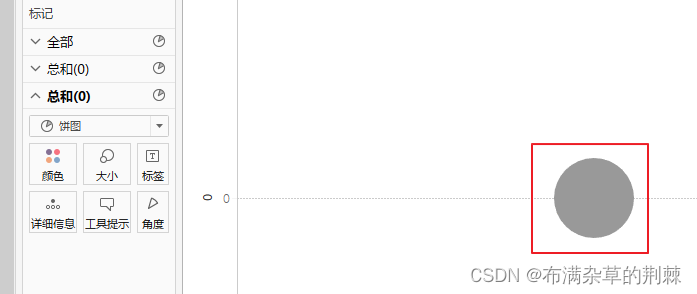

先建一个饼图

在行的地方输入0

我们选择双轴

将下面饼图的度量名全部去掉

调上下饼图的大小

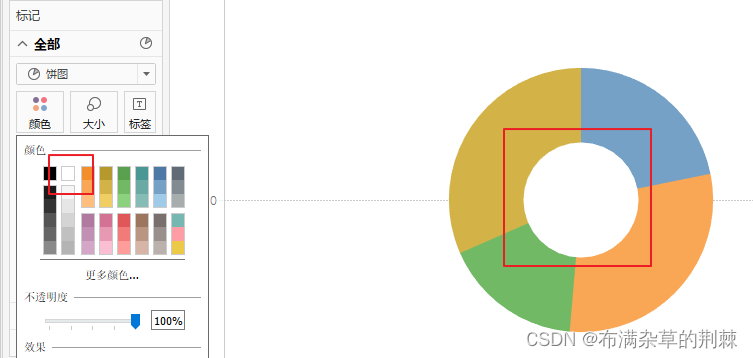

将灰色部分的颜色变为白色

:2024.03.25-2024.03.31)

)

内容的格式。)