接前一篇文章:软考 系统分析师系列知识点之信息系统战略规划方法(11)

所属章节:

第7章. 企业信息化战略与实施

第4节. 信息系统战略规划方法

7.4.8 战略一致性模型

信息化战略接受企业战略的指导,企业战略需要信息化战略的支持。企业信息化建设的核心问题是保证信息化战略和企业战略的一致性,把企业战略的目标转化为信息系统战略的目标。遗憾的是,企业信息化战略投入的价值难以体现。究其原因,首先在于企业战略与信息系统战略之间缺少对应关系,其次是缺少一个动态的操作流程来保证企业战略与信息系统战略之间持久的对应关系。

战略一致性模型(Strategy Alignment Model,SAM)也称为战略对应模型,是由John Handerson于1994年提出的一种信息系统规划方法,它可以帮助企业检查企业战略与信息基础架构之间的一致性。

1. SAM模型

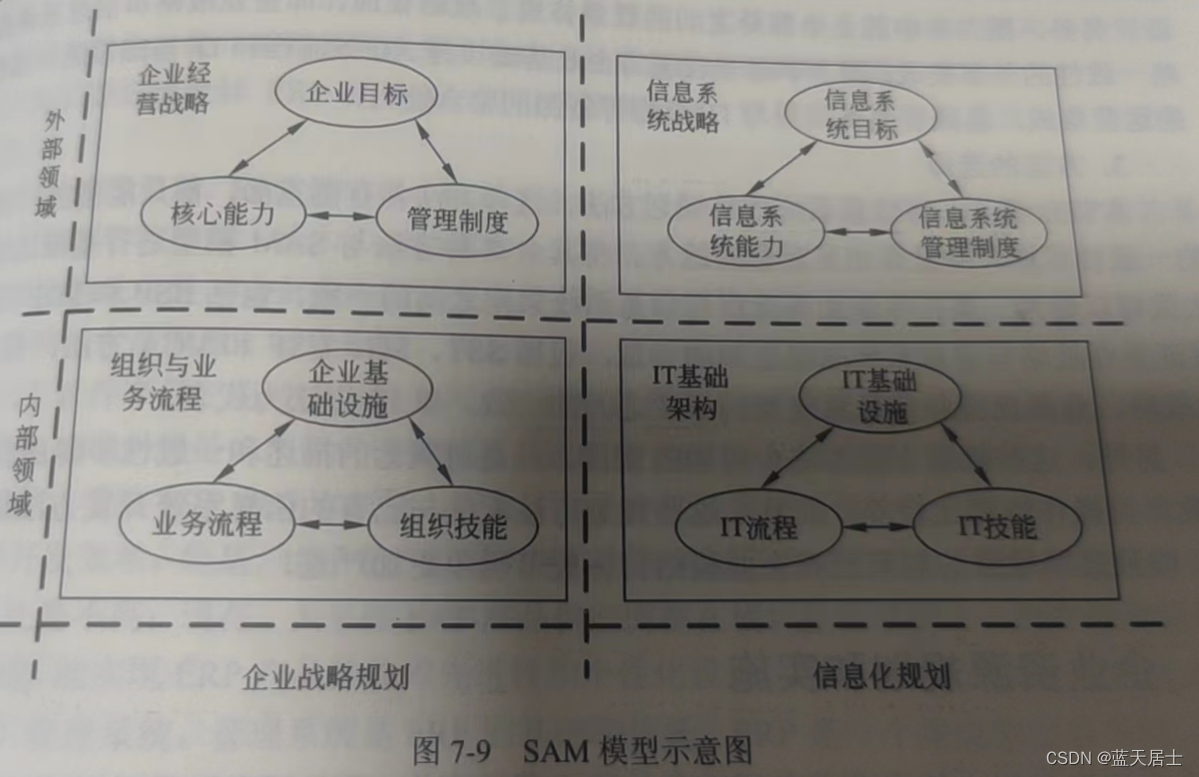

SAM把企业战略规划和信息化战略规划的关系划分为内、外两大部分,如图7-9所示:

其中,外部区域是指企业所面临的外部竞争环境,例如,产品或IT市场等;内部区域包括企业组织结构、整体信息架构和业务流程等。模型由企业经营战略、组织与业务流程、信息系统战略、IT基础架构四大领域构成。

(1)企业经营战略

企业经营战略是指企业对产品和市场在竞争领域的定位选择问题,包括企业目标、核心能力和管理制度三个方面。

(2)组织与业务流程

组织与业务流程是指企业的内部资源,它对企业所选择的市场竞争战略提供有效的支持,体现资源整合战略观,包括企业基础设施、业务流程和组织技能三个方面。

(3)信息系统战略

信息系统战略是指企业在IT市场中的定位选择,包括企业对信息系统目标、信息系统能力和信息系统管理制度方面的选择。

(4)IT基础架构

IT基础架构是企业进行信息化建设的基础,包括IT基础设施、IT流程和IT技能三个方面。

从图7-9可以看出,SAM模型描述了信息系统潜在作用的基础性框架,使信息系统战略地位从传统的内部定位提升到从内、外环境获取竞争优势的关键位置。另一方面,内部领域中企业基础设施、业务流程与IT基础设施的结合在战略一致性中具有重要地位,它们制约着企业战略和信息系统战略的形成,是实现企业战略的关键。

2. 战略适配

SAM考虑外部环境的影响,同时关注企业内部资源整合能力,根据技术和业务领域,分别形成经营战略适配和信息系统战略适配。经营战略适配是指企业业务经营领域内、外部的匹配,这是使企业经济效益最大化的过程;信息系统战略适配要求理解信息系统战略和相匹配的内部信息系统架构,要求信息系统创建满足客户需求的能力。通过不断评估新技术的发展和应用前景,选择合适的IT基础设施,支持信息系统战略目标,以体现企业对外部技术市场的应变能力。

另外,图7-9中的上半部分之间的联系体现了战略集成,即企业战略和信息系统战略一致性的外部集成;而下半部分表现为企业基础设施、业务流程和IT基础设施一致性的运营集成,蕴含着业务流程与IT流程等资源的整合能力。

3. 方法的选择

本节介绍了8种信息系统战略规划方法,这些方法各有侧重面,都只能覆盖一部分的一致性目标,并且有相互重叠的地方。将其与7种方法与SAM(战略一致性模型)进行基准比较,保证企业战略与信息系统战略之间的一致,包括SST(战略目标集合转化)、SG(战略栅格)、CSF(关键成功因素)和VCA(价值链分析)方法;保证企业战略、业务流程和信息系统架构三者之间的一致,以IE(信息工程)方法为代表。

另外,这些规划方法都缺少模型的支持,只是对概念的描述和一般性步骤的叙述。因此,可操作性都比较差。而且,这些规划方法无法与已有的信息系统开发方法进行连接,以致最终导致信息系统和企业战略目标脱节现象更加严重。

至此,“7.4.8 战略一致性模型”的全部内容就讲解完了。“7.4 信息系统战略规划方法”的全部内容也就讲解完了。

)

解读复现【NO.18】基于DS-YOLOv8的目标检测方法用于遥感图像)