上一阶段的信息泄露已经全部完结了,下一阶段的爆破也由此开始啦~~~

下面让我们看看web21,这题是个经典的爆破问题

老样子我们先打开题目,查看题目提示:

我们可以看到题目提示为:

爆破什么的,都是基操还有这题题目给了一个附件,我们下载下来 ,可以发现这是一个最新网站后台密码破解字典:

然后我们打开题目链接:

发现这是一个登陆表单,然后我们抓包,可以看到:

我们分析数据包,可以看到类似base64编码的密文,我们尝试解密,发现还真是:

可以看到正好是我们刚才随手瞎填的账号与密码,我们把这个数据包发送到Intruder模块准备进行爆破。因为数据包采用的格式为username:password的格式,所以我们爆破也要采用这种形式

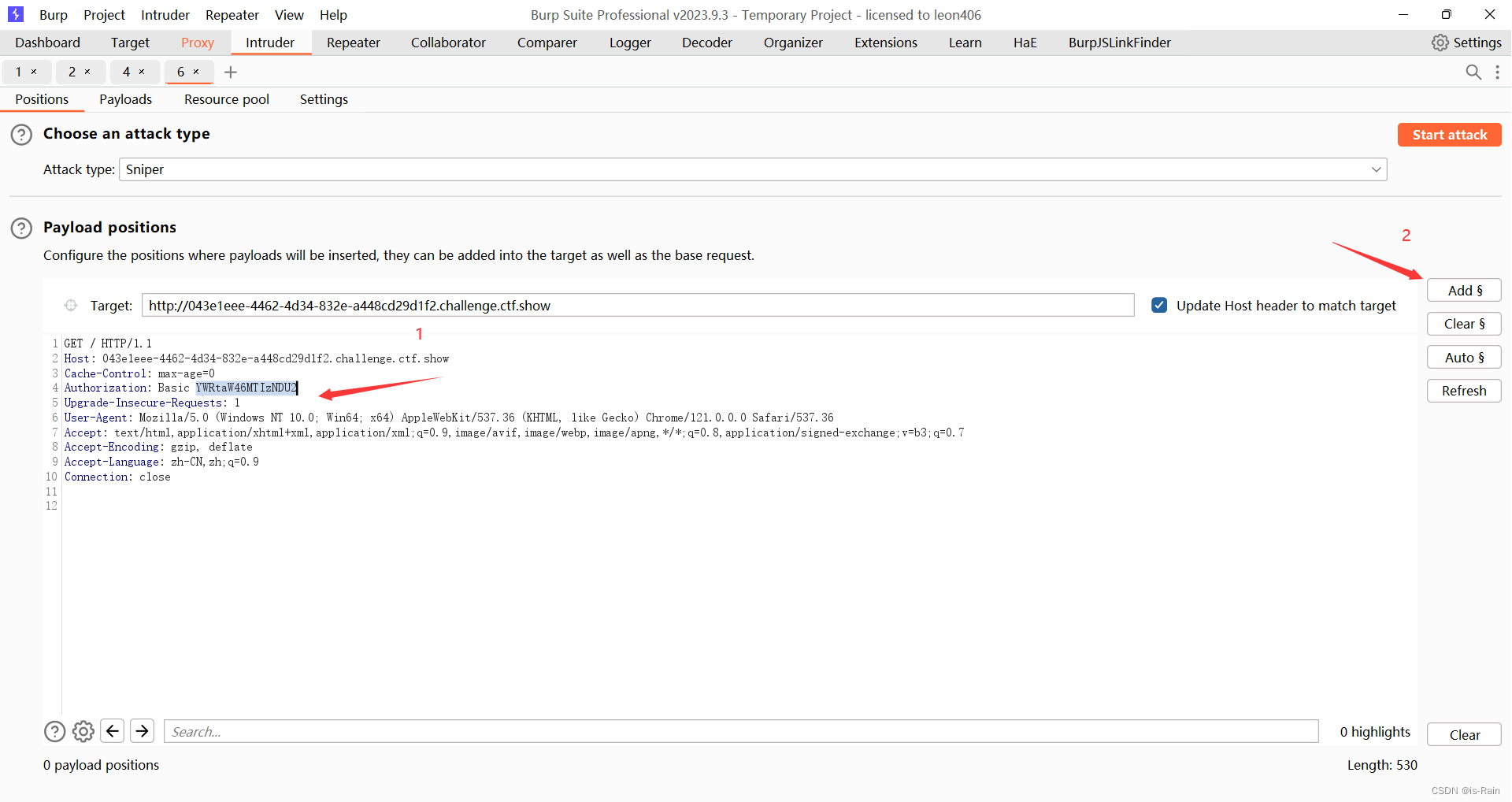

所以我们先把这个字段作为一个爆破的点:

然后我们转到payloads模块里,按这个图来就好:

上图步骤3的position的字段1的意思为用户名,加入用户名字典(这题默认为admin)

我们在上图步骤4的ADD框中输入admin然后点击回车即可

上图步骤3的position的字段2我们加入拼接方式:

我们在上图步骤4的ADD框中输入:然后点击回车即可

上图步骤3的position的字段3的意思为密码,我们加入密码字典(题目中下载下来的)

我们点击Load,然后选择我们下载下来的密码字典即可:

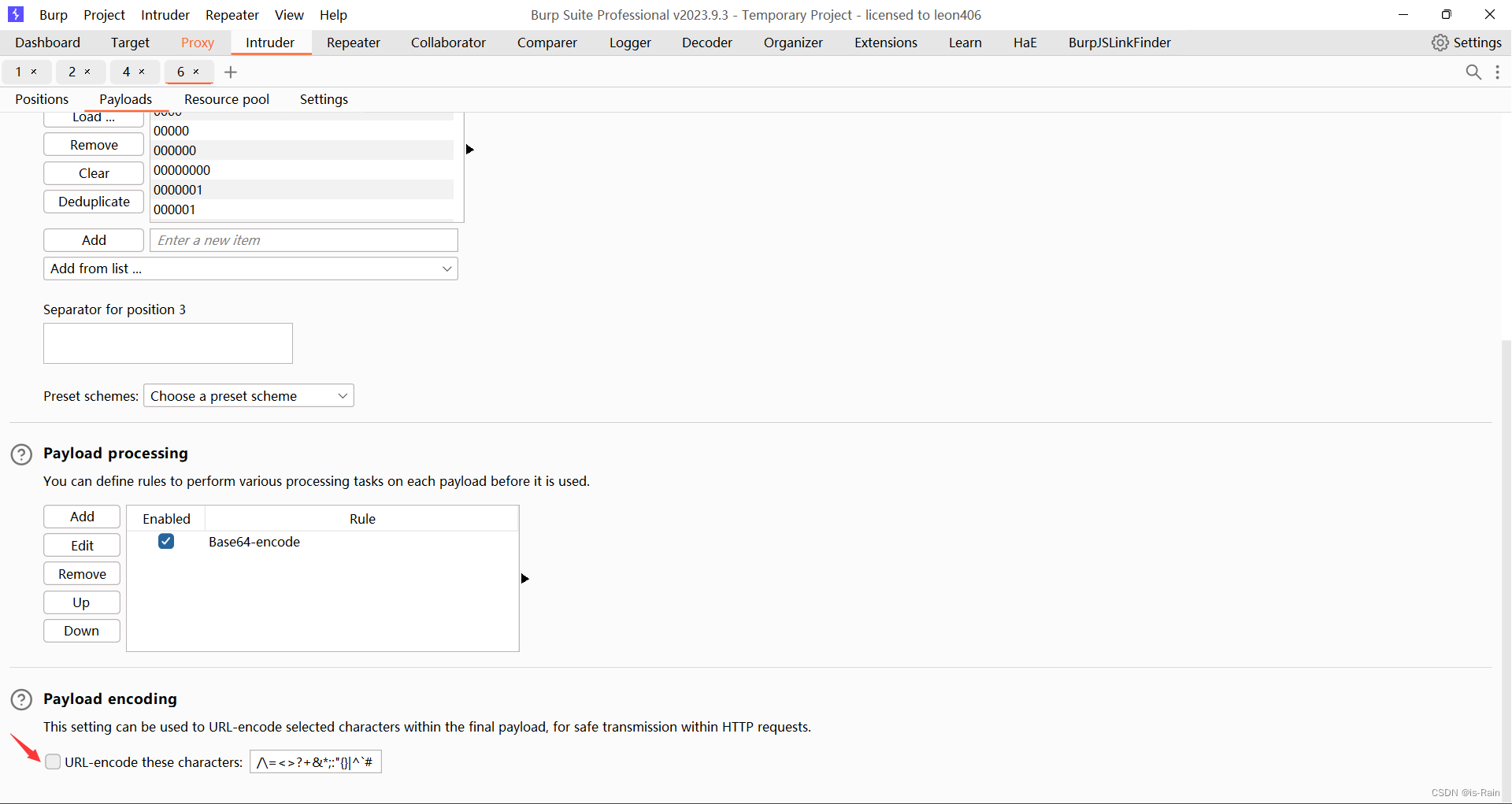

还有因为题目里的字段进行了base64编码,所以我们也要进行base64编码:

像我这样即可,最后一步我们需要取消url编码

如下图,取消勾选:

然后就可以进行爆破啦~

点击Start attack:

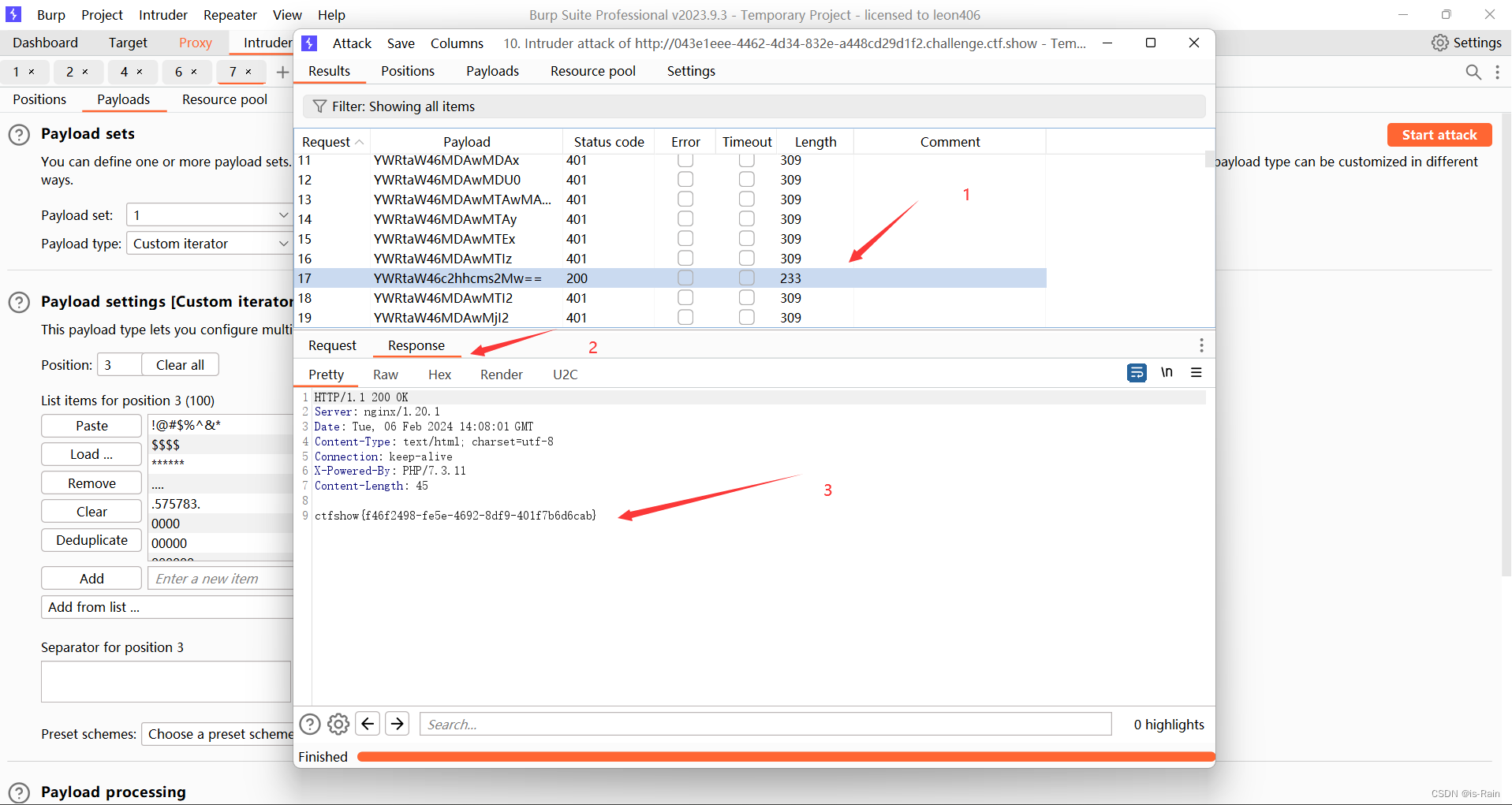

我们可以看到一个状态码为200与众不同,我们就点击看看:

然后就找到了我们的flag,然后这题也就完美解决啦~~~