编辑 | 宋 慧

供稿 | 山石网科

出品 | CSDN云计算

近年来,CISO面临的安全形势可谓“内忧外患”,对内面临多样化的网络接入途径、庞大且繁杂的IT资产;对外面临攻防关系、攻防手段、网络攻击的数量等呈指数级增长等问题,给组织的安全防护带来极大的挑战。

而目前,大多数用户仍然采用传统“单点防护”的思路进行安全建设,即部署不同厂商各自能力突出的安全设备,俗称“异构”模式。对有限的安全管理人员来说,这样的模式带来的运营成本高昂,甚至脱离实际。

8月31日,山石网科正式发布XDR解决方案,该方案可以配合终端安全管理系统实现主机侧闭环管控,搭建“云、网、端”全局安全运营系统。

一、直指核心,重新理解XDR

XDR的安全建设思路,可以应对企业设备多且散,难以系统运营的问题。

Gartner对XDR产品的定义为平台,通过平台自动收集和关联来自多个组件的数据,配合上可扩展的高性能存储,快速索引的搜索和自动化驱动的响应,使安全团队更加高效。

所以有人说,XDR最大的价值就在于将整个过程贯穿起来进行整体安全防护。可以说,XDR更像是一个架构,而非一个产品。事实上,山石网科对XDR的理解正是从“云、网、端、X”这一框架出发的。

目前,多家主流安全厂商纷纷布局XDR赛道,有的把XDR理解成更快的威胁狩猎,有的把XDR视作新型的态势感知。以传统的SIEM和SOC来看,XDR的出现似乎正成为一股新的势力。

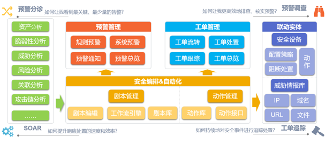

不同于建立在一系列复杂的网络采集器、转发器、目录管理、信息管理等之上的SIEM系统和更加广泛庞大的SOC中心,山石网科对XDR的愿景,直指当下态势感知的核心能力:威胁分析与响应。

二、XDR解决方案出手,安全防护又快又好

云端情报:

1. 实时同步全球最新情报;

2. 情报支持导入到本地;

网络流量和日志:

1. NDR,威胁探针,集成高级威胁检测引擎,IPS/AV等引擎;

2. 网络安全设备,全面收集并分析日志;

3. 网络安全设备,支持与平台联动;

终端安全:

1. EDR,支持端点高级威胁检测;

2. EDR,支持主机异常通信行为;

3. EDR,支持恶意软件外联检测;

XDR平台:

1. XDR平台,全面整合日志和流量等数据;

2. 以资产(IP)为核心做安全分析,并给出结论;

3. 基于分析结论,支持编写全自动/半自动化剧本;

亮点一:层层递进,跨阶段威胁分析

亮点二:顶级威胁情报库,安全情报实时在线

亮点三:XDR解决方案+多开放接口= 盘活存量安全设备

- 对接存量安全设备日志,应收尽收。

2. 联动存量安全设备,Restful API和SSH,总有一款适合您。

亮点四:基于SOAR的自动化预警通报处置闭环

三、“云、网、端”三方对接,协同防护

1. 构建“云、网、端”XDR方案,持续“等保”合规

通过联动云端威胁情报/云沙箱,对全网日志/流量关联分析出的威胁事件和可疑文件进行验证溯源,配合终端安全管理系统实现主机侧闭环管控,搭建“云、网、端”全局XDR方案。

2. 灵活三方对接,“盘活”用户存量安全资产

山石网科XDR方案支持对包括防火墙、WAF、IPS等在内的第三方安全设备进行日志对接,进一步盘活用户原有的安全资产,共筑安全数据底座,有效保护用户安全建设投入。

3. “APT+勒索”高危恶意行为深度检测

山石网科威胁探针内置3W条以上检测规则,远超业内平均水平;同时提供专项勒索检测模块,结合权威漏洞与威胁情报库(源于全球顶级安全情报供应商)有效检测高危恶意行为。

4. “可视、可查、可控”助力XDR落地

可视:多维度、全方位态势呈现(总览、服务器、威胁、弱点、区域、终端)

可查:层层递进、高效分析安全事件(威胁分析检索、SPL语言日志查询)

可控:基于SOAR的威胁自动化响应处置闭环(业内领先的剧本响应)

)

招募开始了!)