来源: 新浪科技编译

来源: 新浪科技编译

一份由26名专家联合撰写的报告,对人工智能技术的潜在威胁发出警告。他们认为,这项技术可能在未来5到10年催生新型网络犯罪、实体攻击和政治颠覆。

这份100页的报告标题为《人工智能的恶意用途:预测、预防和缓解》(The Malicious Use of Artificial Intelligence: Forecasting, Prevention, and Mitigation),参与撰写的专家来自14家不同的机构和组织,包括牛津大学、剑桥大学和埃隆·马斯克(Elon Musk)的OpenAI等。

作者在其中详细阐述了人工智能可能在未来几年做出哪些令人们普遍反感的事情。由于人工智能在很多方面的能力都远超人类,所以该报告认为,这种技术现在会帮助敌对国家、犯罪分子和恐怖分子展开精准而高效的攻击,不仅能够扩大范围,还可以提高效率。

该报告写道:“随着人工智能越来越强大,越来越普及,我们预计人工智能系统的广泛应用将导致现有威胁的扩大,还会引发新的威胁,甚至改变典型的威胁特征。”他们还警告称,由于人工智能可以扩大规模,并减轻人类的负担,所以攻击成本也会大幅降低。类似地,由于可以借助这种系统来完成人类通常难以完成的任务,所以也有可能出现新的攻击。

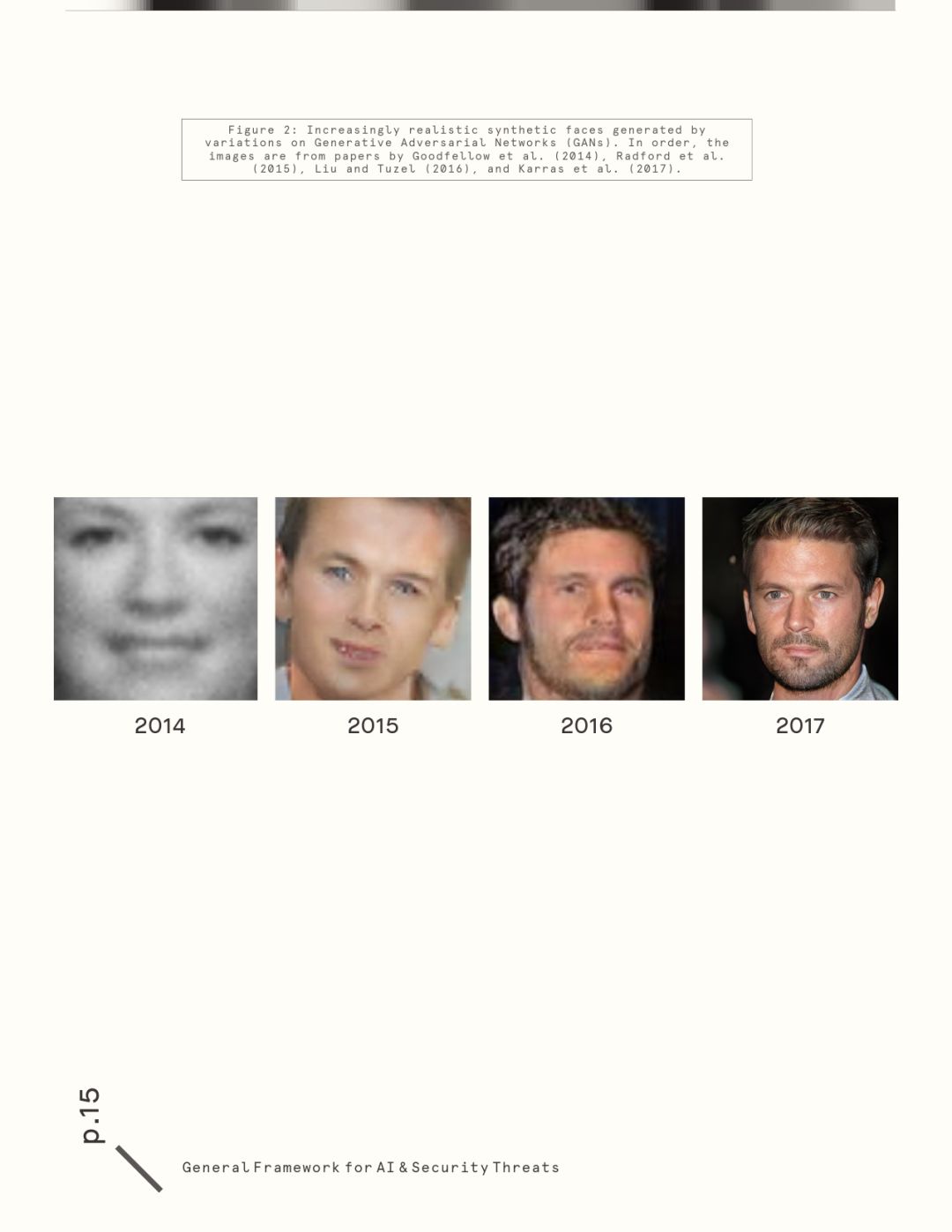

具体来说,该报告认为,与自动攻击、钓鱼、语音合成、数据中毒有关的网络攻击将会增多。无人机以及全自动和半自动驾驶系统的出现也会构成新的风险,包括多辆无人驾驶汽车故意撞击,使用数千架无人机协同攻击,把商用无人机变成人脸识别刺客,控制关键基础设施以索要赎金。在政治方面,人工智能还可以用于左右民众观点,形成高度精准的宣传,传播虚假但却可信的文章和视频。人工智能还能在私有和公共空间催生更好的监控技术。

为了缓解这些威胁,该报告给出了5点建议:

人工智能和机器学习研究人员应该承认其研究成果是双刃剑。

政策制定者应该与技术人员密切合作,调查、预防和缓解人工智能可能的恶意使用方式。

应该向电脑安全等其他高风险技术领域学习一些方法,将其应用于人工智能领域。

应该在这些领域优先形成规范和道德框架。

讨论这些挑战时所涵盖的利益相关者和专家范围应该扩大。

除此之外,报告作者还认为,应该“重新思考”网络安全,并对制度化和技术性解决方案展开投资。他们还表示,开发者应该形成“责任文化”,考虑数据共享和开放性所带来的力量。

不过,也有人认为报告作者夸大了我们面临的威胁。网络安全公司High-Tech Bridge CEO伊拉·克罗琴科(Ilia Kolochenko)认为应该明确区分强人工智能和日常所说的人工智能,前者的确可以取代人类大脑。他表示,犯罪分子已经使用简单的机器学习算法来提升攻击效率,但这些措施之所以能够成功,是因为基础安全性不足以及组织内部的疏忽所致。机器学习只是扮演了“辅助加速器”的角色。

他还补充道,人工智能还可以用于更加高效地对抗网络攻击。另外,人工智能技术的发展往往需要展开长期的高额投入,这是“黑帽黑客”通常无法承担的。因此,他不认为数字领域会因此面临实质性的风险和革命——至少5年内不会。

未来智能实验室是人工智能学家与科学院相关机构联合成立的人工智能,互联网和脑科学交叉研究机构。由互联网进化论作者,计算机博士刘锋与中国科学院虚拟经济与数据科学研究中心石勇、刘颖教授创建。

未来智能实验室的主要工作包括:建立AI智能系统智商评测体系,开展世界人工智能智商评测;开展互联网(城市)云脑研究计划,构建互联网(城市)云脑技术和企业图谱,为提升企业,行业与城市的智能水平服务。

如果您对实验室的研究感兴趣,欢迎加入未来智能实验室线上平台。扫描以下二维码或点击本文左下角“阅读原文”

(精简))

)

(精简))

)

(精简))