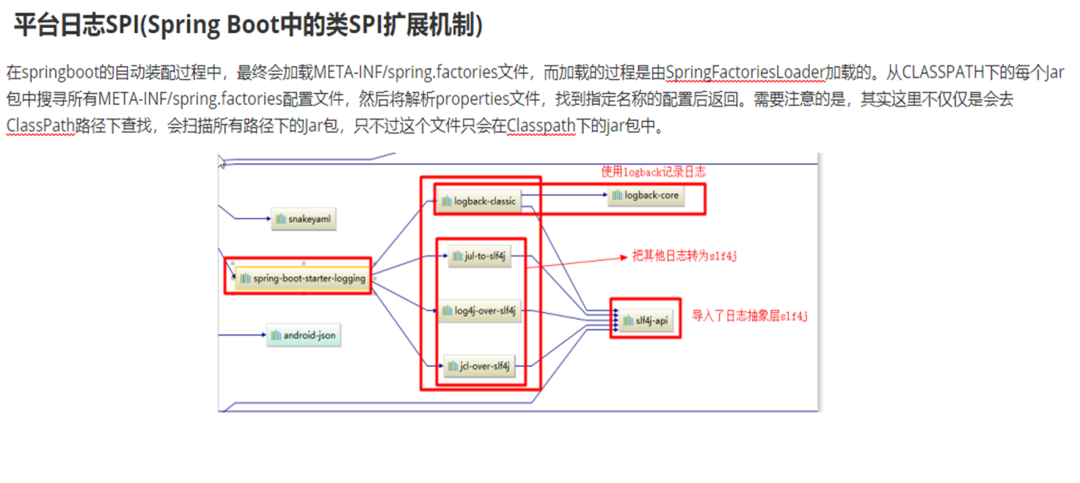

Log4j是Apache的一个开源项目,通过使用Log4j,我们可以控制日志信息输送的目的地是控制台、文件、GUI组件,甚至是套接口服务器、NT的事件记录器、UNIX Syslog守护进程等;我们也可以控制每一条日志的输出格式;通过定义每一条日志信息的级别,我们能够更加细致地控制日志的生成过程。最令人感兴趣的就是,这些可以通过一个配置文件来灵活地进行配置,而不需要修改应用的代码。

日志是应用软件中不可缺少的部分,Apache的开源项目log4j是一个功能强大的日志组件,提供方便的日志记录。

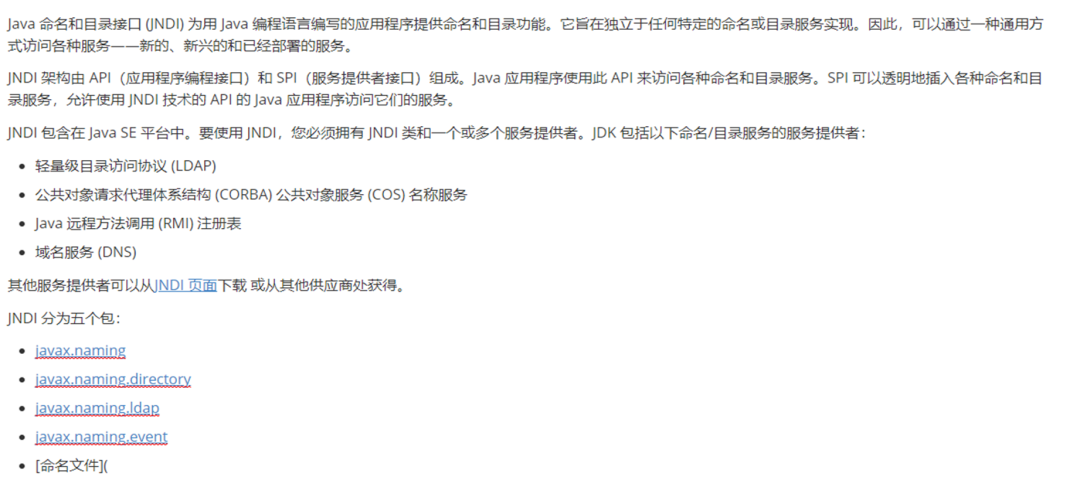

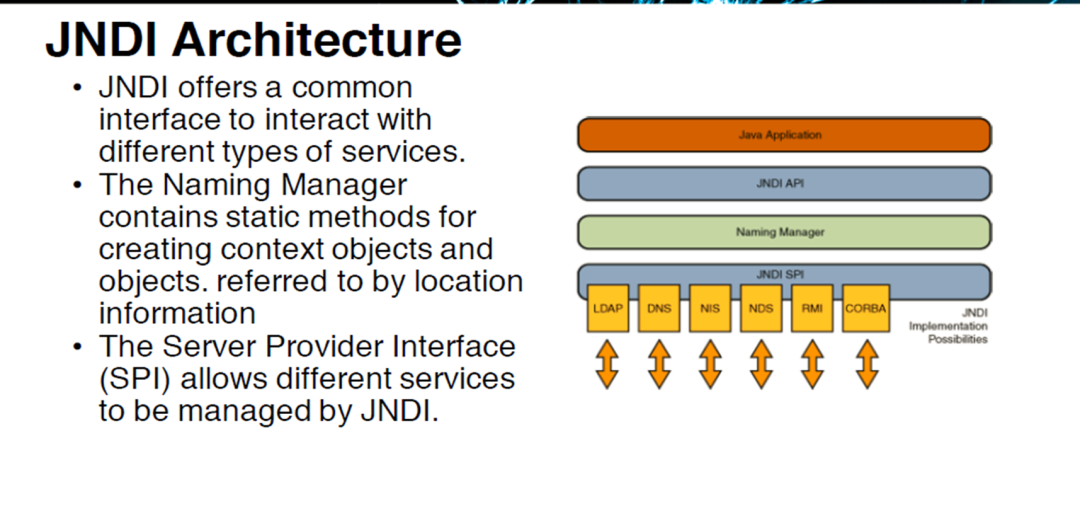

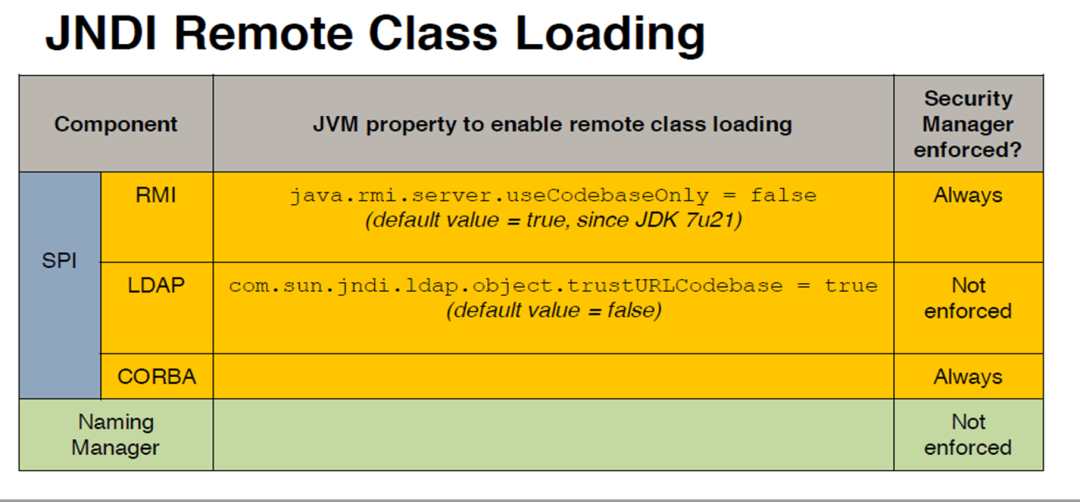

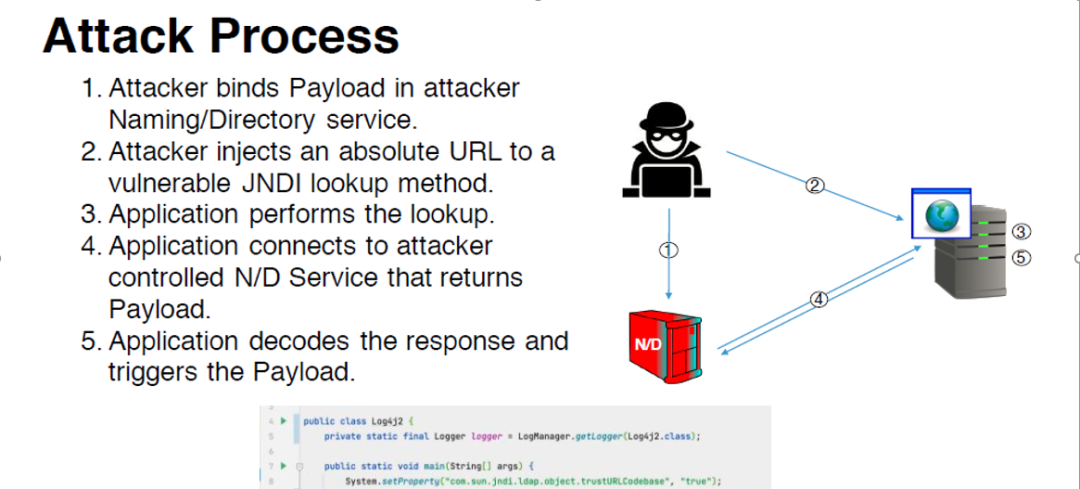

漏洞原理官方表述是:Apache Log4j2 中存在JNDI注入漏洞,当程序将用户输入的数据进行日志记录时,即可触发此漏洞,成功利用此漏洞可以在目标服务器上执行任意代码。

通俗简单的说就是:在打印日志的时候,如果你的日志内容中包含关键词 ${,攻击者就能将关键字所包含的内容当作变量来替换成任何攻击命令,并且执行。

漏洞检测方案

1、通过流量监测设备监控是否有相关 DNSLog 域名的请求

2、通过监测相关日志中是否存在“jndi:ldap://”、“jndi:rmi”等字符来发现可能的攻击行为。

漏洞修复方案

Apache 官方已经发布了测试补丁,中招的用户赶紧升级最新的安全版本吧,

补丁下载:github.com/apache/loggi

最近我们公司还是扫描了一下这个玩意,顺便搞了一下ES的漏洞,真是太难了,本来搞个理财开发就挺累的啦!

时候不早了,我们下期见!

)

)

![gcc代码反汇编查看内存分布[2]: arm-linux-gcc](http://pic.xiahunao.cn/gcc代码反汇编查看内存分布[2]: arm-linux-gcc)