聚焦源代码安全,网罗国内外最新资讯!

聚焦源代码安全,网罗国内外最新资讯!

*声明:《缺陷周话》栏目系列文章由奇安信代码卫士团队原创出品。未经许可,禁止转载。转载请注明“转自奇安信代码卫士 www.codesafe.cn”。

代码审计是使用静态分析发现源代码中安全缺陷的方法,辅助开发或测试人员在软件上线前较为全面地了解安全问题,防患于未然,因此一直以来都是学术界和产业界研究的热点,并已成为安全开发生命周期 SDL 和 DevSecOps 等保障体系的重要技术手段。

奇安信代码卫士团队基于自主研发的国内首款源代码安全检测商用工具,以及十余年漏洞技术研究的积累,推出“缺陷周话”系列栏目。每周针对 CWE、OWASP 等标准中的一类缺陷,结合实例和工具使用进行详细介绍,旨在为广大开发和安全人员提供代码审计的基础性标准化教程。

缺陷周话 • 第59期

1 重复加锁

1、重复加锁

2、“重复加锁”的危害

| CVE | 概述 |

|---|---|

| CVE-2019-14763 | Linux kernel 4.16.4之前版本的drivers/usb/dwc3/gadget.c 中存在一个 double-locking error(重复加锁错误),导致死锁问题。 |

3、示例代码

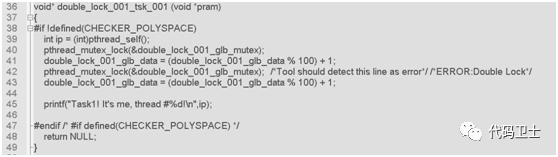

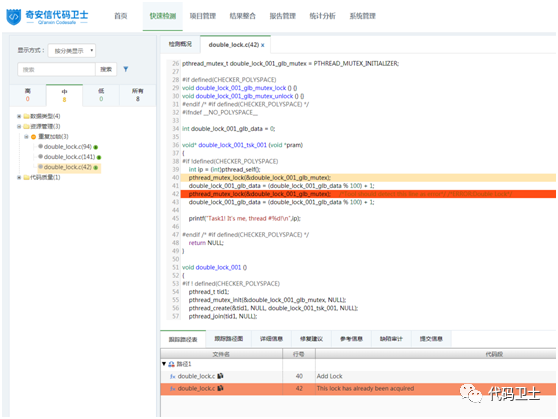

3.1 缺陷代码

图1:“重复加锁”检测示例

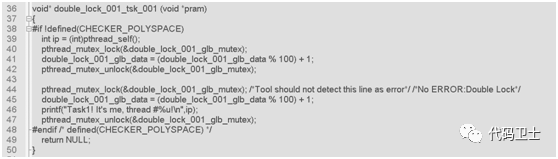

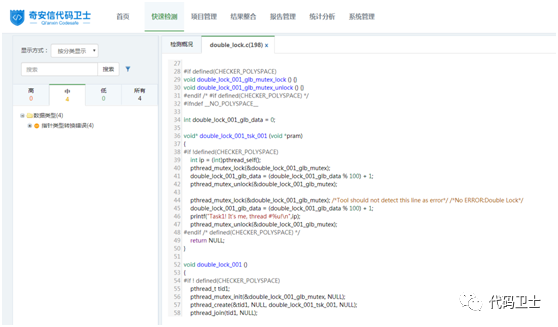

3.2 修复代码

图2:修复后检测结果

4、如何避免“重复加锁”

【缺陷周话】第58期:XQuery注入

【缺陷周话】第57期:函数调用时参数不匹配

【缺陷周话】第56期:ContentProvider URI 注入

【缺陷周话】第55期:返回值未初始化

【缺陷周话】第54 期:组件间通信XSS

【缺陷周话】第53期:不当的循环终止

【缺陷周话】第52期——不安全的SSL:过于广泛的信任证书

【缺陷周话】第51期:死代码

【缺陷周话】第50期:日志伪造

【缺陷周话】第49期:未使用的局部变量

【缺陷周话】第48期:动态解析代码

【缺陷周话】第47期:参数未初始化

【缺陷周话】第46期:邮件服务器建立未加密的连接

【缺陷周话】第45期:进程控制

【缺陷周话】第44期:Spring Boot 配置错误:不安全的 Actuator

【缺陷周话】第43期:不当的函数地址使用

【缺陷周话】第42期 — Cookie:未经过SSL加密

【缺陷周话】第41期:忽略返回值

【缺陷周话】第40期:JSON 注入

【缺陷周话】第 39期:解引用未初始化的指针

【缺陷周话】第 38期——不安全的反序列化:XStream

【缺陷周话】第 37期:未初始化值用于赋值操作

【缺陷周话】第 36 期:弱验证

【缺陷周话】第 35 期:除数为零

【缺陷周话】第 34 期:重定向

【缺陷周话】第 33期:错误的资源关闭

【缺陷周话】第 32期:弱加密

【缺陷周话】第 31 期:错误的内存释放方法

【缺陷周话】第 30 期:不安全的哈希算法

【缺陷周话】第 29 期:返回栈地址

【缺陷周话】第 28 期:被污染的内存分配

【缺陷周话】第 27 期:不安全的随机数

【缺陷周话】第 26期:被污染的格式化字符串

【缺陷周话】第 25期:硬编码密码

【缺陷周话】第 24期:在scanf 函数中没有对 %s 格式符进行宽度限制

【缺陷周话】第 23期:双重检查锁定

【缺陷周话】第 22期:错误的内存释放对象

【缺陷周话】第 21 期:数据库访问控制

【缺陷周话】第 20 期:无符号整数回绕

【缺陷周话】第19期:LDAP 注入

【缺陷周话】第18 期 XPath 注入

【缺陷周话】第17 期:有符号整数溢出

【缺陷周话】第 16 期 — 资源未释放:流

【缺陷周话】第 15 期 — 资源未释放:文件

【缺陷周话】第 14 期 :HTTP 响应截断

【缺陷周话】第 13期 :二次释放

【缺陷周话】第 12期 :存储型 XSS

【缺陷周话】第 11期 :释放后使用

【缺陷周话】第 10 期 :反射型 XSS

【缺陷周话】第 9 期 :缓冲区下溢

【缺陷周话】第 8 期 :路径遍历

【缺陷周话】第 7 期 :缓冲区上溢

【缺陷周话】第 6 期 :命令注入

【缺陷周话】第5期 :越界访问

【缺陷周话】第4期 :XML 外部实体注入

【缺陷周话】第3期 :内存泄漏

【缺陷周话】第 2 期 :SQL 注入

【缺陷周话】第1期 :空指针解引用

*奇安信代码卫士团队原创出品。未经许可,禁止转载。转载请注明“转自奇安信代码卫士 www.codesafe.cn”。

奇安信代码卫士 (codesafe)

国内首个专注于软件开发安全的产品线。

Windows/Linux音视频采集封装模块)

的大小以适应大小...)