基本需求

由于来自INTERNET的对政府、企业的网络攻击日益频繁,因此需要对内网中向外网提供访问服务的关键设备进行有效保护。采用目的地址NAT可以有效地将内部网络地址对外隐藏。

图中:公网Internet用户需要通过防火墙访问WEB服务器,为了隐藏服务器在内网中的真实地址172.16.1.2,使用公网地址202.99.27.201作为用户的访问地址。

配置要点

- 定义区域资源:area_eth1。

- 定义WEB服务器真实地址对应地址资源。

- 定义WEB服务器的公网虚拟IP地址资源。

- 定义地址转换策略。

WebUI配置步骤

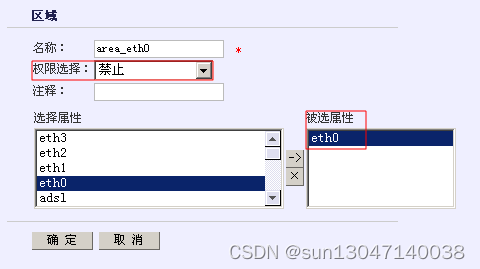

1)选择 资源管理 > 区域,点击“添加”,定义区域资源。

设置内网区域area_eth0与属性eth0绑定且禁止访问。

外网区域area_eth1与属性eth1绑定且允许访问。

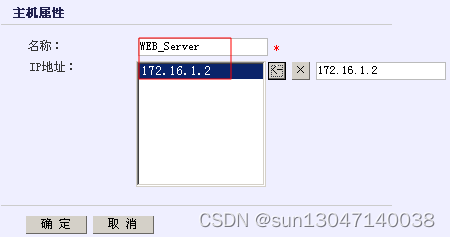

2) 定义WEB服务器的内网真实地址资源。

选择 资源管理 > 地址,选择“主机”页签,点击“添加”,系统出现添加主机资源的页面,如下图所示。

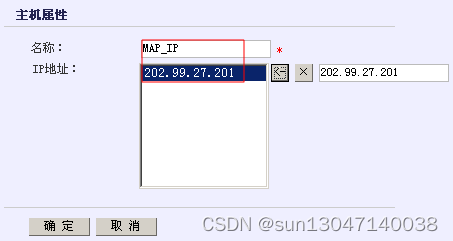

3)定义WEB服务器的公网IP地址资源

选择 资源管理 > 地址,选择“主机”页签,点击“添加”,系统出现添加主机资源的页面,如下图所示。

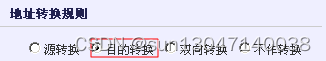

4)定义目的地址转换策略

在导航菜单选择 防火墙 > 地址转换,进入地址转换规则列表界面,点击“添加”进入NAT规则配置界面,如下图所示,选择“目的转换”选项设定目的地址转换策略。

a)选择“源”页签,打开“高级”属性设置按钮,添加NAT规则的源,在“选择源AREA”中选择源区域为area_eth1。

b)选择“目的”页签添加NAT规则的目的,WEB服务器的公网IP地址资源:MAP_IP。

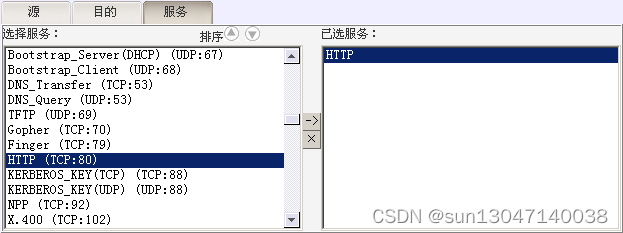

c)选择“服务”页签,选择服务HTTP(TCP:80)。

d)设置目的地址转换规则。定义目的地址转换为固定地址的转换规则:设置转换后的地址为WEB_server如下图所示。

启用规则”处选择启用,此为默认选项。

“目的地址转换为”中选择WEB_server。

“目的端口转换为”由于内网WEB服务器用标准的80端口向外网提供WEB服务,因此选择“不作转换”

设置完成后,点击“确定”按钮,完成目的NAT规则设置。

CLI配置步骤

1)设置区域area_eth1,定义缺省属性为允许访问:

#define area add name area_eth1 access on attribute eth1

设置区域area_eth0,定义缺省属性为禁止访问:

#define area add name area_eth0 access off attribute eth0

2)定义WEB服务器真实地址资源:

#define host add name WEB_server ipaddr 172.16.1.2

3)定义WEB服务器公网地址资源

#define host add name MAP_IP ipaddr 202.99.27.201

4)设置地址转换规则

#nat policy add srcarea area_eth1 orig_dst MAP_IP orig_service http trans_dst WEB_server

注意事项

1)定义目的地址转换策略时,只需目的地址,不能指定目的区域或目的VLAN。

2)如果WEB服务器提供WEB服务使用的不是标准的80端口,而是自定义的端口号,则定义地址转换策略时,在“目的端口转换为”处应填写服务器的真实应用端口。具体配置方法请参见“基于端口的目的地址转换”配置案例。

)

参数制作精良贴图)

)