文章目录

- 摘要

- 引言

- 正文

- 代码加密具体步骤

- 代码加密具体步骤

- 测试和配置阶段

- IPA 重签名操作步骤

- 总结

- 参考资料

摘要

本篇博客介绍了针对 iOS 应用中的 Lua 代码进行加密和混淆的相关技术。通过对 Lua 代码进行加密处理,可以确保应用代码的安全性,同时提高性能表现。文章还介绍了使用 ipaguard 工具对 IPA 文件进行重签名以及相关配置和操作步骤。

引言

在移动应用开发中,保护代码安全和知识产权是至关重要的。针对 iOS 应用中的 Lua 代码,进行加密和混淆可以有效地防止代码泄露和恶意篡改。本文将介绍 Lua 代码的加密与混淆方法,并结合 ipaguard 工具演示 IPA 文件的重签名过程。

正文

Lua 代码作为 iOS 应用中的一部分,需要进行加密处理以确保安全性。针对 Lua 代码,主要有两种状态:明文的 Lua 文件和二进制的 luac 文件。Luac 文件通过 Luajit 编译后,不仅实现了加密,还能显著提升性能。然而,即使进行了加密,专业人士依然可能进行逆向分析。因此,文章提到了加密和混淆的重要性,强调美术资源的保护。

代码加密具体步骤

以下是使用ipaguard进行代码混淆的示例步骤:

代码加密具体步骤

- IPA 编译完成后或者经过修改后,需要重新签名才能安装到测试手机或提交到 App Store 进行审核。ipaguard 工具提供了签名和重签名功能,并可在 Windows、Mac 和 Linux 上运行。

- 在对 IPA 进行混淆和保护后,可以通过签名直接安装到测试手机,方便测试检查混淆后的效果。

测试和配置阶段

- 配置好混淆内容后,使用开发测试证书和测试描述文件,安装到测试设备进行初步测试。

- 当测试通过并无问题后,将测试证书和描述文件替换为发布证书和发布描述文件,生成最终的 IPA 文件,供提交上架使用。

IPA 重签名操作步骤

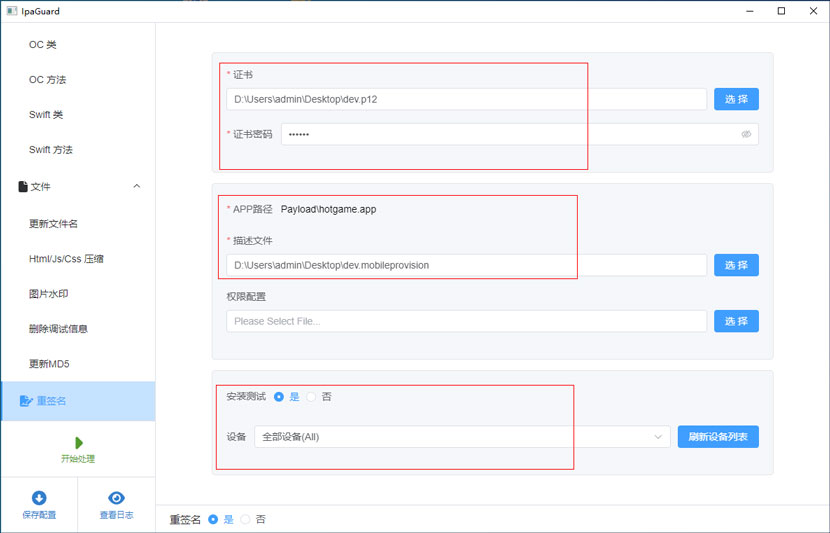

-

打开要处理的 IPA 文件,填写需要重签名的 IPA 路径。

-

设置签名使用的证书和描述文件,测试阶段使用开发测试证书,发布阶段使用发布证书和描述文件。若需要特殊权限配置,可以使用权限配置文件。

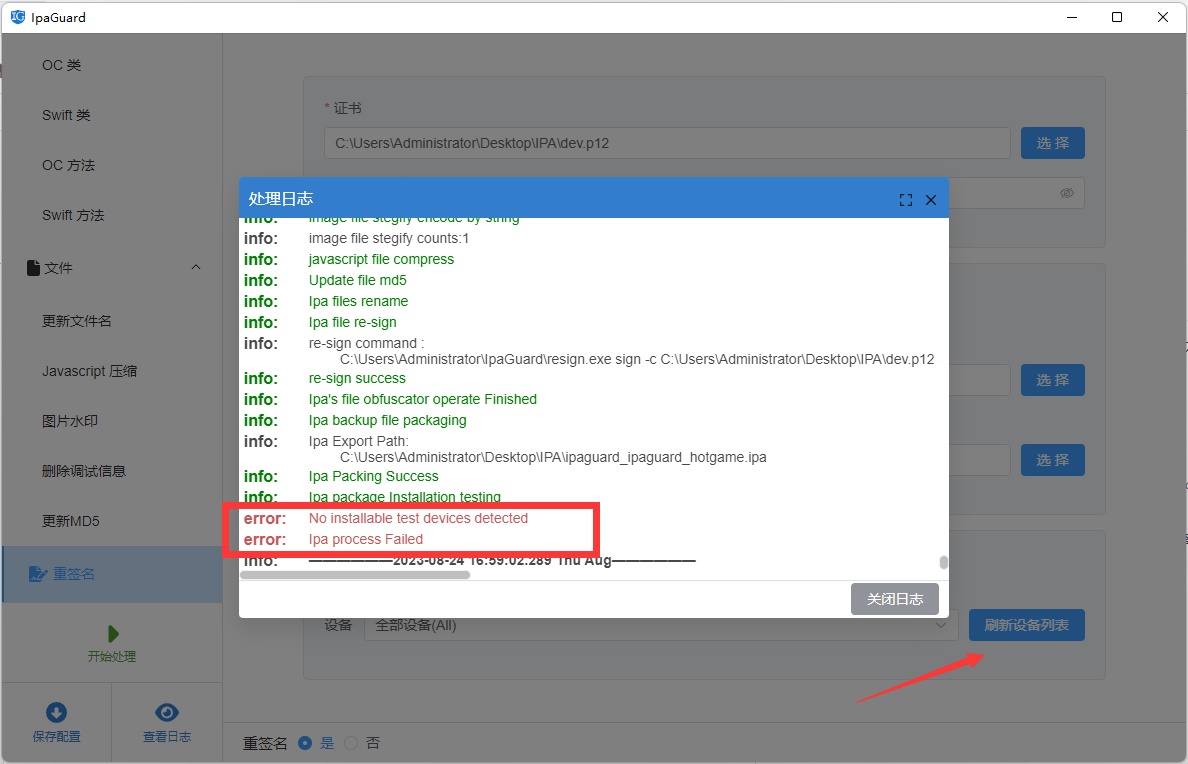

-

勾选 “安装到设备” 选项,连接设备并点击开始处理,ipaguard 将自动尝试将 IPA 安装到设备。若忘记关闭此选项且使用发布证书,安装可能会失败,但 IPA 依然可用于上架。

通过这一步骤,我们可以对Lua脚本进行完整的混淆处理,提高代码的安全性。

总结

通过对 iOS 应用中的 Lua 代码进行加密和混淆,可以有效保护代码安全,防止未经授权的访问和使用。同时,使用 ipaguard 工具进行 IPA 文件的重签名操作,可以方便地进行测试和上架发布。

参考资料

- 浅析 Android 手游 Lua 脚本的加密与解密

- ipaguard 官方网站

🔒📱

以上是我根据你提供的资料进行的博客改写,希望对你有所帮助。

)

)

)

)

![14 款最佳文件恢复软件 [2024 年最佳精选工具]](http://pic.xiahunao.cn/14 款最佳文件恢复软件 [2024 年最佳精选工具])

)