引言:

在数字世界的幕后,一股黑暗势力悄然崛起。.faust勒索病毒,如同数码时代的黑手党,通过其高度精密的加密技术,正在肆虐用户和组织的数据。本文将深入挖掘.faust的狡猾手法,为您揭示其隐藏在数字背后的真相,并提供如何与这股黑暗势力对抗的实用建议。 如不幸感染这个勒索病毒,您可添加我们的技术服务号(shujuxf)了解更多信息或寻求帮助

为什不建议付.faust勒索病毒的赎金 在数字时代的战场上,.faust勒索病毒试图以用户的数据为人质,以勒索金为代价,然而我们有理由不屈不挠,拒绝与黑暗交手的勾当。以下是不付赎金的考虑:

. 不保证解锁承诺:勒索者可能承诺一旦支付赎金,就会提供解锁文件的密钥。然而,这并不是一个可靠的承诺,勒索者并无义务履行,用户支付了赎金后,文件可能依然被锁定。

. 支持犯罪行为:通过支付勒索金,用户实际上是在支持犯罪行为,为勒索者提供了更多的资源和动力,进一步助长了这种数字犯罪的氛围。

. 被标记为易攻击目标:一旦支付过赎金,用户可能会被视为易攻击目标,因为攻击者知道他们愿意付款。这增加了用户再次遭受类似攻击的风险。

. 寻找替代解决方案:不付赎金并不意味着束手无策。用户可以寻找替代解决方案,如专业数据恢复服务、文件修复工具,甚至是依赖备份数据进行恢复。

. 维护原则与尊严:拒绝向黑客妥协,维护个人原则和尊严。通过不屈不挠,用户向世界传递了拒绝参与数字勒索的强烈信息。

艰难抉择:

当被.faust的黑暗威胁所围困时,不付赎金可能是一种艰难的抉择。然而,通过坚持原则,依赖专业的恢复手段,用户有望在这场数字战争中保持头脑冷静,守护自己的数据安全。在数字时代,我们每个人都是保卫者,拒绝与黑暗妥协,是对自己尊严的最好捍卫。

推荐专业数据恢复服务

当.faust的黑暗势力袭击您的数据时,专业数据恢复服务成为战胜这股威胁的强大盟友。这些服务提供商拥有高度专业的技术团队,致力于解锁数字文件的加密,使用户能够重获对自己数据的掌控。

服务流程:

. 评估文件损害程度:专业数据恢复服务首先会对受影响的文件进行全面评估,了解加密的程度以及可能的恢复难度。

. 制定恢复方案:基于评估结果,团队将制定个性化的数据恢复方案,利用其深厚的技术积累和先进的工具,尽可能还原用户的文件。

. 安全解密操作:通过先进的解密技术,专业服务将安全地进行解密操作,确保文件不会受到二次破坏或泄露。

. 交付恢复的数据:成功解密后,用户将获得恢复的数据,实现对原始文件的还原,最大限度地减少数据损失。

选择专业服务的好处:

. 高度专业的技术团队:这些服务提供商拥有经验丰富的专业技术团队,熟悉各类勒索病毒的工作原理,能够迅速应对不同的数据加密挑战。

. 最新的解密工具:专业服务通常持续跟踪最新的加密技术和解密工具,确保能够有效解锁各种类型的文件加密。

. 保密性和安全性:这些服务提供商注重用户数据的保密性和安全性,采取严格的安全措施,防止数据被非法获取。

. 支持多种文件类型:无论是文档、图片、视频还是其他类型的文件,专业服务通常能够恢复多种文件格式,覆盖用户多样化的需求。

如果您正在经历勒索病毒的困境,欢迎联系我们的vx技术服务号(shujuxf),我们愿意与您分享我们的专业知识和经验。

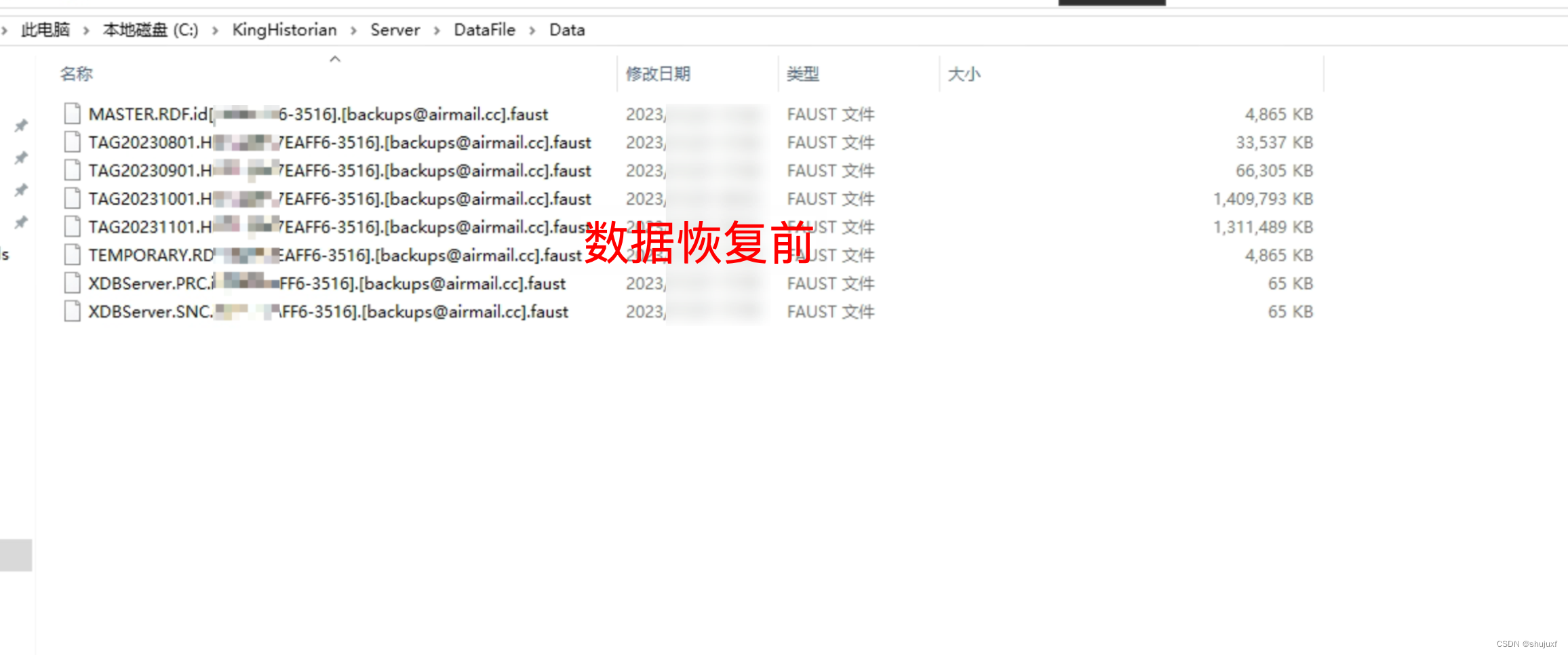

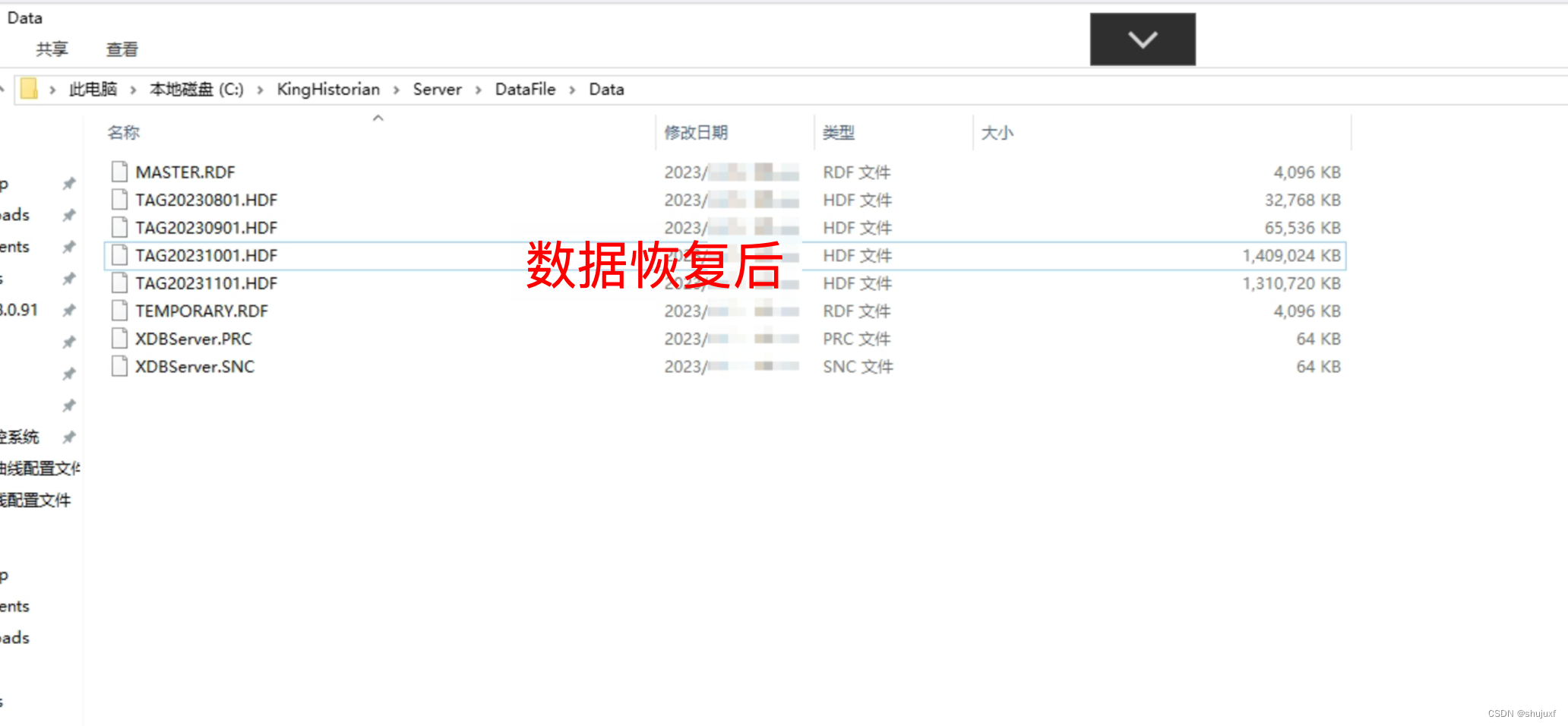

被.faust勒索病毒加密后的数据恢复案例:

防范措施,打破勒索病毒的封印:

. 安装可信的安全软件:在数字领域布下一道坚固的城墙,通过安装最强大的反病毒软件,及时发现并拦截.faust的入侵。

. 定期备份数据,筑起数字堡垒:勒索者攻破防线,但备份数据就是为了应对这一瞬间的来袭,让.faust的威胁变得无足轻重。

. 谨慎打开附件和链接:如同英雄谨慎行事,不轻信未知的电子邮件,避免.faust通过诱饵而陷阱。

以下是2023年常见传播的勒索病毒,表明勒索病毒正在呈现多样化以及变种迅速地态势发展。

后缀.360勒索病毒,.halo勒索病毒,.malloxx勒索病毒,mallox勒索病毒,.mallab勒索病毒,.L0CK3D勒索病毒,.faust勒索病毒,.wis勒索病毒,.kat6.l6st6r勒索病毒,.babyk勒索病毒,.DevicData-D-XXXXXXXX勒索病毒,lockbit3.0勒索病毒,.[[MyFile@waifu.club]].wis勒索病毒,.locked勒索病毒,locked1勒索病毒,.secret勒索病毒,.[MyFile@waifu.club].mkp勒索病毒,[henderson@cock.li].mkp勒索病毒,[myers@airmail.cc].mkp勒索病毒,[datastore@cyberfear.com].mkp,mkp勒索病毒,[backup@waifu.club].mkp,makop勒索病毒,devos勒索病毒,eking勒索病毒,.[bkpsvr@firemail.cc].eking勒索病毒,.Elibe勒索病毒,.[hudsonL@cock.li].Devos勒索病毒,.[myers@cock.li].Devos勒索病毒,.[henderson@cock.li].Devos勒索病毒,[myers@airmail.cc].Devos勒索病毒,.[support2022@cock.li].faust勒索病毒,.[tsai.shen@mailfence.com].faust勒索病毒,[Encryptedd@mailfence.com].faust勒索病毒,[datastore@cyberfear.com].Elbie勒索病毒,[thekeyishere@cock.li].Elbie勒索病毒,.Carver勒索病毒等。

这些勒索病毒往往攻击入侵的目标基本是Windows系统的服务器,包括一些市面上常见的业务应用软件,例如:金蝶软件数据库,用友软件数据库,管家婆软件数据库,速达软件数据库,科脉软件数据库,海典软件数据库,思迅软件数据库,OA软件数据库,ERP软件数据库,自建网站的数据库等,均是其攻击加密的常见目标文件,所以有以上这些业务应用软件的服务器更应该注意做好服务器安全加固及数据备份工作。

如需了解更多关于勒索病毒最新发展态势或需要获取相关帮助,您可关注“91数据恢复”。

自动收集数据)

)

)

![NetCDF开发( C++) [Window32位+ VS2013]](http://pic.xiahunao.cn/NetCDF开发( C++) [Window32位+ VS2013])