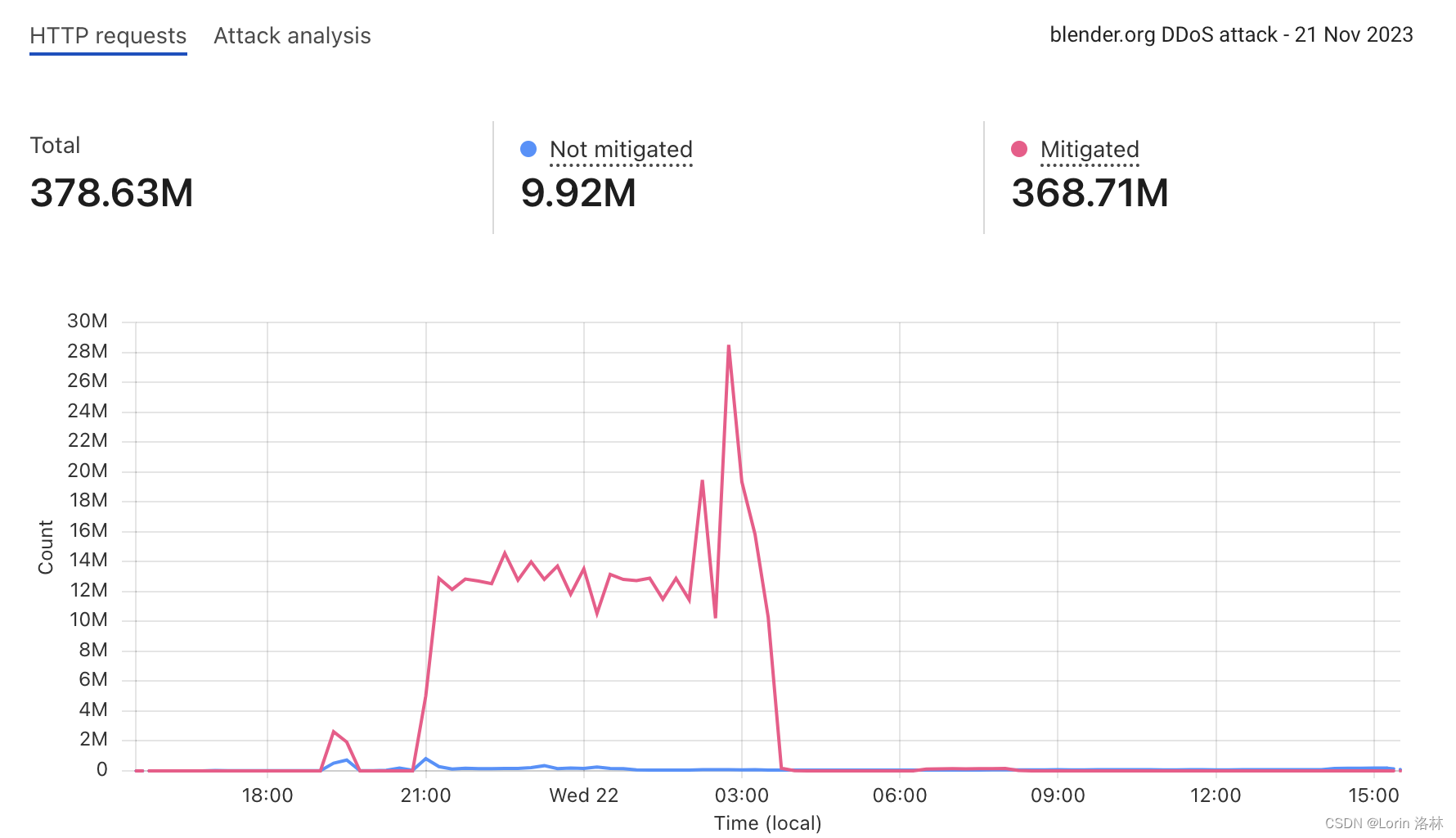

Blender 发布公告指出,在2023年11月18日至23日期间,blender.org 网站遭受了持续的分布式拒绝服务(DDoS)攻击,攻击者通过不断发送请求导致服务器超载,使网站运营严重中断。此次攻击涉及数百个 IP 地址的僵尸网络,发送了超过 15 亿个恶意请求,峰值速率达到每秒 10 万个请求。攻击的重点是拒绝服务,导致网站运行中断。

尽管在攻击者暂停攻击的短时间内,Blender 的基础设施仍然因大量待处理的合法请求而超载,服务器难以跟上。在抵御攻击四天后(2023年11月21日),Blender 决定将其网站转移到了 CloudFlare,以减少攻击的影响。攻击的动机尚未得知,也没有人宣称对此次袭击负责。

攻击事件的时间线如下:

2023-11-18:blender.org 网站出现初步的恶意流量,通过阻止违规地址得到缓解。

2023-11-19:恶意流量加剧,导致网站可用性间歇性中断。

2023-11-20:由于流量过大,blender.org 的一些服务无法使用,屏蔽 IP 范围不再有效。

2023-11-21:攻击达到全面规模,决定停止 blender.org 服务并使用专门的 DDoS 缓解服务。

2023-11-22 01:30:攻击仍在持续,峰值为每分钟超过 500 万个请求,网站的一些功能已恢复,但存在一些问题。

2023-11-22 10:30:攻击停止,Blender 继续努力恢复受影响的站点。

2023-11-22 20:30:所有 blender.org 站点已经恢复正常运行,但同时又发生另一次攻击。

2023-11-23 20:30:攻击再次停止,总共有超过 2.1 亿个请求得到缓解。Blender 认为问题已解决,只有在 blender.org 上的用户体验受到影响时才会进一步报告。

个人简介

👋 你好,我是 Lorin 洛林,一位 Java 后端技术开发者!座右铭:Technology has the power to make the world a better place.

🚀 我对技术的热情是我不断学习和分享的动力。我的博客是一个关于Java生态系统、后端开发和最新技术趋势的地方。

🧠 作为一个 Java 后端技术爱好者,我不仅热衷于探索语言的新特性和技术的深度,还热衷于分享我的见解和最佳实践。我相信知识的分享和社区合作可以帮助我们共同成长。

💡 在我的博客上,你将找到关于Java核心概念、JVM 底层技术、常用框架如Spring和Mybatis 、MySQL等数据库管理、RabbitMQ、Rocketmq等消息中间件、性能优化等内容的深入文章。我也将分享一些编程技巧和解决问题的方法,以帮助你更好地掌握Java编程。

🌐 我鼓励互动和建立社区,因此请留下你的问题、建议或主题请求,让我知道你感兴趣的内容。此外,我将分享最新的互联网和技术资讯,以确保你与技术世界的最新发展保持联系。我期待与你一起在技术之路上前进,一起探讨技术世界的无限可能性。

📖 保持关注我的博客,让我们共同追求技术卓越。

)

: 拍照)

![[架构之路-253]:目标系统 - 设计方法 - 软件工程 - 软件设计 - 结构化设计的主要评估指标:高内聚(模块内部)、低耦合(模块之间)的含义](http://pic.xiahunao.cn/[架构之路-253]:目标系统 - 设计方法 - 软件工程 - 软件设计 - 结构化设计的主要评估指标:高内聚(模块内部)、低耦合(模块之间)的含义)

:BASH)

)