Never Mind the Malware, Here’s the Stegomalware [IEEE Security & Privacy 2022]

Luca Caviglione | National Research Council of Italy

Wojciech Mazurczyk | Warsaw University of Technology and FernUniversität in Hagen

近年来,隐写技术已逐渐被观察到用于赋予 threats 隐形能力并发起复杂的攻击活动。这需要在一定程度上重新思考对恶意软件的认知。

Background

人们普遍认为隐写术主要用于学术书籍,其使用几乎仅限于研究论文。在计算机科学领域尤其如此: 除了一些成功的想法,比如保护版权、检测数字媒体的变化或跟踪网络流量。从2014年开始,随着恶意软件传播的急剧增长,许多安全研究人员和专家注意到,攻击变得越来越难以检测,许多威胁在互联网上游荡多年而不受干扰。例如,Regin在2014年被发现,但它的最初起源可以追溯到2003年。

即使增加的隐蔽性是编码技术(例如,二进制混淆),防御方法(例如,反取证例程和内存加密)和架构优化(例如,多级加载以推迟恶意有效载荷的检索)混合的结果,研究人员发现隐写术是这种成功的基本要素。

当使用隐写术时,通过将指令序列转换为中间形式(例如,ASCII或Base64)来避免检测,然后通过操纵图像的像素或将其隐藏在元数据中来隐藏它。类似地,对于网络会话的情况,流量混淆创建一个数据包序列,模拟另一个协议或显示标准特征(例如,数据包的大小或使用的端口)。

相反,隐写恶意软件主要利用网络隐蔽通道,这是通过将恶意数据隐藏在合法流量中创建的,以实现隐蔽的通信路径。作为一个可能的例子,攻击者可以通过在目标流的包间延迟中隐藏命令来激活僵尸网络。

事实上,最近在“野外”观察到的样本利用了许多隐身技术,这些技术也扩展到了更广泛的信息隐藏领域。包括如下机制:

- 在看起来无害的数据中隐藏恶意代码或其他资源(例如,库,脚本和配置文件),以避免检测,阻塞或内容过滤规则

- 在受害者的主机上减少有效负载或检索额外的可执行文件,以减少威胁的足迹,避开防病毒软件,或使重建攻击变得更加困难

- 实施隐蔽通道,以泄露信息和交换命令,以及绕过流量策略或入侵检测系统

- 允许进程交换数据,即使被限制在单独的执行区域或硬件实体中(例如,沙箱、容器或CPU内核)。

Instances

2021年5月,一种能够在Steam在线游戏平台的资料图片元数据中隐藏信息的威胁被发现。被操纵的头像不能启动可执行代码: 相反,它只是作为另一个恶意阶段的隐藏载体。在执行时,该威胁检查Microsoft Teams的存在,并评估Twitter的可达性,以实施命令和控制(C&C)操作或部署机器人。

2020年7月,发现了一种石油钻机恶意软件的变种。与之前的版本相比,最有趣的区别在于使用隐写术在电子邮件通信中实现了嵌套的C&C通道,即数据隐藏在以附件形式交换的无害图片中。在2020年5月至6月针对日本、意大利、英国和德国工业机构发动的大规模攻击中,隐写术也是关键因素。

更多的细节,参考Trojan.MSExcel. Agent.be and Trojan.PowerShell。Generic被用来感染受害者并获取额外的有效载荷,包括配置文件。为了避免检测和减少足迹,木马从imgur.com等公共服务下载了一张包含恶意代码的图像。与此同时,另一种利用隐写术并通过USB大容量存储设备传播的恶意软件被识别出来。它名为USBFerry,利用了BKDR_IDSHELL。ZTFC-A后门,在与远程控制器通信时向域名系统(DNS)流量和JPG图像中注入秘密数据。2019年早些时候,在Titanium中也观察到了类似的方法:在这种情况下,数据被隐藏在PNG文件中。

从2020年底到2021年底,几家在线商店定期受到攻击,这也证明了人们对赋予恶意软件隐写技术的兴趣越来越大。随着“Magecart”这个总称,指一些针对电子商务平台的网络犯罪集团,它们窃取信用卡号码并出售牟利。例如,在2020年第一季度,网络犯罪分子通过隐藏在一个PNG文件中浏览网页,使其看起来与受害者浏览器中显示的内容完全一致,从而入侵了特百惠网站。基于攻击的数据隐藏技术的范围是相当广泛的。例如,恶意代码隐藏在电子商务网站的PHP和CSS文件的注释块中,而付款页面的恶意代码将受害者的数据注入到JPG图像中。

2019年,大量隐藏图像内容的攻击被分离出来。例如,LokiBot。在StarCruft威胁中也观察到利用隐写修改过的图像的多级加载机制。然而,2019年发现了一个具有隐写功能的主要远程访问木马威胁(首次出现在2017年)的升级版本,目标是金融科技组织。

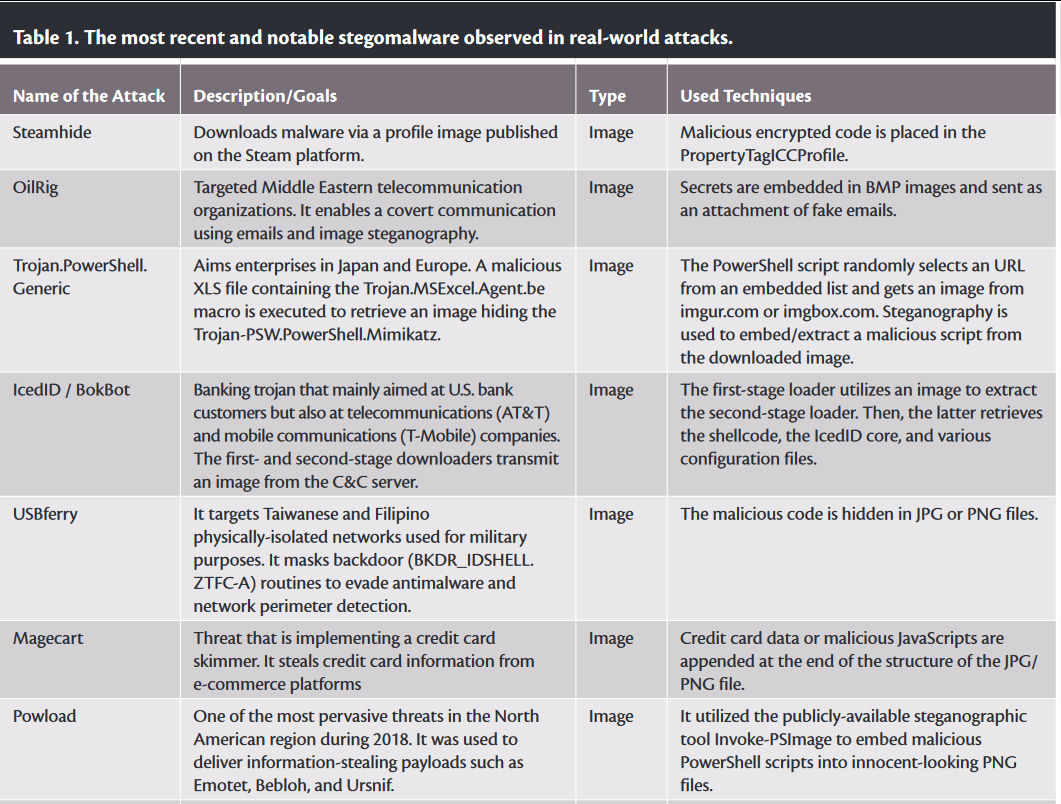

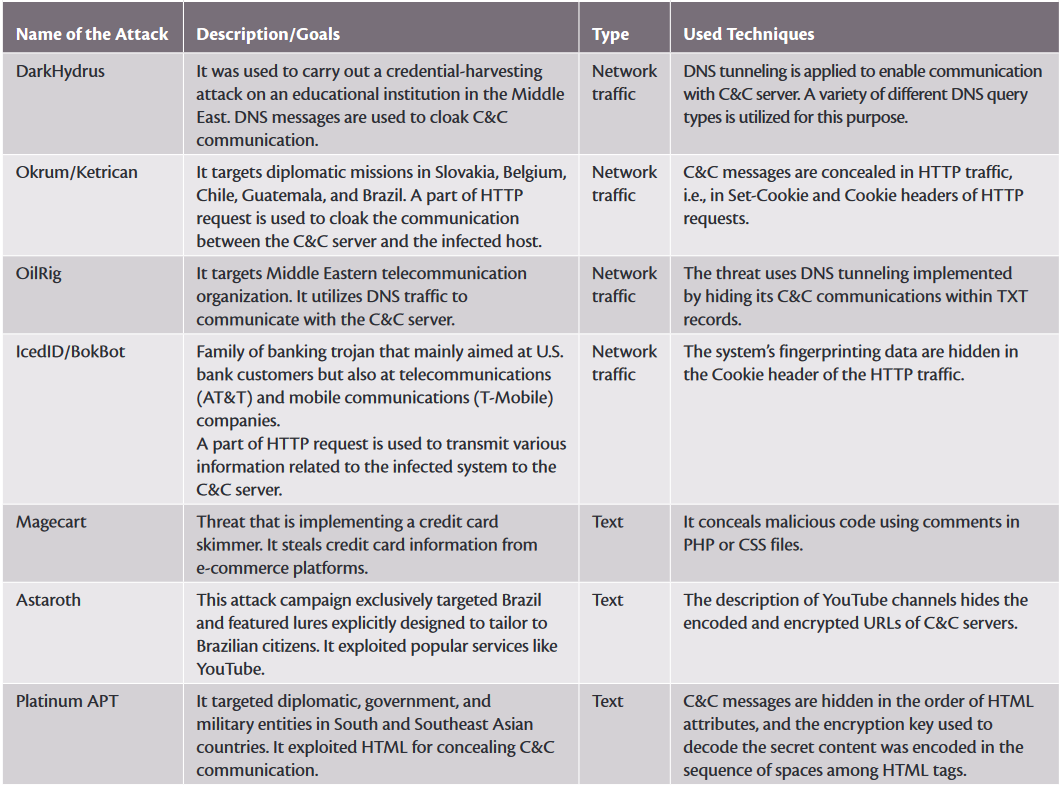

为简洁起见,我们只讨论由安全专家和研究人员分离出来的最新威胁。表1总结了在野外观察到的最显著和已知的隐写器。如图所示,该表报告了信息隐藏的位置、使用的伪装技术以及目的。更全面和更新的列表可在网上找到。

Case of Invoke-PSImage

Invoke-PSImage 很好地说明了猜测何时使用隐写术是非常困难的。本质上,Invoke-PSImage允许通过改变相关绿色和蓝色通道的4个最低有效位,将PowerShell脚本嵌入到图像的像素中。尽管简单且有一些限制,但该方法已经发布在GitHub上,并在安全相关论坛上迅速传播。令人惊讶的是,在发布仅仅两天之后,它就被用于平昌奥运会的第一次攻击。

这证明了“运行代码”的可用性是一项攻击技术成功的重要标准之一。近年来,Invoke-PSImage已经被Powload利用(在2018年上半年发现),并且它仍然存在于Emotet [9] 和bebloh [10] 的不同版本的工具箱中。通过灰星(Greystar)勒索软件和Ursnif [11] 的一些变种,将有效载荷加载到受害者的主机上。另一个值得注意的利用方式是创建后门,就像在bandook [12] 中发生的那样。

What’s Next

很明显,隐写软件使用的广泛技术和内容导致了攻击者和防御者之间的不对称。此外,如果网络犯罪分子怀疑某一运营商将被监视,他/她可以简单地转移到另一个运营商,因此几乎不可能设计出一刀切的对策。因此,开源和商业产品(例如,防火墙和防病毒)的可用性是高度分散或专业化的。例如,许多入侵检测系统不是设计来处理开箱即用的网络隐蔽通道,需要开发特定的规则 [13]。

对于针对图像的威胁,已经有一些专门的产品可用,例如McAfee的隐写防御方案 [14],但它们似乎还不够成熟,无法大规模使用。真正关心隐写软件的研究人员和安全专家在设计防御策略时应该考虑以下4个原则:

(1) Opportunity makes the thief

隐写和隐藏方法主要利用不必要的信息、不完全隔离或可被操纵以存储秘密的歧义。因此,未来的硬件、应用程序编程接口、多媒体文件和网络协议应该强制执行一些抗隐写的设计标准。

(2) Decouple

检测和缓解隐写软件需要同时检查多个工件,这些工件可能非常不同(例如二进制文件、元数据和网络数据包)。即使每个威胁都有自己的特征,需要特定的签名(例如,大量系统调用或HTTP流量响应体中的模式),用于获取硬件和软件可见性的技术也可能是唯一的。追踪隐藏在“意料之外”的数据的攻击者时,一种减轻负担的方法可以从解耦设计中受益。

(3) You will never know

隐写器可能会在意想不到的地方留下它存在的迹象。隐藏的数据可能会增加文件的大小,网络流量的寄生使用可能会改变数据包头部位的分布,图像隐写可能会在RGB直方图中产生特征。事实上,隐写软件的影响是无法预测的,签名和被隐藏数据之间的关系通常无法用常识来捕捉。为了实现这一目标,人工智能可以在一定程度上减少防御者对能够隐藏信息的威胁的盲目性。

(4) Follow the code

随着“犯罪即服务”模式的日益扩散,这种模式允许使用第三方代码和设施来设计和实施威胁。事实上,如果一种充分的、公开可用的方法成为恶意工具的一部分,或者成为威胁后代的基础,那么它的采用将变得非常不可能控制。与此同时,在互联网上寻找利用隐写术的想法、工具和概念验证实现,从预测隐写策略或在恶意威胁消失之前追踪它们的角度来看,可能是一项有价值的努力。

总结

References

[9] “Internet security threat report,” Symantec, Feb. 2019. Accessed: Jun. 9, 2022. https://docs.broadcom.com/doc/istr-24-2019-en

[10] R. Han, C. Yang, J. Ma, S. Ma, Y. Wang, and F. Li, “IMShell-Dec: Pay more attention to external links in powershell,” in Proc. IFIP Int. Conf. ICT Syst. Security Privacy Protection, 2020, vol. 580, pp. 189–202.

[11] C. Patsakis and C. Anargyros, “Analysing the Fall 2020 Emotet campaign,” 2020, arXiv:2011.06479.

[12] T. Seals, “Digitally signed bandook trojan reemerges in global spy campaign,” ThreatPost, Nov. 30, 2020. https://threatpost.com/ digitally-signed-bandook-trojan -spy-campaign/161676

[13] T. Koziak, K. Wasielewska, and A. Janicki, “How to make an intrusion detection system aware of steganographic transmission,” in Proc. Eur. Interdisciplinary Cybersecurity Conf., Nov. 2021, p. 77–82.

[14] “Steganography defensive initiative,” McAfee. Accessed: Jun. 2022. https://www.mcafee.com/enterprise/it-it/downloads/free-tools/ steganography.html

Insights

(1) Stegomalware can give out a paper

(2) scouting the Internet for ideas, tools, and proof-of-concept implementations exploiting steganography could be a worthy effort in the perspective of anticipating cloaking strategies or chasing alicious threats before they disappear.

)

试题)

)

)

)

)

详解)

:什么是SQL)