引言

Pikachu靶场是一个非常流行的安全研究和渗透测试练习平台。这个环境包括多个安全漏洞,从基础的到高级的,供安全研究人员和渗透测试者进行实验和学习。在这篇博客中,我们将探讨Pikachu靶场的基本概念,功能,以及如何使用它来提升自己的安全技能。

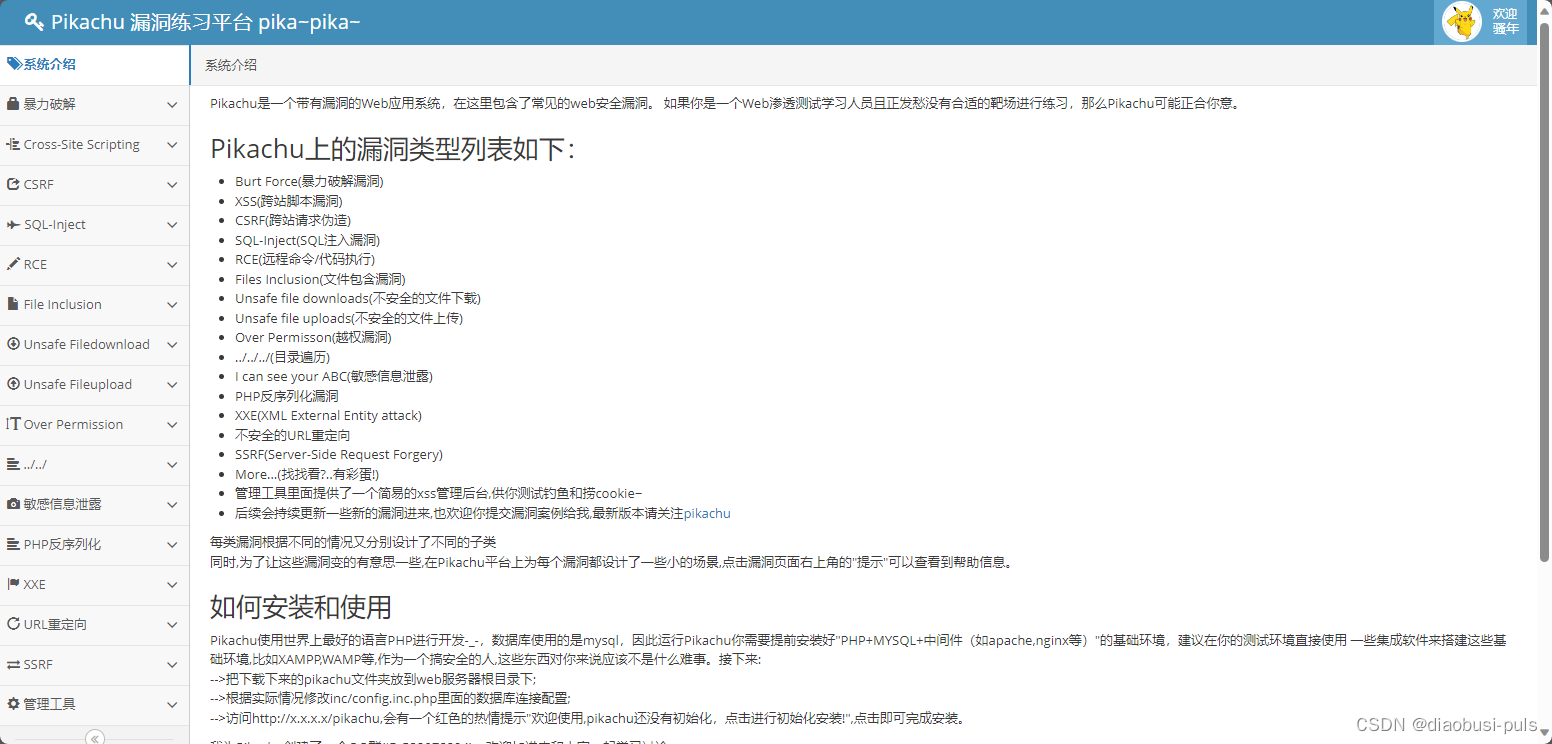

什么是Pikachu靶场?

Pikachu靶场是一个特意设计出多个安全漏洞的Web应用程序。它提供了一个安全的实验环境,用于练习和研究Web安全漏洞,如SQL注入、XSS(跨站脚本)、CSRF(跨站请求伪造)等。

为什么选择Pikachu靶场?

- 适合所有级别的用户:从初学者到专家都可以找到适合自己的挑战。

- 广泛的漏洞覆盖:包括但不限于SQL注入、文件上传漏洞、命令注入等。

- 安全的实验环境:提供一个隔离的环境,避免对实际系统造成威胁。

如何设置?

一般来说,Pikachu靶场是一个独立的虚拟机或Docker容器,需要按照官方文档进行配置和安装。安装完成后,您可以通过Web浏览器访问其界面,并开始进行各种安全实验。

基本功能与实验

SQL注入

通过特定的输入,试图影响后端数据库的查询,从而获取或篡改数据。

XSS攻击

通过在网页中嵌入恶意脚本,盗取用户信息或进行其他恶意操作。

CSRF攻击

欺骗用户执行不知情的操作,比如在不知情的情况下转账。

SQL注入

SQL注入是在SQL查询中插入恶意SQL代码片段,目的是操纵数据库。

RCE(远程代码执行)

RCE允许攻击者在目标服务器上执行任意代码。

文件包含

文件包含漏洞允许攻击者包含外部文件,通常用于执行恶意代码。

不安全的文件下载漏洞

这种漏洞允许用户下载应用服务器上存储的可能是敏感的文件。

不安全的文件上次漏洞

攻击者可以上传包含恶意代码的文件,从而危害服务器或其他用户。

越权

越权是当一个用户访问了他本不应该访问的资源或执行了不应该执行的操作

目录遍历

目录遍历攻击允许攻击者访问文件系统中存储的文件,这通常是由于不安全的应用编程造成的。

敏感信息泄露

任何关键信息(如密码、密钥、个人信息等)的非授权泄漏

php反序列化

PHP反序列化漏洞出现在使用unserialize()函数处理不可信数据时。

XXE

XXE漏洞允许攻击者干扰应用程序对XML数据的解析。

URL重定向

URL重定向漏洞允许攻击者将用户引导到恶意网站。

SSRF

SSRF漏洞允许攻击者通过受害者服务器发起网络请求,进而访问或交互内部资源。

结论

Pikachu靶场是一个很好的安全研究工具,无论您是初学者还是专家,都可以从中受益。通过实验和挑战,我们不仅可以更好地了解各种安全漏洞,还可以提高自己解决问题的能力。

希望这篇博客能帮助你了解Pikachu靶场的基础知识和使用方法,为你的安全研究之路铺平道路。

远程调用)

解析excel,给空的单元格赋值为空字符串)

)

)