一、面临的问题:

由于本人的【函数助手对话框】中counter计数器每次加2,且只显示偶数(如下图所示),因此借助【配置原件-计数器】来实现计数功能。

如果有大佬知道解决方式,麻烦评论区解答一下,谢谢。

二、配置原件-counter:

-计数器:

添加步骤:

Starting value:开始值

递增:每次增加多少

Maximum value:最大值

引用名称:调用该计数器时使用的名称。

-调试取样器:

添加步骤:

名称:为方便查看而起的名称

JMeter属性:False

JMeter变量:True

系统属性:False

-线程组:

线程属性:

线程数:模仿用户量

Ramp-Up时间(秒):启动后延迟几秒后再运行

循环次数:每个线程执行的次数

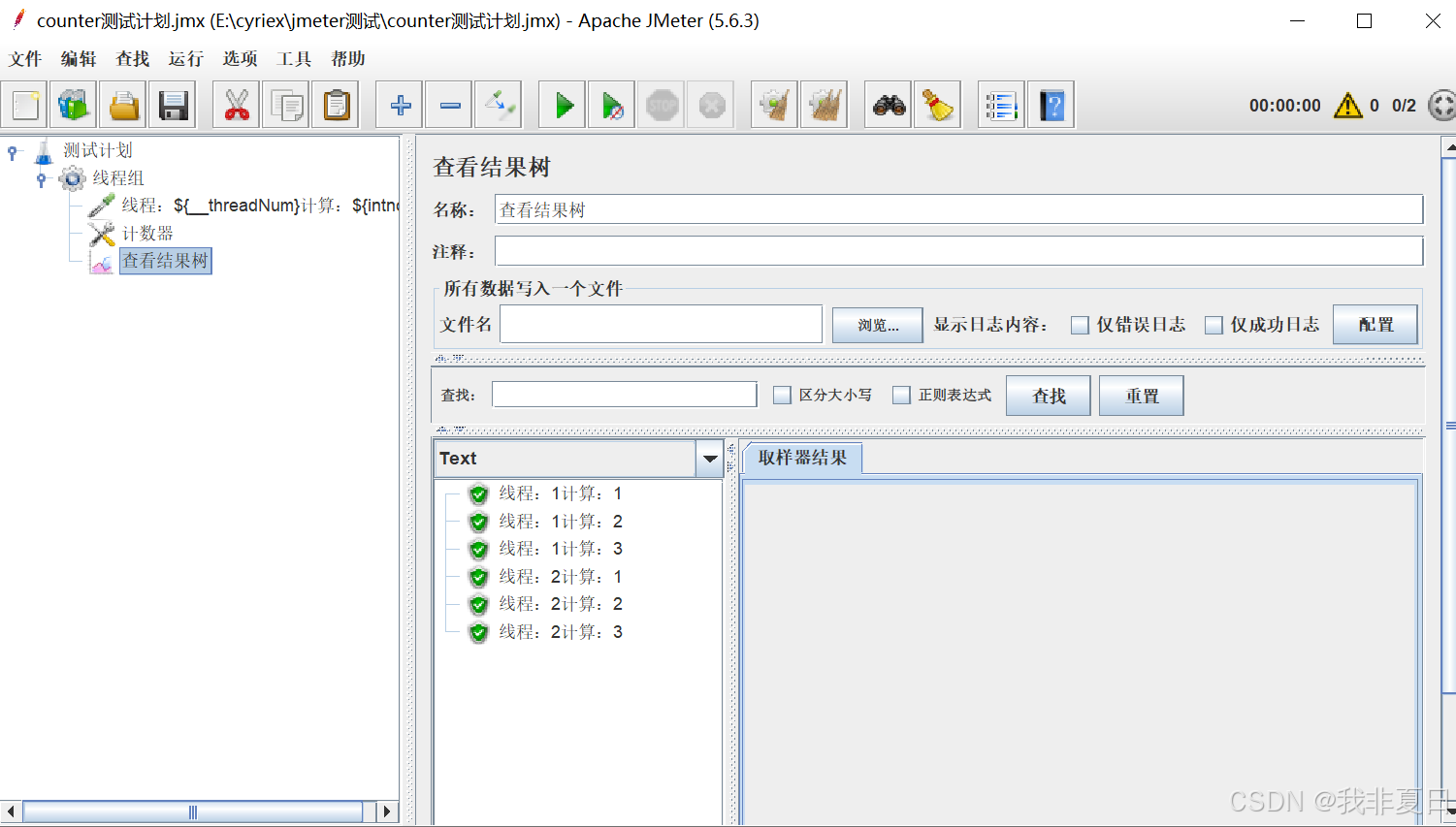

三、运行结果:

两个线程,每个线程运行三次。总共执行6次。运行结果如下:

![[WiFi] WiFi 802.1x介绍及EAP认证流程整理](https://i-blog.csdnimg.cn/direct/82b957e6134041caba148f053fe463a2.png)