9月22日,2023年中国信息通信业发展高层论坛5G+工业互联网分论坛在北京顺利举办。

作为国内云原生安全领导厂商,安全狗受邀出席此次活动。

据悉,中国信息通信业发展高层论坛是致力于研究信息通信业发展新问题、新趋势,推动信息通信行业新转型、新发展的高端平台,迄今已经连续举办十九届,被誉为“信息通信行业发展的风向标”。

此次活动上,安全狗海青实验室负责人陈俊杰结合自身多年的云原生安全研究经验,为与会嘉宾分享《云原生安全技术在5G边缘云的实践》主题演讲。

1

云原生容器技术发展现状

结合最近几十年IT基础架构与新技术之间相辅相成的发展现状,陈俊杰指出,我们可以发现“云原生”将成为云计算的下半场。

在云原生环境中,根据云原生安全公司sysdig报告指出的容器编排市场k8s占比高达96%、以及在容器运行时引擎方面,Docker的占比约为46%,而containerd、cri-o也有着较高的市场份额。

2

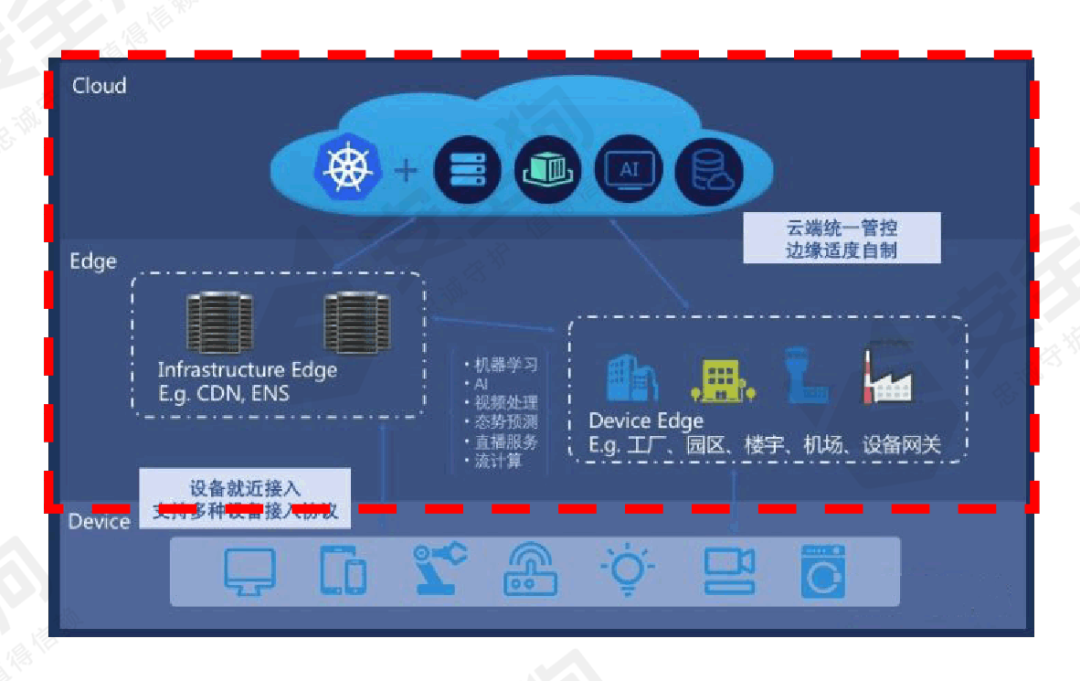

5G边缘云中的云原生应用场景

在探索5G边缘云中的云原生应用场景时,陈俊杰提到,因为能大幅度减少数据处理和服务交付的延迟,边缘云技术也成为推动5G发展的关键技术之一。

与此同时,云原生容器技术也能很好地贴合5G边缘云计算场景。在此场景下,其“轻量级操作系统虚拟化”、“可移植性”以及“弹性伸缩”等优良特性,有利于云端和边缘统一的应用部署和管理。

安全狗在5G核心云以及边缘云防护上也沉淀了多年的技术经验。

3

5G边缘容器云中的安全威胁

在介绍到5G边缘容器云中的安全威胁时,陈俊杰指出“云原生技术在进一步释放云计算的效能的同时也扩大了攻击面。在攻防演练的过程中,须对这些攻击面予以重视。”

结合对Gartner相关研究,陈俊杰指出以下两点发现:

云原生应用的攻击面激增

首先,可能受攻击的资产更多元,比如K8s、容器以及激增的API可能成为攻击者的猎物;

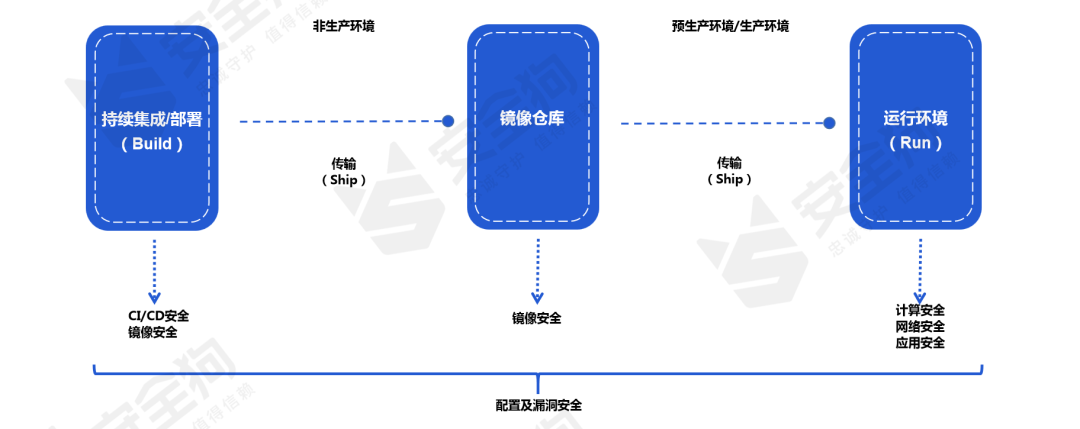

再者,可能受攻击的阶段也更广泛,在容器应用的开发、构建、运行的全生命周期均面临着风险,这对DevSecOps的建设提出了更为严格的要求。

安全是一个整体

基于Mitre的ATT&CK矩阵的分析,我们可以发现企业版的ATT&CK矩阵同时涵盖了主机、容器的组成部分。换而言之,容器安全与主机安全联系更加紧密,即,攻击者可以通过应用、容器、主机、内部集群这样的攻击路径,实施攻击。

云原生容器的不同阶段也面临不同的安全问题:

01

容器的全生命周期:不安全配置及漏洞等方面的安全问题

02

项目构建阶段:CI/CD安全、镜像安全

03

容器的运行环境:计算、网络、存储以及应用等方面的安全问题

4

5G边缘容器云安全解决方案

陈俊杰结合安全狗海青实验室在云原生安全方面的研究经验,介绍了安全狗5G边缘容器云安全解决方案的功能与特点。

安全狗云原生安全产品云甲的设计理念主要包含2种:其一,采用内嵌方式,而无需外挂部署,从而与用户云资源有效地联动;其二,要充分利用云平台原生的资源和数据优势,解决云计算面临特有的安全问题。

在部署上,安全狗云原生容器安全产品云甲支持两种部署方式:平行容器部署、插件化部署。

即开即用

为了打造即开即用的云原生安全能力,安全狗通过“轻量化Agent及插件架构”,提供了宿主机安全、容器安全、微隔离以及漏洞及虚拟补丁管理的能力,形成了“全栈式”“一体化”的防护体系。

在介绍到“云原生安全2.X”落地架构设计时,陈俊杰进一步解释特殊含义。其中,“2”主要代表安全数据的“统合综效”,增强“双向反馈”;而“X”代表可拓展性,即可集成或对接更多的安全能力;例如,CNAPP平台可以和态势、SOAR等平台形成联动。

5

多种应用场景,全面赋能5G

针对安全狗5G边缘容器云安全解决方案的实际应用场景,陈俊杰也详细介绍了4种:

A

场景一:将解决方案应用于5G边缘云上的K8S集群,提升该集群的安全系数。

B

场景二:通过5G边缘云基础设施安全、容器安全、应用安全、态势感知等多个维度的联动组合,可构建一套从5G边缘云中容器到边缘云外部环境的完善安全体系。

C

场景三:构建“威胁检测、访问控制和态势感知”能力的一体化“N合一”5G MEC云原生安全保护平台。

D

场景四:在5G边缘云实施SECaaS的建设,既保护基础设施,又对外提供安全服务。

在分享的最后,陈俊杰指出,5G边缘云、工业互联网的云原生应用落地正如火如荼地进行着,为了对其中的安全问题进行治理,也亟需综合的解决方案。安全狗将用心打造“即开即用”的云原生安全能力,以期为用户提供“源源不断的活水”,助力用户数字经济安全转型。

网页和小程序应用打包教程)

:自定义简单的二维卷积神经网络)

后备保护器产品说明)

![[2023.09.26]: JsValue的转换体验与as关键字的浅析](http://pic.xiahunao.cn/[2023.09.26]: JsValue的转换体验与as关键字的浅析)