一、定义

等保,即信息安全等级保护,根据信息系统在国家安全、经济建设、社会生活中的重要程度,以及信息系统遭到破坏后对国家安全、社会秩序、公共利益以及公民、法人和其他组织的合法权益的危害程度,将信息系统分为五个不同的安全保护等级。

二、等保三级要求

- 提供主要网络设备、通信线路和数据处理系统的硬件冗余,保证系统的高可用性。

- 建立备用供电系统。

- 实施安全通信网络、访问控制、入侵防范、安全审计、身份鉴别、数据完整性和保密性、数据备份恢复等策略。

- 在统一安全策略下防护系统免受来自外部威胁的攻击,能够发现安全漏洞和安全事件,以及较快恢复绝大部分功能。

- 物理安全要求包括机房划分、电子门禁、防盗报警、监控系统等。

- 网络安全要求包括网络架构安全和传输安全

三、 五级等保

1. 第一级(用户自主保护级):信息系统受到破坏后,会对公民、法人和其他组织的合法权益造成损害,但不损害国家安全、社会秩序和公共利益。这一级别的信息系统运营、使用单位应当依据国家有关管理规范和技术标准进行保护。

2. 第二级(系统审计保护级):信息系统受到破坏后,会对公民、法人和其他组织的合法权益产生严重损害,或者对社会秩序和公共利益造成损害,但不损害国家安全。国家信息安全监管部门对该级信息系统安全等级保护工作进行指导。

3. 第三级(安全标记保护级):信息系统受到破坏后,会对社会秩序和公共利益造成严重损害,或者对国家安全造成损害。国家信息安全监管部门对该级信息系统安全等级保护工作进行监督、检查。

4. 第四级(结构化保护级):信息系统受到破坏后,会对社会秩序和公共利益造成特别严重损害,或者对国家安全造成严重损害。国家信息安全监管部门对该级信息系统安全等级保护工作进行强制监督、检查。

5. 第五级(访问验证保护级):信息系统受到破坏后,会对国家安全造成特别严重损害。国家信息安全监管部门对该级信息系统安全等级保护工作进行专门监督、检查。

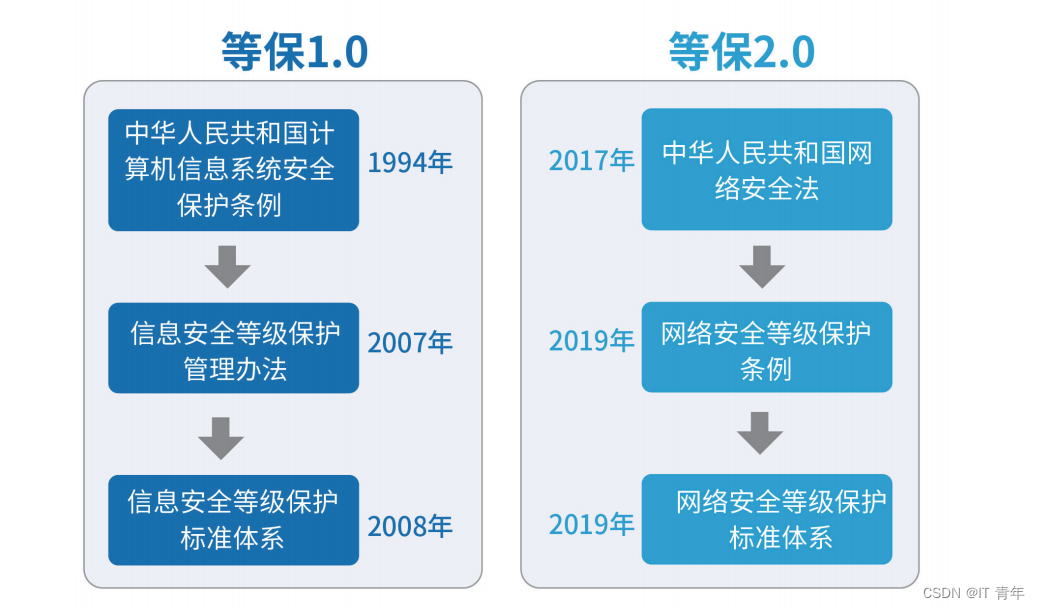

四、相关法律

1. 《中华人民共和国网络安全法》: 这是中国在网络空间安全管理方面的基础性法律,于2017年6月1日正式施行。该法律明确了网络安全等级保护制度,要求网络运营者根据网络安全等级保护制度的要求,履行安全保护义务。

2. 《信息安全等级保护管理办法》: 2007年发布的《信息安全等级保护管理办法》是等级保护制度的具体实施细则,规定了等级保护的具体管理办法和要求。

3. 《网络安全等级保护条例(征求意见稿)》: 公安部发布了《网络安全等级保护条例(征求意见稿)》,用以替代2007年发布的《信息安全等级保护管理办法》,提高了法律效力位阶,并增加了法律责任的实质化。

4. 《中华人民共和国保守国家秘密法》: 虽然不是直接关于等级保护的法律,但它规定了国家秘密的保护,与信息安全等级保护密切相关。

5. 《关键信息基础设施安全保护条例(征求意见稿)》: 该条例是网络安全法的配套法规,对关键信息基础设施的保护提出了具体要求。

6. 《信息安全技术 网络安全等级保护基本要求》: 这是等级保护2.0的国家标准,替代了2008年的版本,对网络安全等级保护的基本要求进行了更新和完善。

7. 《贯彻落实网络安全等保制度和关保制度的指导意见》: 由公安部发布,进一步指导网络安全等级保护的实施。

8. 《信息安全技术 网络安全等级保护定级指南 GB/T22240-2020》: 提供了网络安全等级保护定级的指南和标准。

![]() 结语

结语

在哪里付出,就在哪里得到

在哪里打磨,就在哪里闪耀

!!!

)

)

)

)