目录

利用“AI换脸”技术的诈骗

技术上防范新型电信网络诈骗

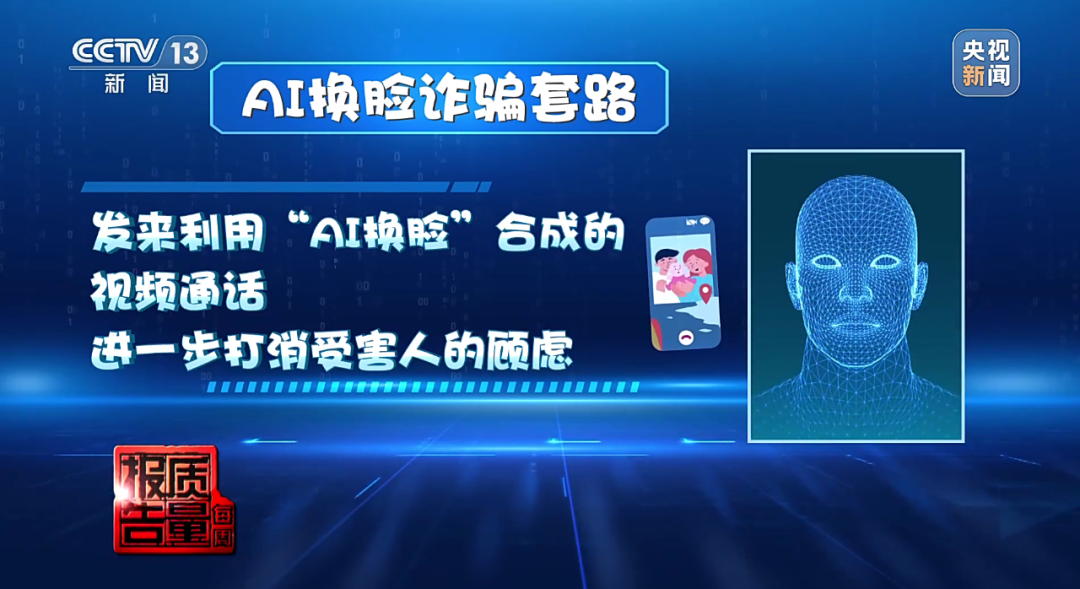

内蒙古鄂尔多斯市居民李女士近日遭遇了一起新型电信网络诈骗案。诈骗团伙利用“AI换脸”技术,合成了与李女士老同学相似的视频通话,以此作为诈骗的关键手段,成功骗取李女士信任。

诈骗分子冒充李女士的老同学“贾某”,通过微信和QQ平台与其建立联系,并利用“AI换脸”技术伪造视频通话,成功骗取李女士信任。

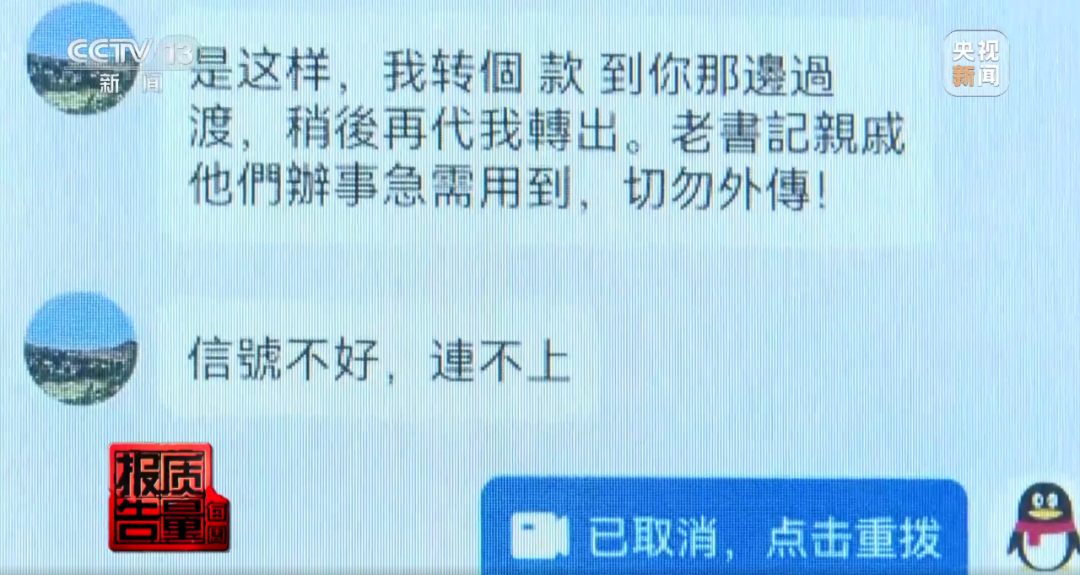

李女士收到一个微信添加好友请求,对方昵称和头像均为其老同学“贾某”。在通过QQ视频通话短暂确认身份后,诈骗分子以资金周转为由,请求李女士帮忙转账,并发送了伪造的银行转账记录截图。在未核实收款的情况下,李女士将40万元转入对方账户。当对方继续要求转账时,李女士意识到可能受骗,随即联系真正的老同学并报警。

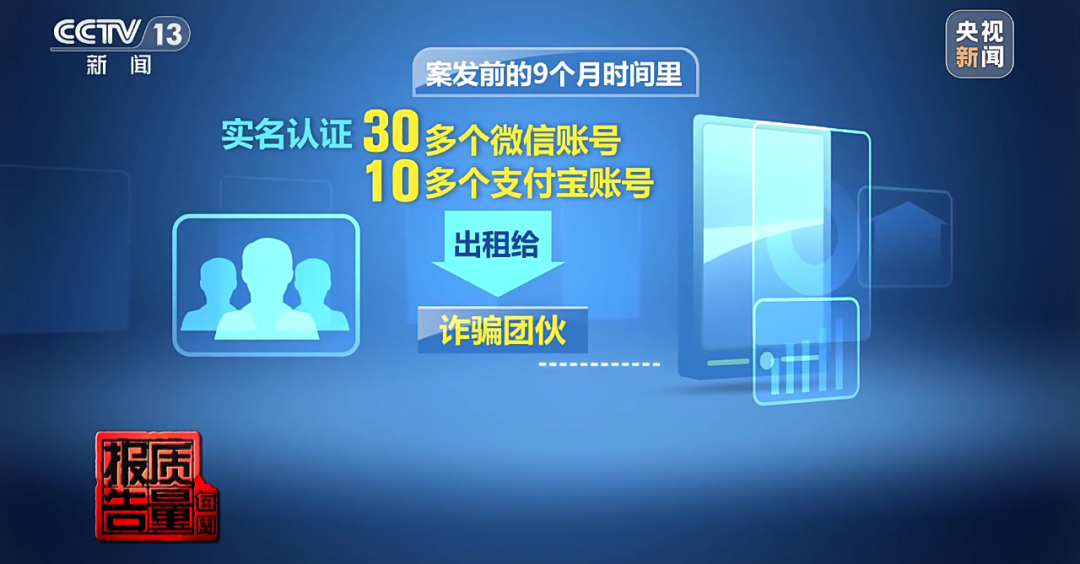

鄂尔多斯警方迅速启动紧急止付机制,成功拦截并返还了李女士的40万元。通过调查,警方发现涉案微信账号的实名认证信息与刘某相关,刘某名下注册有12个微信账号,行为异常。刘某最终承认,其在QQ兼职群中看到“租用实名制手机号注册社交账号赚钱”的信息后,便将自己的微信号出租给了诈骗团伙。

河北李先生也遭遇了一起“AI换脸”新型电信网络诈骗案,诈骗分子通过交友App诱导其裸聊并下载非法聊天软件,利用AI技术伪造色情视频,并以此敲诈勒索12万元。

![]()

利用“AI换脸”技术的诈骗

此类案件,揭示了“AI换脸”技术在诈骗活动中的应用及其背后的黑灰产业链。

首先,诈骗分子在交友平台搜寻目标,以裸聊等为诱饵,让受害人下载注册非法聊天软件,非法获取受害人通讯录、照片库等隐私信息。

其次,“AI换脸”技术通过软件截取受害人面部特征,结合AI合成技术,制造虚假视频内容。

最后,诈骗分子利用自制App投放视频,实施诈骗和勒索。

新型电信网络诈骗有完整的产业链,上游非法获取公民隐私信息,中游定制脚本实施诈骗,下游洗钱变现。公民个人信息在暗网被标价出售,非法链接、二维码和App成为信息套取的主要手段。

![]()

技术上防范新型电信网络诈骗

顶象防御云业务安全情报中心发布的《“AI换脸”威胁研究与安全策略》情报专刊,系统介绍了基于“AI换脸”新型电信网络诈骗背后的产业链。

防范“AI换脸”新型电信网络诈骗,需在线上发现疑点时线下核实,增加沟通时间,采取试探性举措,如要求对方做指定动作,以揭露可能的破绽,同时建议企业可以采取多重技术和手段。此外引导AI技术的正向应用,严厉打击犯罪行为,是根本解决之道。

1、针对“AI换脸”欺诈视频的识别。在视频聊天的时候,可以要求对方摁鼻子、摁脸观察其面部变化,如果是真人的鼻子,按下去是会变形的。也可以要求对方吃食物、喝水,观察脸部变化。或者,要求做一些奇怪的动作或表情,比如,要求对方挥手、做某个难做的手势等,以辨别真假。在挥手的过程中,会造成面部的数据的干扰,会产生一定的抖动或者是一些闪烁,或者是一些异常的情况。

2、对设备信息、地理位置以及行为操作进行比对识别,能够发现并防范异常操作。顶象设备指纹通过对设备指纹的记录和比对,可以辨别合法用户和潜在的欺诈行为。其对每个设备进行唯一标识和识别的技术,识别出虚拟机、代理服务器、模拟器等被恶意操控的设备,分析设备是否存在多账号登录、是否频繁更换IP地址、频繁更换设备属性等出现异常或不符合用户习惯的行为,帮助追踪和识别欺诈者的活动。

3、账号异地登录、更换设备、更换手机号、休眠账户突然活跃等等,需要加强频繁验证;此外,会话期间的持续身份验证至关重要,保持持久性检查以确保用户的身份在使用期间保持一致。顶象无感验证可以快速准确地区分操作者是人还是机器,精准识别欺诈行为,实时监控并拦截异常行为。

4、AI技术与人工审核人脸反欺诈系统,防范“AI换脸”的虚假视频和虚假图片。顶象全链路全景式人脸安全威胁感知方案通过设备环境、人脸信息、图像鉴伪、用户行为、交互状态等多维度信息进行智能核验,快速识别注入攻击、活体伪造、图像伪造、摄像头劫持、调试风险、内存篡改、Root/越狱、恶意Rom、模拟器等运行和系统类等30多类恶意攻击行为,及时发现伪造视频、虚假人脸图片、异常交互行为后,可自动阻断操作。同时能够灵活配置视频核验强度与友好度,实现对正常用户无感验证,对异常用户加强验证的动态机制。

5、挖掘潜在欺诈威胁,防范“AI换脸”的复杂攻击。顶象Dinsight实时风控引擎帮助企业进行风险评估、反欺诈分析和实时监控,提高风控的效率和准确性。Dinsigh的日常风控策略的平均处理速度在100毫秒以内,支持多方数据的配置化接入与沉淀,能够基于成熟指标、策略、模型的经验储备,以及深度学习技术,实现风控自我性能监控与自迭代的机制。与Dinsight搭配的Xintell智能模型平台,能够对已知风险进行安全策略自动优化,基于风控日志和数据挖掘潜在风险,一键配置不同场景支持风控策略。其基于关联网络和深度学习技术,将复杂的数据处理、挖掘、机器学习过程标准化,提供从数据处理、特征衍生、模型构建到最终模型上线的一站式建模服务。

)

)