给Excel表格设置“打开密码”,可以保护表格不被他人随意打开,那如果后续不需要保护了,不想每次打开Excel都需要输密码,要怎么去除“打开密码”呢?

今天分享3个方法,最后一个方法记得收藏起来,以备不时之需!

方法一

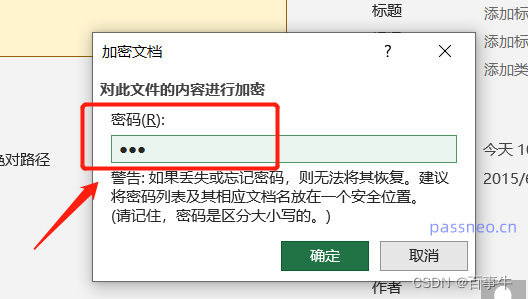

1.通过密码打开Excel表格后,点击菜单选项卡【文件】,出现新页面后,再依次点击【信息】-【保护工作簿】-【用密码进行加密】;

2.弹出【加密文档】对话框后,可以看到密码栏里已经存在密码,这就是原本设置的密码,将密码选中并删除,然后点击【确定】就解除密码了。保存Excel后,下次再打开Excel,就不用输入密码了。

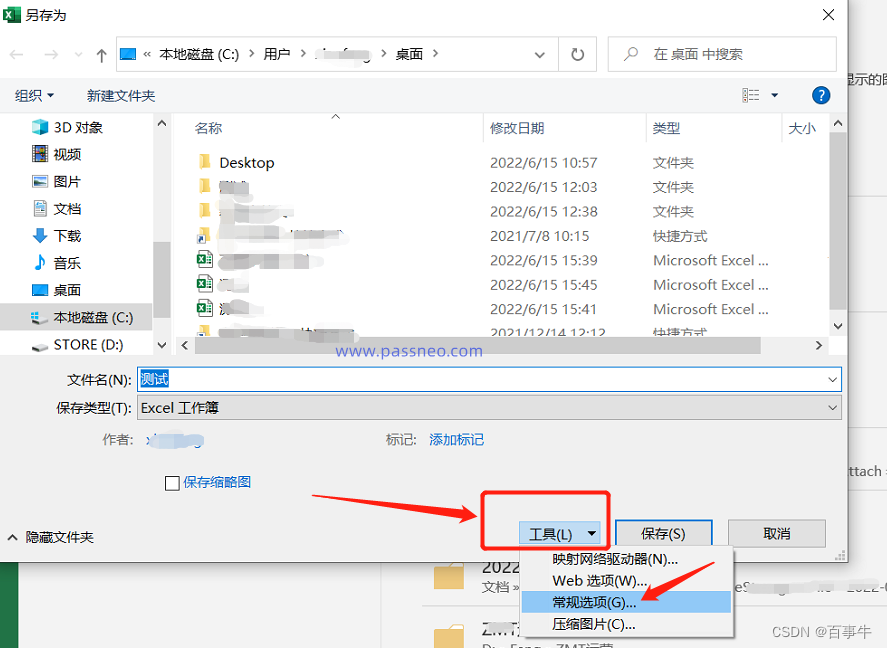

方法二

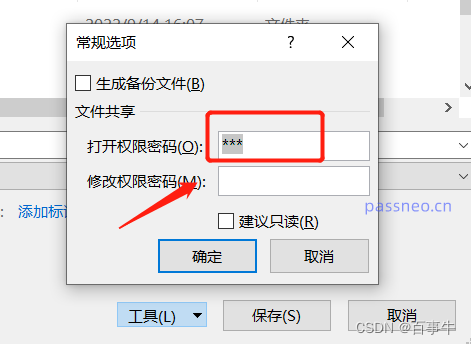

1.通过密码打开Excel后,点击菜单选项卡【文件】,调出【另存为】对话框,再点击【工具】选项列表中的【常规选项】;

2.弹出【常规选项】对话框后,可以看到【打开权限密码】一栏里已经存在密码,这也就是原本设置的密码。

同样的,选中密码并删除,然后保存文件,Excel的“打开密码”就解除了。

方法三:

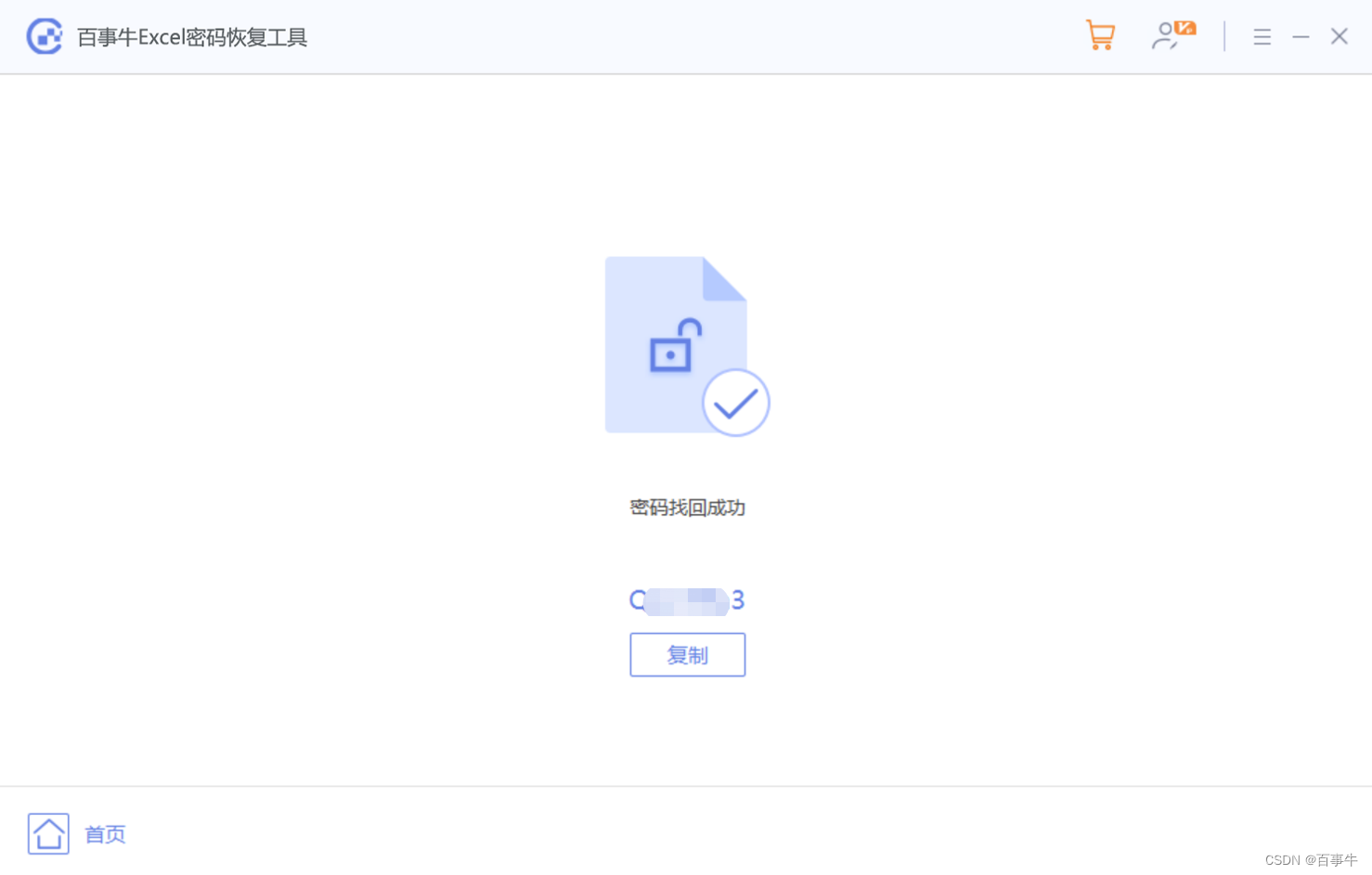

“方法一”和“方法二”都是记得密码的情况下,不想每次打开Excel都做“输密码”这个步骤,需要解除密码。但有时候我们还会遇到一种情况,就是把Excel的“打开密码”忘记了,如果是这种情况,我们可以试试“方法三”中的工具。

Excel忘记密码后,我们无法直接去除“打开密码”,但可以借助工具把密码找回来。

比如小编使用的Excel工具,工具中的【找回密码】模块就是用来找回Excel“打开密码”的。

点击【找回密码】模块后,可以看到工具里提供了4种找回方法,只需要将Excel表格导入工具,然后选择合适的方法按提示操作。

输入相关信息后等待密码找回即可。

以上就是解除Excel“打开密码”的3个方法,希望对大家有所帮助!

)