在这个数字化快速发展的年代,云原生安全变得越来越重要。我明白对于很多朋友来说,这是一个既新奇又复杂的领域。因此,我整合了以往的专业积累,精心打造了一个专门讲解云原生安全的系列课程,目的是能给大家带来有价值的知识解析。

为了让每位朋友都能找到适合自己的学习方式,同时支持课程能持续地更新下去,我决定这样安排课程内容和形式:

免费版:通过采用图文形式简洁明了地概述每个课程的关键知识点,适合快速获取云原生安全的基本知识。

付费视频版:提供详细的视频讲解,深入理解和掌握每个主题。价格按视频长度,定价从1至10元不等,既经济实惠,又内容丰富。

我相信,在这个课程中,我们都能在这个课程中有所收获。让我们一起探索云原生的世界,提升自己的技术实力吧!

在本节课程中,我们将一起探讨K8s集群中存在的安全风险,学习以下内容:

容器编排系统:介绍容器编排系统的概念和作用。

K8s知识体系框架:了解Kubernetes的知识体系框架。

K8s集群架构和组件:理解K8s集群的架构和各个组件的作用。

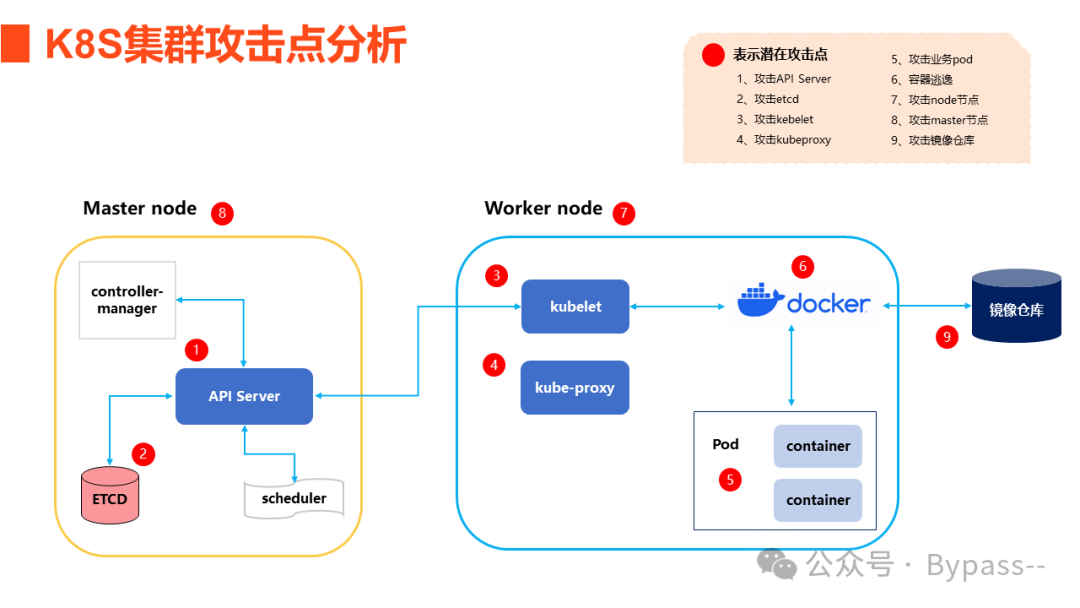

K8s集群攻击点分析:分析Kubernetes集群可能存在的安全攻击点。

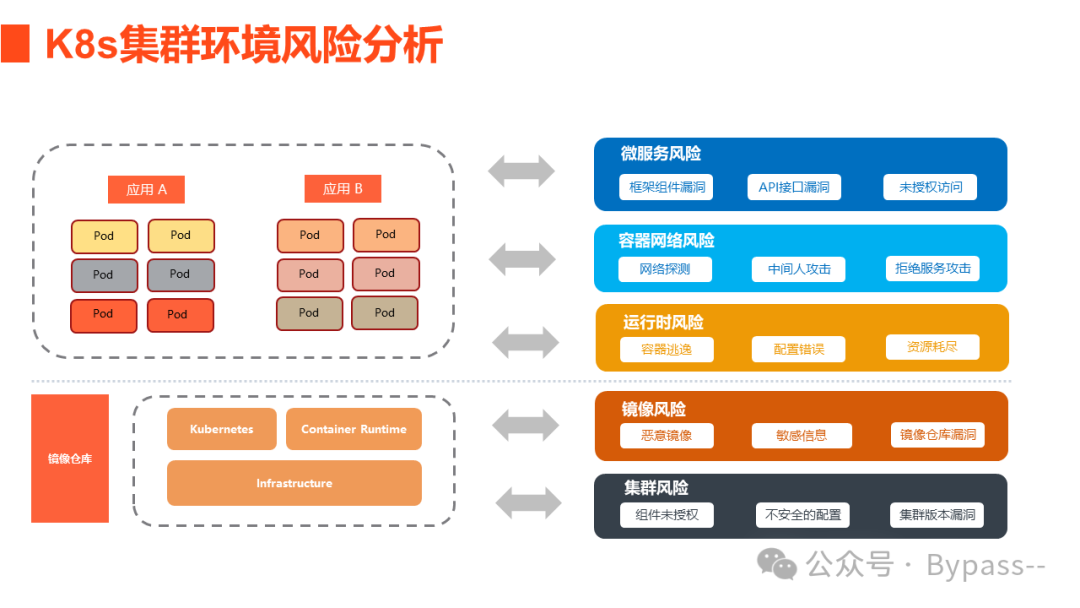

K8s集群环境风险分析:探讨Kubernetes集群环境可能存在的风险。

如果将Docker比喻为一种打包工具,它解决的是软件运行环境的标准化问题。而容器编排系统则相当于一套自动化管理工具,你只需要将应用程序的部署要求告诉K8s,它就会负责创建和管理相关的资源,使得应用程序的部署变得非常简单和高效。

在本节课程中,我们通过了解K8s集群架构和组件,然后以此为切入点,从攻击者的视角来分析K8S集群架构下可能存在的攻击点,识别k8s集群环境中的的安全风险。

通过对K8s集群架构下可能存在的攻击点进行分析,我们可以总结出比较常见的两种攻击路径:

第一种攻击路径:利用K8s集群组件的不安全配置,攻击者可以通过利用这些组件的漏洞或未授权访问来获取对集群和节点的控制权。

第二种攻击路径:通过镜像投毒或是攻击业务容器获取起始攻击点,攻击者可以利用容器逃逸,从容器中逃逸到节点的宿主机,通过信息收集和横向移动逐步扩大攻击范围,最终接管整个集群。

结合对容器环境的安全风险识别以及K8s集群架构的攻击点分析,我们可以将K8s集群环境的安全风险归纳为集群风险、镜像风险、运行时风险、容器网络风险、微服务风险。

视频讲解:《云原生安全攻防》--K8S集群攻击点分析

CVE复现)

)

)

:复杂度详解)