目录

一、网络安全框架

1.1 概述

1.2 IATF框架

1.2.1 框架来源

1.2.2 框架结构图

1.2.3 框架内容

1.2.3.1 人(People)

1.2.3.2 技术(Technology)

1.2.3.3 操作(Operation)

1.3 NIST网络安全框架

1.3.1 NIST安全架构概述

1.3.2 NIST发展历史

1.3.2.1 2013 年

1.3.2.2 2014年

1.3.3 NIST核心结构

1.3.3.1 功能

1.3.3.2 参考资料

1.3.4 NIST 风险管理计划实施步骤

1.3.4.1 划分优先级和范围

1.3.4.2 适应调整

1.3.4.3 创建当前配置文件

1.3.4.4 开展风险评估

1.3.4.5 创建目标配置文件

1.3.4.6 确定差距、展开分析并理清重点

1.3.4.7 实施行动计划

二、云安全参考架构

2.1 概述

2.2 云计算安全参考架构

2.2.1 参考架构图

2.2.2 参考架构说明

2.3 CSA云参考模型

2.3.1 CSA云参考模型架构图

2.3.2 CSA云参考架构内容说明

2.4 IBM基于SOA的云通用安全架构

2.4.1 架构图

2.4.2 架构内容说明

2.5 等保2.0云安全防护技术框架

2.5.1 等保2.0云安全防护技术框架图

2.5.2 架构内容说明

一、网络安全框架

1.1 概述

网络安全框架主要介绍由美国国家安全局组织专家编写的IATF框架和美国国家标准技术研究院 (NIST)编写的NIST框架。

1.2 IATF框架

1.2.1 框架来源

信息保障技术框架(Information Assurance Technical Framework, IATF)是由美国国家安全局组织专家编写的一个全面描述信息安全保障体系的框架。

1.2.2 框架结构图

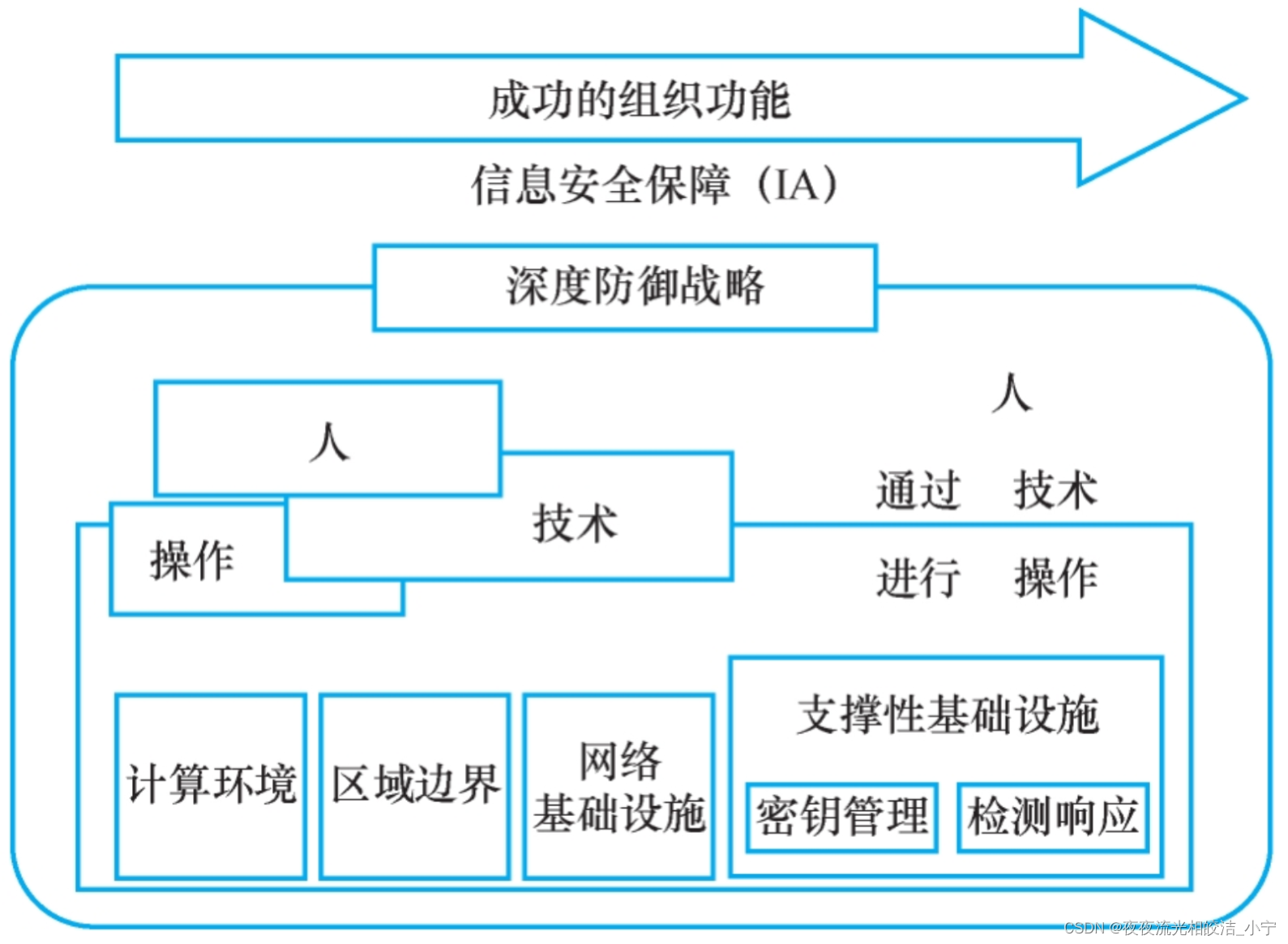

其结构如下图所示。

1.2.3 框架内容

IATF首次提出了信息保障需要通过人、技术、操作来共同实现组织职能和业务运作的思想,同时针对信息系统的构成特点,从外到内定义了四个主要的关注领域,包括网络基础设施、区域边界、计算环境和支撑性基础设施。完整的信息保障体系在技术层面上应实现保护网络基础设施、保护网络边界、保护计算机环境和保护支撑性基础设施,以形成“深度防护战略”。

1.2.3.1 人(People)

人是信息体系的主体,是信息系统的拥有者、管理者和使用者,是信息保障体系的核心,是第一位的要素,同时也是最脆弱的。正是基于这样的认识,安全管理在安全保障体系中就愈显重要,可以这么说,信息安全保障体系,实质上就是一个安全管理的体系,其中包括意识培训、组织管理、技术管理和操作管理等多个方面。

1.2.3.2 技术(Technology)

技术是实现信息保障的重要手段,信息保障体系所应具备的各项安全服务就是通过技术机制来实现的。当然,这里所说的技术,已经不单是以防护为主的静态技术体系,而是防护、检测、响应、恢复并重的动态的技术体系。 版权申明:本站文章均来自网络.

1.2.3.3 操作(Operation)

或者叫运行,它构成了安全保障的主动防御体系,如果说技术的构成是被动的,那操作和流程就是将各方面技术紧密结合在一起的主动的过程,其中包括风险评估、安全监控、安全审计、跟踪告警、入侵检测、响应恢复等内容。

1.3 NIST网络安全框架

1.3.1 NIST安全架构概述

美国国家标准技术研究院 (NIST) 是一个非监管机构,旨在通过推进测量科学、标准和技术来促进创新。 NIST 网络安全框架 (NIST CSF) 由标准、指南和最佳实践组成,可帮助组织改善网络安全风险管理。

NIST CSF 的设计灵活,可与各行各业任何组织中的现有安全流程相集成。 这是一个良好的开端,由此几乎可在美国的任何私营机构中实施信息安全和网络安全风险管理。

1.3.2 NIST发展历史

1.3.2.1 2013 年

2013 年 2 月 12 日,美国发布第 13636 号行政命令 (EO) —“改善关键基础设施网络安全”。 NIST 自此开始与美国私营部门合作,旨在“确定现有的自愿共识标准和行业最佳实践,以将其构建成网络安全框架”。这次合作带来了 NIST 网络安全框架 V1.0。

1.3.2.2 2014年

2014 年的《网络安全增强法案》(CEA) 扩大了 NIST 在制定网络安全框架方面的工作范围。 如今,NIST CSF 仍然是美国所有行业中采用最广泛的安全框架之一。

1.3.3 NIST核心结构

1.3.3.1 功能

- 识别: 为了防范网络攻击,网络安全团队需要深入了解组织中最重要的资产和资源。 识别功能包括资产管理、业务环境、治理、风险评估、风险管理策略和供应链风险管理等类别。

- 保护:保护功能涵盖了许多技术和物理安全控制举措,用于开发和实施适当的保障措施和保护关键基础架构。 这些类别包括身份管理和访问控制、意识和训练、数据安全、信息保护流程和程序、维护和保护技术。

- 检测:检测功能实施了向组织发出网络攻击警报的措施。 检测类别包括异常和事件、安全持续监视和检测过程。

- 响应:响应功能类别可确保对网络攻击和其他网络安全事件做出适当的响应。 具体类别包括响应规划、通信、分析、缓解和改进。

- 恢复:万一出现网络攻击、安全漏洞或其他网络安全事件,恢复活动会实施网络安全永续计划,确保业务连续性。 恢复功能包括恢复计划改进和通信。

1.3.3.2 参考资料

NIST CSF 的“参考资料”可在功能、类别、子类和其他框架的特定安全控制措施之间建立直接关联。 这些框架包括互联网安全中心 (CIS) 控制、COBIT 5、国际自动化学会 (ISA) 62443-2-1:2009、ISA 62443-3-3:2013、国际标准化组织和国际电工委员会 27001:2013** 以及 **NIST SP 800-53 Rev. 4。

NIST CSF 既不指导如何清点物理设备和系统,也不指导如何清点软件平台和应用,它只是提供需要完成的任务的清单。 组织可以自行选择方法来执行清单。 如果组织需要进一步的指导,它可以参考其他补充标准中相关控制的参考资料。 CSF 中有大量适用于网络安全风险管理需求的工具,供组织自由选择。

1.3.4 NIST 风险管理计划实施步骤

NIST 网络安全框架围绕如何制定或改进信息安全风险管理计划提供了分步指南:

1.3.4.1 划分优先级和范围

清楚了解项目范围,并确定优先事项。 明确高级业务或任务目标和业务需求,并确定组织的风险承受能力。

1.3.4.2 适应调整

评估组织的资产和系统,并确定组织可能会接触到的适用法规、风险方法和威胁。

1.3.4.3 创建当前配置文件

当前配置文件是组织当前如何管理风险的快照,由 CSF 的类别和子类定义。

1.3.4.4 开展风险评估

评估运营环境、新出现的风险和网络安全威胁信息,确定可能影响组织的网络安全事件的发生概率和严重性。

1.3.4.5 创建目标配置文件

目标配置文件代表信息安全团队的风险管理目标。

1.3.4.6 确定差距、展开分析并理清重点

通过确定当前配置文件和目标配置文件之间的差距,信息安全团队可以制定行动计划,包括可衡量的里程碑事件和填补这些差距所需的资源(人员、预算和时间)。

1.3.4.7 实施行动计划

实施第 6 步中定义的行动计划。

二、云安全参考架构

2.1 概述

云安全参考架构内容,主要介绍了NIST建立的云计算参考架构内容、CSA云参考模型、IBM基于SOA的云通用安全架构以及国内等保2.0云安全防护技术框架等的相关内容。

2.2 云计算安全参考架构

2.2.1 参考架构图

为了清晰地描述云服务中各种角色的安全责任,需要构建云计算安全参考架构,总结出云计算角色、角色安全职责、安全功能组件以及它们之间的关系。基于云计算的特性、三种服务模式与五类角色,NIST建立的云计算安全参考架构如下图所示。

2.2.2 参考架构说明

该架构将云生态角色划分为云服务客户(云消费者)、云服务商(云提供者)、云基础网络运营者、云审计者和云代理者五类,包括云服务协同安全、服务管理安全、服务聚合安全、服务仲裁安全、服务中介安全、云审计环境安全以及安全传输支持等组成部分。在安全防护设计时,强调在5类角色框架基础上,附加安全功能层实施安全防护,基于各类角色进行安全责任分解和细化,明确各方安全职责和防护措施,从而形成云计算安全防护整体框架。

2.3 CSA云参考模型

2.3.1 CSA云参考模型架构图

CSA在NIST分层模型基础上,按照系统分层模型进行安全控制模型映射,基于云服务的层次类型和云安全合规性要求进行差距分析,将安全控制模型映射到SPI(SaaS、PaaS和IaaS)分层模型上,通过差距分析输出整个云平台的安全状态和防护策略,形成云安全分层控制模型,如图所示。

2.3.2 CSA云参考架构内容说明

云安全联盟CSA标准根据ISO/IEC 17789定义的云计算层次框架(资源层、服务层、访问层、用户层和跨层功能),并结合安全业务特点,定义了云计算安全技术要求框架。

用户层是用户接口,通过该接口,云服务用户和云服务提供者及其云服务进行交互,执行与用户相关的管理活动,监控云服务;

访问层提供对服务层能力进行手动和自动访问的通用接口,这些能力既包含服务能力,也包含管理能力和业务能力;资源层分为物理资源和资源抽象与控制两部分;

服务层是对云服务提供者所提供服务的实现,包含和控制实现服务所需的软件组件,并安排通过访问层为用户提供云服务;

安全服务即以服务的方式提供的安全能力,云服务提供者可通过提供安全服务协助用户做好客户安全责任范围内的安全防护。

2.4 IBM基于SOA的云通用安全架构

2.4.1 架构图

IBM公司基于面向服务的体系架构(Service Oriented Architecture, SOA)服务化理念,提出了一种云通用安全架构,如图所示。

2.4.2 架构内容说明

它的主要思想是把安全和安全策略作为一种通用服务来支持用户定制和配置,满足不同用户在安全方面的个性化需求。

基于服务的安全架构强调安全服务化,强调安全与平台松耦合。云安全资源通过服务化、资源池化、虚拟化管理,对外提供统一的服务接口,能够整合不同厂商的安全服务,屏蔽不同安全产品之间的差别,实现安全措施平滑更换和升级,同时给予用户更加灵活的选择权。

2.5 等保2.0云安全防护技术框架

2.5.1 等保2.0云安全防护技术框架图

等保2.0云安全防护技术框架按照物理资源层、虚拟资源层和服务层进行了分层防护设计,并在服务层面强调了基于用户的安全防护设计,最终形成了以计算环境安全为基础,以区域边界安全、通信网络安全为保障,以安全管理中心为核心的“一个中心、三重防护”的信息安全整体保障体系,如图所示。

2.5.2 架构内容说明

等保2.0对云计算安全防护的思想是用户通过安全的通信网络以网络直接访问、API接口访问和Web服务访问等方式安全地访问云服务商提供的安全计算环境。

计算环境安全包括资源层安全和服务层安全。

资源层分为物理资源和虚拟资源,需要明确物理资源安全设计技术要求和虚拟资源安全设计要求。

服务层是对云服务商所提供服务的实现,包含实现服务所需的软件组件。

根据服务模式的不同,云服务商和云服务用户承担的安全责任不同。服务层安全设计需要明确云服务商控制资源范围内的安全设计技术要求,并且云服务商可以通过提供安全接口和安全服务为云服务用户提供安全技术和安全防护能力。

云计算环境的系统管理、安全管理和安全审计由安全管理中心统一管控。结合本框架对不同等级的云计算环境进行安全技术设计,同时通过服务层安全支持对不同等级的云服务客户端(业务系统)进行安全设计。

好了,本次内容就分享到这,欢迎大家关注《云计算安全》专栏,后续会继续输出相关内容文章。如果有帮助到大家,欢迎大家点赞+关注+收藏,有疑问也欢迎大家评论留言!

:模板--类模板](http://pic.xiahunao.cn/[C++提高编程](二):模板--类模板)

)

)

中的string类)