edu教育证书站之路

0x01 信息收集

通过fofa,子域名收集等相关工具搜索域名

定位到站点:htps://xx..edu.cn/x/xx/

0x02 寻找接口

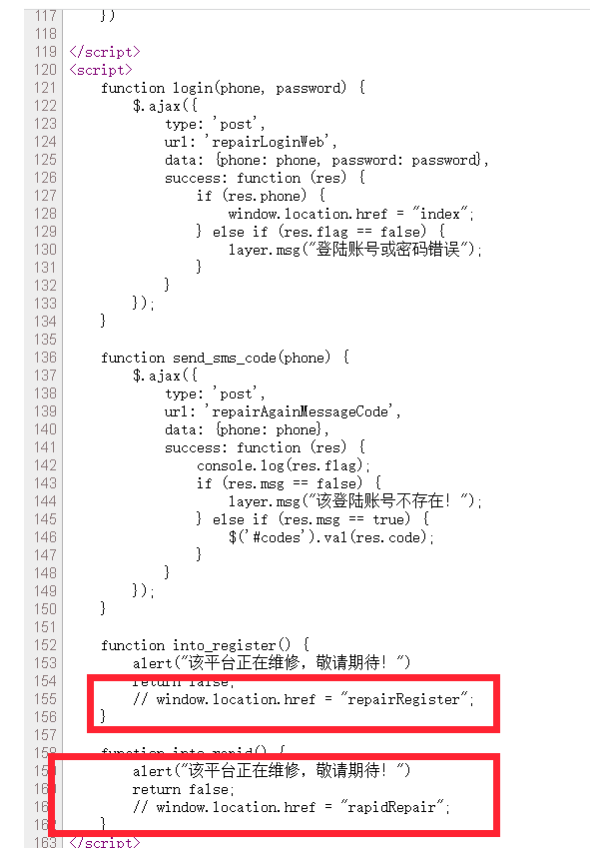

通过f12寻找相关的js,发现有其他的页面

0x03 拼接路径

https://xx.xx.edu.cn/xx/xx/repairResgister

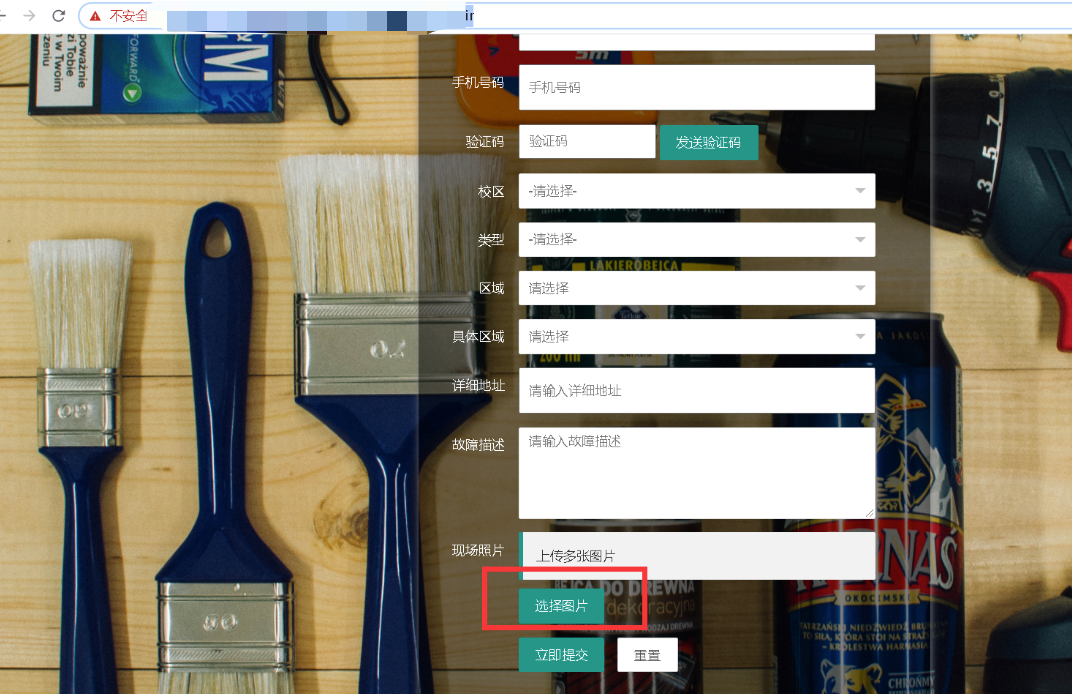

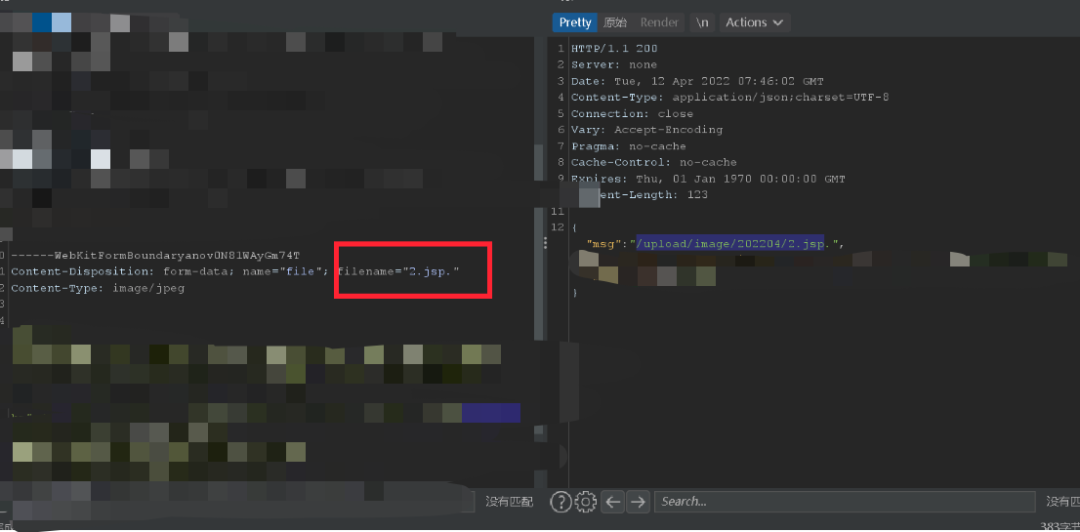

之后未授权获取到注册用户的页面中,发现有一个上传图片进行上传

由于站点已修复,简单阐述一下:

html,jpg,txt,png等相关后缀可以进行上传,但进行jsp等相关的后缀并不能成功。如果是白名单,返回的页面只会显示:只能上传jpg,png等相关图片的后缀,但他并没有显示,所以初步判断这里是黑名单,之后进行上传图片马,还有通过空格,.,%00截断,来进行绕过。

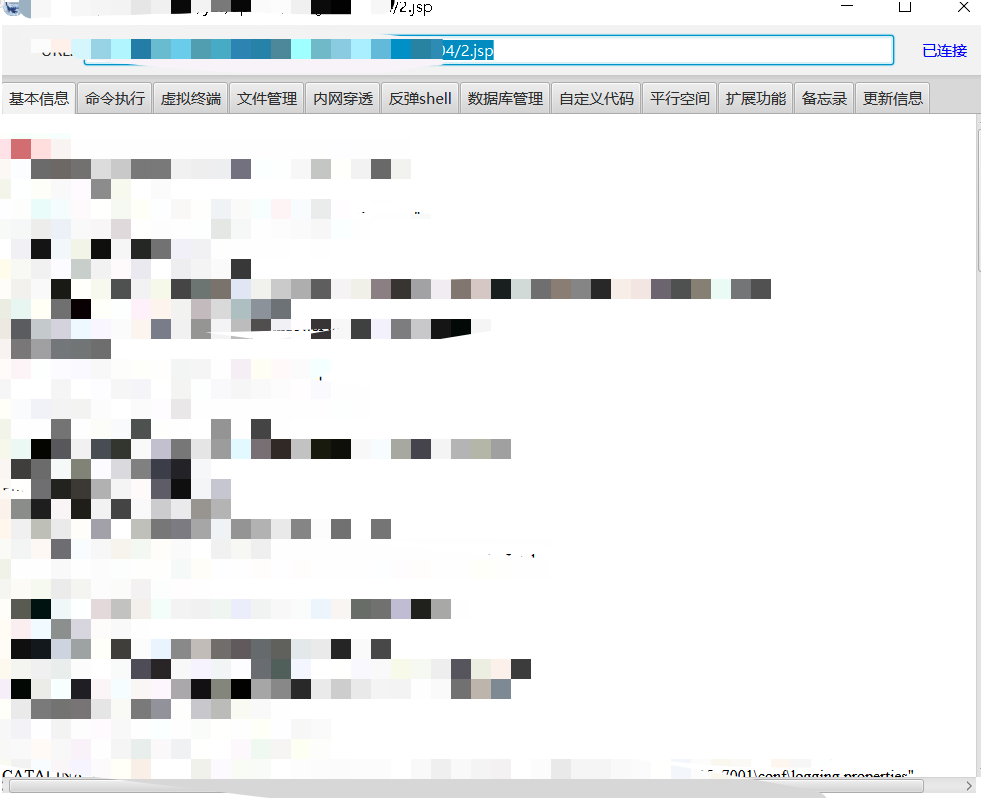

0x04 权限

成功getshell

声明:⽂中所涉及的技术、思路和⼯具仅供以安全为⽬的的学习交流使⽤,任何⼈不得将其⽤于⾮法⽤途以及盈利等⽬的,否则后果⾃⾏承担。所有渗透都需获取授权!

免费领取安全学习资料包!

渗透工具

技术文档、书籍

面试题

帮助你在面试中脱颖而出

视频

基础到进阶

环境搭建、HTML,PHP,MySQL基础学习,信息收集,SQL注入,XSS,CSRF,暴力破解等等

应急响应笔记

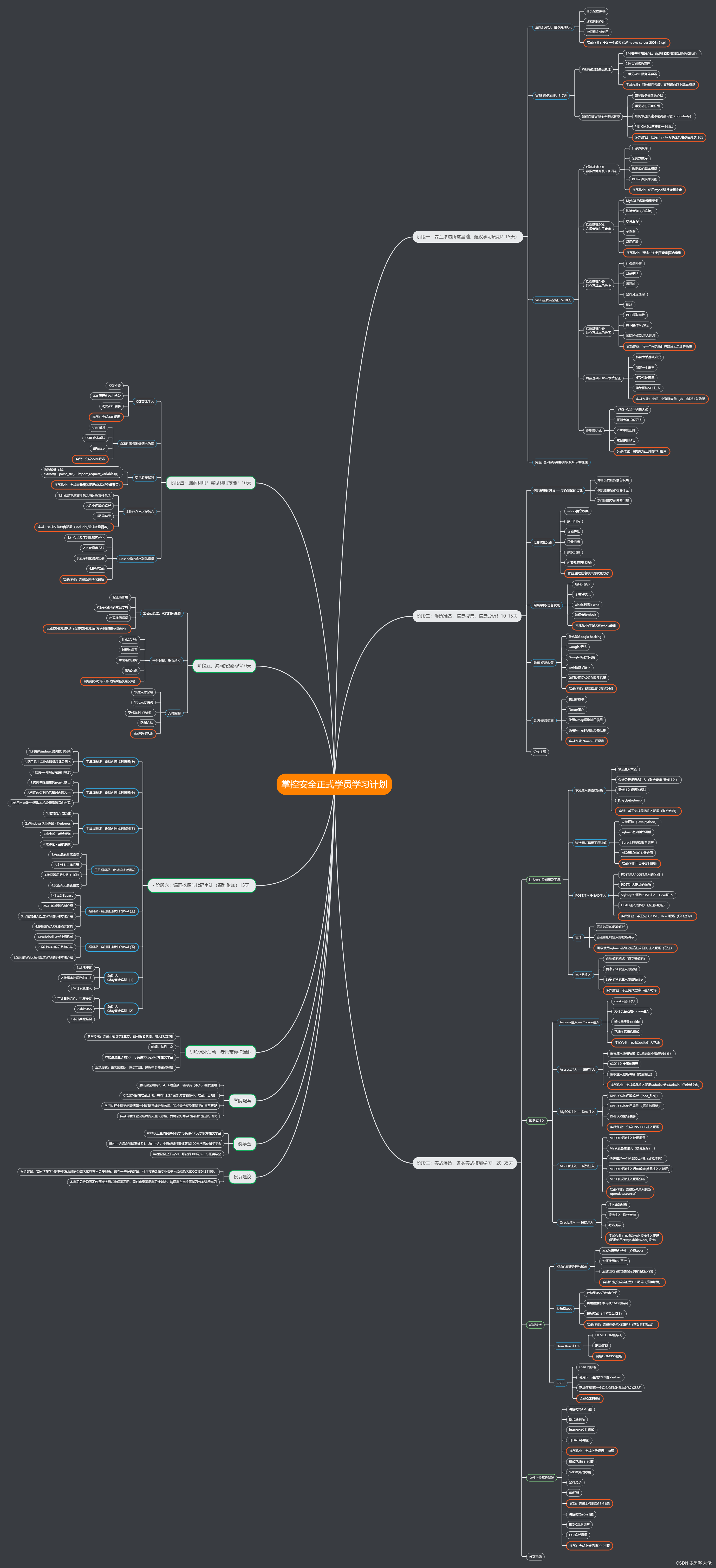

学习路线

)

:ZK 集群的部署)

)

)

)