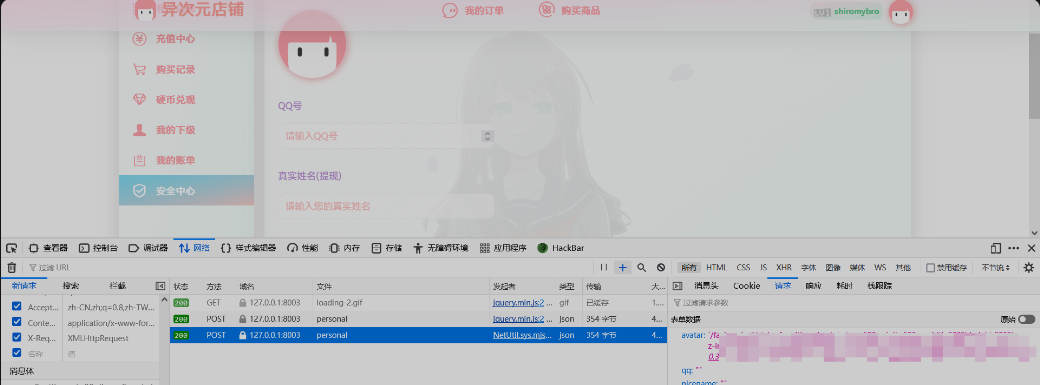

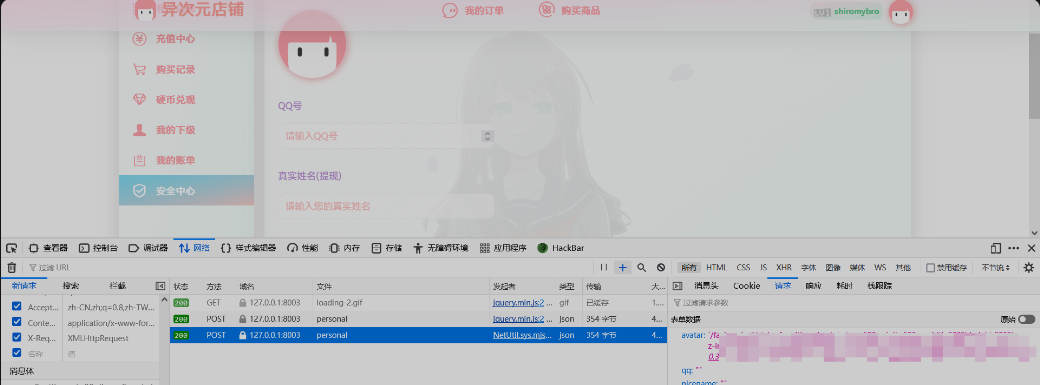

异次元商店头像上传处存在存储型XSS注入(user、admin均存在)。其中,user处有过滤,admin无。

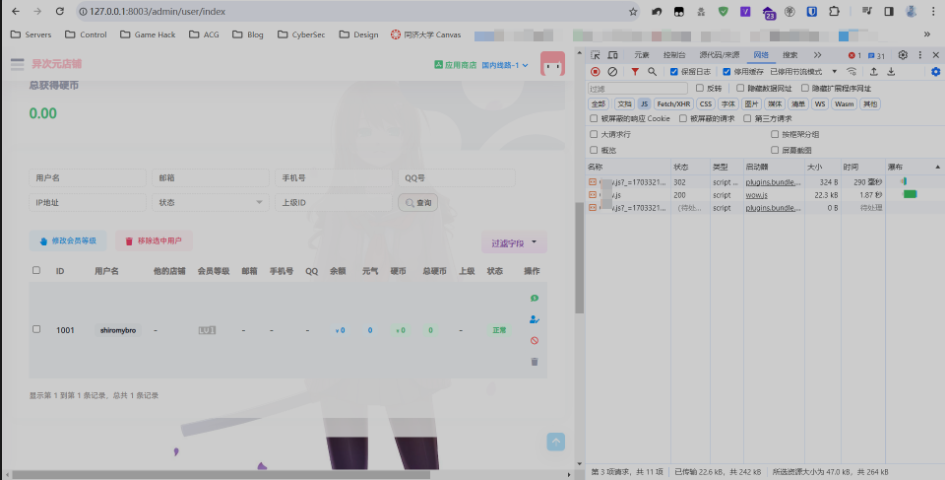

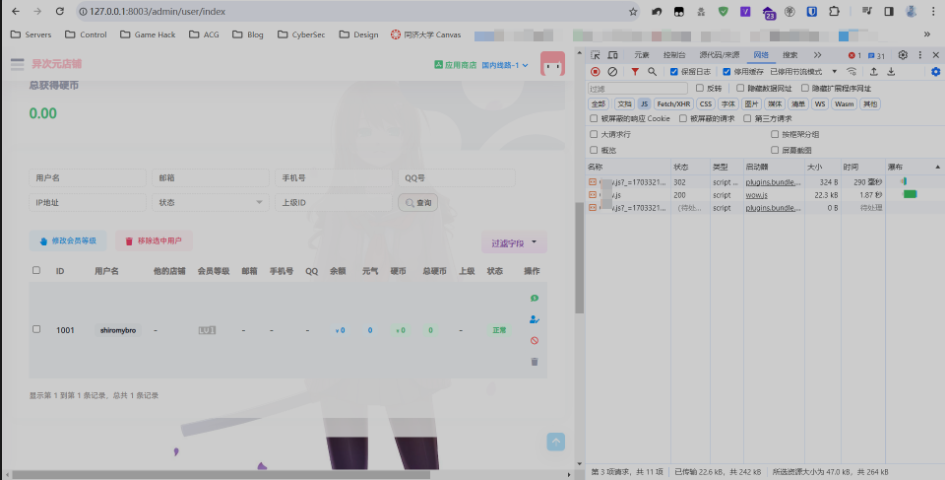

将恶意脚本插入后,管理员访问用户管理页面即可执行恶意脚本。

恶意脚本执行后,会新增一个管理员用户,进而获得权限。

鉴于漏洞还没有泛滥,而且很多站都有漏洞。EXP暂时不公开。

需要学习可以加入知识星球

本文链接: https://www.黑客.wang/wen/c553aea127604581.html

异次元商店头像上传处存在存储型XSS注入(user、admin均存在)。其中,user处有过滤,admin无。

将恶意脚本插入后,管理员访问用户管理页面即可执行恶意脚本。

恶意脚本执行后,会新增一个管理员用户,进而获得权限。

鉴于漏洞还没有泛滥,而且很多站都有漏洞。EXP暂时不公开。

需要学习可以加入知识星球

本文链接: https://www.黑客.wang/wen/c553aea127604581.html

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.mzph.cn/news/630763.shtml

如若内容造成侵权/违法违规/事实不符,请联系多彩编程网进行投诉反馈email:809451989@qq.com,一经查实,立即删除!