命令注入攻击是网络安全领域的一种严重威胁,它允许攻击者在易受攻击的应用程序上执行恶意命令。

这种攻击通常发生在应用程序将用户输入错误地处理为操作系统命令的情况下。  什么是命令注入攻击

什么是命令注入攻击

定义:命令注入攻击发生在攻击者能够在易受攻击的应用程序中注入并执行恶意的系统命令时。

工作原理:如果应用程序未对用户输入进行适当的验证和清理,攻击者可以注入恶意命令,这些命令会被应用程序以服务器的权限执行。

案例展示: 某网站输入命令生成报告时,系统没有适当地验证或清理输入。 这意味着如果输入了恶意命令,系统可能会执行。

攻击示例 攻击者获取了网站管理员的登录凭据(通过网络钓鱼攻击或其他手段)。 登录后,他们访问报告生成页面,并在输入字段中插入了恶意命令:

report.csv; rm -rf / –no-preserve-root

这个命令的意图是在生成report.csv报告的同时,执行一个删除服务器上所有文件的命令。

攻击结果: 由于后台系统未对输入进行有效的验证和清理,该命令被执行。服务器上的数据被删除,导致网站瘫痪和数据丢失,给公司带来了严重的财务和声誉损失。

命令注入攻击的危害

系统控制:攻击者可能获得对服务器的控制,执行任意命令。 数据泄露:通过命令注入攻击,攻击者可能访问敏感数据。 系统破坏:攻击者可能利用此攻击对系统造成损害,如删除重要文件。

如何防御命令注入攻击

严格的输入验证:对所有用户输入进行严格的验证,确保输入不包含任何可执行的命令或特殊字符。 使用安全的API:避免使用可能执行用户输入的系统命令的函数。使用安全的API来处理用户输入。 最小化权限:确保执行外部命令的应用程序具有最小的必要权限,限制潜在的危害。 适当的错误处理:避免在应用程序中公开显示错误消息,这些消息可能被利用来发现可被攻击的点。 日志记录与监控:记录并监控所有外部命令执行活动,以便及时发现可疑行为。 防御命令注入的最佳实践 安全编码培训:对开发人员进行安全编码的培训,强调防御命令注入的重要性。 代码审查:实施严格的代码审查过程,确保所有代码都遵循安全的编程实践。 自动化测试:利用自动化工具来测试应用程序,以发现可能的命令注入漏洞。

命令注入攻击是一种严重的安全威胁,能够使攻击者在服务器上执行恶意命令。通过 实施严格的输入验证、使用安全的API、最小化权限、适当的错误处理以及日志记录和监控,可以有效地防御这种攻击。 更重要的是,开发团队需要具备安全意识,并在整个开发过程中始终将安全作为优先考虑。

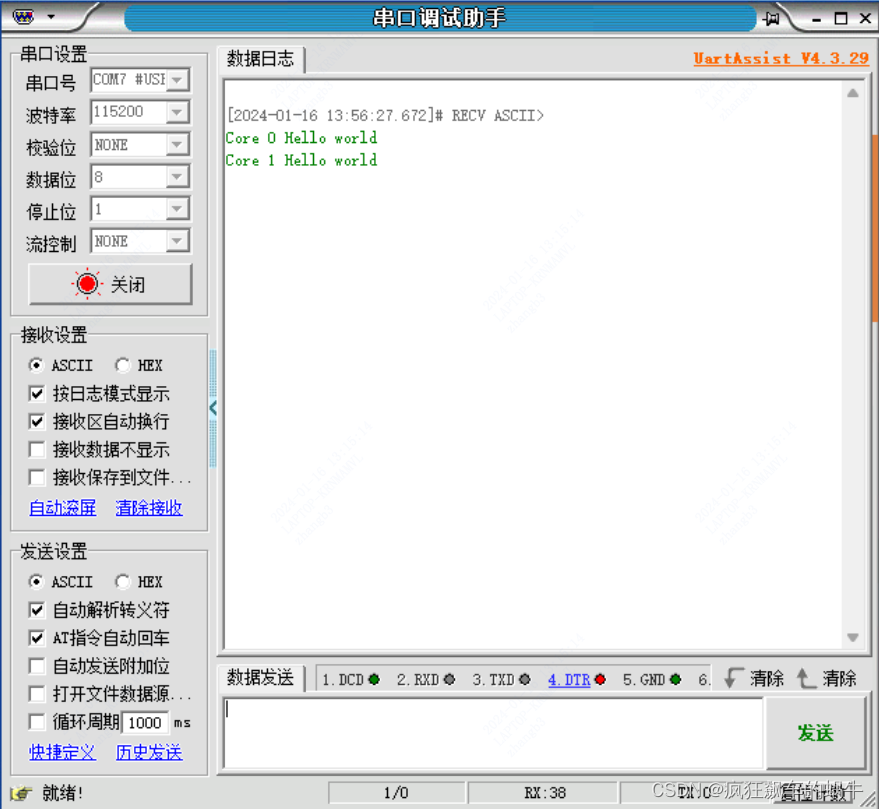

为了有效防御命令注入攻击,部署Web应用防火墙(WAF)是一种关键的安全措施。WAF可以作为服务器和外部通信之间的安全屏障,提供额外的保护层来防止恶意攻击。以下是使用WAF防御命令注入攻击的关键点:

实时监控和过滤:WAF持续监控进出应用程序的流量,并过滤掉那些包含恶意命令模式的请求。通过对请求内容的深度检查,WAF能够识别并阻止潜在的命令注入尝试。

定制化规则和策略:WAF允许用户根据自身应用的特性定制安全规则。这些规则可以特别针对命令注入攻击的常见模式,从而更有效地拦截这类攻击。

错误处理和响应:在检测到可疑请求时,WAF可以配置为自动阻止请求,并在必要时触发警报。这有助于及时响应潜在的安全威胁,同时避免敏感信息泄露。

日志记录与分析:WAF提供详尽的日志记录功能,记录所有被拦截的攻击尝试。这些日志对于事后分析、识别攻击模式和改进安全策略非常有价值。

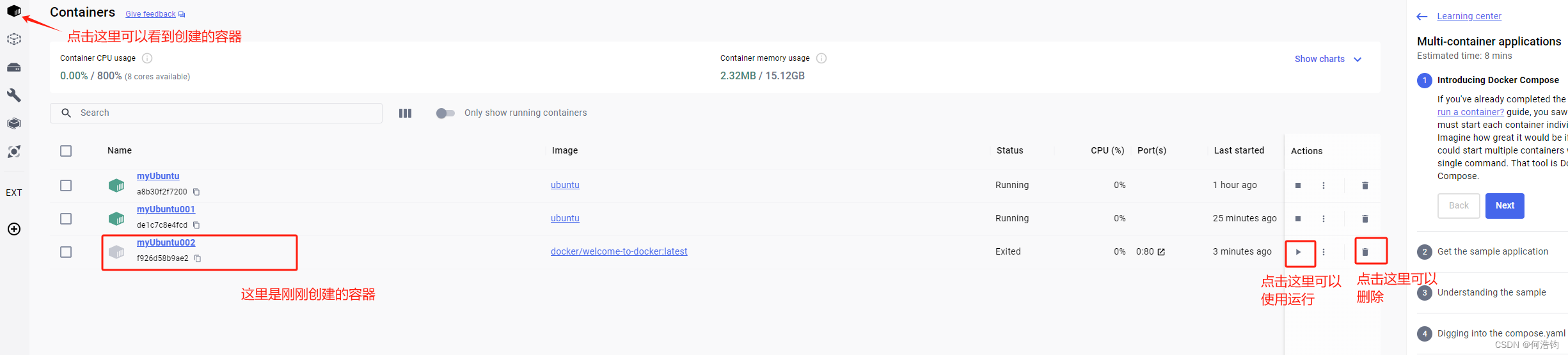

在选择WAF产品时,雷池社区版WAF是一个值得考虑的选择。作为一个免费且功能丰富的Web应用防火墙,它为中小企业和个人用户提供了强大的网络安全保护。雷池社区版WAF不仅易于部署和维护,而且得益于其广泛的社区支持,能够及时更新以应对新兴的网络安全威胁。自行百度搜索安装即可。