天下没有免费的午餐,更没有免费的流量。以电商为例,最疯狂的时候,某电商平台单个获客成本接近400元。作为互联网的稀缺资源,流量的成本不断冲击着企业运营红线。

而就当企业盯着成本、守着转化时,网络黑产已完成对平台的流量渗透。随着互联网的快速发展,网络空间生态治理变得极为复杂。

2021年,全网61.5%的流量源自黑灰产的恶意交互,这批不可信的流量,不仅数量庞大,且增速迅猛。在脚本程序以及群控云控设备的加持下,网络黑灰产攻击变得更加隐蔽与多样化、技术上更加复杂。同时,在获取资源效率上,超出正常用户近800倍。一旦这些资源被交易,便是企业损失的开端。

如今,黑产已经形成了一个成熟的产业链,彼此有着明确的分工。受到"低门槛赚快钱"的诱惑,每年都不断有人加入黑产行列。在互联网红利已经结束的当下,各企业想方设法做增长,流量成本愈发昂贵。但流量成本的上升反而给黑产更大的作案动力,因需求驱动的流量,当中包含着更大的利润空间,从而让如今的黑产行业更加猖獗。源源不断的不可信流量通过伪装,涌向企业。而这些恶意流量不但对企业稀缺资源与资产形成垄断,并不断挤占着原本属于正常用户的空间,最终造成用户的大量流失。

因此,线上资产被流量绑架成为了企业当下急需解决的核心问题。针对这个困局,CSDN采访了国内恶意流量对抗领域的代表服务商——极验的创始人&CEO吴渊,围绕以下几个问题进行了深入探讨:

- 当下的黑灰产业都通过哪些方式破坏行业流量的平衡?

- 洞悉恶意流量攻击本质,可信流量治理如何帮助企业破局?

- 臃肿且低效,安全服务商打造安全产品的难点是什么?

- 极验颠覆传统字符验证码的行为验证历经9年,发展现状如何?

- 为什么说下一个十年“可信流量治理”将成为企业竞争力的关键?

极验创始人&CEO 吴渊

行为验证4.0是目前抵抗恶意流量的强盾

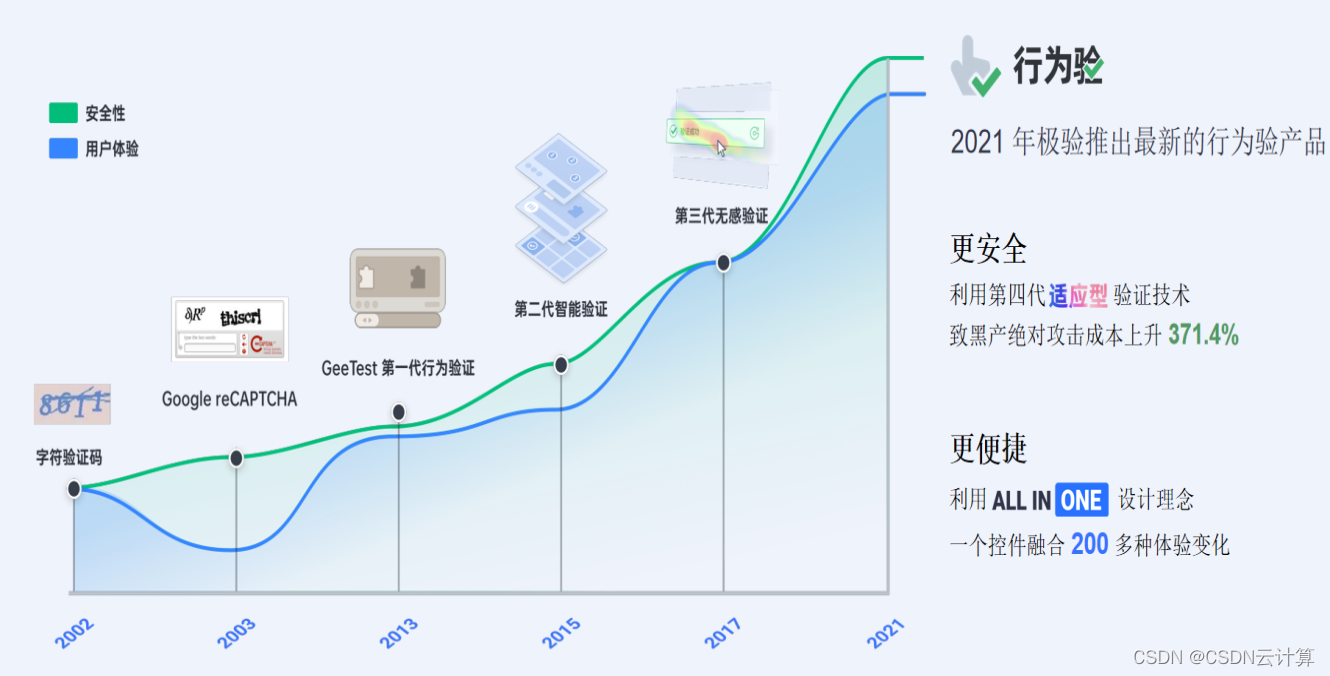

2012年,极验全球首创行为验证技术,利用生物特征与人工智能技术解决交互安全问题。经过9年不断创新和迭代,到2021年正式推出了行为验证4.0,整个产品发展过程如下:

第一代验证码通过鼠标的轨迹加上AI来分辨真人与机器;第二代验证技术为智能型验证,利用AI的能力,让所有客户的数据形成相应的网络,使得其中一家受到攻击时,其他在同一个网络里的企业自动防御同类型攻击;第三代验证码是无感式认证,利用多年积累下的庞大的黑产数据提前辨识可信与不可信流量;到如今的第四代适应型验证码,安全性与第三代相比高出3.78倍。

行为验证4.0 之所以能够将安全性提升3倍多,主要在于"以动制动":将数据包、校验、弹出验证等环节拆分为7个部分,每隔一段时间将每一个部分做一次动态更新,在黑产做完攻击准备时,防御手段已经变化2-3次了,让黑产的攻击手段变得无效。针对黑产核心能力而推出的对抗方案,通过提高黑产的攻击成本,帮助企业实现灵活动态的防控效果。

揭秘当下黑灰产业恶意流量攻击的方式

经过9年时间的发展,极验正在为超过32万家网站和App提供对抗黑灰产恶意流量的安全产品和服务,因此对黑灰产破坏行业流量的方式最为熟悉。据极验创始人&CEO吴渊介绍,网络黑色产业链已经非常成熟与完善,而国内黑灰产犯罪团伙更为复杂、精细。通过一些技术手段以及设备支撑,他们可以拥有相较于正常用户更高的效率,这些手段主要分为三类:

1. 通过批量模拟行为,利用计算机程序或者模拟器获得行为上效率的提升,达到高效率获取有效资源的效果;

2. 通过卡商、料商与养号平台,囤积大量身份信息(身份证号、手机号等),用于黑产身份伪装,获得身份上效率的提升;

3. 使用群控、云控等方式,通过云控黑产突破了设备的限制,获得设备上的高效。

通过以上三种能力手段,黑产便能实现三种非常规的能力:模拟行为能力、伪造身份能力、云控设备能力。

在效率上提升的同时,黑产链条也在不断完善与升级。以数据黑产为例,早期的数据交易模式是由不同渠道人员窃取数据后交由中介处理,再由中介销售给下游团伙,产业链交易各方较为分散且隐蔽。而当下的数据黑产,有的甚至披上了“合法”的外衣,摇身一变成为新型数据公司替代了传统的数据中介。依靠强大的产业链条支撑,黑灰产攻击成本越来越低并且越来越高效,这与企业高昂的营销投入,以及疲于应付的风控形成强烈反差。

洞悉黑产恶意流量攻击的本质,可信流量治理的底层技术逻辑

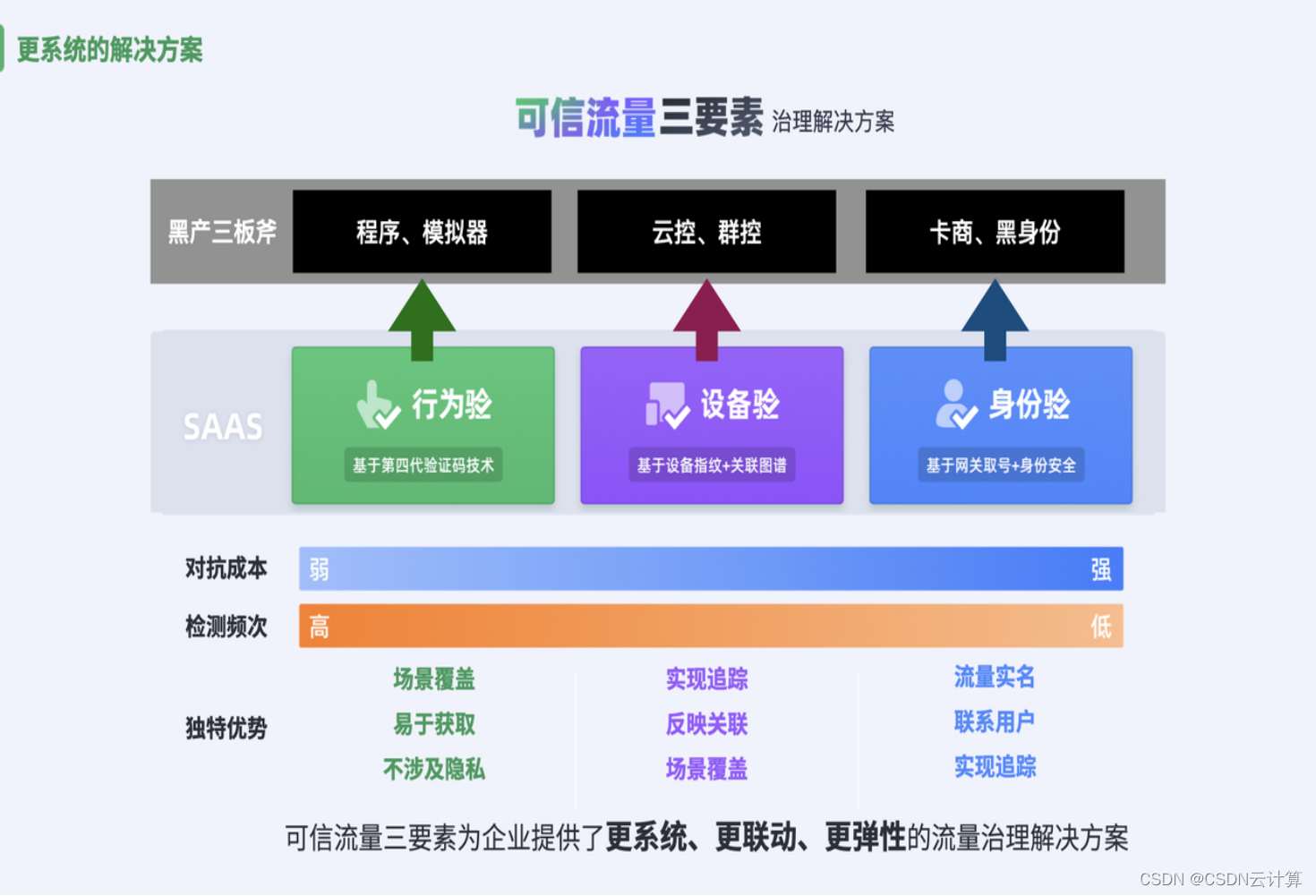

吴渊告诉我们,多数人以为黑产是基于场景使用固定的方法进行作案,但实际上黑产会跟随不同的行业/场景进行变化。而面对高效且拥有庞大黑产链支撑的黑产团伙,目前市面上基于场景或行业打造的解决方案,实际上并不足以真正对抗黑产。经过不断总结提炼,极验发现一个流量的可信程度,主要由行为、身份、设备三要素决定的。所以,不论黑产如何变化,无外乎是以上述三种方式进行相应的整合或调整。

基于此,极验开创性打造了全新的三验产品体系,针对黑产的三大核心能力进行精准对抗,并于2021年下半年正式推出的"可信流量三要素"解决方案。三验产品体系具体如下:

1、行为验:极验第四代适应型验证技术,通过行为维度来分析流量是否可信,七层模块可应对不同的攻击模式,能够在单位周期内形成4374种变化,大幅提升黑产攻击成本,相较于上一代产品而言,黑产的绝对攻击成本上升了3.714倍。

2、身份验:利用本机认证接口,三网融合技术让手机身份验证从过去的15秒缩短到1秒,提高用户转化率超20%;同时利用风控隐形前置架构,做到提前辨识、联动、防御,也就是分析、记录、分析三个核心环节进行风控隐形前置,让风控反应周期前置0.5h-48h。在不影响体验的情况下实现黑产攻击的有效拦截。

3、设备验:摈弃指纹验证逻辑,通过底层逻辑聚焦各个设备的多维度数据,并建立设备可视化关系图谱,利用三维复核技术:历史复核、归因复核、风险复核让验设备更"安全",使流量可标记、设备可关联,为企业识别可信流量。

其中行为验利用分析行为维度数据,对可信流量进行识别与应对;身份验利用各类身份接口的校验,对可信流量进行识别与应对;设备验利用设备维度数据,对可信流量进行识别与应对。在需要对可信流量进行识别与分析的场景中,比如批量账号注册。其实三验都能从各自的维度进行解决,但各有优劣:

• 采用卡商、黑身份库来伪造身份,黑产成本较高,身份验能很好的识别出来该身份存在伪造特征,但检验次数很少,同时对客户有强打扰。

• 采用程序脚本、模拟器来伪造伪造行为,黑产成本较低,验行为能很好识别来黑产行为存在伪造特征,但检验次数可以很多,对客户打扰弱且体验好。

• 设备验基于设备指纹技术,将来自于同一设备的会话关联到一起,通过历史前后有关联的信息整合利用,从而能弥补行为验与身份验在时间与关联维度上的弱项,而且其对客户完全隐形的特点,可以作为底层技术应用到更多场景,并把更多场景的数据关联起来进行分析。

通过对标黑产模拟行为、伪造身份以及云控设备三大核心能力,极验为企业提供了更系统、更联动、更具弹性的流量治理解决方案。此外,在做安全时还需要考虑体验,降低损失和提高收益需要共同考虑,所以行为验体验通过All in One 的技术提高交互体验;身份验通过网关取号接口提高认证体验;设备验通过可视化的设备关系图谱给客户发现异常提高分析体验。这样,基于可信流量三要素的对抗方案就能够在最大程度做流量治理的同时,保证用户的良好体验。

臃肿且低效,如何突破安全产品的难点?

对于极验而言,"客户"是B端,但"用户"却是C端。在为B端企业提供服务的同时,也要重点考虑C端用户的使用体验。对此,吴渊表示,极验在设计产品初期就在会保证B端和C端的平衡,每一个产品都考虑了安全问题、用户体验、甚至企业内部沟通与管理的部分。

"去年年底我去拜访了接近20多家客户的安全部门负责人,我告诉他们,目前看到流量里面有61.5%都是不可信的流量,这些安全部门的负责人对于这个数据都表示认同,因为大家都意识到这个问题的严重性。"吴渊说。即便如今市场上提供的风控系统都能够识别出来这个占比,但处理率都在10%以下,并且这10%里大部分都是通过验证码进行处理的。

为什么会这样呢?我们以电商公司举例,比如,一家电商企业通过风控系统,识别出20,000个使用模拟器攻击的账号,正常来说,安全部门的负责人会主张将这些账号封禁掉,但这时候运营部门会认为每一个用户都是通过广告进行注册的,若流量拉新成本单个50元,一旦出现误封,公司将损失100万的成本,更为严重的是,误封将极大损伤企业的品牌口碑。

"所以当我们去做一个To B的产品时,我认为它解决的不只是一个技术的问题。如果单纯只是识别出61.5%的不可信流量,对于企业安全部门而言实际上是制造了一个负担,应该是帮他们解决如何更顺畅地与其他部门沟通,让解决方案落地。"吴渊表示。

所以,尤其是SaaS服务商,更不能只站在安全的视角去设计产品,还要站在整个公司的视角来考虑:安全、体验、企业内部对于安全问题的运营与相应的沟通都需要考虑,从一开始就基于这样的逻辑来设计产品,才能保持B端与C端两者之间的平衡。

流量治理的新十年

互联网的流量红利已经结束了,在前十年,大家追求的是流量的数量,但当数量见顶之后,未来十年将是企业追逐流量质量的时代。而流量质量这件事能否去做精细化的管理,如何拦截并处理大量虚假低质的不可信流量,并给予好的流量更好的待遇,将成为企业成功的关键。企业一旦实现对可信流量的治理,将不再被流量所绑架。

目前所互联网企业可信流量治理率只有10%,如果未来有一家公司可以在细致的指标下处理到20%~30%,则意味着它将在自己的行业里可以得到高于竞争对手两到三倍的利润。所以,未来谁能够将可信流量的治理率提高,谁就一定能成为自己行业里的领先者。