安全研究人员Sabri Haddouche发现了一个只需几行代码就可以让iPhone崩溃并重启的方法。

\\Sabri Haddouche在GitHub上发布了一个示例网页,只有15行代码,如果在iPhone或iPad上访问这个页面,就会崩溃并重启。在macOS上使用Safari打开该页面也会出现浏览器挂起,无法动弹。

\\这段代码利用了iOS Web渲染引擎WebKit中的一个漏洞。Haddouche解释说,在CSS过滤器属性中嵌套大量元素(如\u0026lt;div\u0026gt;),就会耗尽设备的资源,并导致内核崩溃,然后关闭并重新启动操作系统。

\\Haddouche说,“任何在iOS上渲染HTML的应用程序都会受到影响”。他警告说,任何人都可以通过Facebook或Twitter上向你发送链接,或者通过电子邮件发送链接,如果你打开了这些连接或者访问了任何包含这段代码的网页,就会中招。

\\下面是Haddouche的推文截图:

\\

他在推文中给出了网页链接和GitHub代码链接,并事先给出警告,如果点了那个网页链接后果自负。

\\经安全公司Malwarebytes的证实,最新的iOS 12测试版在单击这个链接时也会发生挂起。

\\即使有些“幸运”的设备不会发生崩溃,也会重新启动用户界面。

\\好在这个攻击虽然令人讨厌,但它不能用来运行恶意代码,也就是说无法利用它来运行恶意软件,也无法通过这种方式来盗取数据。但目前没有简单的方法可以防止攻击发生。只要单击链接或打开HTML电子邮件,这段代码就会让设备崩溃。

\\Haddouche向苹果公司报告了这个漏洞,苹果公司表示正在调查中,还没有发言人就此事发表评论。

\\这里给出带有这段代码的网页链接,有好奇心的人在单击链接之前请慎重考虑:https://t.co/4Ql8uDYvY3。

\\下面是这段代码的GitHub链接:https://gist.github.com/pwnsdx/ce64de2760996a6c432f06d612e33aea

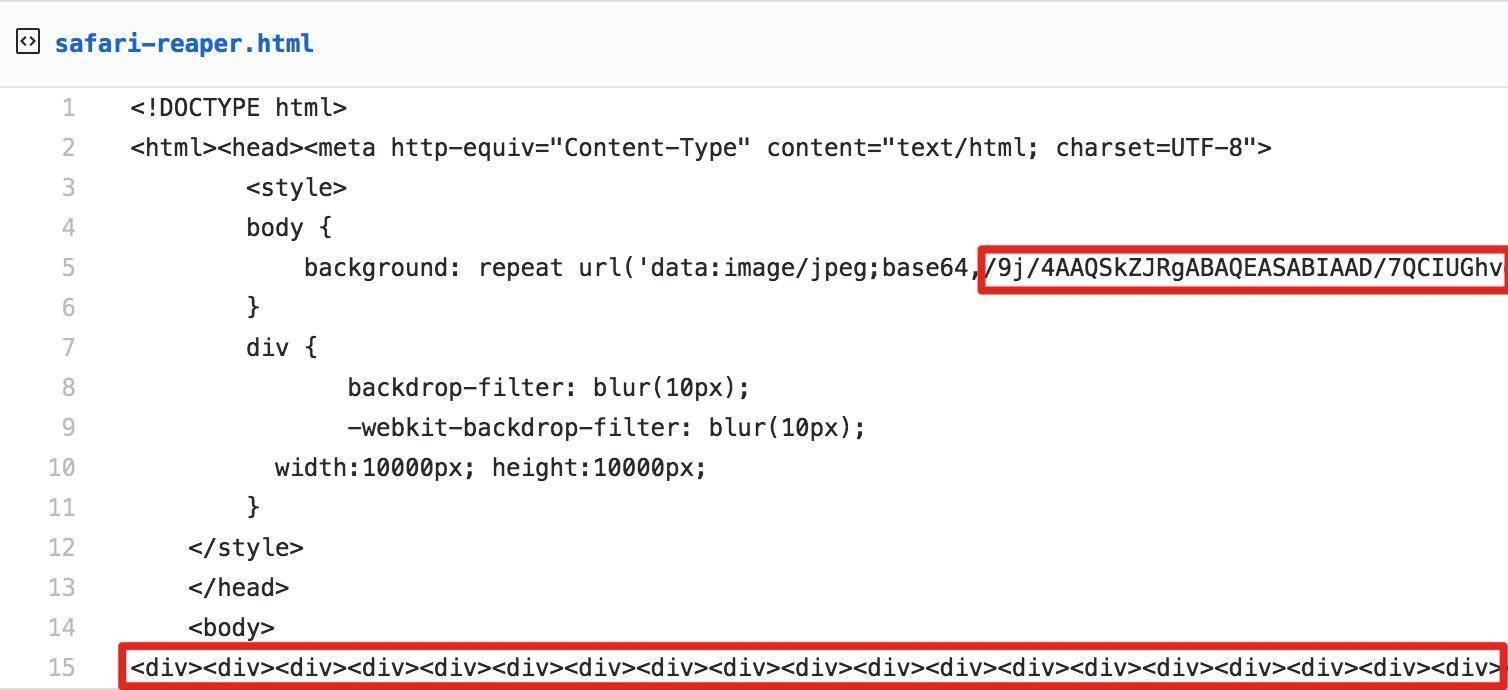

\\打开这个GitHub页面,可以看到代码如下:

\\

上面红色部分是一张经过base64编码的图片,下面是很多\u0026lt;div\u0026gt;标签。正如Haddouche所说,就是利用了在过滤器属性中嵌入大量HTML元素标签来消耗设备的资源,从而达到攻击的目的。

\\感谢覃云对本文的审校。

)

和wait()的区别)

,使用loader处理scss,图片以及转换JS)