TLS/SSl相关的攻击漏洞及检测方法大杂烩!

曾以为爱可以排除万难,可万难过后,又有万难。

漏洞介绍:

- TLS/SSL介绍:

SSL“安全套接层”协议,TLS“安全传输层”协议,都属于是加密协议,在其网络数据传输中起到保护隐私和数据的完整性。保证该网络传输的信息不会被未经授权的元素拦截或修改,从而确保只有合法的发送者和接收者才能完全访问并传输信息。 - TLS/SSL主要漏洞介绍:

1、 OpenSSL CCS注入漏洞 (CVE-2014-0224)

在客户端和服务端握手阶段,OpenSSL协议不合时宜地接受密码更换说明(ChangeCipherSpec :CCS),而产生了该漏洞。攻击者可以发起中间人攻击并利用此漏洞篡改或监听SSL加密传输的数据。

2、 Drown跨协议攻击TLS漏洞(CVE-2016-0800)

DROWN漏洞主要利用SSLv2协议的脆弱性对TLS协议进行攻击。攻击者通过中间人攻击等手段截获和解密用户和服务器之间的加密通信,包括但不限于用户名和密码、信用卡号、电子邮件、即时消息,以及敏感文件。在一些常见的场景,攻击者还可以冒充一个安全的网站拦截或篡改用户看到的内容。。

3、 OpenSSL FREAK Attack漏洞(CVE-2015-0204)

攻击者可拦截受影响的客户端与服务器之间的 HTTPS 连接,并强制其使用弱加密。客户端会在一个全安全强度的RSA握手过程中接受使用弱安全强度的出口RSA密钥,其中关键在于客户端并没有允许协商任何出口级别的RSA密码套件。当 TLS/SSL 客户端使用较弱的密钥交换方法时,攻击者可破解正在使用的密钥。攻击者使用破解的密钥,可在通信期间解密窃取数据,甚至恶意操作敏感信息。

4、 Heartbleed (CVE-2014-0160)

主要出现在openSSL处理TLS心跳的过程中,TLS心跳的流程是:A向B发送请求包,B收到包后读取这个包的内容(data),并返回一个包含有请求包内容的响应包。请求包的内容(data)中包含有包的类型(type)和数据长度等信息。有张图片不错:

5、SSL POODLE漏洞(CVE-2014-3566) TLS POODLE(CVE-2014-8730)

该漏洞主要由于ssl3.0引起的,由于TLS填充是SSLv3的一个子集,因此可以使用针对TLS的POODLE攻击,禁用禁止SSL3.0和TLS1.2即可,该漏洞只对CBC模式的明文进行了身份验证,但是没有对填充字节进行完整性验证,攻击者窃取采用SSL3.0版加密通信过程中的内容,对填充字节修改并且利用预置填充来恢复加密内容,发动中间人攻击拦截用户浏览器和HTTPS站点的流量,然后窃取用户的敏感信息,如用户认证的cookies信息、账号信息等。

6、OpenSSL FREAK Attack漏洞(CVE-2015-0204)

攻击者可拦截受影响的客户端与服务器之间的 HTTPS 连接,并强制其使用弱加密。即客户端会在一个全安全强度的RSA握手过程中接受使用弱安全强度的出口RSA密钥,主要在于客户端并没有允许协商任何出口级别的RSA密码套件。当 TLS/SSL 客户端使用较弱的密钥交换方法时,攻击者可破解正在使用的密钥。攻击者使用破解的密钥,可在通信期间解密窃取数据,甚至恶意操作敏感信息。

7、SSLv3降级加密协议Openssl Padding Oracle漏洞(CVE-2016-2107)

当浏览器进行HTTPS连接失败的时候,将会尝试使用旧的协议版本,这其中就包括SSL 3.0,于是加密协议由更加安全的协议(比如:TLS 1.0)降级成SSL 3.0。然后利用SSLv3中存在的漏洞,解密得到其数据包的明文信息,而这些明文信息极有可能是用户的隐私数据,比如cookie,这样攻击者就可以拿到这些隐私数据,进行更深层次的攻击。

8、SSL/TLS RC4算法漏洞(CVE-2015-2808)(CVE-2013-2566)

SSL/TLS内使用的RC4算法存在单字节偏差和在初始化阶段没有正确将状态数据与关键字数据组合安全漏洞,可允许远程攻击者通过分析统计使用大量相同明文的大量会话,利用此漏洞恢复纯文本信息。

9、TLS协议信息泄露漏洞(CVE-2012-4929)

因SSL压缩造成的安全隐患,通过它可窃取启用数据压缩特性的HTTPS或SPDY协议传输的私密Web Cookie。在成功读取身份验证Cookie后,攻击者可以实行会话劫持和发动进一步攻击。

10、SSL/TLS LogJam中间人安全限制绕过漏洞 (CVE-2015-4000)

Logjam(CVE-2015-4000) 使用 Diffie-Hellman 密钥交换协议的 TLS 连接很容易受到攻击,尤其是DH密钥中的公钥强度小于1024bits。让有漏洞的TLS连线降级为512-bit出口等级的密码交换安全性,通过为两组弱 Diffie-Hellman 参数预先计算 512 字节质数完成,然后再读取或修改经由TLS加密连线传输的资料。于FREAK相似,但是freak攻击的为rsa算法。

漏洞检测:

-

工具下载:git clone https://github.com/drwetter/testssl.sh.git

-

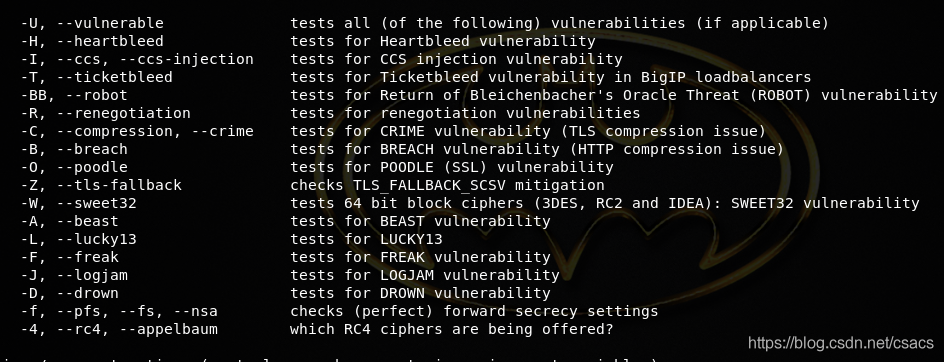

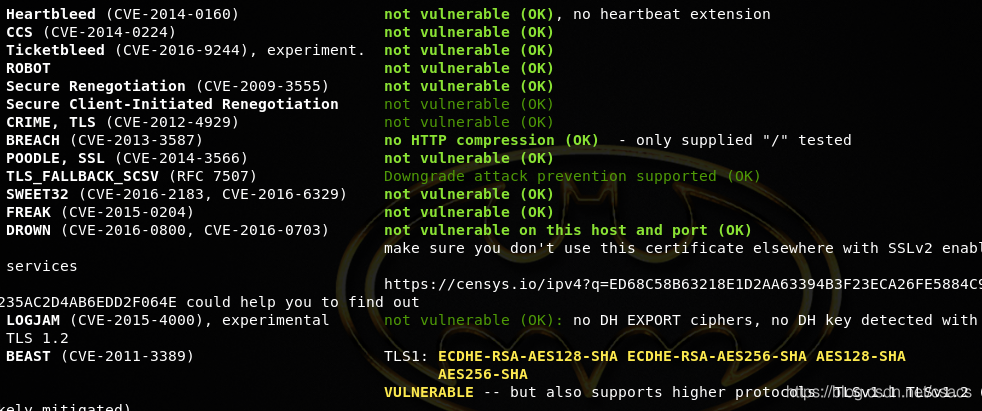

检测方式

./testssl –* ip

余生很长,请多指教

)

(CVE-2011-0096))

)

)