尊敬的读者:

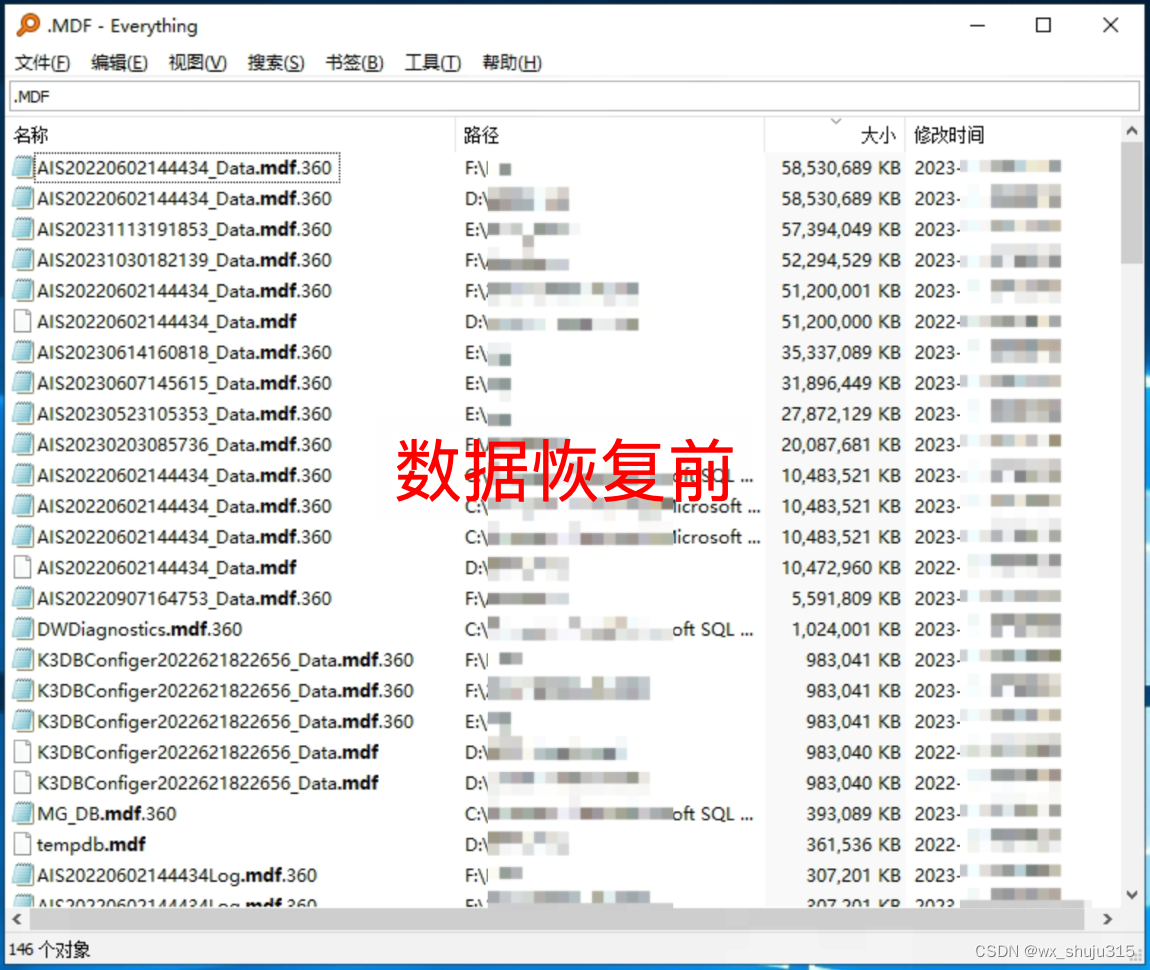

在数字时代,.360勒索病毒如同数字的幽灵,悄无声息地侵入用户的数字领域,将珍贵的数据文件变为数字的囚牢。本文将介绍.360勒索病毒的特征,提供解密和数据恢复的方法,并分享有效的预防措施,帮助用户建立坚固的数字堡垒,抵御.360勒索病毒的威胁。如果不幸中招,千万不要慌乱,因为我们的技术服务号(shuju315)为您提供全方位的帮助。

.360勒索病毒的网络连接追踪与检测:

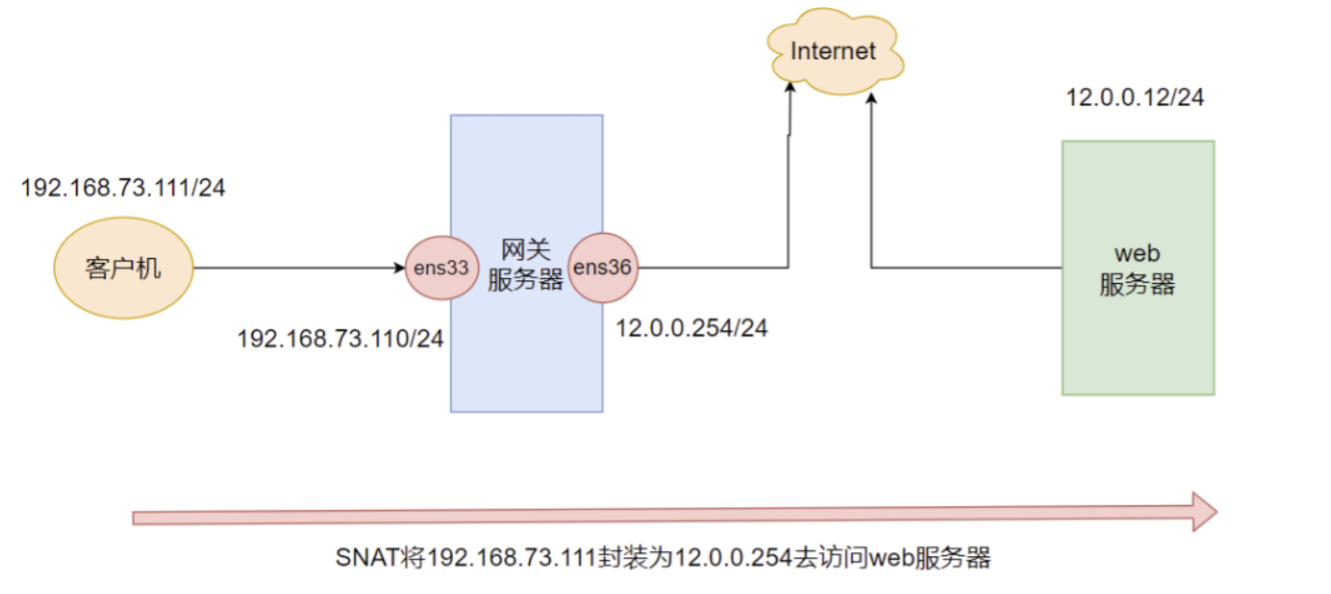

.360勒索病毒的网络连接是其感染过程中的关键环节,攻击者通过建立连接到远程服务器的方式获取加密密钥或接收支付信息。监控网络连接成为检测感染的重要迹象之一,以下是关于网络连接追踪的一些重要信息:

. 连接加密通信: .360勒索病毒通常会使用加密通信协议,例如HTTPS,以隐藏其活动并防止网络流量被轻松检测。网络管理员需要关注异常的加密流量,特别是与未知服务器建立的连接。

. 不寻常的通信端口:勒索病毒可能会尝试使用非标准或不寻常的通信端口,以规避传统的网络监测。监视网络流量中的不寻常端口活动可能有助于及早发现潜在的威胁。

. 频繁的通信活动:异常频繁的网络通信活动可能是勒索病毒感染的迹象。正常情况下,系统和应用程序的网络通信是有规律的,频繁的异常活动可能表明恶意行为。

. 域名分析:监控系统中域名的解析请求,尤其是与勒索病毒已知的控制服务器相关的域名。实时检测并阻止与这些域名的通信可以帮助减轻感染的风险。

. 异常的数据上传和下载:勒索病毒可能尝试上传加密文件、下载解密密钥或者与支付服务器进行通信。监测大量异常的数据传输活动可以发现潜在的感染。

网络连接的监控需要结合流量分析、入侵检测系统和终端安全解决方案等多层次的安全措施。及时发现异常连接并迅速采取措施可以有效遏制.360勒索病毒的蔓延,减小损失。

遭受.360勒索病毒备份恢复的重要性

备份是防范和应对.360勒索病毒等数字威胁的重要一环。以下是备份恢复的关键要点:

. 定期备份:用户应定期创建数据备份,确保备份包含所有重要的文件和信息。最好的做法是实施自动备份计划,确保及时捕获最新的数据。

. 离线存储:将备份数据存储在离线环境中是保护备份免受网络攻击和勒索病毒侵害的有效方式。离线备份可以是外部硬盘、网络附加存储(NAS)或云存储中的冷备份。

. 多版本备份:保留多个备份版本,以便在发现数据受到勒索攻击后,用户可以选择从之前的版本中恢复,而不受感染文件的影响。

. 测试备份的可用性:定期测试备份的可用性和恢复过程,以确保在需要时能够迅速有效地还原数据。这包括验证备份数据的完整性和可读性。

. 备份加密:对备份数据进行加密可以增加数据的安全性,防止未经授权的访问。确保只有授权人员能够访问备份密钥。

. 云备份选项:考虑使用云备份解决方案,它们通常提供可扩展的存储空间、自动化备份和强化的安全控制。

. 紧急恢复计划:制定紧急恢复计划,明确在面临数据损失时应采取的步骤。这包括指定负责人、备份恢复团队以及迅速有效的通信渠道。

在遭受.360勒索病毒攻击时,有一个完善的备份策略可以极大地降低数据损失的风险,使用户能够更快地回复到正常的工作状态。

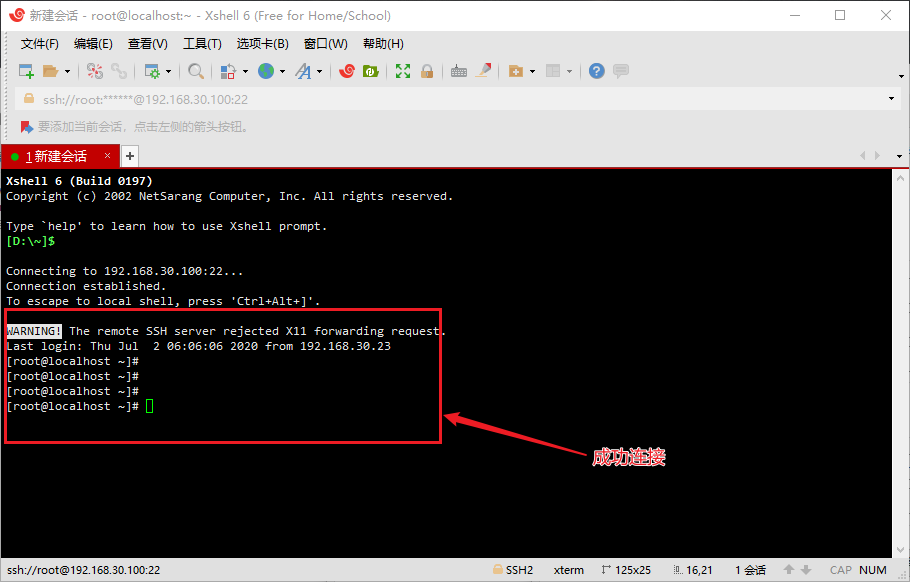

面对复杂的勒索病毒,您需要数据恢复专家作为坚强后盾。我们的专业团队(技术服务号shuju315)具备丰富的经验和技术知识,精通各类数据恢复技术,能够应对各种数据加密情况。

如何预防.360勒索病毒

为了降低.360勒索病毒的攻击风险,采取以下预防措施至关重要:

• 定期备份:建立定期的数据备份计划,并确保备份文件存储在安全的离线位置,以便在需要时进行恢复。

• 网络安全培训:提高员工对于网络威胁的认识,教育他们如何辨别可疑的电子邮件、附件或链接,减少感染的可能性。

• 使用安全软件:安装可信赖的杀毒软件和反恶意软件工具,保持其及时更新,以提供对新威胁的防护。

• 定期更新系统和软件:定期安装操作系统和应用程序的安全更新和补丁,以修复潜在的漏洞,降低遭受攻击的风险。

结语:在数字时代,.360勒索病毒等数字威胁层出不穷。通过深入了解其特征、采取防范措施,并保持及时的数据备份,