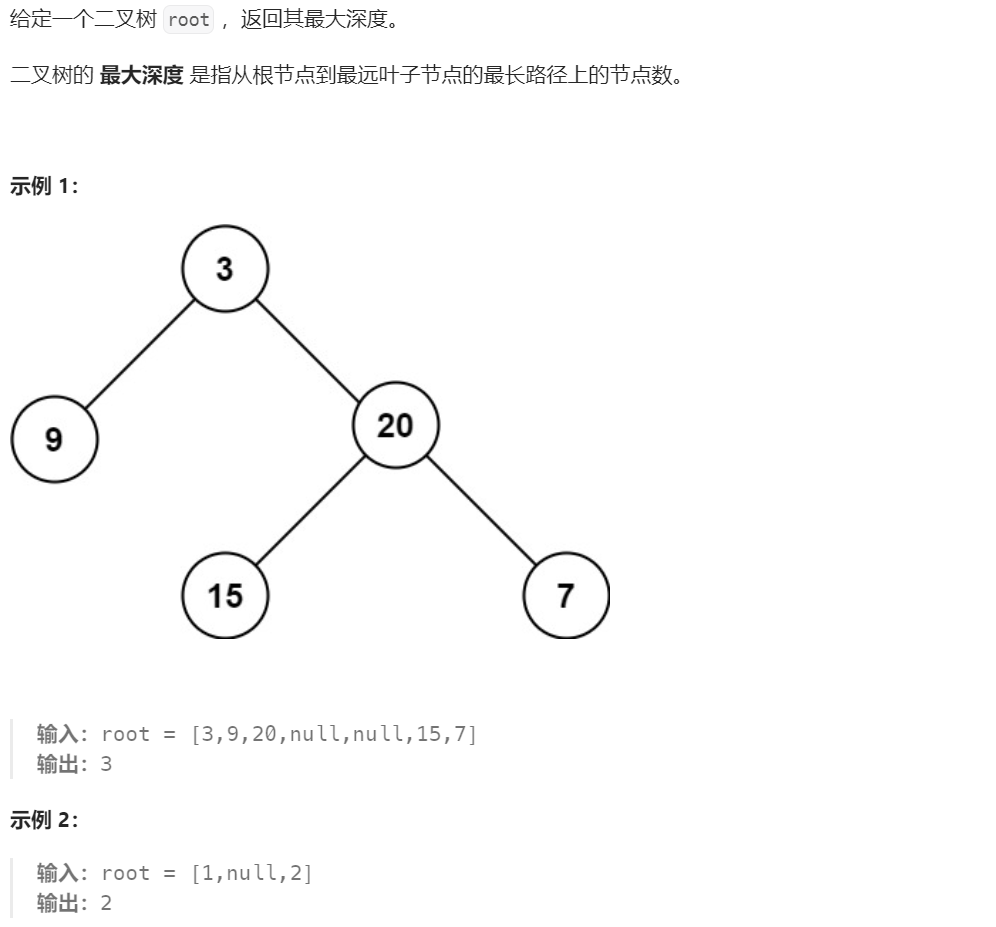

LeetCode | 二叉树的最大深度

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.mzph.cn/news/183924.shtml

如若内容造成侵权/违法违规/事实不符,请联系多彩编程网进行投诉反馈email:809451989@qq.com,一经查实,立即删除!相关文章

【广州华锐视点】3D宪法普法知识宣传展厅——线上法律知识学习新途径

随着科技的不断发展,人们的生活方式也在不断地改变。在这个信息爆炸的时代,传统的普法教育方式已经无法满足人们的需求。为了适应这一变化,越来越多的教育机构开始尝试利用现代科技手段进行普法教育。其中,3D宪法普法知识宣传展厅…

HarmonyOS——UI开展前的阶段总结

当足够的了解了HarmonyOS的相关特性之后,再去介入UI,你会发现无比的轻松,特别当你有着其他的声明式UI开发的经验时,对于HarmonyOS的UI,大致一扫,也就会了。

如何把UI阐述的简单易懂,又能方便大…

【Java】3. 字面量

3.字面量

字面量类型说明程序中的写法整数不带小数的数字666,-88小数带小数的数字13.14,-5.21字符必须使用单引号,有且仅能一个字符‘A’,‘0’, ‘我’字符串必须使用双引号,内容可有可无“HelloWorld”&…

[论文阅读]CT3D——逐通道transformer改进3D目标检测

CT3D

论文网址:CT3D 论文代码:CT3D

简读论文

本篇论文提出了一个新的两阶段3D目标检测框架CT3D,主要的创新点和方法总结如下:

创新点:

(1) 提出了一种通道注意力解码模块,可以进行全局和局部通道聚合,生成更有效的解码权重。

(2) 提出了建议到点嵌…

235. 二叉搜索树的最近公共祖先

235. 二叉搜索树的最近公共祖先 原题链接:完成情况:解题思路:_235二叉搜索树的最近公共祖先_递归_235二叉搜索树的最近公共祖先_简洁递归 参考代码:错误经验吸取 原题链接:

235. 二叉搜索树的最近公共祖先

https://…

zookeeper集群+kafka集群

Kafka3.0之前依赖于zookeeper

Zookeeper开源,分布式的架构,提供协调服务(apache项目)

基于观察者模式设计的分布式服务管理架构

存储和管理数据,分布式节点上的服务接受观察者的注册,一旦分布式节点上的…

ubuntu22安装vmtool正确姿势

确保GUI处于X11

sudo vi /etc/gdm3/custom.conf取消#WaylandEnablefalse的注释systemctl restart gdm3#重启gdm3屏幕会空白一分钟,但不要担心,当它恢复时,GUI应该在X11模式

安装openvmtools

确保包索引已更新: sudo apt-get updatesudo ap…

AI聊天 AI绘画 AI视频 AI制作PPT

文章目录:

一:AI聊天

二:AI绘画

三:AI视频

四:AI制作PPT 这里主要放一些国内我感觉好用的,国外或者更多请移步——>AI-Chat_Draw_Video_PPT

一:AI聊天

文心一言:百度旗下&a…

在Linux本地部署开源自托管导航页配置服务Dashy并远程访问

文章目录 简介1. 安装Dashy2. 安装cpolar3.配置公网访问地址4. 固定域名访问 简介

Dashy 是一个开源的自托管的导航页配置服务,具有易于使用的可视化编辑器、状态检查、小工具和主题等功能。你可以将自己常用的一些网站聚合起来放在一起,形成自己的导航…

15 动态规划解统计全为1的正方形子矩阵

来源:LeetCode第1277题

难度:中等

描述,给你一个m*n的矩阵,矩阵中的元素不是0就是1,请你统计并返回其中完全由1组成的正方形子矩形的个数;

分析:可以使用动态规划求解dp[i][j]表示以[i][j]为…

vue实现el-tree操作后默认展开该节点和同级节点拖拽并进行前后端排序

问题一:实现el-tree 删除、添加、编辑后默认展开该节点

操作视频如下 el-tree节点操作后仍展开 节点代码

<template><el-treev-loading"loading"ref"tree"element-loading-text"加载中"highlight-current:data"treeD…

【Web系列二十七】Vue实现dom元素拖拽并限制移动范围

目录

需求

拖拽功能封装

使用拖拽功能

vite-env.d.ts

main.ts

test.vue 需求 dom元素拖拽并限制在父组件范围内

拖拽功能封装

export const initVDrag (vue) > {vue.directive(drag, (el) > {const oDiv el // 当前元素oDiv.onmousedown (e) > {let target…

Spark---创建DataFrame的方式

1、读取json格式的文件创建DataFrame

注意:

1、可以两种方式读取json格式的文件。

2、df.show()默认显示前20行数据。

3、DataFrame原生API可以操作DataFrame。

4、注册成临时表时,表中的列默认按ascii顺序显示列。

df.createTempView("mytab…

《HelloGitHub》第 92 期

兴趣是最好的老师,HelloGitHub 让你对编程感兴趣! 简介 HelloGitHub 分享 GitHub 上有趣、入门级的开源项目。 https://github.com/521xueweihan/HelloGitHub 这里有实战项目、入门教程、黑科技、开源书籍、大厂开源项目等,涵盖多种编程语言 …

enote笔记法之附录1——“语法词”(即“关联词”)(ver0.24)

enote笔记法之附录1——“语法词”(即“关联词”)(ver0.24)

最上面的是截屏的完整版,分割线下面的是纯文字版本: 作者姓名(本人的真实姓名):胡佳吉

居住地࿱…

定向网络攻击主要风险检查表

一、互联网入口攻击

二、内部网络横向攻击

三、集权类系统风险和要求 软件开发全资料获取:点我获取

定向网络攻击主要风险检查表分类测评项风险描述检查项检查结果整改建议互联网入口攻击应用网站安全漏洞应用系统和网站存在高风险安全漏洞,可能直接被…

推荐一款好用的BMP转PNG工具BMP2PNG

推荐一款好用的BMP转PNG工具BMP2PNG

自己写的一个BMP转PNG工具BMP2PNG 写这个工具是因为要使用传奇的部分素材在COCOS2DX使用, 但是COCOS2DX不支持BMP 如果直接将BMP转换到PNG的话,网上找到的工具都不支持透明色转换。难道要用PS一个一个抠图吗…

k8s-daemonset、job、cronjob控制器 6

Daemonset控制器(一个节点部署一个) 、

创建Daemonset控制器

控制节点上不能进行部署,有污点

解决方式: 扩容节点,token值过期的解决方法: 回收pod job控制器 需要使用perl镜像,仓库没有&…

![[论文阅读]CT3D——逐通道transformer改进3D目标检测](http://pic.xiahunao.cn/[论文阅读]CT3D——逐通道transformer改进3D目标检测)

(ver0.24))